21/01/2024

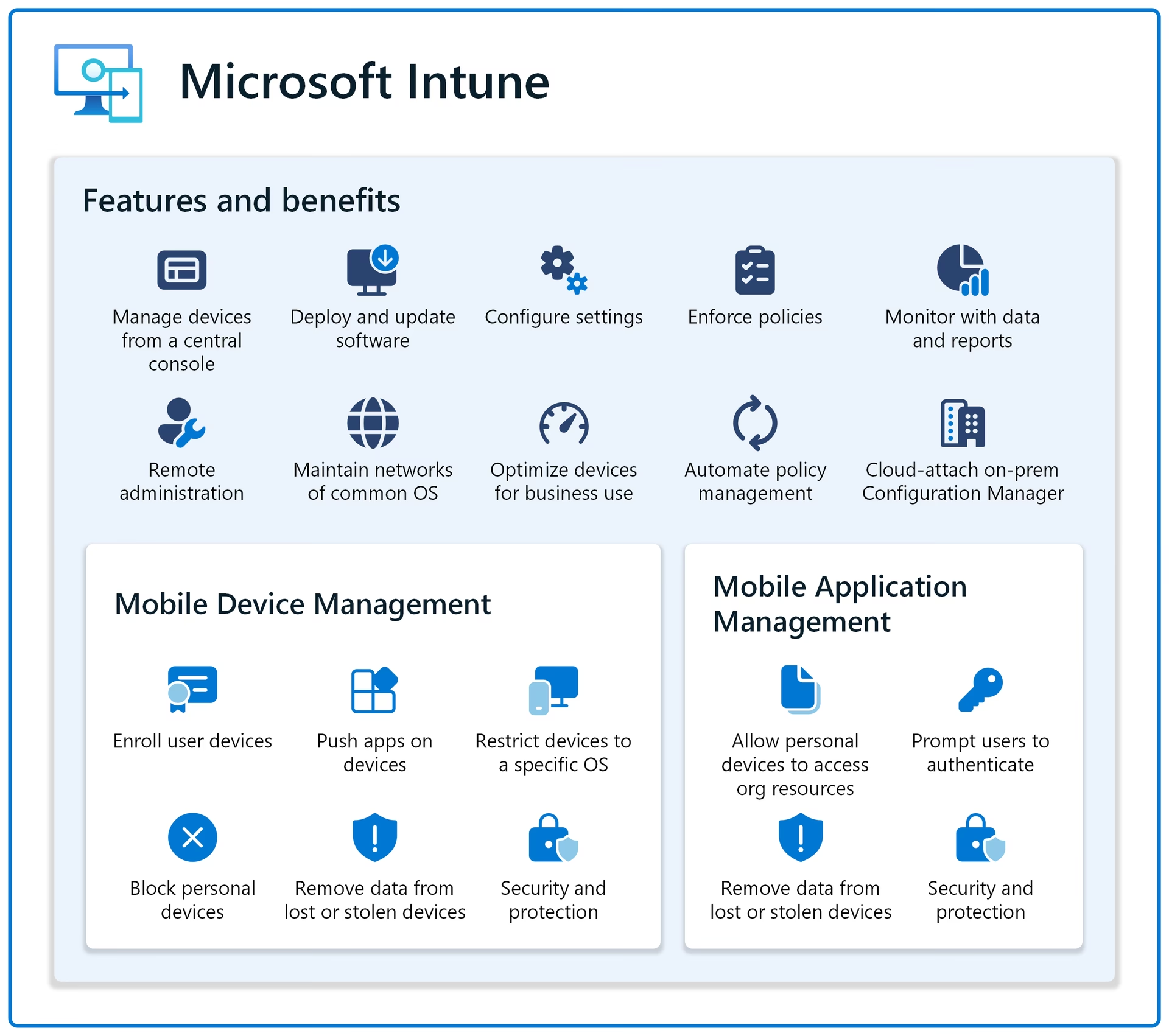

I den moderne IT-verden er effektiv enhedsstyring afgørende for sikkerhed, compliance og produktivitet. Microsoft Intune har etableret sig som en førende løsning til Mobile Device Management (MDM) og Mobile Application Management (MAM) på tværs af forskellige platforme, herunder Windows. En af de mest fundamentale, men ofte misforståede, aspekter af Intunes funktionalitet er, hvordan politikker faktisk implementeres og lagres på Windows-enheder. Dette spørgsmål fører os direkte til registreringsdatabasen, specifikt til HKEY_LOCAL_MACHINE. At forstå denne mekanisme er nøglen til at fejlfinde, optimere og fuldt ud udnytte Intunes potentiale i din organisation.

Denne artikel vil dykke ned i, hvorfor Intune-politikker deployeres til HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\PolicyManager\providers, og hvordan denne proces adskiller sig fra den traditionelle Group Policy Object (GPO) tilgang. Vi vil udforske de underliggende protokoller, Configuration Service Providers (CSPs) og de seneste innovationer som Indstillingskataloget, der alle bidrager til den måde, Intune styrer dine Windows-enheder på.

- Traditionel GPO vs. Microsoft Intune: En Fundamental Forskel

- MDM-Protokollen: Intunes Kommunikationsrygrad

- Configuration Service Providers (CSPs): Intunes Håndlangere

- Indstillingskataloget: Fremtidens Konfigurationsstyring

- Hvorfor HKEY_LOCAL_MACHINE? Sikkerhed og Konsistens

- Politikbehandling og Synkronisering

- Ofte Stillede Spørgsmål

- Konklusion

Traditionel GPO vs. Microsoft Intune: En Fundamental Forskel

For mange IT-administratorer har traditionel Group Policy (GPO) været rygraden i Windows-enhedsstyring i årtier. GPO bygger på Active Directory (AD) til at lagre og distribuere politikker til domæne-jointe enheder. Når en politik implementeres via GPO, gemmes indstillingerne typisk under HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft i registreringsdatabasen. Dette sikrer, at politikkerne anvendes på maskinniveau og gælder for alle brugere på den pågældende enhed, så snart enheden er en del af domænet og har behandlet politikkerne.

Intune repræsenterer et skift fra denne on-premise, domæne-baserede model til en skybaseret tilgang. Når en enhedskonfiguration oprettes eller ændres i Intune og tildeles slutpunkter (enheder), sker implementeringen på en anderledes, men lige så robust, måde. I stedet for at stole på AD og SMB/RPC-protokoller, bruger Intune moderne MDM-protokoller til at kommunikere med og konfigurere Windows-enheder. Denne forskel i arkitektur er primærårsagen til, at politikkerne ender et andet sted i registreringsdatabasen.

Her er en kort sammenligning af de to tilgange:

| Egenskab | Traditionel GPO | Microsoft Intune |

|---|---|---|

| Styring | Active Directory (AD) | Cloud (Azure AD, Intune service) |

| Lagringssted (Registry) | HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft | HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\PolicyManager\providers |

| Protokol | SMB/RPC, Kerberos | MDM (OMA-DM, SyncML over HTTPS) |

| Klient | Domæne-joinet pc | Moderne Windows 10/11 enhed (Azure AD-joinet/Hybrid-joinet) |

| Synkronisering | Ved opstart, log-on, periodisk (standard 90 minutter) | Hver 8. time (standard), eller manuelt |

| Primær Anvendelse | On-premise, domæne-jointe enheder | Moderne, cloud-forbundne enheder |

Det er vigtigt at bemærke, at selvom stien er forskellig, er formålet det samme: at anvende maskinbaserede politikker, der gælder uanset hvilken bruger der logger på. Den primære forskel ligger i den underliggende kommunikationsmekanisme og den arkitektur, der understøtter den.

MDM-Protokollen: Intunes Kommunikationsrygrad

Windows 10 og Windows 11 har indbygget understøttelse af Mobile Device Enrollment Protocol (MS-MDE), som er grundlaget for at onboarde enheder til MDM-styring. Når enheder er blevet tilmeldt via denne protokol, kan de styres ved hjælp af Mobile Device Management Protocol (MS-MDM). MS-MDM er en delmængde af Open Mobile Alliance (OMA) Device Management Protocol (OMA-DM), en international standard for enhedsstyring.

MDM-protokollen er kernen i, hvordan Intune kommunikerer med Windows-enheder. Den muliggør en tovejskommunikation, hvor Intune-tjenesten kan sende politikker, applikationer og sikkerhedskonfigurationer til enheden, og enheden kan rapportere sin status tilbage til Intune. Denne kommunikation foregår typisk via HTTPS, hvilket sikrer sikkerhed og kompatibilitet med moderne netværksinfrastrukturer.

Processen involverer to hovedprotokoller:

- Enrollment Protocol: Opsætter den indledende kommunikation mellem enheden og MDM-serveren. Dette involverer en proces med opdagelse, certifikatinstallation og DM-klientprovisionering, ofte ved hjælp af OMA DM XML over HTTPS.

- Management Protocol: Når enheden er tilmeldt, bruger den protokoller som SyncML over HTTPS til at kommunikere med MDM-serveren. Dette giver serveren mulighed for at sende politikker, apps og sikkerhedskonfigurationer til enheden.

Det er MDM-protokollen, der dikterer, hvordan og hvor politikkerne skal gemmes på enheden, hvilket fører os til den afgørende rolle, Configuration Service Providers (CSPs) spiller.

Configuration Service Providers (CSPs): Intunes Håndlangere

Når Windows 10/11 styres via MDM, konfigureres det ved hjælp af Configuration Service Provider (CSP) indstillinger. CSPs er grænseflader, der eksponerer enhedskonfigurationsindstillinger og giver MDM-systemer som Intune mulighed for at læse, indstille, ændre eller slette konfigurationsindstillinger på en enhed. Hver CSP er ansvarlig for et specifikt konfigurationsområde, såsom Wi-Fi, BitLocker, adgangskodepolitikker eller enhedens opdateringsindstillinger.

Intune udnytter CSP'er til at oversætte sine politikker til konkrete indstillinger på målenheden. Når en Intune-politik tildeles, tager den tilsvarende CSP handling og ændrer relevante registreringsnøgler under HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\PolicyManager\providers\<GUID>. Her fungerer <GUID> som en unik identifikator for den specifikke CSP, der er involveret. Denne struktur giver en modulær og organiseret måde at lagre og administrere politikindstillinger på.

CSPs modtager konfigurationspolitikker i XML-baseret Synchronization Markup Language (SyncML) format, der skubbes fra Microsoft Intune-tjenesten. Dette XML-format indeholder de specifikke indstillinger, der skal anvendes. Selvom mange CSP-indstillinger kan konfigureres direkte via den grafiske brugergrænseflade (GUI) i Microsoft Endpoint Manager-portalen, er der også mulighed for at bruge OMA-URI (Open Mobile Alliance Uniform Resource Identifier) til at konfigurere indstillinger, der ikke er direkte eksponeret i GUI'en. Uanset om indstillingen er oprettet via en GUI-indstilling eller en OMA-URI-konfiguration, er den politik, som slutpunktet modtager, i sidste ende baseret på OMA-URI-indstillingerne, da de er den underliggende standard for CSP-kommunikation.

Eksempler på Politikker Lagret i Registreringsdatabasen via CSPs

For at illustrere betydningen af HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\PolicyManager\providers, lad os se på nogle konkrete eksempler på politikker og hvordan de kan afspejles i registreringsdatabasen via forskellige CSP'er:

- BitLocker Drevkryptering: Politikker, der håndhæver BitLocker-kryptering, kan gemmes under denne sti via en CSP som

BitLockerellerDeviceEncryption. Registreringsnøglen vil indeholde indstillinger som minimum krypteringsstyrke, automatisk krypteringstriggere eller krav til TPM (Trusted Platform Module). - Wi-Fi Konfiguration: Intune-politikker, der etablerer Wi-Fi-profiler, kan lagres under en CSP som

WiFiellerNetworkConnectivity. Registreringsdatabasen vil inkludere detaljer som SSID, sikkerhedstype (f.eks. WPA2-Enterprise) og certifikatkrav for Wi-Fi-netværket. - Adgangskodekompleksitet: Politikker, der håndhæver minimumslængde for adgangskode, kompleksitetskrav eller udløb af adgangskode, kan gemmes med en CSP som

DeviceLockellerPassword. Registreringsdatabasen vil indeholde værdier for minimum adgangskodelængde, krav til specialtegn eller antal gemte adgangskoder. - MDM Begrænsninger: Politikker, der begrænser enhedsfunktionalitet som kameraforbrug, Bluetooth eller datakryptering, kan gemmes under en relevant CSP, f.eks.

PolicyellerEnterpriseDataProtection. Registreringsdatabasen kan indeholde indstillinger for deaktivering af kamera-appen eller håndhævelse af kryptering for data på enheden. - Operativsystemopdateringer: Intune-politikker til administration af Windows Update-indstillinger, udsættelsesperioder eller genstartadfærd kan lagres under en CSP som

Update. Registreringsdatabasen vil inkludere værdier for udsættelsesperioder for kvalitets- eller funktionsopdateringer eller konfiguration af automatiske opdateringer. - Applikationsstyring: Politikker, der implementerer applikationer eller administrerer app-tilladelser (f.eks. tilladelse til adgang til mikrofon eller placering), kan gemmes under en applikationsspecifik CSP som

ApplicationManagement. Registreringsdatabasen kan indeholde indstillinger som installationsstier, versionsnumre eller tilladelsesindstillinger for den administrerede applikation. - Enhedssundhedsovervågning: Intune-politikker til konfiguration af sundhedsrapportering eller compliance-tjek kan gemmes under en CSP som

HealthAttestationellerDeviceHealthMonitoring. Registreringsdatabasen vil indeholde indstillinger for rapporteringsfrekvens eller specifikke compliance-tjek, der skal udføres, f.eks. om BitLocker er aktiveret. - Fjernlåsning og Sletning: Politikker, der tillader fjernlåsning af enhed eller datasletning i tilfælde af tab eller tyveri, kan gemmes under en relevant CSP som

RemoteWipeellerDeviceLock. Registreringsdatabasen vil indeholde indstillinger for aktivering af fjernsletningsfunktionalitet eller udløsende betingelser. - Sikkerhedsbaselines: Intune-politikker, der håndhæver specifikke sikkerhedskonfigurationer (f.eks. firewallindstillinger, Defender-konfigurationer), kan gemmes under en sikkerhedsfokuseret CSP som

FirewallellerDefender. Registreringsdatabasen vil indeholde værdier for firewallregler, anti-malware-indstillinger eller andre sikkerhedsrelaterede konfigurationer.

Hver af disse eksempler viser, hvordan Intune, via specifikke CSP'er, interagerer med registreringsdatabasen for at implementere og opretholde ønskede enhedskonfigurationer på et maskinbaseret niveau.

OMA-URI og “Tattooing”

Som nævnt kan OMA-URI konfigurationer bruges til at indstille CSP-indstillinger, der ikke er direkte tilgængelige via Intunes grafiske brugerflade. Dette gøres ved at oprette en brugerdefineret profil, hvor du manuelt specificerer OMA-URI-stien, datatypen og værdien. Dette giver en stor fleksibilitet, men kræver også en dybere forståelse af de specifikke CSP'er.

En vigtig adfærd at kende til ved CSP'er er fænomenet “tattooing”. Nogle CSP'er fjerner indstillingen fra registreringsdatabasen, når politikken ikke længere er anvendt, mens andre “tatoverer” indstillingen, hvilket betyder, at den forbliver i registreringsdatabasen, selv efter at politikken er fjernet. Dette kan have betydning for fejlfinding og genanvendelse af enheder, da “tatoverede” indstillinger kan kræve manuel oprydning eller en ny politik for at tilsidesætte dem.

Indstillingskataloget: Fremtidens Konfigurationsstyring

Indstillingskataloget spiller en central rolle i forenklingen af enhedskonfigurationsstyring inden for Microsoft Intune. Det fungerer som et centraliseret lager, der giver adgang til alle konfigurerbare indstillinger, der understøttes af Intune for forskellige enhedsplatforme (Windows, iOS/iPadOS, macOS osv.). Målet med Indstillingskataloget er at omfatte alle indstillinger, der tidligere var tilgængelige via individuelle skabeloner eller brugerdefinerede profiler.

Med Indstillingskataloget forenkles opdagelsen af indstillinger, hvilket giver administratorer mulighed for nemt at søge efter og identificere de ønskede konfigurationsmuligheder. Dette reducerer behovet for at navigere gennem komplekse menuer eller ty til OMA-URI for almindelige indstillinger. Indstillingskataloget repræsenterer et skridt mod en mere strømlinet og brugervenlig oplevelse for Intune-administratorer, selvom den underliggende mekanisme med CSP'er og registreringsdatabasen fortsat er den samme.

Hvorfor HKEY_LOCAL_MACHINE? Sikkerhed og Konsistens

Spørgsmålet om, hvorfor politikker deployeres til HKEY_LOCAL_MACHINE, handler i bund og grund om sikkerhed, konsistens og designprincipper for operativsystemet. HKEY_LOCAL_MACHINE-registret er designet til at indeholde konfigurationsoplysninger, der gælder for selve computeren og alle brugere, der logger på den. Dette omfatter hardwarekonfiguration, installerede softwareindstillinger og systemomspændende politikker.

Ved at placere Intune-politikker under HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\PolicyManager\providers sikres det, at:

- Politikker anvendes på maskinniveau: Uanset hvilken bruger der logger på enheden, vil de tildelte politikker gælde. Dette er afgørende for sikkerheds- og compliance-politikker, der skal håndhæves ensartet på tværs af organisationens enheder.

- Konsistent styring: Det giver en ensartet måde at anvende organisationens standarder på, uafhængigt af individuelle brugerprofiler. Dette er især vigtigt i delte enhedsmiljøer eller når brugere skifter enheder.

- Adskillelse af privilegier: Indstillinger i

HKEY_LOCAL_MACHINEkræver typisk administratorrettigheder for at blive ændret, hvilket forhindrer almindelige brugere i at manipulere med vigtige sikkerheds- eller konfigurationspolitikker. Intune, der kører med systemrettigheder, kan sikkert administrere disse indstillinger. - Overensstemmelse med MDM-standarder: MDM-protokollen og CSP-arkitekturen er designet til at fungere på denne måde, hvilket sikrer en standardiseret og robust metode til enhedskonfiguration.

Kort sagt er valget af HKEY_LOCAL_MACHINE et bevidst designvalg for at sikre, at politikker, der er beregnet til at gælde for hele enheden, implementeres effektivt, sikkert og konsistent.

Politikbehandling og Synkronisering

Når en enhed er tilmeldt Intune, tjekker den regelmæssigt for nye eller opdaterede politikker. Standardintervallet for politikcheck er hver 8. time. Dette betyder, at det kan tage op til 8 timer, før en ny politik anvendes på en enhed, selvom det ofte sker hurtigere afhængigt af enhedens online-status og netværksforhold.

Brugere har dog mulighed for at fremskynde denne proces manuelt. Dette kan gøres på to måder:

- Via Virksomhedsportal-appen (Company Portal): Brugere kan åbne Virksomhedsportal-appen og initiere en synkronisering for at tjekke for nye politikker.

- Via Indstillinger for “Adgang til arbejde eller skole”: I Windows-indstillinger (Indstillinger > Kontoer > Adgang til arbejde eller skole) kan brugere vælge deres arbejds- eller skolekonto og klikke på “Info” og derefter “Synkroniser” for at tvinge en politikopdatering.

Når en politik er modtaget af enheden, er det MDM-protokolklienten, der er ansvarlig for at anvende politikkerne på klienten ved at interagerer med de relevante CSP'er og dermed foretage ændringerne i registreringsdatabasen.

Ofte Stillede Spørgsmål

Her er svar på nogle ofte stillede spørgsmål vedrørende Intune-politikker og registreringsdatabasen:

Hvad er forskellen mellem GPO og Intune politikker i registreringsdatabasen?

GPO-politikker gemmes typisk under HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft og er bundet til Active Directory-domæner. Intune-politikker gemmes under HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\PolicyManager\providers og er baseret på moderne MDM-protokoller og CSP'er, der er uafhængige af et lokalt domæne.

Hvor ofte synkroniserer Intune politikker?

Standardintervallet er hver 8. time. Brugere kan dog manuelt tvinge en synkronisering via Virksomhedsportal-appen eller “Adgang til arbejde eller skole”-indstillingerne.

Hvad er en CSP?

CSP står for Configuration Service Provider. Det er en grænseflade i Windows, der gør det muligt for MDM-systemer som Intune at læse, indstille, ændre eller slette konfigurationsindstillinger på en enhed. Hver CSP dækker et specifikt område af enhedskonfigurationen.

Kan jeg se Intune politikker i registreringsdatabasen?

Ja, du kan finde de indstillinger, der er anvendt af Intune, under HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\PolicyManager\providers\<GUID>. Husk dog, at det kan være komplekst at fortolke disse værdier uden at kende den specifikke CSP-dokumentation.

Hvad er “tattooing” af politikker?

“Tattooing” refererer til det fænomen, at nogle CSP'er efterlader en indstilling i registreringsdatabasen, selv efter at den tilhørende Intune-politik er fjernet eller ikke længere gælder. Andre CSP'er fjerner indstillingen, når politikken er fjernet.

Hvad er formålet med OMA-URI?

OMA-URI (Open Mobile Alliance Uniform Resource Identifier) bruges til at konfigurere indstillinger, der er tilgængelige via CSP'er, men som ikke er direkte eksponeret i Microsoft Intunes grafiske brugerflade. Det giver fleksibilitet til at anvende mere specifikke eller niche-konfigurationer.

Konklusion

Forståelsen af, hvordan Microsoft Intune implementerer politikker på Windows-enheder, er afgørende for enhver IT-professionel, der arbejder med moderne enhedsstyring. Ved at dykke ned i rollen som HKEY_LOCAL_MACHINE, MDM-protokollen og især Configuration Service Providers (CSPs), får man et klart billede af den underliggende mekanisme. Intune's skybaserede tilgang tilbyder en fleksibel og robust måde at administrere enheder på, og den måde, politikker lagres i registreringsdatabasen, er et centralt element i denne arkitektur.

Fra den detaljerede lagring under unikke GUID'er for hver CSP til den løbende udvikling med Indstillingskataloget, er Intune designet til at give omfattende og detaljeret kontrol over dine enheder. Ved at kende til disse processer kan administratorer bedre fejlfinde problemer, sikre compliance og optimere deres organisationens enhedslandskab. Fremtiden for enhedsstyring er cloud-baseret, og Intunes integration med Windows-registreringsdatabasen er et vidnesbyrd om denne evolutionære rejse.

Hvis du vil læse andre artikler, der ligner Intune Politikker i HKEY_LOCAL_MACHINE: Hvorfor?, kan du besøge kategorien Mobil.