24/03/2026

I en verden, hvor digital sikkerhed er vigtigere end nogensinde, søger mange måder at beskytte deres online privatliv på. En af de mest effektive metoder er at opsætte et Virtual Private Network (VPN) direkte på din router. Specielt for brugere med en DD-WRT-kompatibel router åbner dette op for en verden af forbedret sikkerhed og funktionalitet. Denne omfattende guide vil dykke ned i, hvad en VPN for DD-WRT indebærer, og give dig en detaljeret, trin-for-trin vejledning til at installere OpenVPN på din Linksys WRT54GL router, så hele dit netværk er beskyttet.

Ved at installere en VPN direkte på din router sikrer du ikke blot enkelte enheder, men hele dit netværk. Dette betyder, at alle enheder, der er forbundet til routeren – uanset om det er computere, smartphones, smart-tv'er eller IoT-enheder – automatisk nyder godt af VPN'ens beskyttelse. Det er en ideel løsning, da det eliminerer behovet for at installere VPN-software på hver enkelt enhed og udvider beskyttelsen til enheder, der ikke natively understøtter VPN-klienter. Lad os udforske, hvordan du kan opnå denne netværksdækkende sikkerhed.

Hvad er en VPN for DD-WRT?

En VPN for DD-WRT er et fremragende værktøj til at kryptere din IP-adresse, sikre din identitet og forhindre datalækage. Når du opsætter en VPN på DD-WRT, beskytter den hele dit netværk, og der er intet behov for at installere den på hver enkelt enhed. Dette er en af de største fordele, da det strømliner sikkerheden og sikrer, at ingen enheder overses. Forestil dig at have et digitalt skjold omkring dit hjemmenetværk; det er præcis, hvad en DD-WRT VPN tilbyder.

Udover at beskytte alle forbundne enheder er en DD-WRT VPN også afgørende for at sikre enheder, der ikke natively understøtter en VPN. Dette inkluderer smart-tv'er, spilkonsoller, og andre IoT-enheder, som ellers ville være sårbare. Ved at lade routeren håndtere VPN-forbindelsen opnår disse enheder den samme beskyttelse som din computer eller smartphone, hvilket skaber et ensartet, sikkert miljø i hele dit hjem.

Hvad er OpenVPN?

Et Virtual Private Network (VPN) er grundlæggende en betroet, sikker forbindelse mellem et lokalt netværk (LAN) og et andet. Forestil dig din router som den mellemmand mellem de netværk, du forbinder til. Både din computer og OpenVPN-serveren (i dette tilfælde din router) 'giver hånd' ved hjælp af certifikater, der validerer hinanden. Efter validering accepterer både klienten og serveren at stole på hinanden, og klienten får derefter adgang til serverens netværk.

Typisk koster VPN-software og hardware mange penge at implementere. Men som navnet antyder, er OpenVPN en open-source VPN-løsning, der er (trommehvirvel) gratis. DD-WRT, sammen med OpenVPN, er en perfekt løsning for dem, der ønsker en sikker forbindelse mellem to netværk uden at skulle åbne pengepungen. Selvfølgelig vil OpenVPN ikke fungere lige ud af kassen. Det kræver lidt finjustering og konfiguration for at få det helt rigtigt. Men bare rolig; vi er her for at gøre den proces lettere for dig.

Forudsætninger for installation

Før vi går i gang med den tekniske del, er der et par forudsætninger, du skal være opmærksom på. Denne guide antager, at du kører Windows 7 på din pc, og at du bruger en administratorkonto. Hvis du er Mac- eller Linux-bruger, vil denne guide give dig en idé om, hvordan tingene fungerer, men du skal muligvis selv undersøge lidt mere for at få tingene helt perfekte.

Derudover antager denne guide, at du ejer en Linksys WRT54GL router og har en generel forståelse af VPN-teknologi. Den skal tjene som et grundlag for DD-WRT-installation, men sørg for at tjekke vores officielle DD-WRT installationsguide for et yderligere supplement. At have en grundlæggende forståelse af netværk og IP-adresser vil gøre processen lettere, men vi vil guide dig igennem de mest komplekse trin.

Installation af DD-WRT firmware

Hold fast, nu går det løs med den første del af installationen: at få DD-WRT firmwaren på din router. Teamet bag DD-WRT har gjort et fantastisk stykke arbejde med at gøre det nemt for slutbrugere at finde routerkompatibilitet med deres Router Database-side. Start med at indtaste din routermodel (i vores tilfælde WRT54GL) i tekstfeltet, og se søgeresultaterne dukke op med det samme. Klik på din router, når den er fundet.

Du vil blive ført til en ny side, der viser information om din model – herunder hardware specifikationer og forskellige builds af DD-WRT. Download både Mini-Generic build og VPN Generic build af DD-WRT (dd-wrt.v24_mini_generic.bin og dd-wrt.v24_vpn_generic.bin). Gem disse filer på din computer. Det er en god idé at besøge DD-WRT's Hardware-specific information-side for at finde detaljeret information om din router og DD-WRT. Denne side vil præcis forklare, hvad du skal gøre før og efter installation af DD-WRT. For eksempel skal du installere mini-versionen af DD-WRT, før du installerer DD-WRT VPN, når du opgraderer fra den originale Linksys firmware på en WRT54GL.

Før du installerer DD-WRT, skal du sørge for at udføre en hard reset (også kendt som en 30/30/30). Tryk på nulstillingsknappen på bagsiden af din router i 30 sekunder. Mens du stadig holder nulstillingsknappen nede, skal du trække strømkablet ud og lade det være ude i 30 sekunder. Til sidst sætter du strømkablet i igen, mens du stadig holder nulstillingsknappen nede i yderligere 30 sekunder. Du skal have holdt nulstillingsknappen nede i 90 sekunder i alt. Denne proces sikrer, at routeren er i en ren tilstand, klar til den nye firmware.

Åbn nu din browser og indtast din routers IP-adresse (standard er 192.168.1.1). Du vil blive bedt om et brugernavn og en adgangskode. Standardindstillingerne for en Linksys WRT54GL er 'admin' og 'admin'. Klik på fanen Administration øverst. Dernæst klikker du på Firmware Upgrade. Klik på 'Gennemse'-knappen og naviger til den DD-WRT Mini Generic .bin-fil, vi downloadede tidligere. Upload ikke DD-WRT VPN .bin-filen endnu. Klik på 'Opgrader'-knappen i webinterfacet. Din router vil begynde at installere DD-WRT Mini Generic, og det bør tage mindre end et minut at fuldføre.

Endelig! Dit første glimt af DD-WRT. Når installationen er fuldført, skal du igen udføre en 30/30/30 nulstilling, som vi gjorde ovenfor. Klik derefter på fanen Administration øverst. Du vil blive bedt om et brugernavn og en adgangskode. Standardbrugernavnet og adgangskoden er 'root' og 'admin' henholdsvis. Når du er logget ind, klikker du på underfanen Firmware Upgrade og klikker på 'Vælg fil'. Gennemse efter DD-WRT VPN-filen, vi downloadede tidligere, og klik på 'Åbn'. VPN-versionen af DD-WRT vil nu begynde at uploade; vær tålmodig, da det kan tage 2-3 minutter. Efter denne proces er din router klar til at hoste en VPN-server.

Installation af OpenVPN på din computer

Nu skal vi hente OpenVPN's Downloads-side og downloade OpenVPN Windows Installer. I denne guide vil vi bruge den næstsidste version af OpenVPN kaldet 2.1.4. Den seneste version (2.2.0) har en fejl, der ville gøre denne proces endnu mere kompliceret. Filen, vi downloader, vil installere OpenVPN-programmet, der giver dig mulighed for at oprette forbindelse til dit VPN-netværk, så sørg for at installere dette program på alle andre computere, du ønsker skal fungere som klienter (som vi vil se, hvordan man gør senere). Gem openvpn-2.1.4-install.exe-filen på din computer.

Naviger til den OpenVPN-fil, vi lige har downloadet, og dobbeltklik på den. Dette vil starte installationen af OpenVPN på din computer. Gennemgå installationsprogrammet med alle standardindstillingerne afkrydset. Under installationen vil en dialogboks dukke op, der spørger, om du vil installere en ny virtuel netværksadapter kaldet TAP-Win32. Klik på 'Installer'-knappen. Denne adapter er afgørende for, at OpenVPN kan oprette den virtuelle forbindelse.

Oprettelse af certifikater og nøgler

Nu hvor du har OpenVPN installeret på din computer, skal vi begynde at oprette de certifikater og nøgler, der skal godkende enheder. Klik på Windows Start-knappen og naviger under 'Tilbehør'. Du vil se programmet Kommandoprompt. Højreklik på det og klik på 'Kør som administrator'.

I kommandoprompten skal du skrive cd c:\Program Files (x86)\OpenVPN\easy-rsa, hvis du kører 64-bit Windows 7. Skriv cd c:\Program Files\OpenVPN\easy-rsa, hvis du kører 32-bit Windows 7. Tryk derefter på Enter. Skriv nu init-config og tryk på Enter for at kopiere to filer kaldet vars.bat og openssl.cnf ind i easy-rsa-mappen. Lad din kommandoprompt være åben, da vi snart vender tilbage til den.

Naviger til C:\Program Files (x86)\OpenVPN\easy-rsa (eller C:\Program Files\OpenVPN\easy-rsa på 32-bit Windows 7) og højreklik på filen kaldet vars.bat. Klik på 'Rediger' for at åbne den i Notesblok. Alternativt anbefaler vi at åbne denne fil med Notepad++, da det formaterer teksten i filen meget bedre. Den nederste del af filen er det, vi er bekymrede for. Startende ved linje 31, ændr KEY_COUNTRY-værdien, KEY_PROVINCE-værdien osv. til dit land, provins osv. For eksempel ændrede vi vores provins til 'IL', by til 'Chicago', org til 'HowToGeek' og e-mail til vores egen e-mailadresse. Hvis du kører Windows 7 64-bit, skal du også ændre HOME-værdien i linje 6 til %ProgramFiles(x86)%\OpenVPN\easy-rsa. Du må ikke ændre denne værdi, hvis du kører 32-bit Windows 7. Din fil bør ligne vores nedenfor (med dine respektive værdier, selvfølgelig). Gem filen ved at overskrive den, når du er færdig med at redigere.

Gå tilbage til din kommandoprompt og skriv vars og tryk på Enter. Skriv derefter clean-all og tryk på Enter. Til sidst skriver du build-ca og trykker på Enter. Efter at have udført build-ca-kommandoen, vil du blive bedt om at indtaste dit landenavn, stat, lokalitet osv. Da vi allerede har indstillet disse parametre i vores vars.bat-fil, kan vi springe disse muligheder over ved at trykke på Enter, men! Før du begynder at banke på Enter-tasten, skal du være opmærksom på Common Name-parameteren. Du kan indtaste hvad som helst i denne parameter (f.eks. dit navn). Sørg blot for at indtaste noget. Denne kommando vil outputte to filer (et Root CA-certifikat og en Root CA-nøgle) i mappen easy-rsa/keys.

Nu vil vi bygge en nøgle til en klient. I den samme kommandoprompt skal du skrive build-key client1. Du kan ændre 'client1' til hvad som helst, du ønsker (f.eks. 'Acer-Laptop'). Sørg blot for at indtaste det samme navn som Common Name, når du bliver bedt om det. Gennemgå alle standardindstillingerne som det sidste trin, vi gjorde (undtagen Common Name, selvfølgelig). Men til sidst vil du blive bedt om at underskrive certifikatet og at committe. Skriv 'y' for begge og klik på Enter. Du skal ikke bekymre dig, hvis du modtog fejlen 'unable to write 'random state''. Dine certifikater bliver stadig lavet uden problemer. Denne kommando vil outputte to filer (en Client1-nøgle og et Client1-certifikat) i mappen easy-rsa/keys. Hvis du vil oprette en anden nøgle til en anden klient, skal du gentage det foregående trin, men sørg for at ændre Common Name.

Det sidste certifikat, vi vil generere, er servernøglen. I den samme kommandoprompt skal du skrive build-key-server server. Du kan erstatte 'server' i slutningen af kommandoen med hvad som helst, du ønsker (f.eks. 'HowToGeek-Server'). Som altid skal du sørge for at indtaste det samme navn som Common Name, når du bliver bedt om det. Tryk på Enter og gennemgå alle standardindstillingerne undtagen Common Name. Til sidst skal du skrive 'y' for at underskrive certifikatet og committe. Denne kommando vil outputte to filer (en Server-nøgle og et Server-certifikat) i mappen easy-rsa/keys.

Nu skal vi generere Diffie Hellman-parametre. Diffie Hellman-protokollen 'tillader to brugere at udveksle en hemmelig nøgle over et usikkert medie uden forudgående hemmeligheder'. I den samme kommandoprompt skal du skrive build-dh. Denne kommando vil outputte én fil (dh1024.pem) i mappen easy-rsa/keys.

Oprettelse af konfigurationsfiler for klienten

Før vi redigerer konfigurationsfiler, bør vi opsætte en dynamisk DNS-tjeneste. Brug denne tjeneste, hvis din internetudbyder udsteder dig en dynamisk ekstern IP-adresse med jævne mellemrum. Hvis du har en statisk ekstern IP-adresse, skal du springe ned til næste trin. Vi foreslår at bruge DynDNS.com, en tjeneste, der giver dig mulighed for at pege et værtsnavn (f.eks. howtogeek.dyndns.org) til en dynamisk IP-adresse. Det er vigtigt for OpenVPN altid at kende dit netværks offentlige IP-adresse, og ved at bruge DynDNS vil OpenVPN altid vide, hvordan man finder dit netværk, uanset hvad din offentlige IP-adresse er. Tilmeld dig et gratis værtsnavn og peg det til din offentlige IP-adresse.

Nu tilbage til konfiguration af OpenVPN. I Windows Stifinder skal du navigere til C:\Program Files (x86)\OpenVPN\sample-config, hvis du kører 64-bit Windows 7, eller C:\Program Files\OpenVPN\sample-config, hvis du kører 32-bit Windows 7. I denne mappe finder du tre eksempelkonfigurationsfiler; vi er kun bekymrede for client.ovpn-filen. Højreklik på client.ovpn og åbn den med Notesblok eller Notepad++. Du vil bemærke, at din fil vil se ud som et standardeksempel.

Vi ønsker dog, at vores client.ovpn-fil skal se ud som en tilpasset version. Sørg for at ændre DynDNS-værtsnavnet til dit værtsnavn i linje 4 (eller ændre det til din offentlige IP-adresse, hvis du har en statisk en). Lad portnummeret være 1194, da det er standard OpenVPN-porten. Sørg også for at ændre linje 11 og 12 for at afspejle navnet på din klients certifikatfil og nøglefil. Gem dette som en ny .ovpn-fil i mappen OpenVPN/config. Dette er den fil, klienterne vil bruge til at oprette forbindelse.

Konfiguration af DD-WRT's OpenVPN Daemon

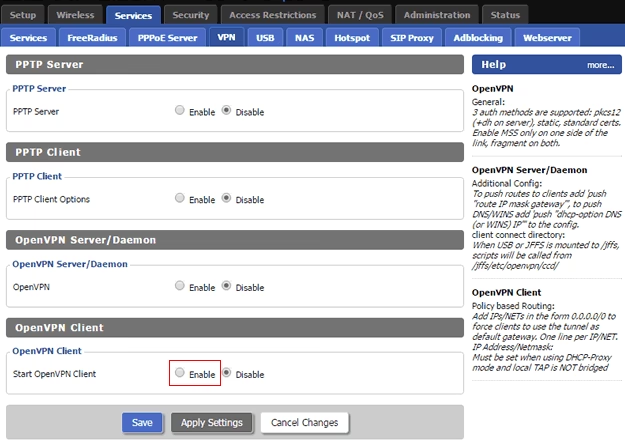

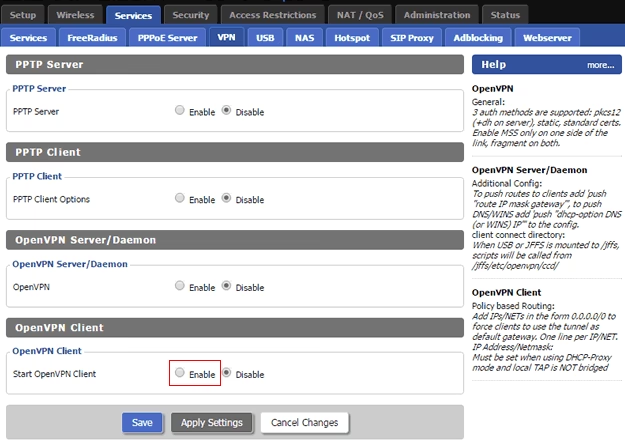

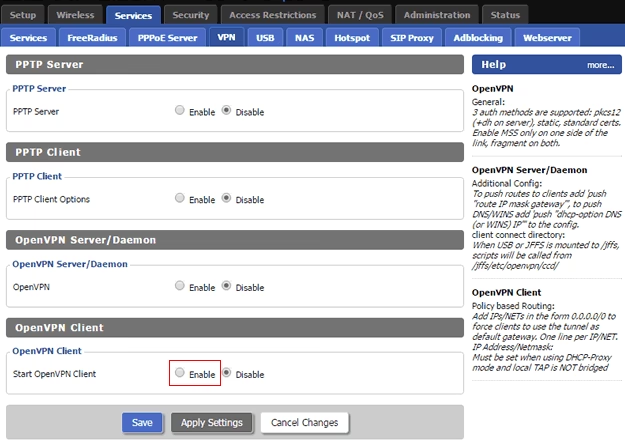

Den grundlæggende idé nu er at kopiere servercertifikaterne og nøglerne, vi lavede tidligere, og indsætte dem i DD-WRT OpenVPN Daemon-menuen. Åbn din browser igen og naviger til din router. Du bør nu have DD-WRT VPN-udgaven installeret på din router. Du vil bemærke en ny underfane under fanen Services kaldet VPN. Klik på 'Aktiver'-radioknappen under OpenVPN Daemon.

Først skal du sørge for at ændre Start type til 'Wan Up' i stedet for standard 'System'. Nu skal vi bruge vores servernøgler og certifikater, vi oprettede tidligere. I Windows Stifinder skal du navigere til C:\Program Files (x86)\OpenVPN\easy-rsa\keys på 64-bit Windows 7 (eller C:\Program Files\OpenVPN\easy-rsa\keys på 32-bit Windows 7). Åbn hver tilsvarende fil nedenfor (ca.crt, server.crt, server.key og dh1024.pem) med Notesblok eller Notepad++ og kopier indholdet. Indsæt indholdet i de tilsvarende felter i DD-WRT webinterfacet.

For feltet OpenVPN Config skal vi oprette en brugerdefineret fil. Disse indstillinger vil variere afhængigt af, hvordan dit LAN er sat op. Åbn et separat browservindue og indtast din routers IP-adresse. Klik på fanen Setup og bemærk, hvilken IP-adresse du har konfigureret under 'Router IP' > 'Local IP Address'. Standard, som vi bruger i dette eksempel, er 192.168.1.1. Indsæt dette subnet lige efter 'route' i den første linje for at afspejle din LAN-opsætning. Kopier dette ind i OpenVPN Config-boksen og klik på 'Gem'.

push "route 192.168.1.0 255.255.255.0" server 10.8.0.0 255.255.255.0 dev tun0 proto tcp keepalive 10 120 dh /tmp/openvpn/dh.pem ca /tmp/openvpn/ca.crt cert /tmp/openvpn/cert.pem key /tmp/openvpn/key.pem # Only use crl-verify if you are using the revoke list - otherwise leave it commented out # crl-verify /tmp/openvpn/ca.crl # management parameter allows DD-WRT's OpenVPN Status web page to access the server's management port # port must be 5001 for scripts embedded in firmware to work management localhost 5001Nu skal vi konfigurere firewallen for at tillade klienter at oprette forbindelse til vores OpenVPN-server via port 1194. Gå til fanen Administration og klik på underfanen Commands. I tekstfeltet Commands indsæt følgende:

iptables -I INPUT 1 -p udp --dport 1194 -j ACCEPT iptables -I FORWARD 1 --source 192.168.1.0/24 -j ACCEPT iptables -I FORWARD -i br0 -o tun0 -j ACCEPT iptables -I FORWARD -i tun0 -o br0 -j ACCEPTSørg for at ændre din LAN IP i den anden linje, hvis den er anderledes end standard. Klik derefter på knappen Save Firewall nedenfor. Dette sikrer, at trafikken kan passere korrekt igennem routeren til din VPN-server.

Til sidst skal du sørge for at tjekke dine Tidsindstillinger under fanen Setup, da OpenVPN-daemonen ellers vil afvise alle klienter. Vi foreslår at gå til TimeAndDate.com og søge efter din by under 'Current Time'. Denne hjemmeside vil give dig al den information, du skal bruge for at udfylde under Tidsindstillinger. Tjek også NTP Pool Project's hjemmeside for offentlige NTP-servere at bruge. Præcise tidsindstillinger er afgørende for certifikatvalidering og en stabil VPN-forbindelse.

Opsætning af en OpenVPN-klient

I dette eksempel vil vi bruge en Windows 7 laptop som vores klient på et separat netværk. Det første, du skal gøre, er at installere OpenVPN på din klient, som vi gjorde ovenfor i de første trin under 'Konfiguration af OpenVPN'. Naviger derefter til C:\Program Files\OpenVPN\config, hvor vi vil indsætte vores filer.

Nu skal vi tilbage til vores originale computer og indsamle i alt fire filer, der skal kopieres over til vores klientlaptop. Naviger til C:\Program Files (x86)\OpenVPN\easy-rsa\keys igen og kopier ca.crt, client1.crt og client1.key. Indsæt disse filer i klientens config-mappe. Til sidst skal vi kopiere endnu en fil over. Naviger til C:\Program Files (x86)\OpenVPN\config og kopier den nye client.ovpn-fil, vi oprettede tidligere. Indsæt også denne fil i klientens config-mappe. Disse filer udgør kernen i klientens VPN-forbindelse, da de indeholder de nødvendige certifikater og konfigurationsdata.

Test af OpenVPN-klienten

På klientlaptopen skal du klikke på Windows Start-knappen og navigere til 'Alle programmer' > 'OpenVPN'. Højreklik på OpenVPN GUI-filen og klik på 'Kør som administrator'. Bemærk, at du altid skal køre OpenVPN som administrator, for at det fungerer korrekt. For permanent at indstille filen til altid at køre som administrator, skal du højreklikke på filen og klikke på 'Egenskaber'. Under fanen 'Kompatibilitet' skal du markere 'Kør dette program som administrator'.

OpenVPN GUI-ikonet vises ved siden af uret på proceslinjen. Højreklik på ikonet og klik på 'Forbind'. Da vi kun har én .ovpn-fil i vores config-mappe, vil OpenVPN som standard oprette forbindelse til det netværk. En dialogboks vil dukke op, der viser en forbindelseslog. Når du er forbundet til VPN'en, vil OpenVPN-ikonet på proceslinjen blive grønt og vise din virtuelle IP-adresse.

Og det er det! Du har nu en sikker forbindelse mellem din server og klientens netværk ved hjælp af OpenVPN og DD-WRT. For yderligere at teste forbindelsen, prøv at åbne en browser på klientlaptopen og navigere til din DD-WRT-router på serverens netværk. Dette bekræfter, at klienten kan kommunikere sikkert med dit hjemmenetværk via VPN-tunnelen.

Ofte Stillede Spørgsmål (FAQ)

Hvad er DD-WRT?

DD-WRT er en Linux-baseret firmware, der udelukkende bruges til trådløse routere. Den bruges til at forbedre din routers ydeevne og forbedre din samlede internetforbindelse ved at tilbyde yderligere funktioner udover dem, der typisk findes i standard router firmware.Hvorfor skal jeg installere VPN på min DD-WRT router?

Ved at installere en VPN på din DD-WRT router krypteres og beskyttes hele dit netværk. Dette forhindrer regeringer, hackere og enhver tredjeparts-snager i at få adgang til din kommunikation og se dine private oplysninger. Det beskytter også alle enheder, der er forbundet til routeren, selv dem der ikke natively understøtter VPN-klienter.Hvorfor skal OpenVPN GUI altid køres som administrator?

OpenVPN GUI kræver administratortilladelser for at kunne oprette og administrere den virtuelle netværksadapter (TAP-Win32) og manipulere netværksindstillingerne på dit system. Uden disse tilladelser kan programmet ikke etablere en fungerende VPN-forbindelse.Hvad er en '30/30/30 reset'?

En '30/30/30 reset' er en specifik nulstillingsprocedure for routere, der involverer at holde nulstillingsknappen nede i 30 sekunder, mens strømmen er tilsluttet, derefter holde den nede i 30 sekunder, mens strømmen er frakoblet, og til sidst holde den nede i yderligere 30 sekunder, mens strømmen igen er tilsluttet. Denne metode sikrer en fuldstændig nulstilling af routerens firmware og konfiguration, hvilket er afgørende før installation af ny firmware som DD-WRT.

At opsætte en VPN på din DD-WRT router er en kraftfuld måde at styrke din digitale sikkerhed på. Med OpenVPN's gratis og open-source natur kombineret med DD-WRT's fleksibilitet, har du nu værktøjerne til at beskytte dit hjemmenetværk mod uønsket indtrængen og sikre dit privatliv. Processen kan virke kompleks, men ved at følge denne detaljerede guide kan du opnå et sikkert og krypteret netværk, der giver dig ro i sindet. Med VyprVPN, som også er en førende VPN for DD-WRT firmware, kan du beskytte alle dine DD-WRT-tilsluttede enheder på én gang, hvis du foretrækker en kommerciel løsning. Uanset dit valg er skridtet mod et sikrere online liv nu inden for rækkevidde.

Hvis du vil læse andre artikler, der ligner Sikkerhed derhjemme: VPN på DD-WRT routere, kan du besøge kategorien Teknologi.