09/08/2023

I en verden, hvor vores mobiltelefoner er blevet en uundværlig del af vores liv, fyldt med personlige data, bankoplysninger og kommunikation, er truslen om mobilnetværkshacking mere relevant end nogensinde. Fra at handle online til at administrere økonomi, er vores smartphones små skattekister, der er yderst værdifulde for cyberkriminelle. Men hvad indebærer mobilnetværkshacking egentlig, og hvordan kan du beskytte dig selv mod at blive et offer? Denne artikel vil dykke ned i de forskellige former for hacking, give dig værktøjer til at opdage et angreb, og vigtigst af alt, udstyre dig med viden til at forhindre det.

Mobilnetværkshacking refererer til enhver form for uautoriseret adgang til din mobile enhed eller dens kommunikation. Dette kan strække sig fra avancerede sikkerhedsbrud, hvor hackere udnytter systemfejl, til simpel opsnapping af data over usikre internetforbindelser. Det kan også omfatte fysisk tyveri af din telefon efterfulgt af forsøg på at bryde ind ved hjælp af brutale metoder. Cyberkriminelle udvikler konstant nye digitale mobilhackingværktøjer, der er designet til at indsætte skadelige programmer og uønskede applikationer på din enhed. Disse værktøjer kan udtrække følsomme brugerinput og fortrolige data fra en kompromitteret enhed eller et netværk. Nogle af disse mobile hackingværktøjer giver endda angriberen mulighed for at kontrollere din enhed uden din tilladelse, hvilket understreger alvoren af truslen.

- Hvordan fungerer mobilnetværkshacking?

- Almindelige metoder til mobilnetværksangreb

- Sådan opdager du, om din mobil er hacket

- Hvad skal du gøre, hvis din mobil er hacket?

- Forebyggelse: Beskyt din mobil mod hacking

- Er 4G eller 5G-netværk sværere at hacke?

- Ofte Stillede Spørgsmål om Mobil Hacking

- Konklusion

Hvordan fungerer mobilnetværkshacking?

Angribere kan bruge en række forskellige taktikker til at udføre et mobilnetværksangreb, men processen involverer typisk en række trin, der kulminerer i dataudtrækning eller kontrol over enheden. At forstå disse trin er afgørende for at kunne genkende og forebygge angreb.

1. Identificering af målet

Hackere vælger ofte specifikke mål baseret på flere faktorer, såsom værdien af de oplysninger, der er gemt på enheden, brugerens profil eller potentiel økonomisk gevinst. Mål kan være hvem som helst; cyberkriminelle vælger ofte mål baseret på, hvad de kan opnå, og afvejer faktorer som sværhedsgrad, risiko og potentiel gevinst. Det kan være en kendt person, en virksomhedsleder, eller blot en person, der ser ud til at have adgang til værdifulde data.

2. Finde sårbarheder

Når et mål er identificeret, søger angribere efter svage punkter i din enhed, operativsystem (OS) eller installerede applikationer. Disse sårbarheder kan også omfatte forældret software eller letgættelige adgangskoder. En sårbarhed kan være en fejl i koden, en manglende sikkerhedsopdatering, eller en standardindstilling, der er nem at udnytte.

3. Levere skadelig nyttelast

Efter at have opdaget sårbarheder i din telefon, implementerer hackere en skadelig nyttelast. Denne nyttelast er en skadelig komponent som en virus eller spyware, der kan nå din mobile enhed gennem forskellige metoder. Dette kan omfatte hackere, der sender en phishing-e-mail, opretter et falsk Wi-Fi-hotspot, eller indlejrer nyttelasten i en tilsyneladende uskyldig app. Målet er at få den skadelige kode til at køre på din enhed.

4. Udnyttelse

Efter at have udført den skadelige nyttelast kan hackere udnytte sårbarheder for at etablere et fodfæste på enheden. Disse sårbarheder kan være svagheder i operativsystemet, forældret software eller fejl i specifikke apps. Udnyttelsen giver dem den nødvendige adgang til at fortsætte angrebet.

5. Dataudtrækning

Når adgangen er etableret, kan angribere stjæle eller udtrække følsomme data eller endda tage fuld kontrol over din enhed. Dette kan føre til identitetstyveri, økonomisk svindel eller andre ondsindede aktiviteter. Data kan omfatte alt fra bankoplysninger og login-data til personlige fotos og beskeder.

6. Dække spor

Cyberkriminelle sigter mod at forblive uopdaget så længe som muligt for at maksimere den skade, de kan forårsage, og undgå at blive fanget. De forsøger ofte at manipulere beviser for deres indtrængen ved at slette logfiler, ændre tidsstempler eller modificere andre data, der kunne afsløre deres aktiviteter. Desuden kan de installere bagdøre for at omgå normale autentificeringsprocedurer og få adgang til en computer eller et netværk eksternt uden at blive opdaget. Nogle angribere bruger også sofistikerede teknikker, såsom kryptering af skadelig kode, udnyttelse af nul-dages sårbarheder eller brug af rootkits for at undgå opdagelse, når de udfører angreb.

Almindelige metoder til mobilnetværksangreb

Cyberkriminelle bruger flere teknikker til at udføre netværkshacking på mobile enheder. At kende disse metoder er dit første skridt mod forsvar.

- Skadelige apps: Disse er softwareprogrammer designet til at kompromittere sikkerheden på en mobil enhed. De fremstår ofte legitime, men indeholder skadelige elementer som malware, spyware eller ransomware, der sigter mod at stjæle følsomme oplysninger eller kontrollere enheden. De kan findes i uofficielle app-butikker eller endda snige sig ind i officielle butikker for en kort periode.

- Social engineering: Denne metode involverer manipulation af enkeltpersoner til at afsløre fortrolige oplysninger eller udføre handlinger, der kan kompromittere sikkerheden. Angribere udnytter menneskelig psykologi gennem teknikker som efterligning, bedrag eller skabelse af en falsk følelse af presserende handling. Det kan være en falsk besked fra din bank eller en ven, der beder om personlige oplysninger.

- Phishing-angreb: Den mest udbredte form for social engineering. Disse involverer bedrageriske taktikker for at narre brugere til at udlevere loginoplysninger eller personlige data. Angribere bruger ofte falske hjemmesider, e-mails eller beskeder, der efterligner betroede kilder for at udnytte brugerens tillid. Et klassisk eksempel er en e-mail, der ser ud til at komme fra din bank og beder dig om at logge ind via et link.

- Usikre Wi-Fi-netværk: Tilslutning til usikre Wi-Fi-netværk udsætter mobile enheder for potentielle angreb. Hackere kan udnytte sårbarheder i disse netværk til at opsnappe data, starte man-in-the-middle (MITM) angreb eller distribuere malware. Forestil dig at tjekke din bankkonto på et offentligt Wi-Fi i en café – uden en VPN er dine data potentielt synlige for andre på netværket.

- Forældret software: Angribere målretter kendte svagheder i forældrede softwareapplikationer eller operativsystemer for at opnå uautoriseret adgang, installere malware eller udføre andre ondsindede aktiviteter. Softwareudviklere frigiver ofte opdateringer for at rette disse sårbarheder, men hvis du ikke opdaterer, forbliver du sårbar.

- SMS-baserede angreb: Disse involverer manipulation af tekstbeskeder for at bedrage brugere eller udnytte sårbarheder i meddelelsessystemer. Disse angreb kan omfatte phishing-forsøg, malware-distribution eller uautoriseret adgang via SMS-kanaler. Typiske eksempler er smishing-angreb, hvor du modtager en falsk SMS med et link.

- Bluetooth-udnyttelse: Dette sker, når angribere udnytter sårbarheder i en enheds Bluetooth-funktionalitet for ulovligt at få adgang, distribuere malware eller opsnappe data, der udveksles mellem enheder. En professionel hacker kan med dedikeret teknologi søge efter sårbare enheder med en åben Bluetooth-forbindelse inden for en rækkevidde på op til 10 meter, ofte i et befolket område.

- Svage adgangskoder: Letgættelige adgangskoder gør det lettere for angribere at få ulovlig adgang til mobile enheder eller konti. Brug af svage adgangskoder eller genbrug af dem på tværs af flere konti øger risikoen for uautoriseret adgang og potentielle databrud. En adgangskode som "123456" eller "password" er en åben invitation til hackere.

- Hardware-udnyttelse: Mens softwarebeskyttelse er afgørende for mobilnetværkssikkerhed, er det lige så vigtigt at adressere hardware-sårbarheder, der kan underminere mobilnetværkssikkerheden. Angribere kan udnytte svagheder i din enheds hardwarekomponenter, såsom baseband-processorer, SIM-kort, Bluetooth og Wi-Fi-chips.

- SIM-kortbytning (SIM-swapping): Dette er en snedig metode, hvor en hacker kontakter din telefonudbyder, udgiver sig for at være dig, og beder om et erstatnings-SIM-kort. Når udbyderen sender det nye SIM til hackeren, deaktiveres dit gamle SIM-kort, og dit telefonnummer bliver effektivt stjålet. Dette betyder, at hackeren har taget kontrol over dine telefonopkald, beskeder og dermed også adgang til konti, der bruger dit telefonnummer til tofaktorautentificering.

Sådan opdager du, om din mobil er hacket

Selvom hackere forsøger at dække deres spor, er der ofte tegn, du kan kigge efter for at opdage mobil hacking. Vær opmærksom på disse advarselstegn:

- Usædvanligt batteriforbrug: Din enheds batteri tømmes hurtigt, selv med minimal brug. Dette kan indikere, at ondsindede processer kører i baggrunden og forbruger ekstra strøm.

- Langsom ydeevne: Din enhed oplever træge svartider, hyppige forsinkelser eller nedbrud. Dette kan være et resultat af hackingaktiviteter, der belaster din enheds ressourcer. Ondsindet software kan æde op systemressourcer og skabe konflikter med andre apps.

- Overdreven dataforbrug: Du bemærker en pludselig og uforklarlig stigning i dataforbruget. Dette kan være et tegn på, at malware eller hackingværktøjer bruger dine data til at kommunikere med eksterne servere eller sende information.

- Ukendte apps eller hyppige pop-ups: Nye og ukendte apps vises på din enhed uden dit samtykke, eller du observerer hyppige pop-ups, der ikke stemmer overens med normal brug. Skadelig software kan installere yderligere apps eller generere uønskede annoncer.

- Overophedning: Din enhed bliver usædvanligt varm, selv under let brug. Dette kan indikere, at ondsindede processer belaster din enheds hardware, hvilket får den til at overophede.

- Mistænkelig kontoaktivitet: Du opdager usædvanlig aktivitet, ukendte logins eller uautoriseret adgang til dine konti (f.eks. e-mail, sociale medier, bank). Hackere kan få adgang til dine konti via kompromitterede enheder.

- Uventede tilladelser: Apps anmoder om tilladelser, der virker unødvendige for deres deklarerede funktion. Skadelige apps kan søge yderligere tilladelser til at få adgang til følsomme data som din placering, kontakter eller fotos.

- Anomalier i enhedens adfærd: Din enhed opfører sig uventet, f.eks. tænder eller slukker den uden input. Hackingaktiviteter kan forårsage forstyrrelser i normal enhedsadfærd.

- Netværksuregelmæssigheder: Du observerer uregelmæssigheder i netværksadfærd, såsom hyppige afbrydelser eller ukendte enheder, der er forbundet til dit Wi-Fi. Hacked enheder kan vise uregelmæssigheder i netværksforbindelser, da de forsøger at kommunikere med eksterne servere.

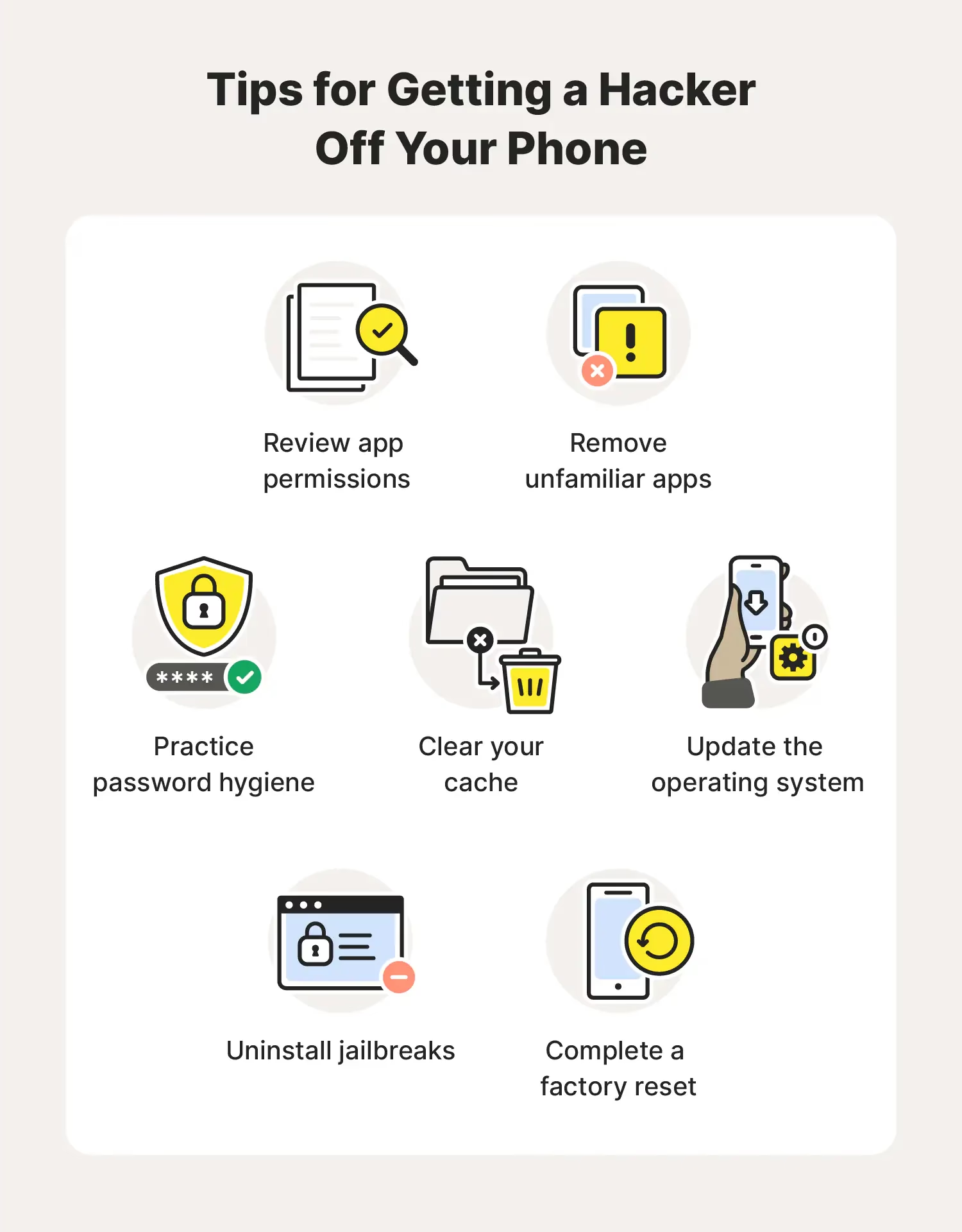

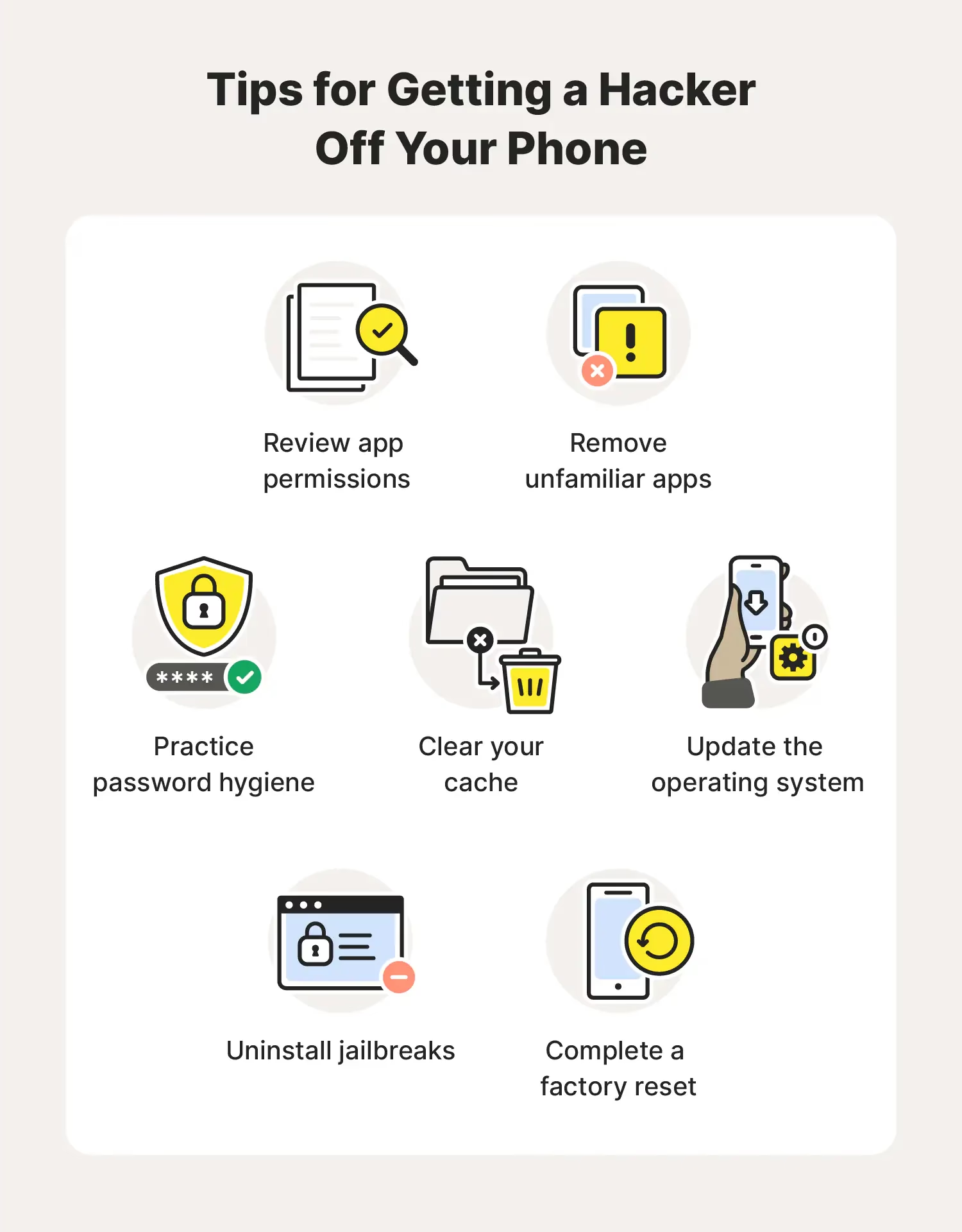

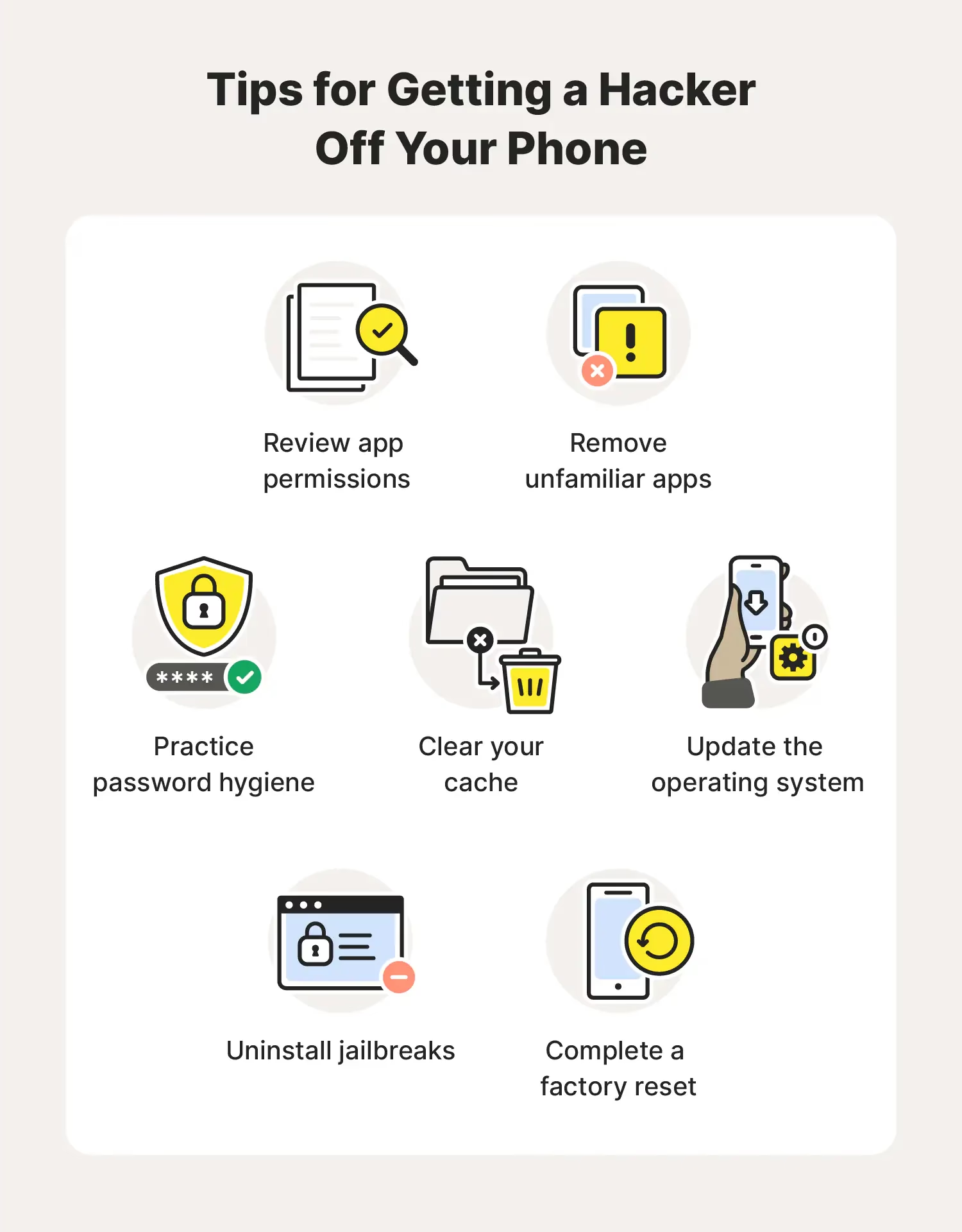

Hvad skal du gøre, hvis din mobil er hacket?

Hvis du mistænker, at din mobiltelefon er blevet hacket, er det vigtigt at handle hurtigt for at begrænse skaden og genvinde kontrollen. Her er de trin, du bør følge:

1. Fjern malware

Det første skridt er at fjerne enhver malware, der måtte have infiltreret din enhed. Dette kan gøres ved at:

- Installere og køre en anerkendt mobil sikkerheds-app (antivirus/anti-malware). Sørg for at den scanner hele din enhed grundigt.

- Slette alle mistænkelige apps, som du ikke genkender eller har installeret.

- Nulstille din telefon til fabriksindstillinger, hvis intet andet virker. Dette er en drastisk løsning, da det sletter alle data på din telefon, så sørg for at have en backup af vigtige filer (hvis det er sikkert at gøre det, dvs. før hackingen skete).

2. Skift alle vigtige adgangskoder

Når du har elimineret den umiddelbare trussel, skal du straks ændre adgangskoderne til alle dine vigtige onlinekonti. Dette inkluderer:

- Onlinebank og betalingstjenester

- E-mail (både arbejds- og personlig)

- Apple ID eller Google-konto

- Alle sociale medier (Facebook, Instagram, LinkedIn osv.)

- Eventuelle andre tjenester, hvor du har gemt kreditkortoplysninger (f.eks. Amazon, eBay)

Brug stærke, unikke adgangskoder for hver konto og overvej at bruge en adgangskodeadministrator til at holde styr på dem. Aktivér tofaktorautentificering (2FA) overalt, hvor det er muligt, for at tilføje et ekstra sikkerhedslag.

3. Kontakt din bank og udbydere

Tjek dine bankkonti og kreditkort for mistænkelig aktivitet. Hvis du ser uautoriserede transaktioner, skal du straks kontakte din bank og rapportere dem. Hvis du mistænker SIM-kortbytning, skal du kontakte din mobiludbyder med det samme for at få dit nummer sikret og dit SIM-kort genaktiveret.

Forebyggelse: Beskyt din mobil mod hacking

Mens et mobilnetværk kan hackes, er der mange måder, du kan forhindre det på. Proaktive sikkerhedsforanstaltninger er essentielle for at opretholde et sikkert netværksmiljø.

- Brug stærke adgangskoder/PIN-koder: Indstil stærke og unikke adgangskoder eller PIN-koder til din mobile enhed og SIM-kort. Undgå at bruge "1234", "password" eller andre letgættelige adgangskoder. En god adgangskode er lang, kompleks og indeholder en blanding af store og små bogstaver, tal og symboler.

- Regelmæssigt opdater software: Hold din mobile enheds operativsystem og alle installerede apps opdaterede for at lappe sårbarheder og forbedre sikkerheden. En af de enkleste trin, du kan tage, er at slå automatiske opdateringer til for både dine apps og OS for at forbedre beskyttelsen.

- Aktivér tofaktorautentificering (2FA) eller multifaktorautentificering (MFA): Når det er muligt, aktiver 2FA eller MFA for dine mobilkonti. Dette tilføjer et ekstra sikkerhedslag udover blot at bede om en adgangskode ved at kræve flere former for bekræftelse, såsom en kode sendt til din telefon eller fingeraftryk. Biometri som fingeraftryk og ansigts-ID er populære og sikre valg.

- Undgå offentlig Wi-Fi: Tilslutning til et offentligt Wi-Fi udsætter dine personlige data for alle andre, der bruger netværket. Undgå at bruge offentlig Wi-Fi til følsomme aktiviteter eller overvej at bruge et mobilt VPN (Virtual Private Network) til at kryptere din internetforbindelse på offentlige Wi-Fi-netværk.

- Brug HTTPS: Når du browser hjemmesider eller bruger apps, skal du sikre dig, at du bruger sikre, krypterede forbindelser (HTTPS). Dette hjælper med at beskytte data på dit mobilnetværk mod hackeropsnapning.

- Vær forsigtig med app-tilladelser: Gennemgå og forstå de tilladelser, der anmodes om af mobile apps, før du installerer dem. Giv kun tilladelser, der er nødvendige for appens funktionalitet. Begræns adgangen til andre oplysninger på din enhed, herunder din placering, kontakter og fotos.

- Sikr din Bluetooth: Deaktiver Bluetooth, når det ikke er i brug, og sørg for, at din enhed ikke er indstillet til at være synlig for andre enheder. Dette forhindrer uautoriseret adgang eller parring.

- Installer en mobil sikkerheds-app: Overvej at bruge anerkendte mobile sikkerheds-apps med antivirusbeskyttelse, anti-malware-scanninger og overvågning af app-tilladelser for at hjælpe med at beskytte din enhed mod skadelig software.

- Undgå tredjeparts app-butikker: Google Play og Apple's App Store har sikkerhedsforanstaltninger og gennemgangsprocesser for at minimere risikoen for skadelige apps. Tredjepartsbutikker har sjældent den samme grad af kontrol, hvilket øger risikoen for at downloade apps, der indeholder malware, spyware eller andre trusler. Hold dig til de officielle app-butikker for at minimere risikoen.

- Lås dit SIM-kort: Udover at låse din telefon kan du også låse dit SIM-kort med en PIN-kode. Dette forhindrer, at kortet kan bruges i en anden telefon, hvis din enhed bliver stjålet, og hjælper med at forhindre SIM-swapping.

Er 4G eller 5G-netværk sværere at hacke?

Både 4G- og 5G-netværk har sikkerhedsfunktioner designet til at beskytte mod forskellige typer af netværkssikkerhedstrusler. Dog anses 5G-netværk generelt for at være mere sikre end deres forgængere på grund af flere forbedringer i deres design. Her er en sammenligning:

| Sikkerhedsfunktion | 4G | 5G |

|---|---|---|

| Kryptering | Bruger AES-128 til datakryptering. | Bruger den mere robuste AES-256 krypteringsstandard, hvilket markant styrker sikkerheden for transmitterede data. |

| Autentificering | Baserer sig på IMSI for brugerautentificering. | Introducerer 5G AKA, en avanceret autentificeringsmetode, der optimerer sikkerheden ved brugeridentitetsverifikation, hvilket reducerer risikoen for uautoriseret adgang. |

| Netværksskæring (Network Slicing) | Begrænset kapacitet til netværksskæring. | Implementerer avanceret netværksskæring, hvilket tillader oprettelse af isolerede netværk for at forhindre lateral bevægelse. Dette gør det sværere for angribere at bevæge sig lateralt, når de først har fået adgang. |

| Lav-latens sikkerhed | Højere latens kan påvirke realtidssikkerhed. | Lav-latens design forbedrer den samlede netværksydelse og effektiviteten af realtidssikkerhedsapplikationer. Dette sikrer hurtige svar på sikkerhedstrusler. |

| Edge computing sikkerhed | Begrænset understøttelse for sikker edge computing. | Inkorporerer stærkere sikkerhedsforanstaltninger for edge computing for integriteten og fortroligheden af behandlet data ved netværkets kant for at opretholde sikkerheden i decentraliserede computingmiljøer (inklusive mobil). |

Mens 5G-netværk tilbyder bedre sikkerhedsfunktioner, er det vigtigt at bemærke, at intet netværk kan betragtes som fuldstændigt hacksikkert. Sikkerhed er en konstant bekymring, og som teknologien udvikler sig, gør cyberangribernes taktikker det også. Derfor er vedvarende årvågenhed og opdaterede sikkerhedsforanstaltninger altid nødvendige.

Ofte Stillede Spørgsmål om Mobil Hacking

Kan iPhones hackes?

Ja, absolut. Selvom iPhones er kendt for deres robuste sikkerhed, er ingen enhed 100% immun over for hacking. Hackere kan udnytte sårbarheder i iOS, bruge phishing-angreb eller social engineering for at få adgang, ligesom med Android-enheder. Fysisk adgang, som f.eks. ved tyveri, kan også føre til hackingforsøg.

Hvad er 'juice jacking'?

'Juice jacking' er en type cyberangreb, hvor hackere installerer malware i offentlige USB-opladningsstationer. Når du tilslutter din telefon for at oplade den, kan malware overføres til din enhed, hvilket potentielt giver hackeren adgang til dine data eller installerer skadelig software. Det er bedst at bruge din egen oplader og stikkontakt eller en powerbank.

Er det sikkert at downloade apps fra tredjepartsbutikker?

Generelt nej. Google Play og Apple's App Store har sikkerhedsforanstaltninger og gennemgangsprocesser for at minimere risikoen for skadelige apps. Tredjepartsbutikker har sjældent den samme grad af kontrol, hvilket øger risikoen for at downloade apps, der indeholder malware, spyware eller andre trusler. Hold dig til de officielle app-butikker for at beskytte din enhed.

Hvordan beskytter jeg bedst min telefon mod fremtidige angreb?

Den bedste beskyttelse opnås ved en kombination af gode vaner og tekniske foranstaltninger. Sørg for at holde din software opdateret, brug stærke og unikke adgangskoder, aktiver tofaktorautentificering, vær forsigtig med offentlige Wi-Fi-netværk (brug en VPN), og tænk dig om, før du klikker på mistænkelige links eller downloader ukendte apps. En god mobil sikkerheds-app kan også give et ekstra lag af beskyttelse.

Konklusion

Mobilnetværkshacking er en alvorlig trussel, der konstant udvikler sig. Fra snedige phishing-angreb til udnyttelse af software-sårbarheder og fysiske tyveriforsøg, er cyberkriminelle altid på udkig efter nye måder at få adgang til dine værdifulde data på. At være opmærksom på de metoder, hackere bruger, og at kende tegnene på et kompromitteret apparat – såsom usædvanligt batteriforbrug, uforklarligt dataforbrug eller netværksuregelmæssigheder – er afgørende. Årvågenhed er nøglen, og du skal være opmærksom på din enheds adfærd.

Regelmæssige eller automatiske opdateringer og patches, brug af mobile VPN'er, oprettelse af unikke adgangskoder og proaktive sikkerhedsforanstaltninger er essentielle for at opretholde et sikkert netværksmiljø. Husk, at ingen teknologi, det være sig 4G eller 5G, kan hævde absolut uigennemtrængelighed over for mobilnetværkshacking. Ved at følge de ovenfor nævnte tips kan du markant reducere din risiko for at blive offer for mobilnetværkshacking og beskytte din digitale tilstedeværelse. Din sikkerhed er dit ansvar, og med den rette viden og de rigtige foranstaltninger kan du navigere den digitale verden med større ro i sindet.

Hvis du vil læse andre artikler, der ligner Mobilnetværkshacking: Beskyt Din Telefon, kan du besøge kategorien Teknologi.