18/06/2023

Microsoft 365 (Office) til iOS og Android: En Omfattende Guide til Sikkerhed og Styring

I takt med at mobile enheder bliver stadig mere integrerede i vores daglige arbejdsliv, er det afgørende for organisationer at have robuste strategier på plads for at sikre adgangen til og beskyttelsen af deres data. Microsoft 365 (tidligere kendt som Office) til iOS og Android tilbyder en samlet og effektiv måde at arbejde på farten, men det medfører også et behov for avanceret administration og sikkerhed. Denne artikel dykker ned i, hvordan du kan administrere og beskytte din organisations data ved hjælp af Microsoft 365-applikationerne på mobile enheder, med særligt fokus på integrationen med Microsoft Intune og Microsoft Entra Conditional Access.

Fordele ved Microsoft 365 (Office) til iOS og Android

Microsoft 365-pakken til mobile enheder samler populære apps som Word, Excel og PowerPoint i en enkelt, strømlinet oplevelse. Dette reducerer behovet for at downloade og skifte mellem flere individuelle apps, hvilket sparer værdifuld lagerplads på telefonen, samtidig med at de velkendte funktionaliteter bevares. Derudover integrerer den Microsoft Lens-teknologi, der udnytter enhedens kamera til at konvertere billeder til redigerbare dokumenter, scanne PDF'er og forbedre billeder af whiteboards for bedre læsbarhed. Nye funktioner til hurtige noter, signering af PDF'er, scanning af QR-koder og filoverførsler gør det endnu nemmere at arbejde effektivt på farten.

Sikkerhed med Microsoft Intune og Conditional Access

For at opnå den rigeste og bredeste beskyttelse af dine Microsoft 365-data, anbefales det at abonnere på Enterprise Mobility + Security-pakken, som inkluderer Microsoft Intune og Microsoft Entra ID P1 eller P2-funktioner. Disse giver dig mulighed for at implementere politikker, der sikrer, at kun godkendte enheder og apps kan tilgå dine data.

Anvendelse af Conditional Access

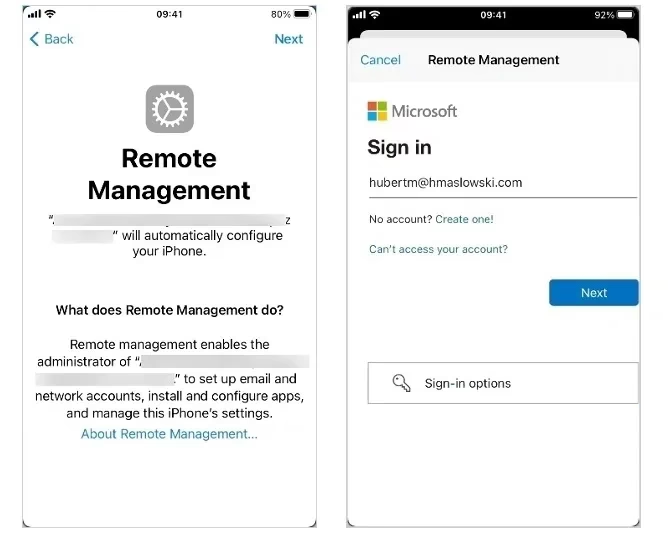

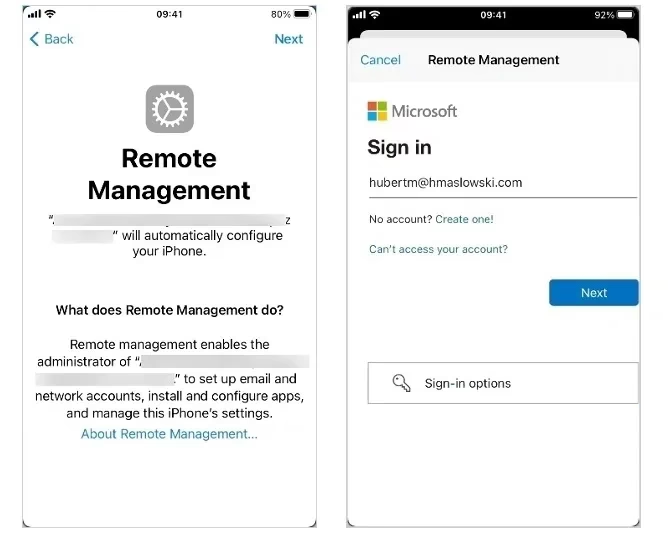

Organisationer kan bruge Microsoft Entra Conditional Access-politikker til at begrænse adgangen til arbejds- eller skoleindhold til kun at ske via Microsoft 365 (Office) til iOS og Android. Dette gøres ved at oprette en politik, der er rettet mod alle potentielle brugere. Specifikt kan politikker som "Kræv godkendte klientapps" eller "Kræv app-beskyttelsespolitik" bruges til at tillade Microsoft 365 (Office) til iOS og Android, mens tredjeparts OAuth-kompatible mobile klienter blokeres.

For at disse politikker skal fungere korrekt, er det nødvendigt, at Microsoft Authenticator-appen er installeret på iOS-enheder og Intune Company Portal-appen på Android-enheder. Disse apps fungerer som godkendelsesmekanismer og sikrer, at enhederne lever op til de definerede sikkerhedskrav.

Oprettelse af Intune App Protection Policies

App Protection Policies (APP) definerer, hvilke apps der er tilladt, og hvilke handlinger de kan udføre med organisationens data. Microsoft har udviklet en databeskyttelsesramme for app-beskyttelsespolitikker, der er organiseret i tre niveauer:

| Niveau | Beskrivelse |

|---|---|

| Enterprise Basic Data Protection (Niveau 1) | Beskytter apps med en PIN-kode, kryptering og muliggør selektiv sletning af data. Validerer også Android-enhedsgodkendelse. |

| Enterprise Enhanced Data Protection (Niveau 2) | Introducerer mekanismer til forebyggelse af datalækage og minimumskrav til operativsystemet. Anbefales til de fleste brugere. |

| Enterprise High Data Protection (Niveau 3) | Tilbyder avancerede databeskyttelsesmekanismer, forbedret PIN-konfiguration og integration med Mobile Threat Defense. Ideel til adgang til højrisikodata. |

Uanset om enheden er tilmeldt en UEM-løsning (Unified Endpoint Management), skal der oprettes en Intune app-beskyttelsespolitik for både iOS og Android. Disse politikker skal som minimum omfatte alle Microsoft 365-mobilapplikationer (Edge, Outlook, OneDrive, Office, Teams) og tildeles alle brugere for at sikre ensartet beskyttelse.

Anvendelse af App Configuration

Microsoft 365 (Office) til iOS og Android understøtter app-konfigurationsindstillinger, der giver administratorer mulighed for at tilpasse appens adfærd via UEM-løsninger som Microsoft Intune. Konfigurationen kan leveres enten via MDM OS-kanalen på tilmeldte enheder eller via Intune App Protection Policy-kanalen.

Understøttede Konfigurationsscenarier

- Kun tillad arbejds- eller skolekonti: Sikrer, at kun virksomhedskonti kan bruges i appen, hvilket er afgørende for databeskyttelse og compliance. Dette kræver tilmeldte enheder og understøttes af enhver UEM-udbyder.

- Generelle app-konfigurationsscenarier: Tillader administratorer at tilpasse standardindstillinger som f.eks. oprettelse af Sticky Notes eller styring af tilføjelsesprogrammer (add-ins). Disse indstillinger kan implementeres for både tilmeldte og ikke-tilmeldte enheder, når en Intune App Protection Policy er anvendt.

- Dataskyddsindstillinger: Mulighed for at aktivere eller deaktivere offline-caching, når "Gem som lokal lager" er blokeret af app-beskyttelsespolitikken (specifikt for Android).

- Microsoft 365 Feed: Mulighed for at aktivere eller deaktivere Microsoft 365 Feed.

- Copilot: Mulighed for at aktivere eller deaktivere Copilot-funktionaliteten i Microsoft 365-appen.

App-konfigurationsnøgler er case-sensitive, så det er vigtigt at bruge den korrekte tegnsætning for at sikre, at konfigurationen træder i kraft.

Håndtering af Teams-apps i Microsoft 365 (Office)

IT-administratorer kan administrere adgangen til Teams-apps i Microsoft 365 (Office) til iOS og Android ved at oprette brugerdefinerede tilladelsespolitikker. Dette giver mulighed for at styre, hvilke brugere der kan afprøve forbedrede Teams-apps, eller helt blokere for brugen af dem.

Sikring af Outlook til iOS og Android

Outlook til iOS og Android tilbyder en hurtig og intuitiv e-mail- og kalenderoplevelse, der er optimeret til Microsoft 365. Beskyttelse af virksomhedsdata på mobile enheder er afgørende. Ligesom med Microsoft 365-appen, anbefales det at bruge Enterprise Mobility + Security-pakken for den mest omfattende beskyttelse.

Anbefalede Sikkerhedsstrategier for Outlook

- Anvendelse af Conditional Access: Bloker alle e-mail-apps undtagen Outlook til iOS og Android ved at konfigurere Conditional Access-politikker, der tillader kun godkendte klientapps og app-beskyttelsespolitikker. Dette sikrer, at kun de applikationer, der overholder organisationens sikkerhedsstandarder, kan tilgå Exchange Online.

- Intune App Protection Policies: Implementer APP-politikker, der definerer databeskyttelsesmekanismer som PIN-koder, kryptering og begrænsninger for datadeling. Vælg det passende beskyttelsesniveau (Niveau 1, 2 eller 3) baseret på organisationens behov.

- Basic Mobility and Security for Microsoft 365: Hvis Enterprise Mobility + Security ikke er tilgængelig, kan denne løsning bruges til at administrere mobile enheder, der er tilmeldt. Dette kræver enhedernes tilmelding og tillader oprettelse af enhedspolitikker.

- Exchange Online Mobile Device Policies: Brug Exchange Online-funktioner som mobilenhedspostpolitikker (f.eks. enhedskryptering, adgangskodekrav) og enhedsadgangsregler til at styre adgangen.

Blokering af Outlook til iOS og Android

Hvis organisationen beslutter sig for at blokere Outlook til iOS og Android, kan dette gøres enten via Microsoft Entra Conditional Access-politikker eller Exchange Online's enhedsadgangsregler. Ved brug af Exchange's cmdlet'er som Set-ActiveSyncOrganizationSettings og New-ActiveSyncDeviceAccessRule kan administratorer definere regler baseret på enhedstype, model eller brugeragent for at begrænse appens adgang.

Exchange Online Kontroller

Ud over Microsoft Endpoint Manager og Exchange-politikker tilbyder Exchange Online yderligere kontroller:

- Exchange Web Services (EWS) Application Policies: Tillader styring af, hvilke applikationer der kan bruge REST API'en. Outlook til iOS og Android skal tilføjes til EWS-tilladelseslisten.

- Exchange User Controls: Administratorer kan styre Outlook til iOS og Android-adgang på postboksniveau ved hjælp af cmdlet'en

Set-CASMailbox. - Håndtering af Add-ins: Brugere kan integrere tredjepartsapps via add-ins i Outlook. Administratorer kan styre adgangen til disse add-ins ved at ændre roller i Microsoft 365 admin centeret, f.eks. ved at fjerne "My Marketplace" rollen for at forhindre installation af Office Store add-ins.

Ofte Stillede Spørgsmål

Hvordan blokerer jeg en enhed i Exchange Online?

Du kan blokere enheder ved at bruge Exchange Online's enhedsadgangsregler via PowerShell-cmdlets som Set-ActiveSyncOrganizationSettings eller New-ActiveSyncDeviceAccessRule, ofte baseret på enhedstype eller model.

Hvad er forskellen på Conditional Access og App Protection Policies?

Conditional Access-politikker styrer, hvornår og hvordan brugere og enheder får adgang til ressourcer, mens App Protection Policies styrer, hvad apps kan gøre med organisationens data, selv på personlige enheder.

Kræver alle Intune-funktioner et Enterprise Mobility + Security-abonnement?

Mens Enterprise Mobility + Security tilbyder den mest omfattende pakke, kan mange funktioner, såsom Intune og Conditional Access, også købes separat som licenser.

Hvad sker der, hvis en bruger ikke har Microsoft Authenticator/Intune Company Portal installeret?

Hvis disse apps er påkrævet af en Conditional Access-politik, vil brugeren blive blokeret fra at tilgå ressourcer, indtil de relevante apps er installeret og konfigureret korrekt.

Ved at implementere disse strategier kan organisationer sikre, at deres data forbliver beskyttede, mens de udnytter den fulde produktivitet, som Microsoft 365 og Outlook til iOS og Android tilbyder på mobile enheder.

Hvis du vil læse andre artikler, der ligner Microsoft 365 for iOS & Android: Sikkerhed og Styring, kan du besøge kategorien Mobil.