11/07/2025

Android-enheder har længe været et yndet mål for cyberkriminelle, og i 2016 oplevede verden en ny og særligt aggressiv trussel i form af Hummer-trojanen. Denne skadelige software, der hurtigt indtog førstepladsen som den mest udbredte mobile trojan, er et skræmmende eksempel på, hvordan malware kan udvikle sig og påvirke millioner af brugere globalt. Fra dens oprindelse i Kinas undergrundsnetværk til dens globale udbredelse, kaster Hummer-trojanen et dystert lys over de vedvarende sikkerhedsudfordringer på mobilmarkedet.

- Hummer-trojanens massive udbredelse

- Hvordan tjener Hummer penge?

- Global spredning og geografisk fokus

- Teknisk analyse af Hummer-trojanen

- Beskyttelse mod Hummer og fremtidige trusler

- Androids sikkerhedsudvikling: En historisk gennemgang

- Fremtiden for Android-sikkerhed

- Ofte stillede spørgsmål om Hummer-trojanen

Hummer-trojanens massive udbredelse

Forskerne hos Cheetah Mobile Security Research Lab afdækkede i en blogpost den chokerende omfang, som Hummer-malwaren opnåede i 2016. I første halvdel af 2016 ramte Hummer-trojanen dagligt næsten 1,4 millioner enheder på sit højeste. Kina alene oplevede op til 63.000 daglige infektioner. I gennemsnit inficerede trojanen 1,19 millioner enheder dagligt mellem januar og juni 2016, hvilket er næsten en fordobling af antallet af alle andre kendte mobile malware-infektioner tilsammen. Denne alarmerende statistik understreger Hummerens evne til at sprede sig effektivt og hurtigt.

Hvordan tjener Hummer penge?

Baseret på Hummers infektionsrate estimerer sikkerhedsfirmaet, at udviklerne bag trojanen kunne tjene op til 500.000 USD dagligt. Dette opnås ved at opkræve 0,50 USD for hver succesfuld installation. Denne finansielle model indikerer en yderst profitabel, omend ulovlig, forretningsmodel for de kriminelle bag malwaren. Analysen fra Cheetah Mobile afslørede, at malwaren var forbundet med 12 domæner, som alle var knyttet til en e-mailkonto i fastlands-Kina. Dette peger kraftigt på, at trojan-familien har sin oprindelse i den kinesiske undergrundsindustri, baseret på trojankoder, der er blevet uploadet til en open-source platform af et uagtsomt medlem af den kriminelle gruppe.

Global spredning og geografisk fokus

Selvom Kina var et primært mål, har lande som Indien, Indonesien og Tyrkiet oplevet højere samlede infektionstal end Kina. I Indien alene indtog Hummer-relateret malware anden-, tredje- og sjettepladsen på en liste over de 10 mest udbredte trojanere. Dette viser, at Hummerens rækkevidde ikke var begrænset til et enkelt land, men havde global gennemslagskraft.

Teknisk analyse af Hummer-trojanen

Efter en succesfuld infektion af en Android-enhed, anvender hvert medlem af Hummer-familien en af 18 forskellige rooting-metoder for at opnå root-privilegier. Denne adgang giver malwaren dyb kontrol over enheden. Malwaren udnytter derefter denne adgang til at vise uønskede reklamer, installere uønskede spil og pornografiske applikationer. En test udført af Cheetah Mobile viste, at malwaren inden for få timer havde tilgået netværket over 10.000 gange og downloadet over 200 APK-filer, hvilket forbrugte 2 GB netværkstrafik. Hummerens evne til at opnå root-privilegier gør den ekstremt svær at afinstallere. Hverken almindelige antivirusværktøjer eller en fabriksnulstilling kan fjerne malwaren.

Hvordan fjerner man Hummer?

Brugere, der mistænker, at deres enhed er blevet inficeret med Hummer, bør downloade Cheetah Mobiles Trojan Killer app fra Google Play. Alternativt kan enheden flashes, hvilket indebærer at geninstallere operativsystemet. Disse metoder er ofte nødvendige for at fjerne den dybtliggende malware.

Beskyttelse mod Hummer og fremtidige trusler

For at beskytte sig mod Hummer og lignende trusler, bør brugere følge disse anbefalinger:

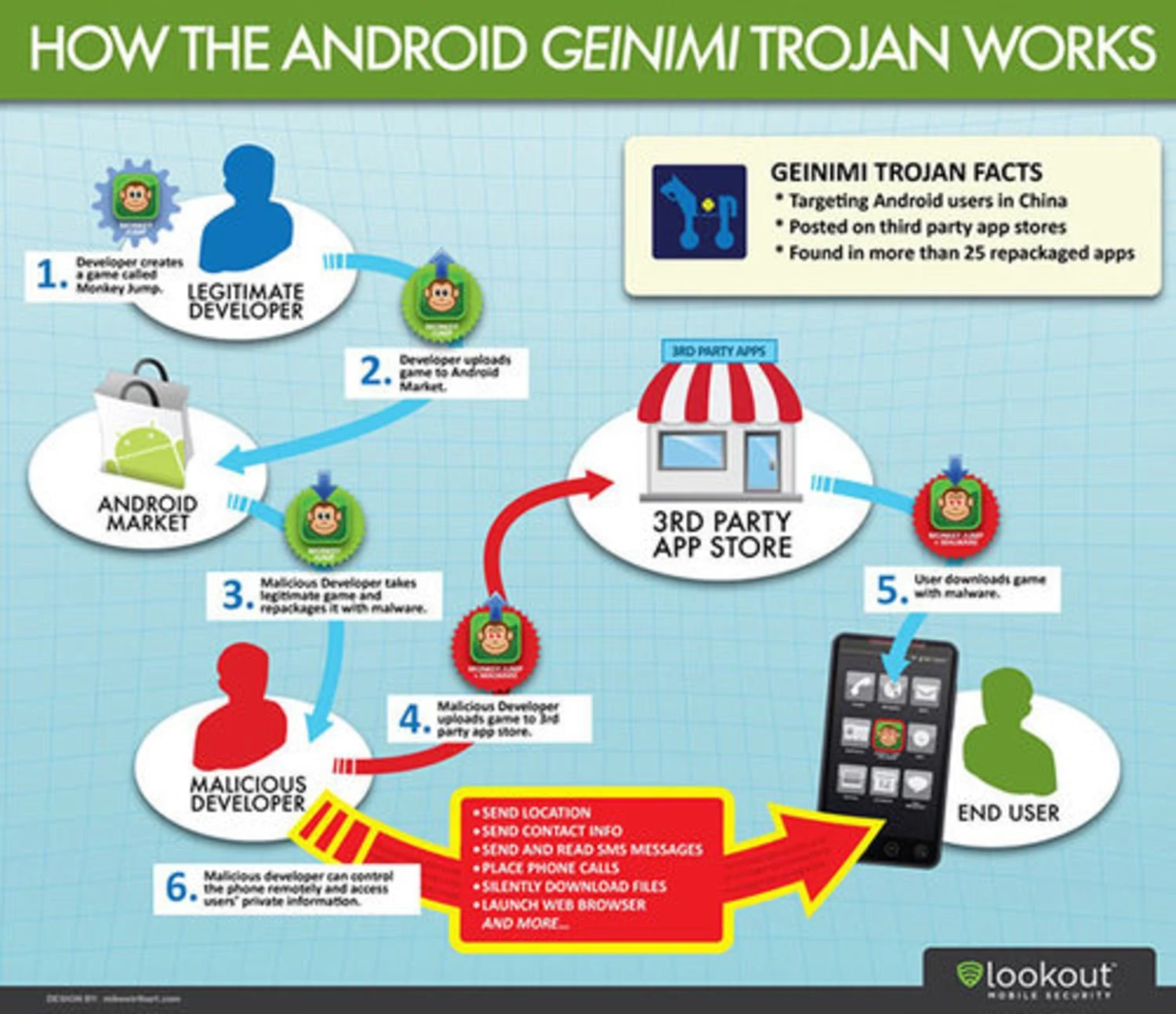

- Undgå tredjeparts app-markeder: Download kun apps fra officielle kilder som Google Play Store.

- Vær opmærksom på SMS-spam: Klik aldrig på mistænkelige links i SMS-beskeder, da disse kan installere ondsindede applikationer som MazarBOT.

- Hold dit system opdateret: Installer regelmæssigt sikkerhedsopdateringer til dit Android-operativsystem og dine apps.

- Brug en pålidelig antivirus: Installer og hold en velrenommeret antivirus-app aktiv på din enhed.

- Vær skeptisk over for ukendte kilder: Download og installer ikke software fra ukendte eller upålidelige kilder.

Androids sikkerhedsudvikling: En historisk gennemgang

Hummer-trojanen er blot et kapitel i den lange historie om Android-malware. Android, som verdens mest udbredte styresystem, har altid været et attraktivt mål for cyberkriminelle. Gennem årene har forskellige sårbarheder i Android, Google Play Store og tredjepartsapps været udnyttet til at stjæle følsomme data eller foretage uautoriserede transaktioner. Nogle af de mest bemærkelsesværdige eksempler inkluderer:

FakePlayer: Den tidlige start

To år efter Androids lancering opstod den første bredt anerkendte Android-malware, FakePlayer. Denne malware udgav sig for at være en videoafspiller, men sendte uautoriserede tekstbeskeder til premium-numre, hvilket kostede brugerne dyrt. Selvom det er umuligt at kvantificere den præcise skade, markerede FakePlayer begyndelsen på en bølge af ondsindet kode rettet mod Android-brugere.

Stagefright: En skelsættende sårbarhed

I 2015 blev Stagefright-sårbarheden opdaget, hvilket potentielt satte en majoritet af Android-enheder i fare. Denne sårbarhed i libstagefright-kodebiblioteket kunne muliggøre zero-click exploits. Opdagelsen af Stagefright førte til en øget fokus på sikkerhedsopdateringer og bidrog til udviklingen af Androids månedlige sikkerhedsopdateringer og de dertilhørende bulletiner. Den inspirerede også ændringer i kodestrukturen, der begrænsede applikationers privilegier og forbedrede hukommelsessikkerheden.

HummingBad: En profitabel operation

Et år efter Stagefright dukkede HummingBad-malwarekampagnen op, som angiveligt tjente 300.000 USD om måneden. Denne malware forsøgte at opnå root-adgang på millioner af enheder og installerede gentagne gange yderligere skadelig software i baggrunden, samtidig med at den viste et utal af popup-reklamer.

CovidLock: Opportunistiske angreb

I 2020 udnyttede CovidLock den globale sundhedskrise ved at love information om COVID-19, men låste i stedet de inficerede enheder og krævede løsepenge. Dette understregede, hvordan angribere udnytter frygt og usikkerhed i stressede situationer.

xHelper: Vedvarende infektioner

xHelper-malwaren var kendt for sin evne til at blive siddende på systemer og fleecede brugere for at downloade unødvendige apps gennem pay-per-install initiativer. Dens modstandsdygtighed over for fjernelse markerede en forbedring i hackernes teknikker.

Pegasus: Statsovervågning

NSO Groups Pegasus-spyware er et eksempel på avanceret overvågningsteknologi, der bruges af regeringer til at spionere på individer, herunder journalister og menneskerettighedsaktivister. Selvom den er kostbar og typisk ikke rettet mod almindelige brugere, repræsenterer den en alvorlig trussel mod privatlivets fred.

Fremtiden for Android-sikkerhed

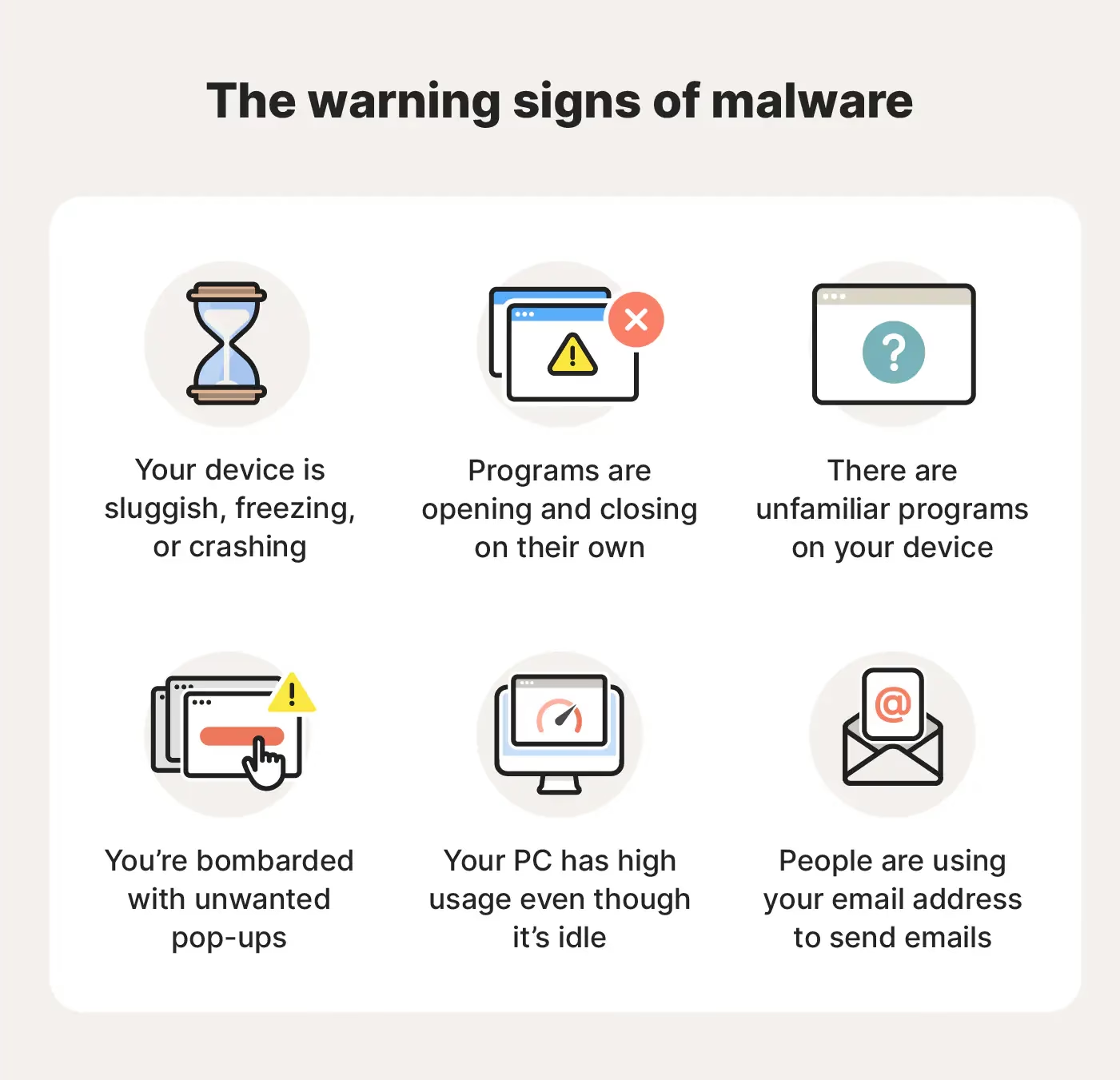

På trods af de fortsatte trusler har Google og enhedsproducenterne gjort betydelige fremskridt inden for malware-detektion og distribution. Android-systemet er i dag bedre rustet til at imødegå trusler på både hardware- og softwareniveau. Den største svaghed forbliver dog den menneskelige faktor. Phishing-angreb, vildledende links og social manipulation kan stadig narre brugere til at give adgang til følsomme data eller installere skadelig software. Det er afgørende, at brugerne forbliver årvågne og skeptiske for at beskytte sig mod den stadigt udviklende trusselslandskab. Selvom teknologien udvikler sig, vil en sund dosis digital hygiejne altid være den mest effektive forsvarsmekanisme.

| Malware-navn | Oprindelsesår | Primær funktion | Antal inficerede enheder (estimeret) | Primært mål |

|---|---|---|---|---|

| FakePlayer | 2009 | Uautoriserede SMS-beskeder | Ukendt | Økonomisk gevinst |

| Stagefright | 2015 | Zero-click exploits | Millioner (potentielt) | Datatyveri, systemkontrol |

| HummingBad | 2016 | Root-adgang, reklamer | 10 millioner | Økonomisk gevinst, systemkontrol |

| Hummer | 2016 | Reklamer, uønskede apps | 1,4 millioner dagligt (peak) | Økonomisk gevinst |

| CovidLock | 2020 | Ransomware | Ukendt | Økonomisk gevinst |

| xHelper | Ca. 2019 | Vedvarende infektion, reklamer | Ukendt | Økonomisk gevinst |

| Pegasus | 2021 | Statsovervågning | Ukendt | Spionage |

Ofte stillede spørgsmål om Hummer-trojanen

Hvad er Hummer-trojanen?

Hummer er en Android-malware, der blev den mest udbredte mobile trojan i 2016. Den inficerede millioner af enheder dagligt.

Hvordan spredte Hummer sig?

Hummer spredte sig ved at udnytte sårbarheder i Android-enheder, ofte via tredjeparts app-markeder eller ved at installere sig selv i baggrunden efter en oprindelig infektion.

Hvad gjorde Hummer på en inficeret enhed?

Den opnåede root-privilegier, viste uønskede reklamer, downloadede og installerede uønskede apps (inklusive spil og pornografisk indhold) og forbrugte betydelige netværksressourcer.

Hvor mange enheder blev inficeret af Hummer?

På sit højeste inficerede Hummer næsten 1,4 millioner enheder dagligt, med et gennemsnit på 1,19 millioner enheder dagligt i første halvdel af 2016.

Hvor stammer Hummer fra?

Forskere mener, at Hummer stammer fra den kinesiske undergrundsindustri, baseret på kodeanalyse og tilknyttede domæner og e-mailkonti.

Hvordan kan jeg beskytte mig mod Hummer?

Undgå at downloade apps fra ukendte kilder, vær forsigtig med SMS-beskeder, hold dit system opdateret, og brug en pålidelig antivirus-app.

Kan Hummer fjernes med en fabriksnulstilling?

Nej, på grund af dens evne til at opnå root-privilegier, kan en fabriksnulstilling eller almindelige antivirusprogrammer ofte ikke fjerne Hummer.

Hvis du vil læse andre artikler, der ligner Hummer Trojan: Androids nye trussel, kan du besøge kategorien Teknologi.