25/08/2024

I en verden, hvor digital sikkerhed er altafgørende, spiller rodcertifikater en usynlig, men vital rolle i beskyttelsen af dine Apple-enheder. Hver gang du surfer på internettet, sender en e-mail eller forbinder til et virksomhedsnetværk, er det takket være disse certifikater, at du kan stole på, at dine data er sikre, og at du kommunikerer med den tilsigtede part. Apple har etableret et robust system for tillid til certifikater, der omfatter alle deres operativsystemer, fra iOS på din iPhone til macOS på din Mac og endda watchOS på dit Apple Watch. Denne artikel dykker ned i verden af rodcertifikater, forklarer deres funktion, hvordan de administreres på tværs af Apple-platforme, og hvorfor de er uundværlige for din digitale sikkerhed.

Hvad er Rodcertifikater, og Hvorfor er de Vigtige?

Et rodcertifikat er grundlaget for tillid i et offentligt nøgleinfrastruktur (PKI)-system. Forestil dig det som et digitalt identitetskort udstedt af en betroet myndighed, kaldet en certifikatmyndighed (CA). Når du besøger et websted, der bruger HTTPS, præsenterer webstedet et certifikat for din browser. Dette certifikat er underskrevet af en mellemliggende CA, som igen er underskrevet af en rod-CA. Din Apple-enhed indeholder en forudinstalleret liste over betroede rodcertifikater fra anerkendte CA'er. Hvis enhedens operativsystem kan verificere hele kæden tilbage til et af disse betroede rodcertifikater, stoler den på webstedet og etablerer en sikker, krypteret forbindelse. Uden denne kæde af tillid ville det være umuligt at verificere identiteten af websteder, servere eller endda e-mail-afsendere, hvilket ville åbne døren for phishing, man-in-the-middle-angreb og datatyveri.

Apples system for rodcertifikater er designet til at beskytte brugere mod sikkerhedsproblemer og forbedre brugeroplevelsen. Apple har sin egen Apple Root Certification Authority og PKI, som understøtter generering, udstedelse, distribution og administration af kryptografiske nøgler indeholdt i X.509-certifikater. Dette sikrer, at kun certifikater fra pålidelige kilder bliver anerkendt af Apple-produkter. Virksomheder og organisationer kan endda ansøge om at få deres egne rodcertifikater inkluderet i Apples produkter gennem Apple Root Certificate Program, hvilket er afgørende for interne netværk og tjenester.

Hvilke Apple Operativsystemer Bruger Rodcertifikater?

Alle moderne Apple-operativsystemer anvender et fælles lager af rodcertifikater, kendt som Root Store. Dette sikrer en ensartet sikkerhedsstandard på tværs af økosystemet. De operativsystemer, der er omfattet, inkluderer:

- iOS (til iPhone)

- iPadOS (til iPad)

- macOS (til Mac-computere)

- tvOS (til Apple TV)

- visionOS (til Apple Vision Pro)

- watchOS (til Apple Watch)

Siden iOS 12, macOS 10.14, tvOS 12 og watchOS 5 har alle Apple-operativsystemer brugt et fælles Root Store. Dette strømliner sikkerhedsopdateringer og sikrer, at alle enheder drager fordel af de seneste tillidsopdateringer. Apples Root Store opdateres løbende som en del af operativsystemets opdateringer, hvilket betyder, at dine enheder automatisk modtager de nyeste certifikattillidsindstillinger. For eksempel er den seneste kendte Root Store-version opdateret til at understøtte iOS 18, iPadOS 18, macOS 15, tvOS 18, visionOS 2 og watchOS 11.

Forståelse af Apple's Tillidsbutik (Trust Store) og Versioner

Apples tillidsbutik indeholder en liste over betroede rodcertifikater, der er forudinstalleret på dine enheder. Denne butik opdateres regelmæssigt, typisk som en del af større iOS/iPadOS/macOS-opdateringer. Der er to hovedkomponenter, der ofte nævnes i forbindelse med Apples certifikattillid: Trust Store Version og Trust Asset Version.

Trust Store Version refererer til den specifikke udgave af den samlede samling af rodcertifikater, mens Trust Asset Version potentielt kan henvise til en mere granulær opdatering af individuelle certifikater eller relaterede aktiver inden for den bredere tillidsbutik. Disse versioner afspejler den løbende vedligeholdelse og udvidelse af Apples tillidsliste, hvilket er afgørende for at opretholde et højt sikkerhedsniveau mod nye trusler og for at inkludere nye, betroede certifikatmyndigheder.

Her er nogle eksempler på, hvordan Trust Store- og Trust Asset-versioner har varieret på tværs af forskellige Apple-enheder og iOS-versioner, baseret på observerede data:

| Enhed | iOS/iPadOS Version | Trust Store Version | Trust Asset Version |

|---|---|---|---|

| iPhone 12 Pro | iOS 16.5 | 2023032800 | N/A |

| iPhone 12 Pro, iPhone 8, iPhone 13 Pro, iPad Pro | iOS 16.0, 16.1.1, iPadOS 16.1 | 2022070700 | 18 |

| iPhone 12 Pro | iOS 16.3 | 2022070700 | 20 |

| iPhone 8, iPad Pro 9.7", iPhone 13 Pro | iOS 16.2, iPadOS 16.2 | 2022070700 | 20 |

| iPhone SE (1. Gen) | iOS 15.7, 15.7.9 | 2022031500 | 18 |

| iPhone 8, SE (1. Gen), iPhone 12 Pro, iPhone 13 Pro, iPad Pro | iOS 15.6.1, iPadOS 15.6.1 | 2022031500 | 17 |

| iPhone 6 | iOS 12.5.5, 12.5.6 | 2018121000 | Ingen |

Som det fremgår af tabellen, er Trust Store Version 2022070700 blevet brugt på tværs af flere iOS 16-versioner, men med forskellige Trust Asset Versioner (18 og 20), hvilket indikerer løbende, mindre opdateringer til tillidsaktiverne. Ældre iOS-versioner som 15.x og 12.x har ældre Trust Store Versioner, hvilket understreger vigtigheden af at holde dine enheder opdaterede for at få de seneste sikkerhedsforbedringer.

Hvordan Bruger Apple Enheder Certifikater?

Certifikater og digitale identiteter er fundamentale for, hvordan Apple-enheder sikkert får adgang til virksomhedstjenester og beskytter dine personlige data. Udover at etablere sikre webforbindelser bruges certifikater på mange andre måder:

- Verifikation af identitet: De bekræfter identiteten af en klient eller server og krypterer kommunikation mellem dem.

- E-mail-kryptering: Certifikater bruges til at kryptere og signere e-mails (f.eks. med S/MIME), hvilket sikrer, at kun den tilsigtede modtager kan læse indholdet, og at afsenderens identitet er verificeret.

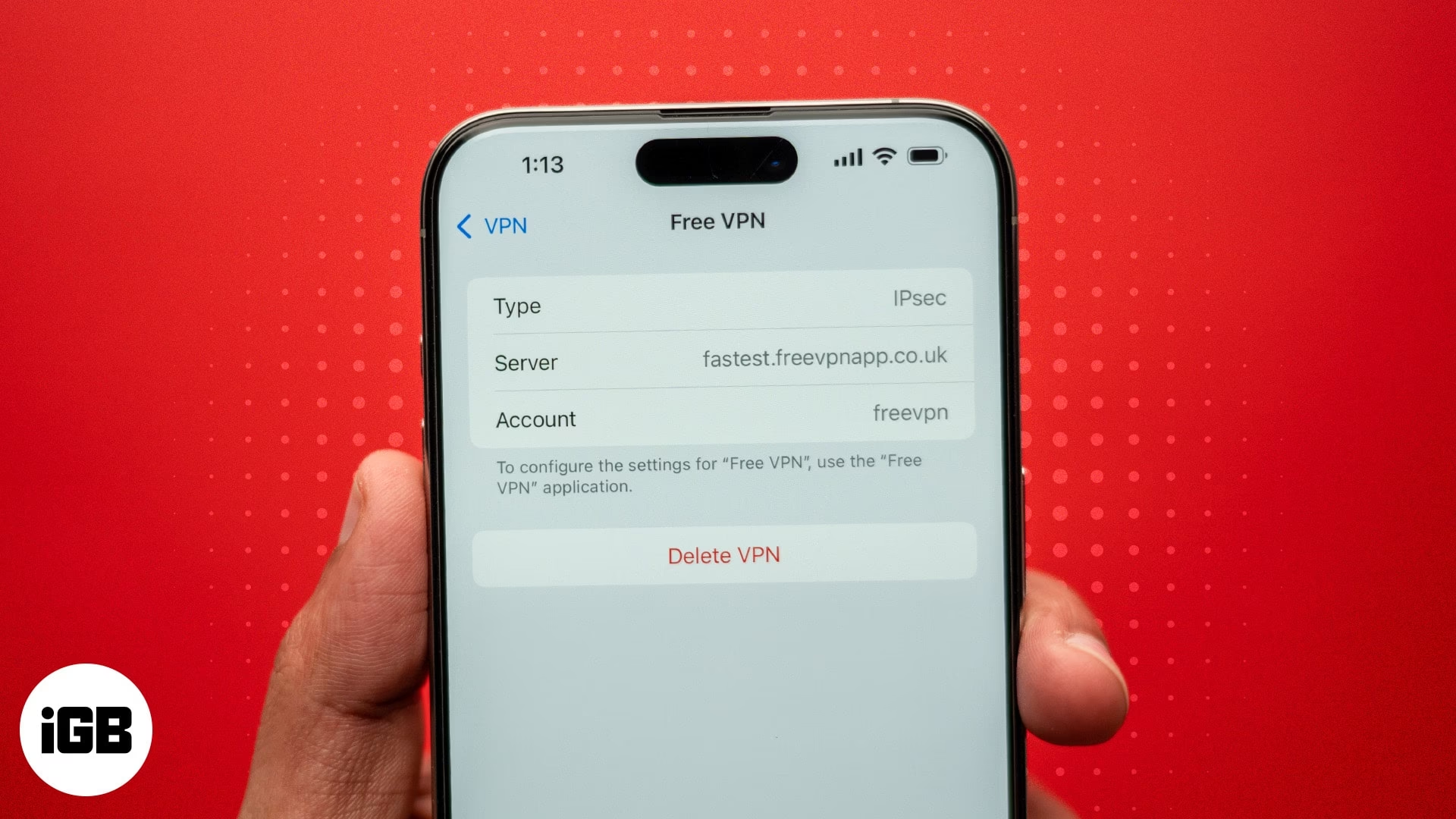

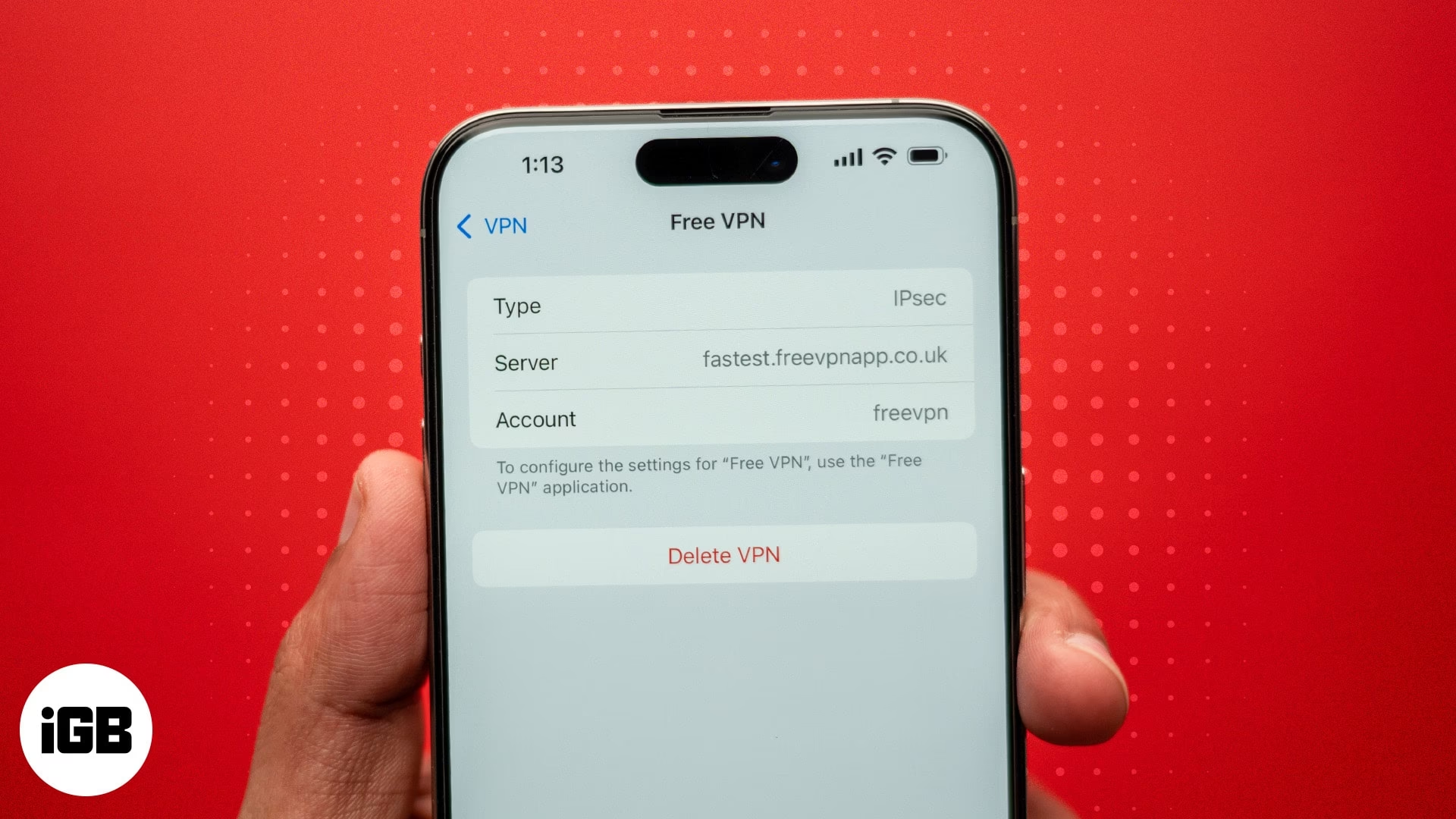

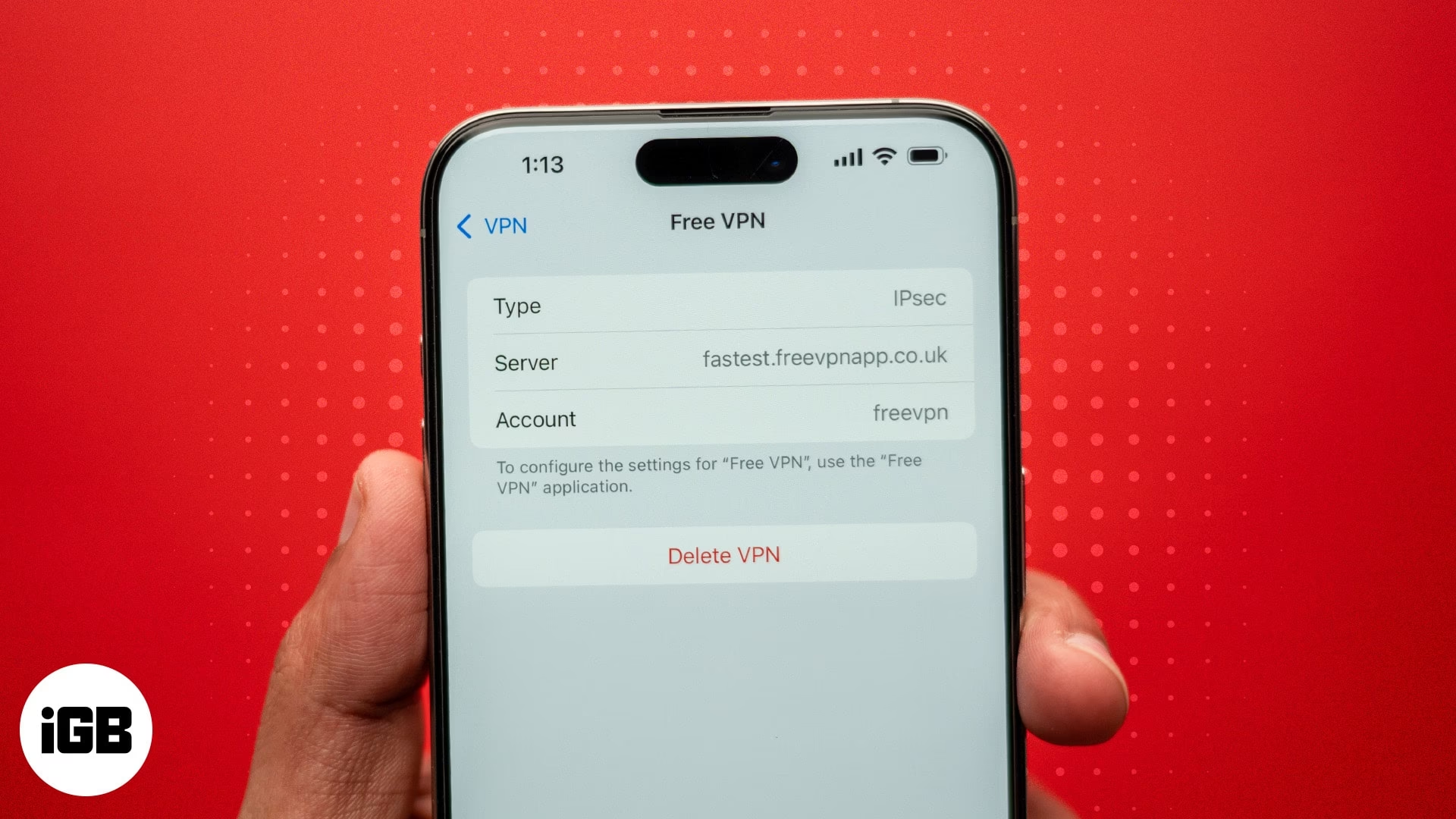

- Konfigurationsprofiler: I virksomhedsmiljøer bruges certifikater i konfigurationsprofiler til at konfigurere sikker adgang til netværk, VPN'er og e-mail-konti.

- Netværkskommunikation: Til sikker kommunikation over netværk, herunder Wi-Fi (f.eks. 802.1X EAP-TLS) og VPN-forbindelser.

Apple-enheder understøtter en række standardcertifikat- og identitetsformater. Certifikater kan være i formater som .cer, .crt, .der, og X.509-certifikater med RSA-nøgler. Identiteter, som inkluderer både certifikatet og den private nøgle, findes typisk som .pfx- eller .p12-filer. Den private nøgle er krypteret og beskyttet med en adgangskode, hvilket gør identiteten yderst sikker.

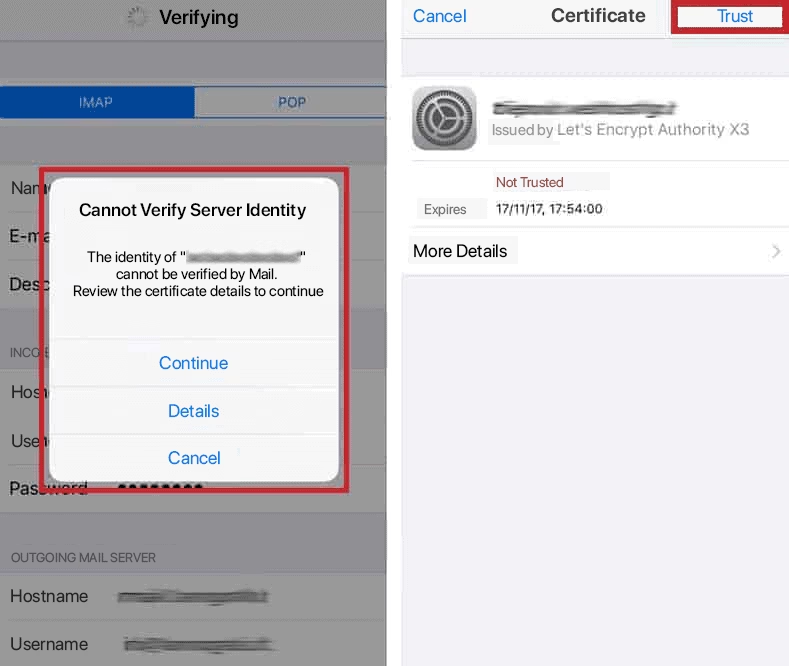

Hvis din Apple-enhed ikke kan bekræfte tillidskæden for et certifikat, vil tjenesten indikere en fejl. Dette er typisk tilfældet med certifikater udstedt af virksomhedens interne CA'er, hvis rodcertifikat ikke er forudinstalleret i Apples tillidsbutik. For at etablere tillid til disse certifikater skal de implementeres manuelt eller via en Mobile Device Management (MDM)-løsning. Dette skaber et "tillidsanker" i enheden.

Håndtering af Rodcertifikater på Forskellige Apple Enheder

Måden, rodcertifikater administreres på, varierer en smule afhængigt af enhedstypen og installationsmetoden (manuelt eller via MDM).

På iPhone, iPad og Apple Vision Pro

Når rodcertifikater installeres manuelt på en iPhone, iPad eller Apple Vision Pro, især på enheder, der er overvåget (supervised) via en profil, vil brugeren se en advarsel. Denne advarsel informerer om, at installationen vil tilføje certifikatet til listen over betroede certifikater, men at det ikke vil blive betragtet som betroet for websteder, før det manuelt aktiveres i enhedens indstillinger. Brugeren skal derefter navigere til Indstillinger > Generelt > Om > Indstillinger for certifikattillid for at aktivere tilliden.

Det er vigtigt at bemærke, at hvis rodcertifikater installeres via en MDM-løsning eller på overvågede enheder, deaktiveres muligheden for at ændre tillidsindstillingerne for disse certifikater for den almindelige bruger. Dette giver IT-administratorer fuld kontrol over enhedens sikkerhedskonfiguration, hvilket er essentielt i virksomhedsmiljøer.

På Mac

På en Mac-computer, når et rodcertifikat installeres manuelt via en konfigurationsprofil, kræves der en ekstra handling for at fuldføre installationen. Efter tilføjelsen af profilen skal brugeren gå til Systemindstillinger > Generelt > Profiler, vælge den downloadede profil og klikke på 'Installer'. Dette kan kræve indtastning af en administratorbruger og adgangskode.

På macOS 13 (Ventura) og nyere versioner er manuelt installerede rodcertifikater via en konfigurationsprofil som standard ikke markeret som betroede til TLS (Transport Layer Security). Hvis det er nødvendigt, kan tilliden for TLS aktiveres via appen Nøgleringadgang. Ligesom med mobile enheder, hvis rodcertifikater installeres via en MDM-løsning eller på overvågede Mac-enheder, deaktiveres muligheden for at ændre tillidsindstillingerne, og certifikaterne betragtes automatisk som betroede til brug med TLS.

Mellemliggende Certifikater

Udover rodcertifikater findes der også mellemliggende certifikater, som udstedes og underskrives af rodcertifikatmyndigheder. Disse mellemliggende certifikater har typisk en kortere udløbsperiode end rodcertifikater og bruges ofte af organisationer til at etablere tillid til deres websteder og tjenester. På Mac kan mellemliggende certifikater administreres via Nøgleringadgang. Brugere kan finde udløbne mellemliggende certifikater i systemnøgleringen i Nøgleringadgang, hvilket er nyttigt for at fejlfinde forbindelsesproblemer.

S/MIME Certifikater

S/MIME-certifikater bruges primært til sikker e-mail-kommunikation. Hvis en bruger sletter et S/MIME-certifikat fra sin nøglering, vil vedkommende ikke længere kunne læse tidligere krypterede e-mails, der er krypteret med netop dette certifikat. Dette understreger vigtigheden af at sikkerhedskopiere og beskytte dine S/MIME-certifikater, især den private nøgle.

Ofte Stillede Spørgsmål om Rodcertifikater på Apple Enheder

For at opsummere og besvare nogle almindelige spørgsmål, lad os se nærmere på de vigtigste aspekter af rodcertifikater.

Q: Hvad sker der, hvis et rodcertifikat ikke er betroet?

A: Hvis din Apple-enhed støder på et certifikat, hvis tillidskæde ikke kan verificeres tilbage til et af de forudinstallerede eller manuelt godkendte rodcertifikater, vil den vise en advarsel. For websteder vil dette typisk resultere i en sikkerhedsadvarsel i browseren, der informerer dig om, at forbindelsen ikke er privat, eller at webstedet er usikkert. For andre tjenester, som f.eks. e-mail eller VPN, vil forbindelsen sandsynligvis mislykkes, eller du vil blive advaret om en potentiel sikkerhedsrisiko. Dette er en vigtig sikkerhedsfunktion, der forhindrer dig i at sende følsomme oplysninger over en potentielt kompromitteret forbindelse.

Q: Kan jeg deaktivere automatiske opdateringer af certifikattillidsindstillinger?

A: Ja, det er muligt at deaktivere denne funktion. Apple tilbyder en Mobile Device Management (MDM)-restriktion kaldet "Tillad automatiske opdateringer af certifikattillidsindstillinger". Hvis denne restriktion aktiveres, vil den forhindre din enhed i at modtage trådløse opdateringer til de betroede rodcertifikater. Dette er typisk kun relevant i meget specifikke virksomhedsmiljøer, hvor IT-afdelingen ønsker fuld manuel kontrol over certifikattilliden. For den gennemsnitlige bruger anbefales det kraftigt at lade automatiske opdateringer være aktiveret for at sikre, at din enhed altid har de seneste sikkerhedsrettelser og betroede certifikater.

Q: Hvad er forskellen mellem Trust Store Version og Trust Asset Version?

A: Selvom begge er relateret til Apples system for certifikattillid, kan de adskilles som følger: Trust Store Version refererer til den overordnede udgave af den komplette samling af betroede rodcertifikater, der er indlejret i operativsystemet. Dette ændres typisk med større iOS/iPadOS/macOS-opdateringer. Trust Asset Version derimod kan indikere mere specifikke eller granulære opdateringer til individuelle certifikater eller relaterede data inden for tillidsbutikken. En Trust Store Version kan forblive den samme på tværs af flere mindre operativsystemopdateringer, mens Trust Asset Versionen kan opdateres oftere for at afspejle mindre justeringer eller tilføjelser af specifikke tillidsaktiver. Begge er dog integrerede dele af den løbende sikkerhedsopdatering af dit Apple-produkt.

Q: Hvorfor skal virksomheder installere deres egne rodcertifikater?

A: Virksomheder har ofte deres egen interne infrastruktur, der kræver sikre forbindelser, f.eks. interne webservere, Wi-Fi-netværk eller VPN'er. For at sikre, at medarbejdernes Apple-enheder kan oprette sikre og betroede forbindelser til disse interne ressourcer, er det nødvendigt at installere virksomhedens eget rodcertifikat (eller mellemliggende certifikat) på enhederne. Da disse certifikater ikke er en del af Apples standard tillidsbutik, skal de manuelt distribueres og installeres, ofte via MDM-løsninger. Dette etablerer en tillidskæde for virksomhedens egne digitale identiteter og sikrer problemfri og sikker adgang til interne systemer.

Konklusion

Rodcertifikater er grundpillerne i den digitale sikkerhed på dine Apple-enheder. De sikrer, at dine online-interaktioner er private, at din data er beskyttet, og at du kommunikerer med autentiske kilder. Fra den automatiske opdatering af Apples Shared Root Store til den detaljerede kontrol, der tilbydes via MDM-løsninger, viser Apples engagement i at opretholde en sikker og pålidelig brugeroplevelse. Ved at forstå, hvordan disse certifikater fungerer, og hvordan de administreres, kan du bedre værdsætte den usynlige, men afgørende beskyttelse, der er indbygget i hver eneste iPhone, iPad og Mac. At holde dine enheder opdaterede er den nemmeste og mest effektive måde at sikre, at du altid drager fordel af de seneste sikkerhedsforbedringer og en opdateret liste over betroede rodcertifikater, hvilket er essentielt i nutidens digitale landskab.

Hvis du vil læse andre artikler, der ligner Rodcertifikater på Apple Enheder: Din Sikkerhedsguide, kan du besøge kategorien Teknologi.