14/06/2024

HPE Aruba Networking, tidligere kendt som Aruba Networks, har for nylig frigivet vigtige sikkerhedsopdateringer for at adressere en række kritiske sårbarheder, der påvirker deres ArubaOS-operativsystem. Disse sårbarheder udgør en betydelig risiko for organisationer, der anvender Aruba-netværksenheder, da de potentielt kan muliggøre fjernkodeeksekvering (RCE) på berørte systemer. En dybere forståelse af disse fejl og de nødvendige skridt til afhjælpning er afgørende for at opretholde et sikkert og pålideligt netværksmiljø. Denne artikel vil udforske detaljerne bag disse sårbarheder, identificere de påvirkede versioner og give vejledning om, hvordan man bedst beskytter sig mod potentielle trusler.

Identificerede Sårbarheder og Deres Konsekvenser

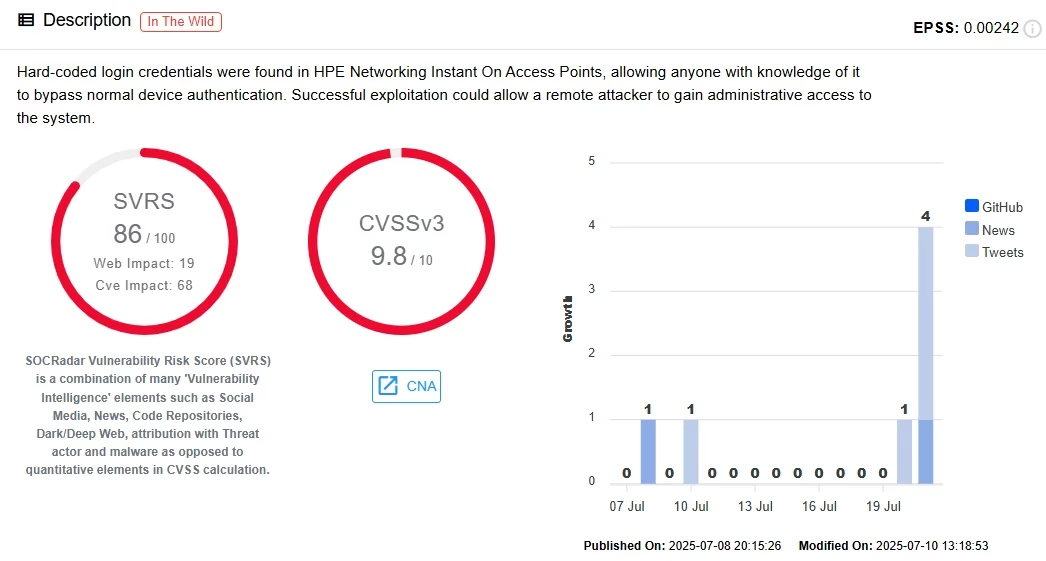

I alt er der identificeret 10 sikkerhedsfejl, hvoraf fire er klassificeret som kritiske. Disse fire kritiske sårbarheder, alle med en alvorlighedsgrad på 9.8 på CVSS-skalaen, er specifikt relateret til buffer overflow-fejl. Disse fejl udnytter, hvordan software håndterer data i hukommelsen, hvilket kan føre til, at mere data skrives end forventet, og dermed overskriver tilstødende hukommelsesområder.

De Kritiske Sårbarheder: En Detaljeret Oversigt

- CVE-2024-26304: En uautoriseret buffer overflow-sårbarhed i L2/L3 Management Service, som tilgås via PAPI-protokollen.

- CVE-2024-26305: En uautoriseret buffer overflow-sårbarhed i Utility Daemon, ligeledes tilgængelig via PAPI-protokollen.

- CVE-2024-33511: En uautoriseret buffer overflow-sårbarhed i Automatic Reporting Service, der kan udnyttes gennem PAPI-protokollen.

- CVE-2024-33512: En uautoriseret buffer overflow-sårbarhed i Local User Authentication Database, som også tilgås via PAPI-protokollen.

Den fællesnævner for disse kritiske fejl er deres tilgængelighed via PAPI-protokollen (Process Application Programming Interface). En trusselsaktør kan udnytte disse buffer overflow-fejl ved at sende specielt udformede datapakker til PAPI's UDP-port (typisk port 8211). En succesfuld udnyttelse giver angriberen mulighed for at udføre vilkårlig kode med forhøjede privilegier på det underliggende operativsystem. Dette kan potentielt give angriberen fuld kontrol over enheden, inklusive adgang til følsomme data og muligheden for at ændre netværkskonfigurationer.

Påvirkede Versioner og Systemer

Disse sårbarheder påvirker en bred vifte af Aruba-produkter og -softwareversioner. De inkluderer, men er ikke begrænset til, Mobility Conductor (tidligere Mobility Master), Mobility Controllers, WLAN Gateways og SD-WAN Gateways, der administreres via Aruba Central.

Specifikke ArubaOS Versioner Påvirket

Følgende ArubaOS versioner er identificeret som værende sårbare:

- ArubaOS 10.5.1.0 og tidligere versioner

- ArubaOS 10.4.1.0 og tidligere versioner

- ArubaOS 8.11.2.1 og tidligere versioner

- ArubaOS 8.10.0.10 og tidligere versioner

Versioner, der har nået End-of-Maintenance

Det er også vigtigt at bemærke, at versioner af ArubaOS og SD-WAN software, der har nået slutningen af deres vedligeholdelsesstatus (end of maintenance), ligeledes er påvirket. Disse inkluderer:

- ArubaOS 10.3.x.x

- ArubaOS 8.9.x.x

- ArubaOS 8.8.x.x

- ArubaOS 8.7.x.x

- ArubaOS 8.6.x.x

- ArubaOS 6.5.4.x

- SD-WAN 8.7.0.0-2.3.0.x

- SD-WAN 8.6.0.4-2.2.x.x

At anvende software, der ikke længere modtager sikkerhedsopdateringer, udgør en væsentlig risiko. Det er derfor stærkt anbefalet at opgradere til understøttede versioner.

Opdagelse og Anerkendelse

En sikkerhedsforsker ved navn Chancen har fået anerkendelse for at have opdaget og rapporteret syv ud af de ti identificerede problemer, herunder de fire kritiske buffer overflow-sårbarheder. Denne type bidrag fra sikkerhedsforskere er uvurderlig for at identificere og adressere potentielle trusler, før de kan udnyttes bredt.

Afhjælpning og Forebyggelse

For at imødegå disse risici er det altafgørende, at brugere anvender de seneste sikkerhedsopdateringer fra HPE Aruba Networking. Disse opdateringer indeholder rettelser til de identificerede sårbarheder og er den mest effektive måde at beskytte sine systemer på.

Midlertidige Løsninger (Workarounds)

For ArubaOS 8.x versioner, hvor en øjeblikkelig opgradering måske ikke er mulig, anbefaler HPE Aruba Networking en midlertidig løsning. Denne involverer at aktivere funktionen Enhanced PAPI Security og bruge en ikke-standard nøgle. Denne funktion tilføjer et ekstra lag af sikkerhed til PAPI-kommunikationen, hvilket gør det sværere for uautoriserede parter at udnytte sårbarhederne.

Det er dog vigtigt at understrege, at dette kun er en midlertidig løsning, og at en opgradering til en patch-version med de fulde rettelser stadig er den anbefalede langsigtede strategi.

ArubaOS og Mobility Master Konfiguration

For at give en bedre forståelse af Aruba-netværksarkitekturen, kan det være relevant at se på, hvordan en Mobility Master konfigureres i et ArubaOS-miljø. Fra og med ArubaOS version 8.0.0.0 introduceres en topologi, hvor Mobility Master'en administrerer og overvåger en eller flere managed devices. Administratorer konfigurerer Mobility Master'en fra den managed device's 'path' ved at angive 'mgmt-server'. Denne centrale styring er essentiel for effektiv netværksadministration, men understreger også vigtigheden af at sikre selve Mobility Master'en, da den er et centralt punkt for netværkskontrol.

Tabel: Sammenligning af Sårbarheder

Her er en oversigt over de kritiske sårbarheder og deres karakteristika:

| CVE ID | Beskrivelse | CVSS Score | Protokol | Påvirkning |

|---|---|---|---|---|

| CVE-2024-26304 | Buffer Overflow i L2/L3 Management Service | 9.8 | PAPI (UDP 8211) | Remote Code Execution (RCE) |

| CVE-2024-26305 | Buffer Overflow i Utility Daemon | 9.8 | PAPI (UDP 8211) | Remote Code Execution (RCE) |

| CVE-2024-33511 | Buffer Overflow i Automatic Reporting Service | 9.8 | PAPI (UDP 8211) | Remote Code Execution (RCE) |

| CVE-2024-33512 | Buffer Overflow i Local User Authentication Database | 9.8 | PAPI (UDP 8211) | Remote Code Execution (RCE) |

Ofte Stillede Spørgsmål (FAQ)

Hvilke ArubaOS versioner er mest sårbare?

ArubaOS versioner 10.5.1.0 og tidligere, 10.4.1.0 og tidligere, 8.11.2.1 og tidligere, samt 8.10.0.10 og tidligere er direkte påvirkede. Derudover er alle versioner, der har nået end-of-maintenance, også sårbare.

Hvad betyder Remote Code Execution (RCE)?

RCE betyder, at en angriber kan køre vilkårlig kode på en fjern enhed. Dette giver dem potentielt fuld kontrol over enheden og dens funktioner.

Hvordan kan jeg beskytte mit netværk?

Den primære og mest anbefalede metode er at opgradere til en opdateret og understøttet ArubaOS-version. For ArubaOS 8.x kan Enhanced PAPI Security med en ikke-standard nøgle bruges som en midlertidig løsning.

Er alle Aruba-enheder påvirket?

De primære påvirkede enheder er dem, der kører de sårbare ArubaOS-versioner, herunder Mobility Conductor, Mobility Controllers, WLAN Gateways og SD-WAN Gateways.

Konklusion

De nyligt opdagede kritiske sårbarheder i ArubaOS understreger vigtigheden af konstant at holde netværksinfrastruktur opdateret. HPE Aruba Networking tager disse problemer alvorligt og har udgivet rettelser. Organisationer opfordres kraftigt til at gennemgå deres ArubaOS-versioner, implementere de nødvendige opdateringer og overveje de midlertidige løsninger, hvor det er relevant. Sikkerhed er en løbende proces, og proaktiv handling er nøglen til at beskytte mod avancerede trusler.

Hvis du vil læse andre artikler, der ligner ArubaOS: Kritiske sårbarheder fundet, kan du besøge kategorien Teknologi.