02/06/2022

Har du en ældre iPhone 4S liggende, måske med en glemt adgangskode, der spærrer for adgangen til dine gamle minder eller data? Mange brugere af ældre Apple-enheder støder på denne udfordring, og søger ofte efter metoder til at genvinde kontrol over deres enhed. Et populært værktøj, der ofte nævnes i denne sammenhæng, er 'bruteforce' – et program designet til at gætte adgangskoder systematisk. Men spørgsmålet, der ofte melder sig, er, om den accelererede version, 'bruteforce -U', fungerer effektivt på en iPhone 4S, især på iOS 9.3.6. Denne artikel vil dykke ned i netop dette spørgsmål, udforske de tekniske aspekter, og give dig en omfattende forståelse af mulighederne og begrænsningerne ved at anvende bruteforce-metoden på din iPhone 4S.

At miste adgangen til sin telefon kan være utroligt frustrerende, især når det gælder ældre modeller, hvor support og løsninger kan være sværere at finde. Selvom iPhone 4S er en ældre enhed, der tilhører 32-bit arkitekturen, er der stadig et aktivt fællesskab, der forsøger at finde løsninger på sådanne problemer. Værktøjet 'bruteforce' er blevet udviklet til netop dette formål, men dets effektivitet varierer afhængigt af enhedens model og den installerede iOS-version. Specifikt for iPhone 4S med iOS 9.3.6 er der visse nuancer, man skal være opmærksom på.

- Forståelse af Brute Force og -U Indstillingen

- iPhone 4S og iOS 9.3.6: Kompatibilitet med -U

- Alternativet: Brute Force Uden -U

- Kernel-patching: Nøglen til Acceleration

- Den Generelle Bruteforce Proces (For 32-bit Enheder)

- Håndtering af Deaktiverede Enheder

- Er der Bedre Alternativer for 32-bit Enheder?

- Vigtige Overvejelser og Ansvarsfraskrivelse

- Ofte Stillede Spørgsmål (FAQ)

- Konklusion

Forståelse af Brute Force og -U Indstillingen

Brute force er en metode, hvor et program systematisk prøver sig frem med alle mulige kombinationer af tal eller tegn, indtil den korrekte adgangskode er fundet. For en simpel 4-cifret adgangskode betyder det op til 10.000 mulige kombinationer (fra 0000 til 9999). Uden acceleration kan denne proces være ekstremt tidskrævende. Det er her, '-U' indstillingen kommer ind i billedet.

Indstillingen '-U' i bruteforce-programmet er designet til at udnytte enhedens indbyggede hardwareacceleration via kernel-udvidelsen IOAESAccelerator. Dette modul er specifikt designet til at håndtere krypteringsopgaver, herunder den AES-kryptering, der bruges til at beskytte adgangskoder på iPhones. Ved at udnytte denne hardware kan bruteforce-processen accelereres betydeligt, hvilket reducerer den tid, det tager at teste hver enkelt adgangskode markant. Hvor en test uden acceleration kan tage omkring 20 sekunder per forsøg, kan den med acceleration reduceres til en brøkdel af et sekund.

Dette er afgørende for praktikken af metoden. Hvis hvert forsøg tager 20 sekunder, ville en 4-cifret kode, der potentielt kræver 10.000 forsøg i værste fald, tage 200.000 sekunder – hvilket svarer til over 55 timer. Dette gør metoden uden acceleration nærmest upraktisk for de fleste brugere. Derfor er spørgsmålet om '-U' indstillingens funktionalitet så vigtigt.

iPhone 4S og iOS 9.3.6: Kompatibilitet med -U

Nu til kernen i spørgsmålet: Fungerer 'bruteforce -U' på iPhone 4S med iOS 9.3.6? Baseret på erfaringer fra brugere, herunder dem der er delt på onlinefora, er svaret desværre nej – i hvert fald ikke uden yderligere modifikationer. En Reddit-bruger med navnet u/iPh0ne4s har rapporteret, at 'bruteforce -U' ikke fungerer korrekt på en iPhone 4S med iOS 9.3.6. Dette skyldes, at kernen i iOS-systemet på disse enheder som standard ikke er konfigureret til at tillade 'IOAESAccelerator' at blive brugt på den måde, bruteforce-værktøjet kræver for at opnå den ønskede hastighedsforbedring.

Uden en specifik patch til kernen vil '-U' indstillingen enten slet ikke virke, eller også vil den ikke give den forventede hastighedsforbedring. Dette betyder, at selvom du forsøger at køre kommandoen '/mnt2/tmp/bruteforce -u', vil du sandsynligvis opleve, at processen forbliver langsom, eller at programmet ikke kører som forventet. Den nødvendige acceleration opnås kun, hvis kernen er blevet patchet for at tillade denne specifikke adgang til hardware-acceleratoren.

Alternativet: Brute Force Uden -U

Da '-U' indstillingen typisk ikke fungerer ud af boksen på iPhone 4S iOS 9.3.6, er det naturlige spørgsmål, om 'bruteforce' uden '-U' overhovedet er en brugbar mulighed. Ja, det kan fungere. Flere brugere har bekræftet, at 'bruteforce' uden '-U' faktisk kan køre på iPhone 4S med iOS 9.3.6. Men som tidligere nævnt, er hastigheden en stor ulempe. Med cirka 20 sekunder per forsøg er dette en ekstremt langsom proces, der for en 4-cifret kode kan tage flere dage at gennemføre. Dette gør det til en uholdbar løsning for de fleste, medmindre man har et ekstremt sjældent behov og masser af tålmodighed.

Den primære årsag til denne langsomhed er fraværet af hardwareacceleration. Programmet skal udføre alle krypterings- og dekrypteringsberegninger i software, hvilket er langt mindre effektivt end at udnytte den dedikerede hardware, som 'IOAESAccelerator' tilbyder. Selvom det teknisk set er muligt, er det sjældent den mest praktiske tilgang.

Kernel-patching: Nøglen til Acceleration

For at 'bruteforce -U' skal fungere optimalt og med den forventede hastighed på ældre 32-bit enheder som iPhone 4S, er en kernel-patch ofte nødvendig. En kernel-patch er en ændring af operativsystemets kerne, der er den centrale del af systemet. I denne sammenhæng handler det om at modificere kernen, så den tillader 'IOAESAccelerator' kernel-udvidelsen at blive brugt til bruteforce-formål. Uden denne patch vil systemet som standard afvise eller begrænse adgangen til denne hardwarefunktion af sikkerhedsmæssige årsager.

En kendt udvikler ved navn bmwalters har arbejdet med at patche iOS 9's 'IOCryptoAcceleratorFamily.kext' for at muliggøre bruteforce-processen. Mens nogle iPhone 5-brugere har rapporteret succes med 'bruteforce -U' selv uden bmwalters' specifikke kernel-patch (måske på grund af mindre forskelle i kernen for specifikke iOS-versioner eller enhedsmodeller), er det generelle konsensus, at for iPhone 4S er en patch af kernen essentiel for at opnå den nødvendige acceleration. Processen med at patche en kernel og boote en ramdisk med den patchede kerne er dog teknisk og kræver avanceret viden og korrekt værktøj, hvilket gør det utilgængeligt for den gennemsnitlige bruger.

Den Generelle Bruteforce Proces (For 32-bit Enheder)

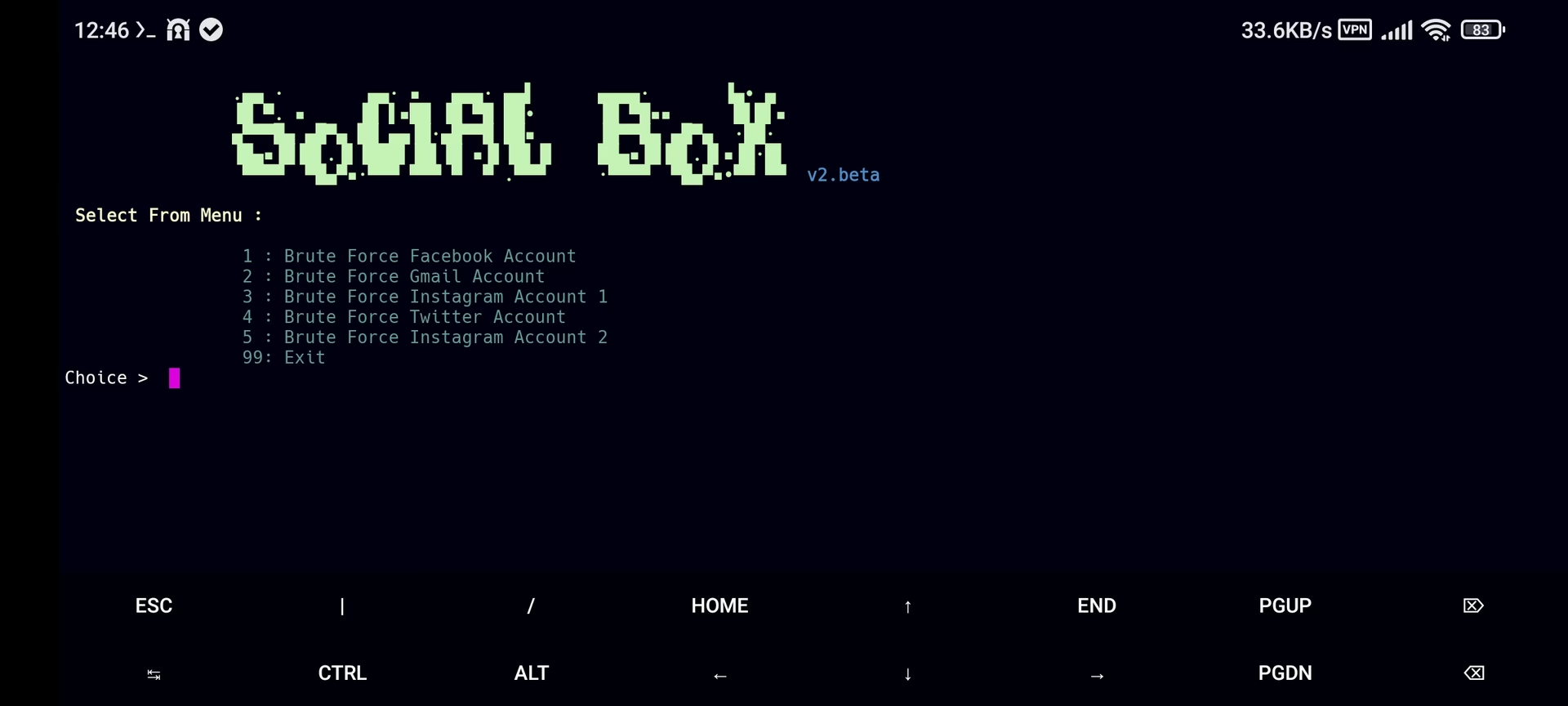

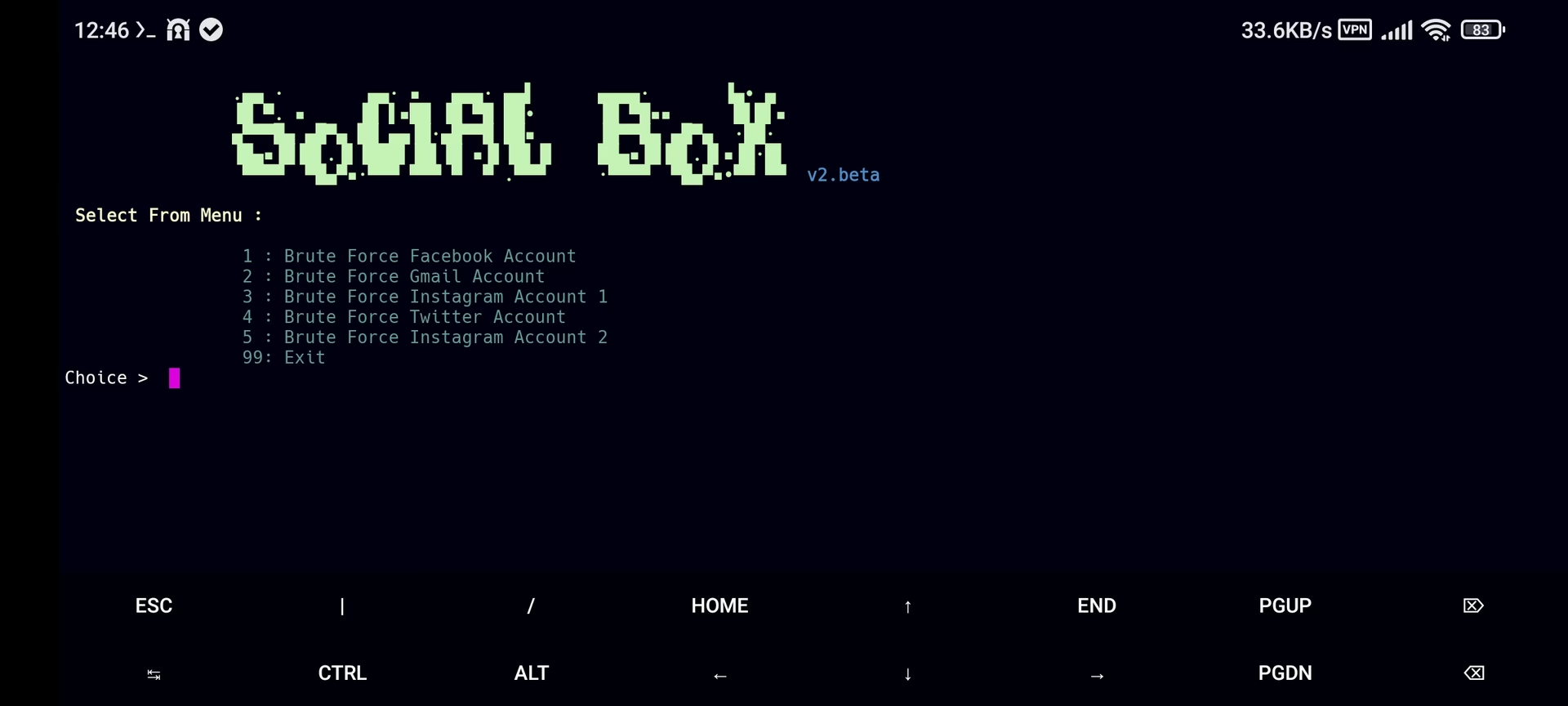

Uanset om du forsøger med eller uden '-U' indstillingen, følger den generelle bruteforce proces for 32-bit enheder som iPhone 4S en række trin. Disse trin involverer typisk brugen af et SSH Ramdisk og specifikke værktøjer:

- Download Legacy-iOS-Kit: Start med at downloade den seneste udgave af Legacy-iOS-Kit fra et pålideligt kildested som GitHub. Dette værktøj bruges til at boote en SSH Ramdisk på din enhed.

- Boot SSH Ramdisk: Kør scriptet './restore.sh' i terminalen fra Legacy-iOS-Kits rodmappe. Følg anvisningerne for at boote en SSH Ramdisk. For iOS 9 anbefales det ofte at indtaste ramdisk-versionsnummeret, f.eks. '13A452'.

- SSH ind på enheden: Når ramdisken er bootet, kan du oprette forbindelse til din enhed via SSH. Dette giver dig kommandolinjeadgang til enheden.

- Monter filsystemer: Udfør kommandoen 'mount.sh' via SSH. Dette vil montere vigtige filsystemer som '/mnt1' og '/mnt2', som er nødvendige for at få adgang til og manipulere enhedens data.

- Overfør bruteforce-binærfilen: Download 'bruteforce' binærfilen (eksempelvis fra en Gist). Brug et værktøj som SCP eller Cyberduck til at overføre denne fil til enhedens '/mnt2/tmp/' mappe.

- Giv eksekverbar tilladelse: Inden du kan køre programmet, skal du give det eksekverbar tilladelse. Gør dette ved at køre kommandoen 'chmod +x /mnt2/tmp/bruteforce' via SSH.

- Kør bruteforce: Nu kan du køre programmet. Hvis du forsøger med acceleration (og har en patchet kerne, eller er heldig som nogle iPhone 5-brugere), ville du køre '/mnt2/tmp/bruteforce -u'. Hvis ikke, kører du simpelthen '/mnt2/tmp/bruteforce'.

- Vent på resultatet: Den fundne adgangskode vil blive udskrevet i SSH-tunnelen på din computerterminal. Efterfølgende kan du genstarte din enhed og låse den op.

Håndtering af Deaktiverede Enheder

En almindelig udfordring, når man forsøger at gætte en adgangskode, er, at enheden kan blive deaktiveret efter for mange mislykkede forsøg. Dette er en sikkerhedsforanstaltning fra Apples side. Hvis din iPhone 4S er blevet deaktiveret (typisk efter 10 mislykkede forsøg), er der dog en måde at nulstille denne tilstand på, inden du påbegynder bruteforce-processen. Dette skal gøres efter trin 3 (SSH ind på enheden) og før trin 4 (Overfør bruteforce-binærfilen) i den ovenstående guide:

- Slet LockoutStateJournal.plist: Via SSH, slet filen '/mnt2/mobile/Library/SpringBoard/LockoutStateJournal.plist'. Denne fil gemmer oplysninger om adgangskodeforsøg.

- Rediger com.apple.springboard.plist: Download filen '/mnt2/mobile/Library/Preferences/com.apple.springboard.plist' til din computer. Åbn den med en teksteditor (en der kan håndtere .plist-filer, f.eks. Xcode på macOS eller en generel XML-editor).

- Nulstil forsøg: I denne fil skal du ændre værdien af 'SBDeviceLockFailedAttempts' til '-9999'. Slet også alle andre strenge, der starter med 'SBDevice'. Dette vil effektivt nulstille antallet af mislykkede forsøg og give dig ubegrænsede forsøg.

- Overskriv filen: Overfør den modificerede 'com.apple.springboard.plist' fil tilbage til enheden, og overskriv den originale fil.

Ved at følge disse trin kan du genaktivere din enhed og sikre, at bruteforce-processen ikke bliver afbrudt af yderligere deaktiveringer.

Er der Bedre Alternativer for 32-bit Enheder?

Mens den ovenfor beskrevne metode er en velkendt tilgang, er der konstant nye opdagelser inden for dette felt. En mere potent metode til bruteforcing af 32-bit enheder er blevet frigivet af en Reddit-bruger, der fokuserer på on-device bruteforcing. Dette betyder, at adgangskodegætningen sker direkte på enheden selv, hvilket potentielt kan være mere pålideligt og understøtte længere adgangskoder end blot 4-cifrede PIN-koder. Hvis du har en 32-bit enhed som en iPhone 4S, kan det være værd at undersøge denne nyere guide, da den muligvis tilbyder en mere robust og effektiv løsning, især hvis du har svært ved at få 'bruteforce -U' til at fungere med en patchet kerne.

Vigtige Overvejelser og Ansvarsfraskrivelse

Det er vigtigt at understrege, at disse metoder er tekniske og kræver en vis forståelse af kommandolinjen og filsystemer. Der er altid en risiko forbundet med at manipulere med enhedens software på et så lavt niveau. Selvom processen primært fokuserer på at læse adgangskoden, kan forkert udførelse potentielt føre til datatab eller bricking af enheden. Disse metoder bør kun anvendes på dine egne enheder og med fuld forståelse af de involverede risici. Det er desuden vigtigt at sikre, at du bruger pålidelige og verificerede versioner af de nødvendige værktøjer for at undgå malware eller beskadigede filer.

| Egenskab | bruteforce -U (med patch) | bruteforce (uden -U) | On-device bruteforce (alternativ) |

|---|---|---|---|

| Hastighed | Meget hurtig (millisekunder/forsøg) | Meget langsom (~20 sekunder/forsøg) | Potentielt hurtig og effektiv |

| Kræver kernel-patch | Ja, for optimal funktion på 4S | Nej | Afhænger af den specifikke metode/værktøj |

| Kompleksitet | Høj (kernel-patching, SSH Ramdisk) | Medium (SSH Ramdisk) | Varierende, kan være mere brugervenlig |

| Praktisk anvendelse | Anbefales, hvis patchen kan implementeres | Upraktisk, kun som sidste udvej | Anbefales som et moderne alternativ |

| Understøtter længere koder | Primært 4-cifret PIN | Primært 4-cifret PIN | Kan understøtte 4+ cifrede PIN-koder |

Ofte Stillede Spørgsmål (FAQ)

- Fungerer

bruteforce -Udirekte på iPhone 4S med iOS 9.3.6? - Nej, typisk ikke. For at

-Uindstillingen skal fungere korrekt og give den forventede hastighedsforbedring på en iPhone 4S med iOS 9.3.6, kræver det en specifik kernel-patch, som ikke er standard. - Hvorfor er

bruteforceuden-Uså langsom? - Uden

-Uindstillingen udnytter programmet ikke enhedens hardwareacceleration (IOAESAccelerator). Alle beregninger skal udføres i software, hvilket er langt mindre effektivt og fører til en hastighed på omkring 20 sekunder per adgangskodeforsøg. - Kan jeg bruge denne bruteforce-metode på nyere iPhones (64-bit enheder)?

- Nej, den beskrevne metode og værktøjer er specifikt designet til ældre 32-bit enheder som iPhone 4S og iPhone 5. De fungerer ikke på 64-bit enheder (iPhone 5S og nyere) på grund af fundamentale arkitektoniske og sikkerhedsmæssige forskelle.

- Hvad er en kernel-patch, og er den svær at implementere?

- En kernel-patch er en modifikation af operativsystemets kerne, der ændrer dens adfærd. I denne sammenhæng muliggør den adgang til hardwareacceleration for bruteforce-formål. Implementering af en kernel-patch er teknisk krævende og bør kun forsøges af brugere med avanceret kendskab til systemsoftware.

- Hvad skal jeg gøre, hvis min iPhone er deaktiveret under bruteforce-processen?

- Hvis din iPhone bliver deaktiveret, kan du nulstille antallet af mislykkede forsøg ved at slette

/mnt2/mobile/Library/SpringBoard/LockoutStateJournal.plistog derefter redigere/mnt2/mobile/Library/Preferences/com.apple.springboard.plist. Sæt værdien afSBDeviceLockFailedAttemptstil-9999og slet andreSBDevice-relaterede strenge, før du overskriver filen. Dette giver dig ubegrænsede forsøg igen. - Er der en sikrere eller lettere måde at låse min iPhone 4S op på?

- Hvis du husker din Apple ID-adgangskode, kan du ofte gendanne enheden via iTunes eller Finder, men dette vil slette alle data. De beskrevne bruteforce-metoder er for at genvinde adgang uden datatab. Der findes også specialiserede professionelle services, men disse er ofte dyre. Den nævnte "on-device bruteforcing" kan være et mere moderne og potentielt lettere alternativ for teknisk kyndige brugere.

Konklusion

Spørgsmålet om 'bruteforce -U' fungerer på iPhone 4S med iOS 9.3.6 har et nuanceret svar: Ikke direkte, men det kan lade sig gøre med en kernel-patch. Uden denne patch er den eneste mulighed at køre 'bruteforce' uden acceleration, hvilket er en ekstremt langsom og upraktisk metode. For dem, der står over for udfordringen med en låst iPhone 4S, er det afgørende at forstå de tekniske begrænsninger og krav. Selvom processen kan virke kompleks, er der stadig veje at gå for at genvinde adgangen til disse ældre, men for mange stadig værdifulde, enheder. Overvej altid de nyeste metoder, såsom on-device bruteforcing, da feltet konstant udvikler sig, og der kan opstå mere effektive løsninger.

Hvis du vil læse andre artikler, der ligner iPhone 4S Kodelås: Fungerer Brute Force -U?, kan du besøge kategorien Teknologi.