06/08/2023

I en verden, hvor trådløse netværk er rygraden i næsten enhver organisation, stiger kompleksiteten i at administrere og sikre dem eksponentielt. Med et stigende antal enheder, herunder iPhones og andre smartphones, der konstant forbinder sig, bliver behovet for intelligent trafikstyring og centraliseret sikkerhed afgørende. En nøglefunktion i Cisco's trådløse arkitektur, der adresserer disse udfordringer, er Mobility Anchoring. Men hvad er det præcist, og hvordan kan det revolutionere din netværksstrategi?

Cisco Mobility Anchoring, også kendt som Guest Tunneling eller Auto Anchor Mobility, er en avanceret funktion designet til at tunneler alle klienters trafik for et specifikt trådløst lokalnetværk (WLAN) til en foruddefineret Wireless LAN Controller (WLC) eller et sæt af controllere, der er konfigureret som anker for det pågældende WLAN. Dette koncept er især nyttigt for gæste-WLAN'er, hvor det hjælper med at begrænse klienter til et specifikt subnet og giver bedre kontrol over brugertrafikken. I bund og grund omdirigeres WLAN-trafik fra en lokal controller til en anden controller inden for samme mobilitetsgruppe, hvilket skaber et anderledes indgangspunkt til netværket. Dette er en ideel løsning til at isolere gæstetrafik i en demilitariseret zone (DMZ), hvilket forbedrer den overordnede netværkssikkerhed.

- Forankringens Kerne: Hvad er Mobility Anchoring?

- Nødvendige Forudsætninger for En Problemfri Implementering

- Mobility Anchoring i Praksis: Et Avanceret Designeksempel

- Sådan Fungerer Dataflowet med Anker-WLAN'er

- Trin-for-Trin: Opsætning af Mobility Anchor i Cisco AireOS

- Vigtige Overvejelser Før Implementering

- Fejlfinding: Når SSID-deling Driller med Mobility Anchoring

- Ofte Stillede Spørgsmål om Mobility Anchoring

- Hvad er hovedformålet med Cisco Mobility Anchoring?

- Kan Mobility Anchoring bruges til interne WLAN'er, ikke kun gæstenetværk?

- Er det nødvendigt, at den lokale og anker-WLC er i samme mobilitetsgruppe?

- Hvad sker der med klienttrafikken, når den er forankret?

- Hvilke potentielle flaskehalse skal jeg være opmærksom på?

- Hvad indikerer fejlen "Vlan List payload not found, ignoring..." under fejlfinding?

Forankringens Kerne: Hvad er Mobility Anchoring?

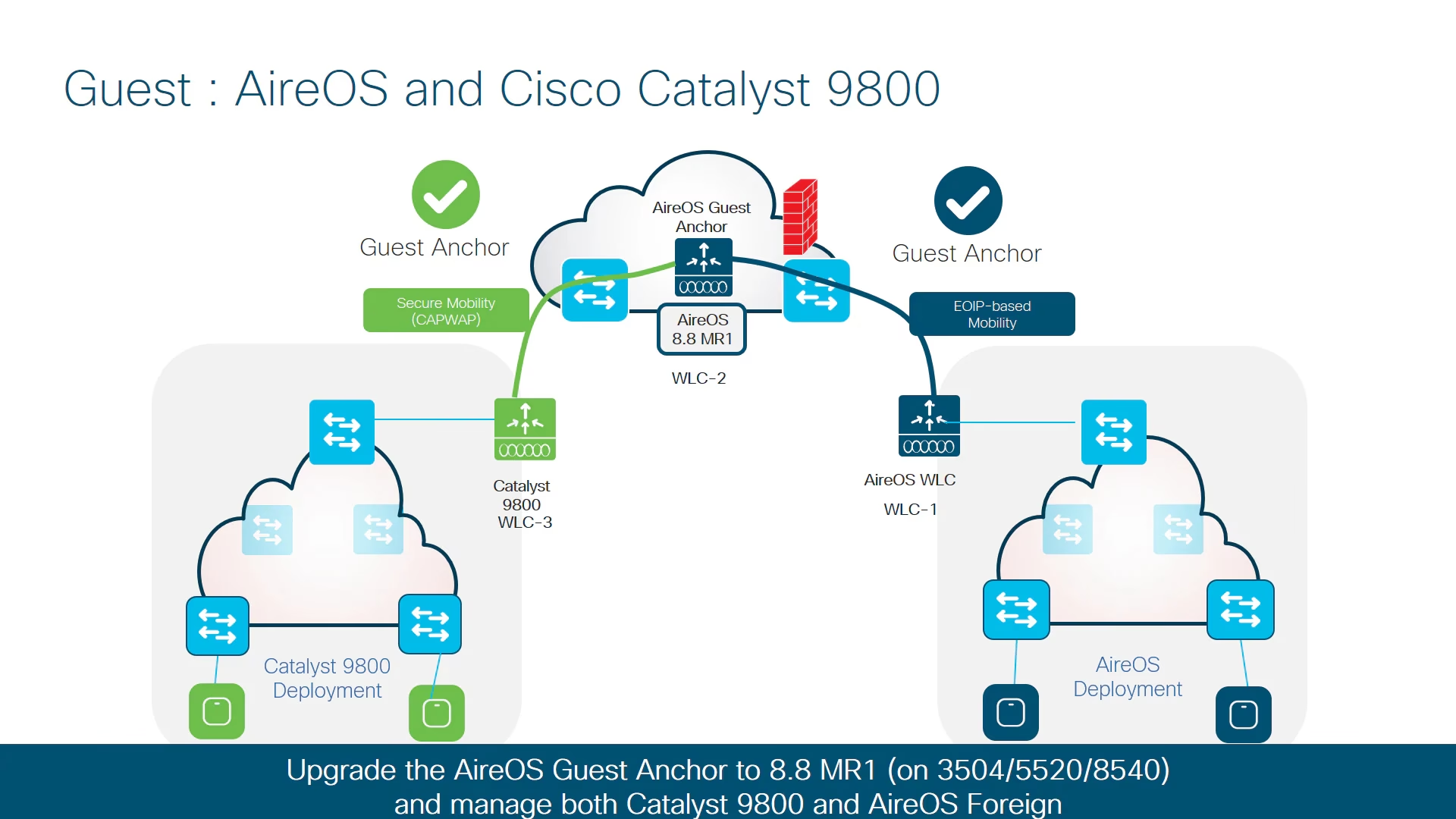

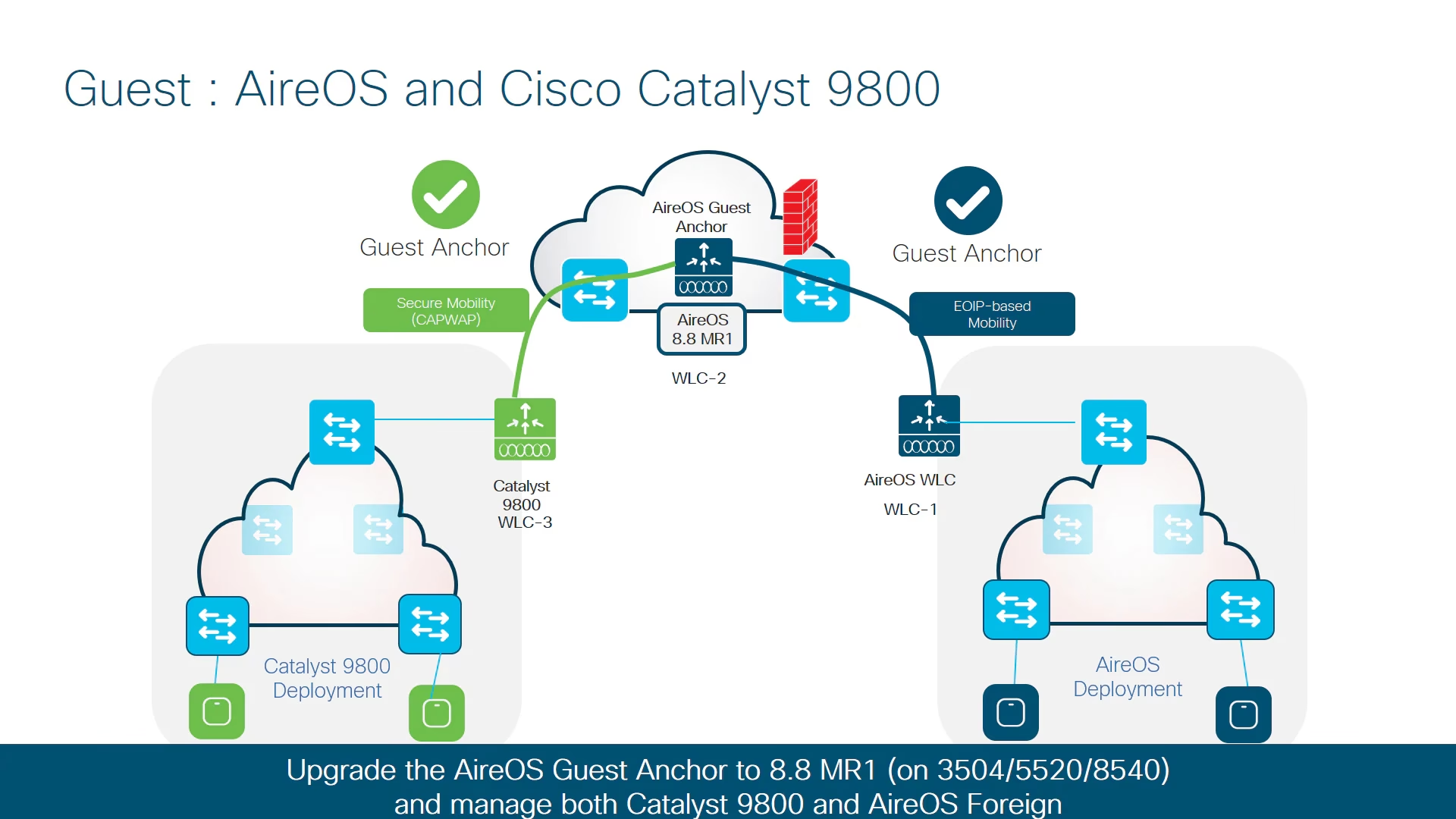

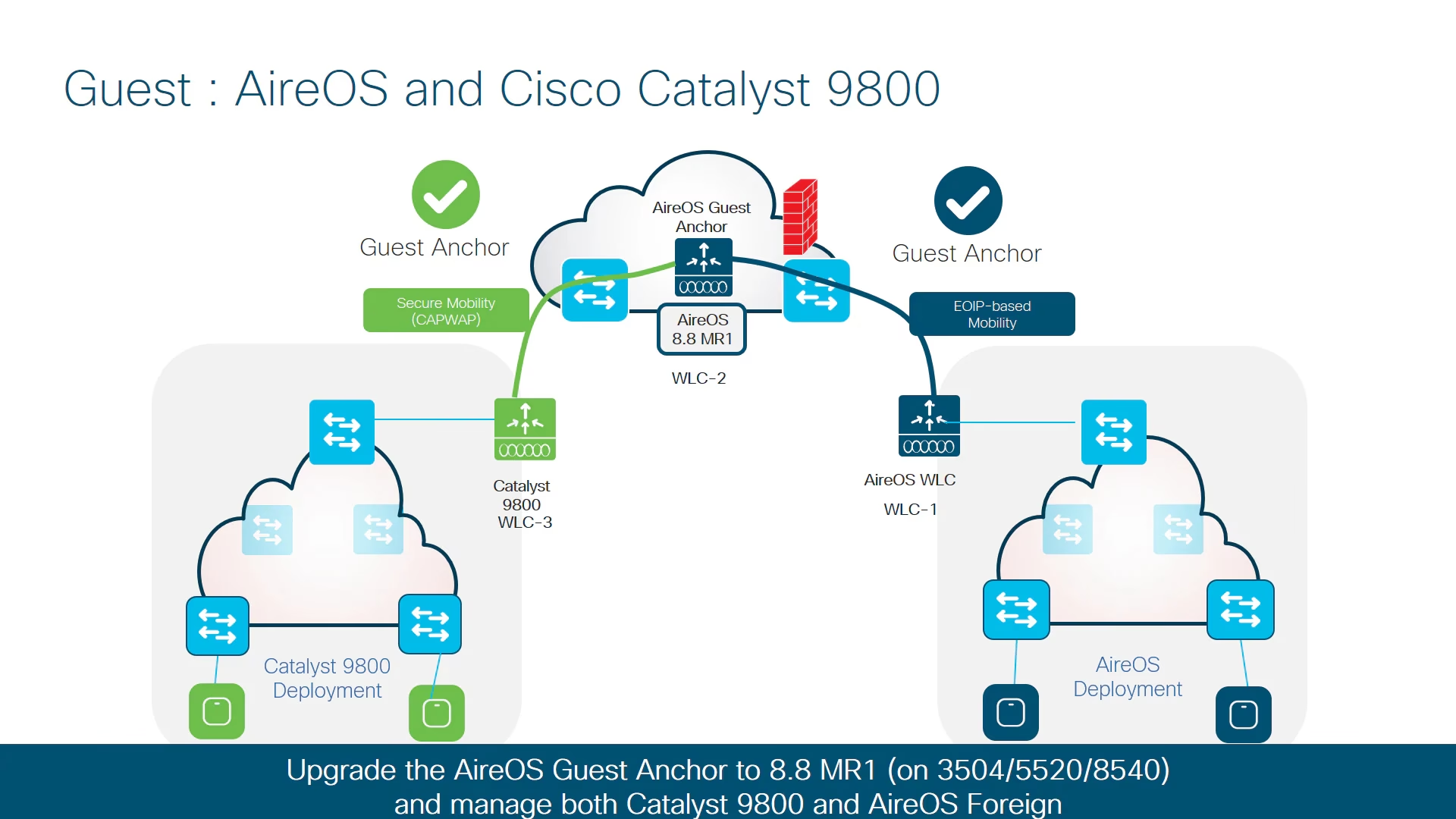

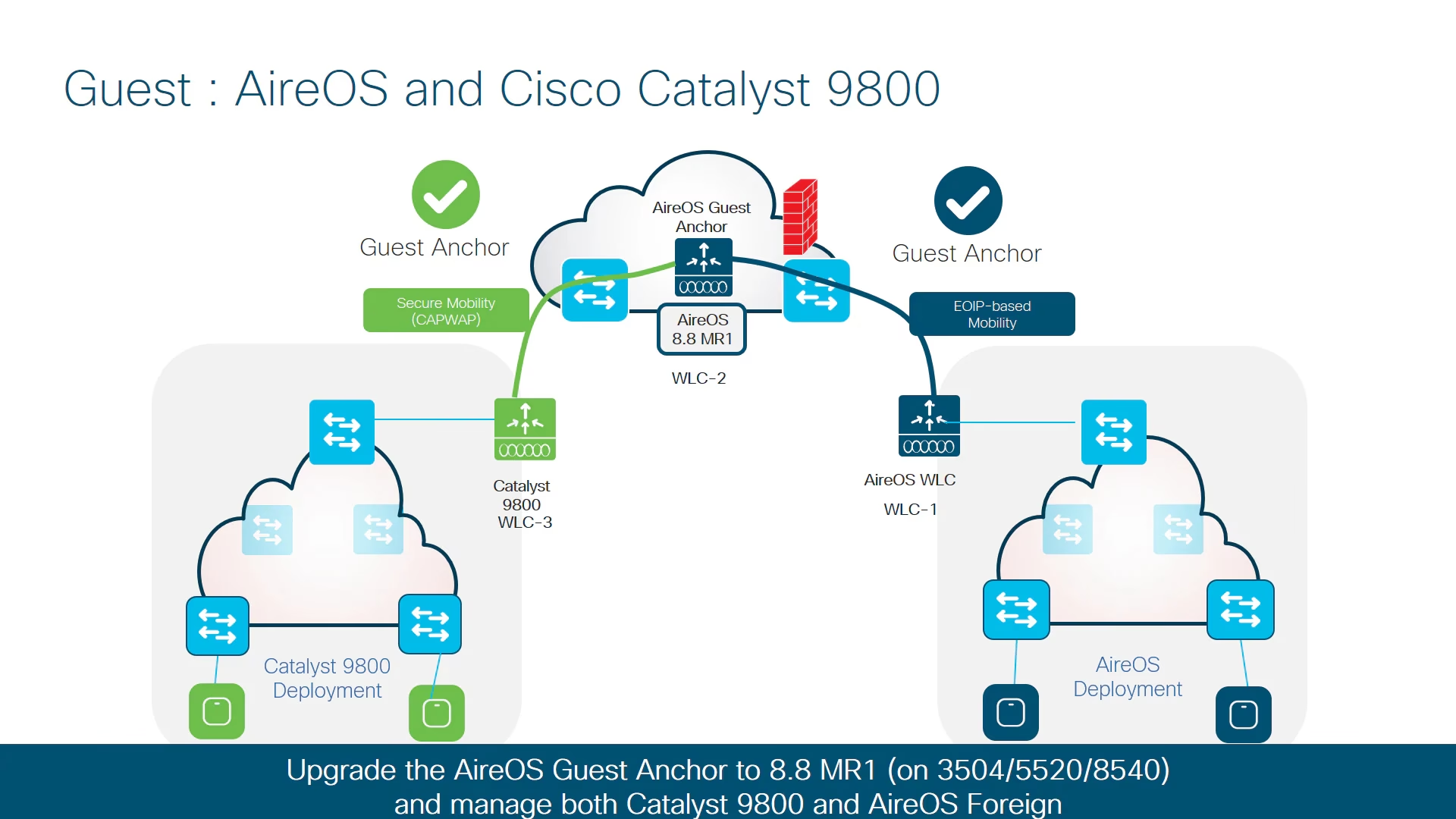

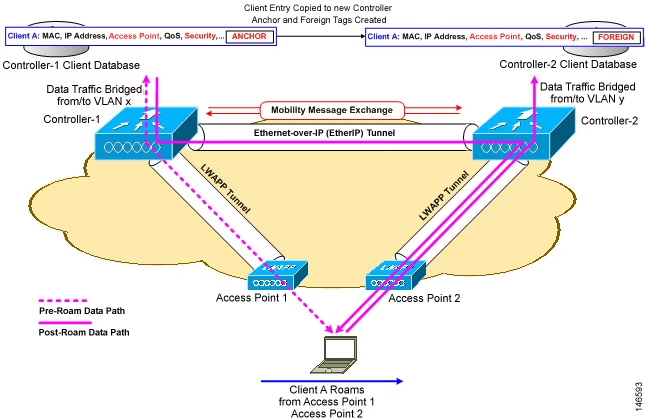

Forestil dig et stort virksomhedsnetværk med flere filialer. Hver filial har sit eget trådløse netværk, men al gæstetrafik skal dirigeres gennem en centraliseret firewall i hovedkvarteret for at sikre konsistent sikkerhed og overholdelse af politikker. Dette er præcis, hvad Mobility Anchoring muliggør. Når en klient forbinder sig til et WLAN, der er konfigureret med en mobilitetsanker, vil al trafik fra den klient blive indkapslet i en tunnel (oftest Control And Provisioning of Wireless Access Points - CAPWAP eller Ethernet over IP - EoIP) og sendt direkte til anker-WLC'en. Denne anker-WLC fungerer som det primære udgangspunkt for klientens trafik, hvilket betyder, at klienten modtager en IP-adresse fra anker-WLC'ens VLAN, uanset hvor i netværket den oprindeligt oprettede forbindelse. Dette giver en uovertruffen grad af kontrol og centralisering.

Hovedfordelen ved denne tilgang er den forbedrede sikkerhed. Ved at forankre gæstetrafik i en DMZ kan du sikre, at gæster kun har begrænset adgang til dit interne netværk og er underlagt de sikkerhedspolitikker, der er implementeret på anker-WLC'en eller den tilhørende firewall. Det giver også en mere ensartet brugeroplevelse for gæster på tværs af forskellige lokationer, da de altid forbinder til det samme logiske netværk, uanset deres fysiske placering.

Nødvendige Forudsætninger for En Problemfri Implementering

For at Mobility Anchoring kan fungere korrekt, er der et par grundlæggende krav, der skal opfyldes. Det første og mest afgørende er, at både den lokale WLC (også kaldet 'foreign controller', hvor klienten oprindeligt forbinder) og anker-WLC'en (den 'anchor controller', som trafikken tunneleres til) skal være medlemmer af den samme mobilitetsgruppe. Dette sikrer, at de to controllere kan kommunikere effektivt og udveksle mobilitetsoplysninger.

Derudover kræves der fuld netværksforbindelse (reachability) mellem de to WLC'er. Hvis controllere er adskilt af en firewall, hvilket ofte er tilfældet, når anker-WLC'en er placeret i en DMZ, skal de nødvendige porte åbnes i firewallen for at tillade tovejskommunikation. Typisk involverer dette UDP-porte 16666 og 16667 for mobilitetstunnelerne. Uden korrekt firewallkonfiguration vil tunnelerne ikke kunne etableres, og Mobility Anchoring vil mislykkes.

Mobility Anchoring i Praksis: Et Avanceret Designeksempel

Selvom Mobility Anchoring ofte associeres med gæstenetværk, strækker dets anvendelighed sig langt videre. Forestil dig en virksomhed med et centralt datacenter, et hovedkontor og adskillige mindre, fjerntliggende lokationer, forbundet via Metro-Ethernet-forbindelser, der sender al trafik tilbage til datacentret. I sundhedssektoren, hvor jeg tidligere har arbejdet, var der et presserende behov for at segmentere visse enheder, såsom medicinsk udstyr, for at give yderligere sikkerhed og overholde strenge regler.

Den umiddelbare tanke kunne være at implementere separate firewalls og netværk på hver enkelt lokation. Men tænk på de administrative omkostninger ved at udrulle og vedligeholde flere firewalls, især på lokationer, der måske kun betjener et par klienter. Løsningen? Mobility Anchoring!

Ved at bruge Mobility Anchoring som en måde at ændre netværkets indgangspunkt på, kunne vi centralisere sikkerheden. Al trafik fra de segmenterede WLAN'er på fjerntliggende lokationer blev tunneleret tilbage til datacentret, hvor vi havde robuste Next-Generation Firewalls (NGFW), såsom Cisco Firepower Threat Defense, og en kerne-netværksinfrastruktur med tilstrækkelig båndbredde. Dette betød, at vi kunne sikre VLAN'et, som disse klienter i sidste ende brugte som netværksindgangspunkt, centralt. Resultatet var betydelige besparelser i tid og penge, da vi undgik at skulle udrulle og konfigurere firewalls og nye netværk på hver eneste fjerntliggende lokation.

Denne tilgang muliggjorde en standardiseret udrulning af WLAN'er på tværs af flere steder uden behov for yderligere firewalls for at opfylde de samme sikkerhedskrav. Det passede perfekt til vores behov og blev vores standardudrulning for yderligere WLAN'er på alle fjerntliggende lokationer. Det er et fremragende eksempel på, hvordan en funktion, der primært er designet til gæstetrafik, kan tilpasses til at løse bredere netværks- og sikkerhedsudfordringer.

Sådan Fungerer Dataflowet med Anker-WLAN'er

Når et WLAN er konfigureret med Mobility Anchoring, vil al klienttrafik for dette WLAN blive indkapslet i en mobilitetstunnel og sendt til anker-controlleren. Trafikken forlader ikke lokalt på den fremmede controller. Anker-controlleren er Layer 3-udgangspunktet for klienttrafikken. Den modtager mobilitetstunnelerne fra de fremmede controllere og dekapslerer eller terminerer klienttrafikken i det udgangspunkt (VLAN), der er konfigureret på anker-controlleren. Dette betyder, at selvom klienten fysisk forbinder til en AP på en fjerntliggende lokation, er dens logiske placering og IP-adresse på anker-controllerens netværk. Det er en elegant måde at sikre, at alle klienter på et bestemt WLAN er underlagt de samme netværks- og sikkerhedspolitikker, uanset hvor de forbinder sig fra.

Trin-for-Trin: Opsætning af Mobility Anchor i Cisco AireOS

Opsætning af en Mobility Anchor kræver specifikke trin på både den fremmede (lokale) og anker-controlleren. Her er en generel vejledning til konfiguration i et AireOS-miljø, ofte i kombination med en Catalyst 9800-serie controller som den fremmede:

- Sørg for Mobilitetstunnel: Først og fremmest skal mobilitetstunnelen mellem den fremmede og anker-controlleren være etableret og fungerende. Dette er grundlaget for al forankret trafik.

- Konfigurering af Anker-Controlleren (AireOS):

Gå til WLAN-konfigurationen på din AireOS WLC. Under 'Mobility Anchors' skal du indstille indstillingen til 'Local' for det specifikke WLAN, du ønsker at forankre. Dette definerer din AireOS WLC som anker for dette WLAN. Du kan også tildele en prioritet for belastningsfordeling, hvis du har flere ankercontrollere. - Konfigurering af Fremmed Controller (Catalyst 9800):

På din Catalyst 9800 controller skal du konfigurere policyprofilen for det pågældende WLAN til at være en 'Export Anchor'. Dette fortæller den fremmede controller, at al trafik for dette WLAN skal tunneleres til anker-WLC'en. - Verifikation:

Efter konfigurationen er det afgørende at verificere, at klienterne korrekt forankres. Du kan bruge kommandoer somshow wireless client summarypå både den fremmede og anker-controlleren for at se klientstatus. På den fremmede controller vil klienter, der er forankret, typisk vise rollen 'Export Foreign', mens de på anker-controlleren vil vise 'Export Anchor'. Detaljerede klientoplysninger kan også give indsigt i mobilitets-IP-adressen og tunnelstatus.

Husk, at præcise trin kan variere lidt afhængigt af den specifikke softwareversion, men principperne forbliver de samme.

Vigtige Overvejelser Før Implementering

Selvom Mobility Anchoring tilbyder betydelige fordele, er der vigtige faktorer, der skal overvejes, før du implementerer det i dit netværk:

- Båndbredde over WAN: Hvis du tunnelerer al trafik tilbage til en central placering, skal du sikre, at din WAN-forbindelse har tilstrækkelig båndbredde til at håndtere den ekstra trafik. En underdimensioneret WAN-forbindelse kan føre til ydeevneproblemer for brugerne. Overvej at sætte båndbreddegrænser på både den lokale og anker-controlleren, hvis nødvendigt.

- Antal Klienter: Vurder omhyggeligt antallet af klienter, du forventer at forbinde til anker-controlleren via forankrede WLAN'er. Anker-controlleren skal dimensioneres korrekt med hensyn til både klientkapacitet og uplink-båndbredde for at undgå flaskehalse.

- Latency: Høj latency mellem den fremmede og anker-controlleren kan påvirke brugeroplevelsen, især for latency-følsomme applikationer. Test din netværkslatency, før du implementerer løsningen i stor skala.

- Redundans: Overvej redundans for din anker-controller. Hvad sker der, hvis anker-controlleren fejler? Implementer en sekundær anker-controller for at sikre høj tilgængelighed og kontinuitet i tjenesten.

Ved at tage disse faktorer i betragtning kan du designe en robust og højtydende Mobility Anchoring-løsning.

Fejlfinding: Når SSID-deling Driller med Mobility Anchoring

Selvom Mobility Anchoring er et kraftfuldt værktøj, kan der opstå udfordringer under implementeringen, især ved SSID-deling på tværs af organisationer. En hyppig fejlmeddelelse, der kan ses på anker-WLC'en under fejlfinding, er: Mobile Announce recvd from [FOREIGNWLCIP] Vlan List payload not found, ignoring ... Dette indikerer et problem med, at anker-controlleren ikke modtager den forventede VLAN-information fra den fremmede controller, hvilket ofte fører til, at klienten får en 'unspecified failure' under association på den fremmede controller.

For at fejlfinde sådanne scenarier, bør du systematisk gennemgå følgende:

- Mobilitetsgruppe-status: Dobbelttjek, at mobilitetsgruppen er 'Up' mellem alle involverede WLC'er.

- Firewall-regler: Bekræft, at firewalls mellem WLC'erne ikke blokerer de nødvendige mobilitetsporte (UDP 16666/16667).

- SSID-indstillinger: Sammenlign alle indstillinger på 'Security' og 'Advanced' fanerne for det pågældende SSID på både den lokale og anker-WLC. De skal være helt identiske.

- Proxy DHCP: Sørg for, at Proxy DHCP er aktiveret og konfigureret ens på begge WLC'er, hvis det er relevant for din opsætning.

- Virtuelt Interface: Kontroller, at det virtuelle interface har samme IP-adresse på alle WLC'er i mobilitetsgruppen.

- WLC-softwareversioner: Selvom de er i samme 'major release', kan selv mindre revisionsforskelle (f.eks. 8.3.143.0 vs. 8.3.150.0) nogle gange forårsage uventet adfærd. Overvej at opgradere til identiske versioner, hvis muligt.

- VLAN-konfiguration på Anker: Bekræft, at VLAN'et, som anker-controlleren skal terminere trafikken til, er korrekt konfigureret og tilgængeligt på anker-controlleren.

Fejlfinding handler ofte om at være metodisk og eliminere mulige årsager én efter én. De detaljerede logfiler fra begge controllere er dine bedste venner i denne proces.

Ofte Stillede Spørgsmål om Mobility Anchoring

Hvad er hovedformålet med Cisco Mobility Anchoring?

Hovedformålet er at centralisere klienttrafik fra et WLAN til en specifik anker-WLC. Dette bruges typisk til at isolere gæstetrafik i en DMZ for forbedret sikkerhed, men kan også anvendes til at centralisere sikkerhed for interne brugere på tværs af flere lokationer.

Kan Mobility Anchoring bruges til interne WLAN'er, ikke kun gæstenetværk?

Ja, absolut. Selvom det ofte fremhæves som en løsning til gæstenetværk, kan Mobility Anchoring med stor fordel bruges til interne WLAN'er for at centralisere sikkerhed, forenkle IP-adressestyring og reducere behovet for distribueret firewall-infrastruktur, som det blev illustreret i sundhedseksemplet.

Er det nødvendigt, at den lokale og anker-WLC er i samme mobilitetsgruppe?

Ja, det er et ufravigeligt krav. Mobilitetsgruppen muliggør den nødvendige kommunikation og udveksling af klientoplysninger mellem den lokale og anker-controlleren, hvilket er essentielt for oprettelsen og vedligeholdelsen af mobilitetstunnelen.

Hvad sker der med klienttrafikken, når den er forankret?

Klienttrafikken bliver indkapslet i en tunnel (f.eks. CAPWAP eller EoIP) på den lokale (fremmede) controller og sendt direkte til anker-controlleren. Anker-controlleren dekapslerer derefter trafikken og videresender den til det VLAN, der er konfigureret som udgangspunkt for det forankrede WLAN. Klienten modtager sin IP-adresse fra anker-controllerens VLAN.

Hvilke potentielle flaskehalse skal jeg være opmærksom på?

De primære flaskehalse er WAN-båndbredde og anker-controllerens ressourcekapacitet. Hvis WAN-forbindelsen mellem den lokale og anker-controlleren er utilstrækkelig, eller anker-controlleren er overbelastet med for mange klienter eller for høj trafikvolumen, kan det føre til ydeevneproblemer for de forankrede klienter.

Hvad indikerer fejlen "Vlan List payload not found, ignoring..." under fejlfinding?

Denne fejlmeddelelse på anker-WLC'en indikerer typisk, at anker-controlleren ikke modtager den forventede VLAN-information fra den fremmede controller via mobilitetstunnelen. Dette kan skyldes en uoverensstemmelse i SSID-indstillinger (især VLAN-mapping), policyprofiler, eller at mobilitetstunnelen ikke er fuldt funktionsdygtig på grund af firewall-blokeringer eller softwareversionsforskelle.

Hvis du vil læse andre artikler, der ligner Cisco Mobility Anchoring: Forbedr Trådløs Sikkerhed, kan du besøge kategorien Teknologi.