19/04/2022

I mange virksomhedsmiljøer, hvor Windows-baserede systemer dominerer, spiller Active Directory (AD) en afgørende rolle for brugeradministration og adgangskontrol. Men hvad med macOS-enheder? Kan de bindes til Active Directory? Bør de bindes? Og hvilke alternativer findes der, hvis den traditionelle binding ikke er den optimale løsning? Denne artikel dykker ned i disse spørgsmål og giver en omfattende guide til, hvordan du håndterer macOS i et AD-miljø, herunder brugen af mobile konti og fremtidssikrede alternativer.

Integration af macOS-enheder i et Active Directory-miljø kan virke som en kompleks opgave, men med den rette viden og de rigtige værktøjer kan processen gøres både effektiv og sikker. Målet er at give macOS-brugere en problemfri oplevelse, hvor de kan logge ind med deres AD-legitimationsoplysninger og få adgang til virksomhedens ressourcer, uanset om de er på kontoret eller arbejder eksternt.

- Hvorfor forbinde macOS til Active Directory?

- Metoder til at forbinde macOS til Active Directory

- Forståelse af Mobile Konti på macOS

- Alternative Tilgange til Brugeradministration på macOS

- Ofte Stillede Spørgsmål

- Kan jeg bruge et bash-script til at binde macOS til AD?

- Skal min Mac omdøbes før binding til Active Directory?

- Hvordan får jeg en mobil konto til at virke offline?

- Hvad er "secure token" i forhold til FileVault og mobile konti?

- Er mobile konti kompatible med Active Directory roaming profiler?

- Hvorfor anbefales alternativer som NoMAD/Jamf Connect og XCreds?

- Konklusion

Hvorfor forbinde macOS til Active Directory?

At forbinde macOS-enheder til Active Directory giver flere fordele i et virksomhedsmiljø. Den primære fordel er centraliseret brugeradministration. Med AD kan IT-administratorer administrere brugere, grupper og enheder fra et enkelt sted, hvilket forenkler opgaver som adgangskontrol, politikudrulning og password-administration. Brugere kan logge ind på deres Mac med de samme legitimationsoplysninger, som de bruger til Windows-maskiner, e-mail og andre netværksressourcer, hvilket forbedrer brugeroplevelsen og reducerer kompleksiteten.

Udover centraliseret administration understøtter AD også Single Sign-On (SSO), hvilket betyder, at når en bruger er logget ind på sin Mac med sine AD-legitimationsoplysninger, kan vedkommende automatisk få adgang til mange andre virksomhedstjenester uden at skulle indtaste sine oplysninger igen. Dette sparer tid og øger produktiviteten. Desuden kan AD bruges til at implementere sikkerhedspolitikker, der sikrer, at Mac-enheder overholder virksomhedens sikkerhedsstandarder.

Metoder til at forbinde macOS til Active Directory

Der er primært tre metoder til at binde macOS-enheder til Active Directory: manuel konfiguration, brug af en konfigurationsprofil (oftest via en MDM-løsning som Intune) eller via et bash-script. Selvom bash-scripts kan automatisere processen, anbefales konfigurationsprofilmetoden generelt for automatisering, da den er mere robust og sikker. Lad os kort berøre den manuelle metode, før vi dykker ned i den automatiserede tilgang.

Manuel binding af macOS til Active Directory

Manuel binding er en ligetil proces, der er velegnet til individuelle enheder eller mindre implementeringer. Det kræver lokal administratoradgang på Mac'en og en Active Directory-administrator, der kan tilføje maskiner til domænet.

- Åbn Systemindstillinger (tidligere Systempræferencer) på din Mac.

- Søg efter og vælg Brugere & Grupper.

- Sørg for, at du er logget ind med en lokal administratorbruger. Under dit brugernavn skal der stå "Admin". Hvis der står "Mobil", har du et problem, da du skal bruge en lokal admin-konto til denne proces.

- Klik på låseikonet i nederste venstre hjørne, og indtast administratorens legitimationsoplysninger for din Mac.

- Vælg Login-indstillinger. I nederste højre side af vinduet finder du teksten "Netværkskontoserver". Klik på knappen Tilslut ved siden af.

- En tekstboks vil poppe op, hvor du bliver bedt om at indtaste servernavnet. Du kan indtaste domænenavnet her, men det anbefales at klikke på Åbn Katalogværktøj for at tilpasse nogle indstillinger først.

- I Katalogværktøj skal du igen klikke på låseikonet og indtaste din Macs administratorlegitimationsoplysninger.

- Dobbeltklik på Active Directory i tjenestelisten.

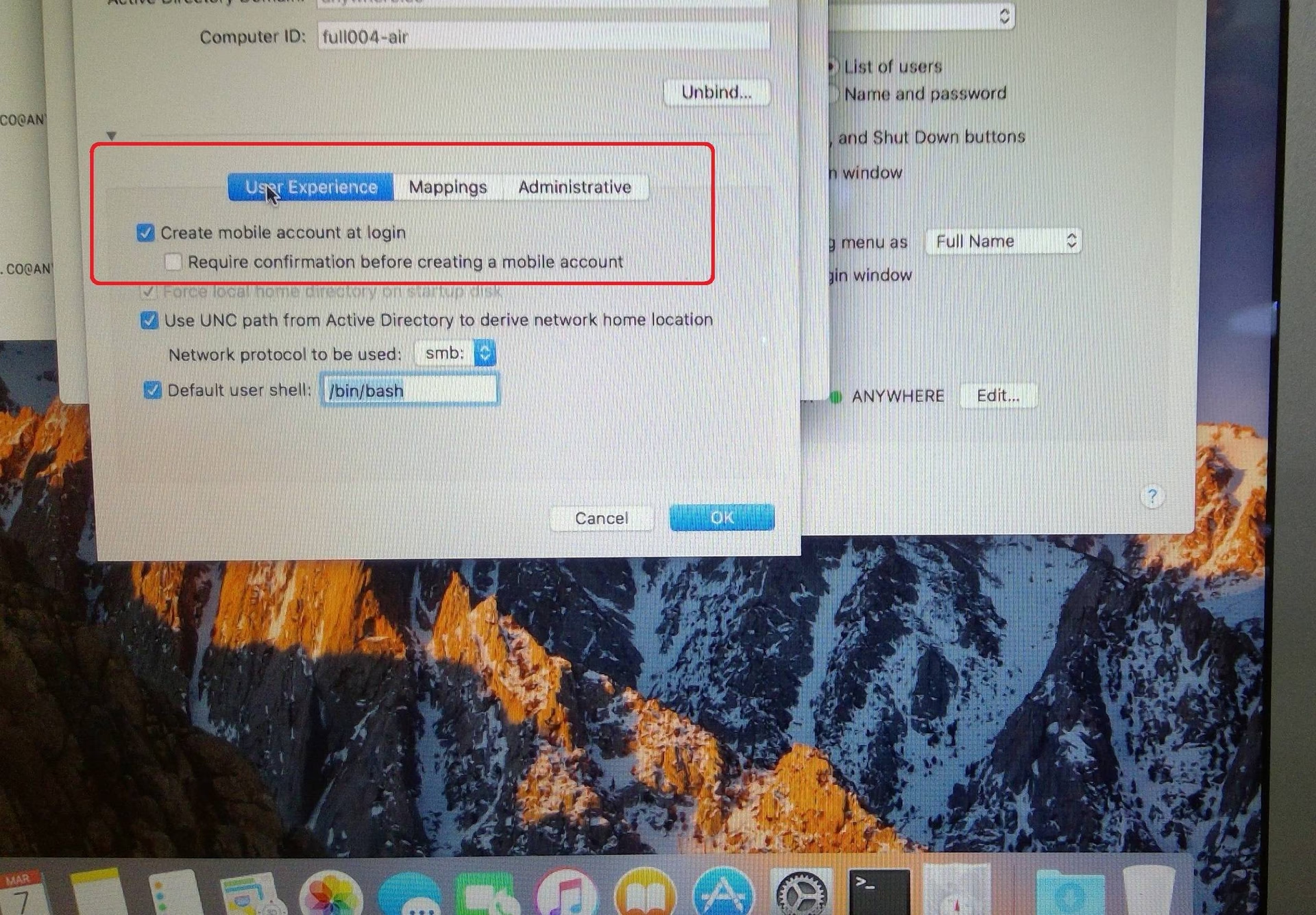

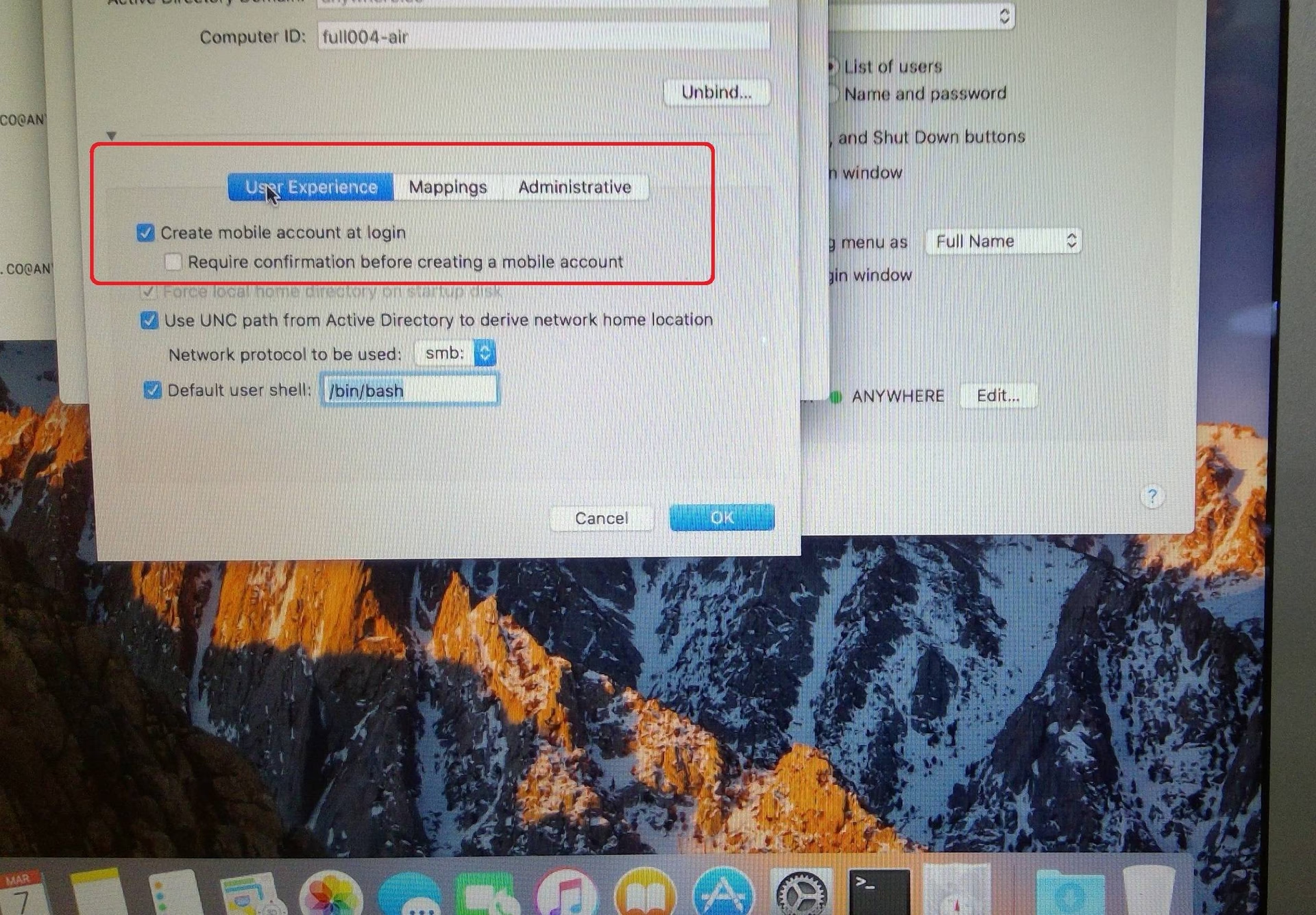

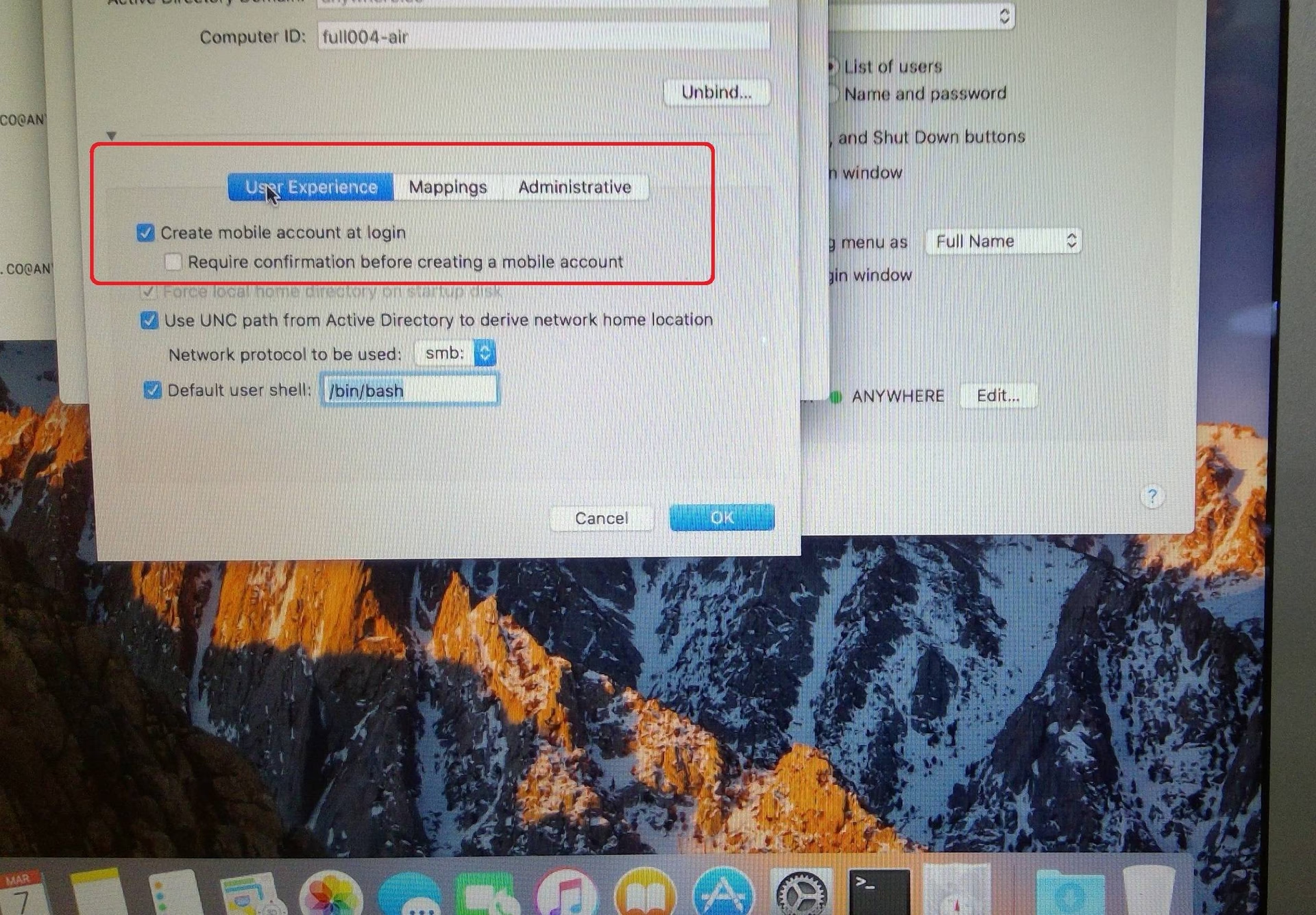

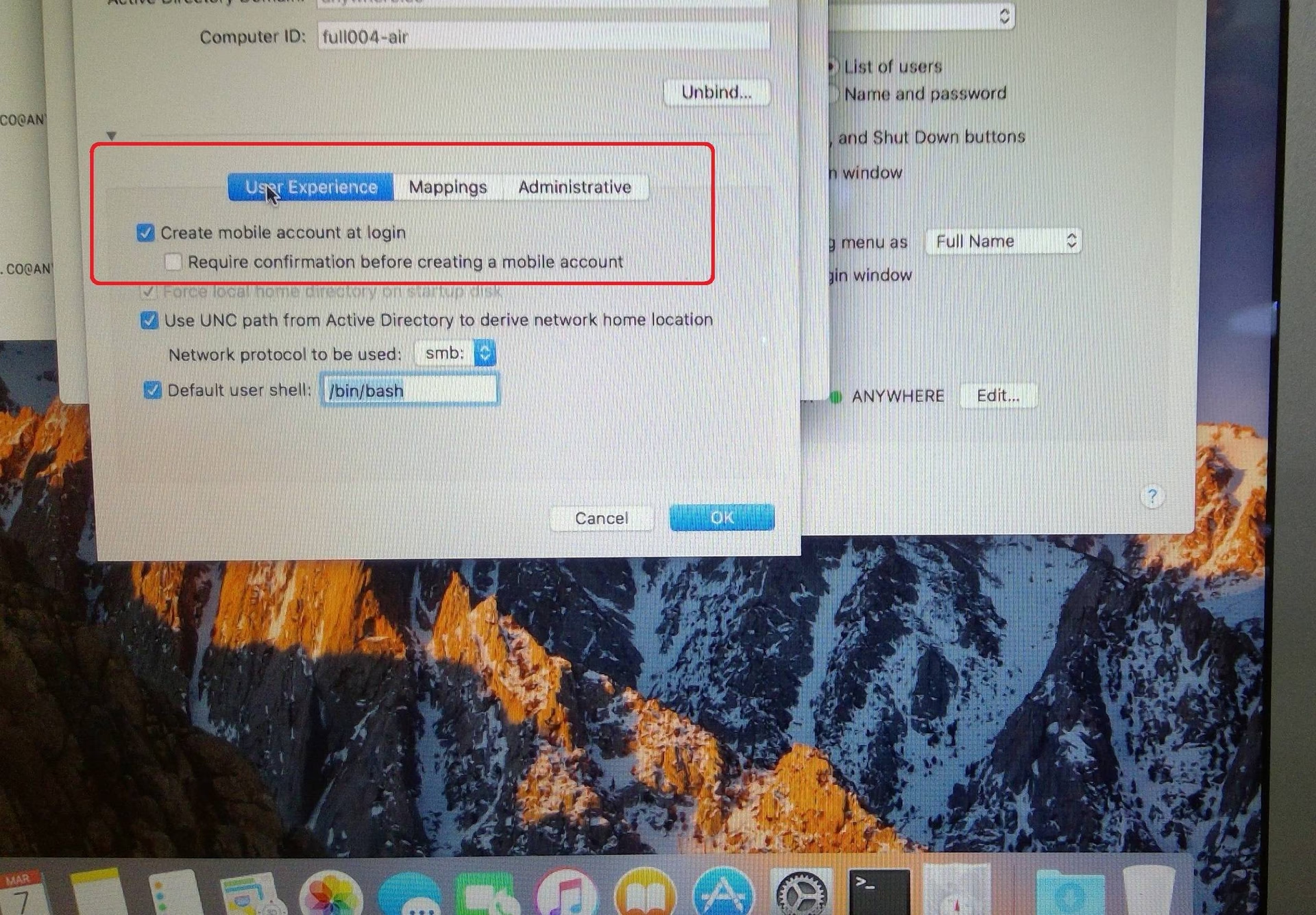

- I vinduet Active Directory skal du gå til fanen Brugeroplevelse. Hvis du ikke kan se den, skal du klikke på dropdown-pilen ved "Vis indstillinger". Her er en meget vigtig mulighed: Opret en mobil konto ved login. Marker denne boks. Dette er afgørende for bærbare computere, da det tillader caching af legitimationsoplysninger, så brugere kan logge ind, selv når de ikke er forbundet til AD-serveren. Den første login skal dog altid ske, mens Mac'en er forbundet til AD-netværket.

- Gå til fanen Administration. Her kan du markere "Tillad administration af:" og tilføje de relevante administrative grupper (f.eks. "Domain Admins", "Enterprise Admins") fra Active Directory. Dette giver medlemmer af disse grupper administratorrettigheder på Mac'en, når de logger ind. Du kan også markere "Tillad godkendelse fra ethvert domæne i skoven", hvis det er relevant for din domænestruktur.

- I feltet Active Directory-domæne øverst i vinduet skal du indtaste dit domænenavn (f.eks.

ditfirma.lokal). Kontroller Computer-id'et – dette er Mac'ens navn i AD. Sørg for, at det er unikt. - Klik på knappen Bind. Du vil blive bedt om at indtaste legitimationsoplysninger for en Active Directory-administrator (ikke Mac-administratoren). Indtast disse og klik OK. Du kan blive bedt om Mac-administratoradgang en eller to gange yderligere.

- Når processen er afsluttet, vil "Bind"-knappen ændre sig til "Fjern binding", og tekstfelterne øverst vil være nedtonet. Klik OK og luk Katalogværktøj. I Brugere & Grupper vil du nu se en grøn cirkel og det korte navn på dit domæne ud for "Netværkskontoserver".

Du har nu tilføjet din Mac til domænet. Du kan logge ud af den lokale Mac-administrator og logge ind med domænelegitimationsoplysninger.

Automatiseret binding via konfigurationsprofiler og Intune

For større implementeringer og for at sikre ensartethed er automatisering vejen frem. Brug af en konfigurationsprofil via en Mobile Device Management (MDM) løsning som Microsoft Intune er den anbefalede metode. Denne tilgang eliminerer behovet for manuel indgriben på hver enkelt enhed.

En konfigurationsprofil er en XML-fil (.mobileconfig), der indeholder specifikke indstillinger, som macOS kan anvende. For Active Directory-binding indeholder den nøgler, der definerer domænet, administratorgrupper, OU (Organizational Unit) og legitimationsoplysninger til binding.

Nøgledetaljer, der skal redigeres i konfigurationsprofilen:

<key>ADDomainAdminGroupList</key>: Angiver Active Directory-grupper, der får administratorrettigheder på macOS-enheden.<key>ADOrganizationalUnit</key>: Angiver den ønskede Active Directory Organizational Unit (OU), som macOS-enheden skal bindes til.<key>HostName</key>: Angiver værtsnavnet på den Active Directory-domænecontroller, enheden skal oprette forbindelse til.<key>UserName</key>: Erstat med det brugernavn eller den konto, der bruges til godkendelse under bindingen (typisk en administratorkonto med de nødvendige rettigheder).<key>Password</key>: Inkluder adgangskoden til administratorkontoen nævnt ovenfor.<key>PayloadDisplayName</key>: Viser navnet på profilen i indstillingerne.

For at generere unikke UUID'er til dine konfigurationsprofiler kan du bruge kommandoen uuidgen i macOS-terminalen.

Udrulning i Intune:

- Naviger til Enheder > macOS > Konfigurationsprofiler i Intune.

- Klik på knappen + Opret profil.

- Vælg profiltype Skabeloner og Brugerdefineret, og klik derefter på Opret.

- Indtast et navn (f.eks. "Active Directory Binding Profile") og eventuelt en beskrivelse.

- Upload din .mobileconfig- eller .xml-fil under Konfigurationsprofilfil.

- Vælg Udrulningskanal (typisk "Enhed").

- Under Tildelinger vælger du de grupper, der skal modtage denne konfiguration.

- Udrul profilen. Bemærk, at enhederne skal være forbundet til det lokale Active Directory-domæne via en Ethernet-forbindelse for, at profilinstallationen lykkes.

Vigtige overvejelser før binding

Før du fortsætter med bindingsprocessen, er der et par vigtige noter:

- AD-objekt: Det forudsættes, at du allerede har oprettet det passende objekt i Active Directory for en vellykket binding.

- Omdøbning af computeren: Det anbefales kraftigt at omdøbe Mac-enheden, før du binder den. Dette kan gøres manuelt via systemindstillinger eller ved hjælp af et script. Et script kan f.eks. følge en navnekonvention, hvor hvis brugerens navn er "Anakin Skywalker", omdøbes computeren til "SKYWALA-MAC" ved at udtrække første bogstav i fornavnet og de første seks bogstaver i efternavnet og tilføje "MAC" til sidst.

Selvom det er muligt at binde enheden manuelt til Active Directory ved hjælp af terminalkommandoer (f.eks. dsconfigad -a <computer-name> -u <username> -ou "CN=Computers,DC=network,DC=pcpc,DC=org" -domain <domain> -mobile enable -mobileconfirm enable -localhome enable -useuncpath enable -groups "Domain Admins,Enterprise Admins" -alldomains enable), anbefales dette ikke for generel administration.

Sammenligning af Binding Metoder

| Metode | Fordele | Ulemper |

|---|---|---|

| Manuel binding | Direkte kontrol, god til enkelte enheder | Tidskrævende, fejludsøgt, ikke skalerbar |

| Automatiseret (Intune) | Skalerbar, konsistent, fjernudrulning, mindre fejl | Kræver MDM-opsætning, kompleks start |

| Bash-script | Fleksibel automatisering | Kan være usikker, sværere at vedligeholde, ikke anbefalet af Apple |

Forståelse af Mobile Konti på macOS

Når en macOS-enhed er bundet til et domæne, og en domænebruger logger ind for første gang, kan der oprettes en mobil konto. En mobil konto adskiller sig fra en almindelig netværkskonto ved, at den opretter en lokal kopi af brugerens hjemmemappe på Mac'en. Dette er især nyttigt for bærbare computere, da det giver brugeren mulighed for at logge ind og få adgang til sine filer, selv når enheden ikke er forbundet til Active Directory-serveren.

Sådan fungerer mobile konti

Når en bruger med en mobil konto logger ind for første gang, mens Mac'en er forbundet til Active Directory-serveren, cachelagres brugerens legitimationsoplysninger lokalt. Dette betyder, at hvis Mac'en senere mister forbindelsen til AD-serveren (f.eks. når brugeren er hjemme eller rejser), kan brugeren stadig logge ind med sine AD-legitimationsoplysninger, fordi Mac'en godkender dem mod de lokalt cachelagrede oplysninger. Dette eliminerer den 'glorificerede dørstop'-situation, der kan opstå, hvis en maskine ikke kan nå AD-serveren.

Det er dog vigtigt at bemærke, at hvis en bruger ændrer sin adgangskode, mens vedkommende er offline, vil Mac'en stadig bruge de gamle, cachelagrede legitimationsoplysninger til login. Adgangskoden vil kun blive opdateret på Mac'en, når den vender tilbage til virksomhedens netværk og kan synkronisere med Active Directory.

FileVault og mobile konti

Hvis du har besluttet at binde macOS til et domæne og bruge mobile konti, er det vigtigt at bemærke, at brugerkonti skal tilføjes manuelt til FileVault for krypteringsformål. FileVault er Apples fulde diskkrypteringsløsning, og for at en mobil konto kan dekryptere disken ved opstart, skal den have en 'secure token'.

Trin til at tilføje en AD-bruger til FileVault:

- Tillad Active Directory (AD)-brugeren at logge ind for at oprette en mobil konto.

- Genstart macOS-enheden, og log ind som en lokal administrator.

- Kontroller, om den mobile konto har en secure token via terminalen ved hjælp af kommandoen

sysadminctl -secureTokenStatus <brugernavn>. - For at tilføje tokenet til en konto kan du køre denne kommando i terminalen:

sysadminctl -secureTokenOn <andenbrugerkonto> -password - -adminUser <førstebrugerkonto> -adminPassword -(erstat pladsholderne med de faktiske brugernavne og adgangskoder).

Ved at følge disse trin kan du manuelt tilføje AD-brugerkonti til FileVault.

Mobile konti og roaming profiler

En ofte stillet spørgsmål er, om macOS mobile konti kan fungere med Active Directory roaming profiler, hvor brugerens hjemmemappe gemmes på en netværksdeling. Desværre er svaret her 'nej' eller i bedste fald 'problematic'. Mens Windows-maskiner opretter og bruger roaming profiler som forventet, når en AD-bruger logger ind, synes den mobile konto på Mac'en at oprette en lokal hjemmemappe og synkroniserer den aldrig tilbage til AD-serveren. Dette betyder, at brugerens data ikke 'roamer' med dem mellem forskellige Macs, og de gemmes ikke centralt på serveren som forventet med roaming profiler. Apple anbefaler generelt at bevæge sig væk fra traditionelle roaming profiler i macOS-kontekst til fordel for mere moderne synkroniserings- og skybaserede løsninger.

Alternative Tilgange til Brugeradministration på macOS

Selvom binding af macOS-enheder til Active Directory er muligt, kan processen med mobile konti og især håndtering af roaming profiler være besværlig. Apple har også signaleret, at de anbefaler at bevæge sig væk fra denne tilgang. Derfor er det værd at overveje alternative løsninger, der tilbyder en mere effektiv og brugervenlig tilgang, især i moderne cloud-fokuserede miljøer.

NoMAD og NoMADLogin (nu Jamf Connect)

NoMAD og NoMADLogin er to applikationer, der historisk har tilbudt en glattere oplevelse sammenlignet med traditionel binding til Active Directory. Selvom de nu er afskrevet og rebrandet som Jamf Connect, er den underliggende tilgang stadig yderst relevant.

NoMAD's kernekoncept er at give macOS-brugere mulighed for at logge ind med en lokal standardbrugerkonto, men samtidig synkronisere adgangskoden med Active Directory. Dette adskiller administrative rettigheder fra brugerrettigheder og reducerer kompleksiteten ved at binde enheder direkte til domænet.

NoMADLogin konfiguration:

NoMADLogin kan konfigureres via konfigurationsprofiler for at tilpasse login-skærmen. Nøgler, der kan redigeres, inkluderer:

<key>ADDomain</key>: Dit Active Directory-domænenavn.<key>BackgroundImage</key>: Sti til et brugerdefineret baggrundsbillede.<key>LoginLogo</key>: Sti til et login-logo.

Disse kan deployeres via Intune eller en anden MDM. Et bash-script kan bruges til at downloade billeder og gemme dem i en angivet mappe for automatisk udrulning.

NoMAD funktioner:

NoMAD tilbyder forskellige funktioner, hvoraf to vigtige er muligheden for brugere til at ændre deres Active Directory-kontoadgangskode og understøttelse af Single Sign-On (SSO). NoMAD kan også nemt konfigureres ved hjælp af en konfigurationsprofil. Nøgler, der kan konfigureres, inkluderer:

<key>ADDomain</key>: Specifik Active Directory-domæne til godkendelse.<key>KerberosRealm</key>: Kerberos-realm for godkendelse og SSO.

I nyere versioner af macOS er der et kendt problem med login-skærmens dimensioner ved brug af NoMADLogin. Aktivering af FileVault løser i de fleste tilfælde dette problem.

Hvis NoMAD og NoMADLogin ikke passer til dit miljø, kan de afinstalleres som enhver anden applikation. For at fjerne NoMADLogin specifikt kan du udføre følgende kommandoer i terminalen: /usr/local/bin authchanger -reset og killall -HUP loginwindow.

XCreds

XCreds er en anden moderne løsning, der tilbyder en bred vifte af funktioner og fordele for macOS-miljøer. Den integrerer med Login Window for at muliggøre login med OIDC (OpenID Connect)-udbydere som Azure og Google Cloud. Dette gør XCreds til en fremragende løsning for virksomheder, der er stærkt integreret med cloud-identitetsudbydere.

Nøglefunktioner ved XCreds:

- OIDC-integration: Login med Azure, Google Cloud og andre OIDC-udbydere.

- Initial kontoprovisionering: Nem onboarding af brugere.

- Login Keychain password opdatering: Synkronisering af adgangskoder.

- Tilpasningsmuligheder: Konfigurerbare præferencer for Login Window.

- Nem udrulning: Kan deployeres og konfigureres med profiler og MDM.

- To-faktor og Multi-faktor godkendelse (MFA): Stærk sikkerhedsunderstøttelse.

- Kerberos ticket support: For Single Sign-On.

- Oprettelse af admin-brugere: Baseret på gruppemedlemskab.

XCreds er yderst konfigurerbar og tilbyder en omfattende wiki og vejledninger. Hvis du er i gang med at bygge en macOS-udrulning fra bunden og ikke har en eksisterende løsning, er XCreds en stærk kandidat.

Sammenligning af Alternative Tilgange

| Funktion | NoMAD/Jamf Connect | XCreds |

|---|---|---|

| Basis | Adgangskode-synkronisering, lokal konto | OIDC-baseret login, lokal konto |

| Kerberos | Ja | Ja |

| MFA-support | Via SSO-integration | Indbygget, robust |

| Brugerprovisionering | Manuel/script-baseret | Automatisk, OIDC-drevet |

| Kompleksitet | Mellem | Mellem til høj (afhængig af OIDC-opsætning) |

| Anbefaling | God overgangsløsning for AD-miljøer | Fremragende for cloud-fokuserede og nye opsætninger |

Ofte Stillede Spørgsmål

Kan jeg bruge et bash-script til at binde macOS til AD?

Ja, det er teknisk muligt at bruge et bash-script til at binde macOS til Active Directory, men det anbefales generelt ikke. Konfigurationsprofiler via MDM-løsninger som Intune er en mere robust, sikker og vedligeholdelsesvenlig metode til automatisering.

Skal min Mac omdøbes før binding til Active Directory?

Ja, det anbefales kraftigt at omdøbe Mac-enheden, før du binder den til Active Directory. Dette sikrer, at computerens navn er unikt i AD, hvilket forhindrer potentielle konflikter, især hvis der er andre Windows- eller Mac-maskiner med lignende navne i domænet.

Hvordan får jeg en mobil konto til at virke offline?

For at en mobil konto kan fungere offline, skal den første login for den pågældende bruger ske, mens Mac'en er forbundet til det samme netværk som Active Directory-serveren. Dette tillader Mac'en at cachelagre brugerens legitimationsoplysninger og hjemmemappe lokalt, så de kan bruges til offline godkendelse.

Hvad er "secure token" i forhold til FileVault og mobile konti?

En "secure token" er en kryptografisk nøgle, der tildeles brugerkonti på macOS for at give dem mulighed for at låse op for en FileVault-krypteret disk ved opstart. Når du bruger mobile konti, tildeles secure token ikke automatisk, og brugere skal manuelt tilføjes til FileVault for at sikre, at de kan logge ind og dekryptere disken.

Er mobile konti kompatible med Active Directory roaming profiler?

Nej, macOS mobile konti er generelt ikke kompatible med Active Directory roaming profiler på samme måde som Windows-maskiner. Mens en lokal kopi af hjemmemappen oprettes, synkroniseres den typisk ikke tilbage til AD-serveren for at opretholde en roaming profil. Apple anbefaler at overveje alternative synkroniseringsløsninger.

Hvorfor anbefales alternativer som NoMAD/Jamf Connect og XCreds?

Alternativer som NoMAD/Jamf Connect og XCreds anbefales, fordi de tilbyder en mere moderne og ofte mere problemfri brugeroplevelse sammenlignet med traditionel AD-binding og mobile konti. De tillader brugere at logge ind med deres AD-legitimationsoplysninger, mens de opretholder lokale standardbrugerkonti, adskiller administrative rettigheder og tilbyder funktioner som MFA-understøttelse og OIDC-integration, hvilket er afgørende i nutidens cloud-fokuserede IT-miljøer.

Konklusion

At integrere macOS-enheder i et Active Directory-miljø er en vigtig opgave for mange virksomheder. Mens manuel og automatiseret binding via konfigurationsprofiler er mulige veje, er det afgørende at forstå nuancerne ved mobile konti og deres begrænsninger, især i forhold til FileVault og roaming profiler. Den moderne tilgang, ofte anbefalet af Apple selv, er at overveje alternative løsninger som NoMAD (nu Jamf Connect) og XCreds. Disse værktøjer tilbyder en mere fleksibel og robust måde at håndtere brugergodkendelse og adgangskontrol på macOS, ved at skabe lokale standardbrugerkonti, men stadig give adgang med domænelegitimationsoplysninger. Ved at omfavne disse alternativer kan virksomheder opnå en bedre brugeroplevelse, øget sikkerhed og en mere strømlinet administration af deres macOS-flåde.

Hvis du vil læse andre artikler, der ligner macOS i Windows-miljøer: Tilslutning til Active Directory og mobile konti, kan du besøge kategorien Mobil.