26/03/2026

- Duo Administrator Login: Kan det bruges til Duo-applikationer?

- Duo's Identitets- og Adgangsstyring i Praksis

- Opsætning og Onboarding med Duo

- Duo Advantage og Duo Premier Trial

- Styring af Administratorer og Adgang

- Beskyttelse af Lokale og Fjernadgange

- Duo Desktop og Enhedstillid

- Identitetsbeskyttelse med Smartere Adgang

- Sammenfatning og Næste Skridt

- Ofte Stillede Spørgsmål (FAQ)

Duo Administrator Login: Kan det bruges til Duo-applikationer?

I en verden, hvor digital sikkerhed er altafgørende, søger organisationer konstant efter robuste løsninger til at beskytte deres ressourcer og data. Duo's identitets- og adgangsstyring (IAM) platform tilbyder netop dette med avancerede brugergodkendelsesmetoder, sikker applikationsadgang og en intuitiv brugeroplevelse. Men et centralt spørgsmål opstår ofte for nye og eksisterende Duo-brugere: Kan det login, som administratorer bruger til at administrere Duo-platformen, også anvendes til at få adgang til de applikationer, som Duo beskytter?

Svaret er et klart nej. Din Duo administratorlogin er udelukkende designet til at give adgang til Duo Admin Panel, hvor du kan konfigurere politikker, administrere brugere, og overvåge sikkerhedsstatus. Det er en separat konto fra dine almindelige brugerkonti, der anvendes til at få adgang til beskyttede applikationer. Dette er en bevidst sikkerhedsforanstaltning for at adskille administrative funktioner fra brugeradgang og dermed minimere risikoen for uautoriseret adgang.

Duo's Identitets- og Adgangsstyring i Praksis

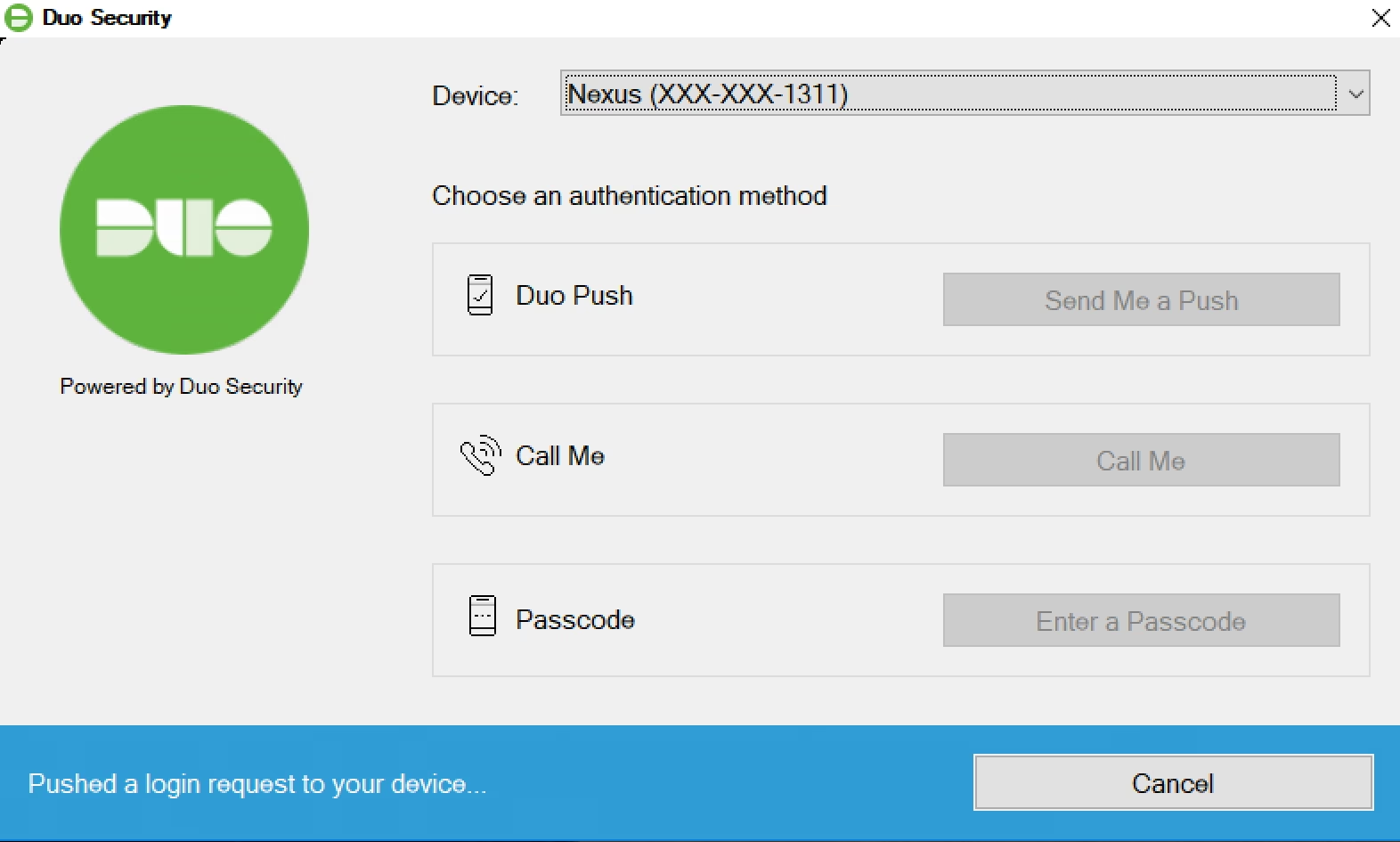

Duo's løsning er bygget på princippet om trusted access, hvilket betyder, at kun enheder og brugere, der opfylder organisationens sikkerhedspolitikker, får adgang til ressourcer. Når en bruger forsøger at få adgang til en beskyttet applikation, gennemgår de en proces med primær godkendelse mod organisationens identitetslager (f.eks. Active Directory, LDAP eller Azure AD). Efter en succesfuld primær godkendelse kræves en multifaktor-godkendelse (MFA) via en af Duo's understøttede metoder:

- Platform Authenticator: Biometriske metoder som Touch ID eller Windows Hello.

- WebAuthn Sikkerhedsnøgle: Fysiske sikkerhedsnøgler.

- Duo Mobile App: Push-notifikationer, der godkendes via smartphone-appen.

- Telefonopkald: Brugeren besvarer et opkald for at godkende.

- Engangskoder: Genereret af Duo Mobile app, hardware tokens eller modtaget via SMS.

Derudover spiller enhedspolitikker en afgørende rolle ved at verificere, at kun betroede systemer får adgang til organisationens ressourcer. Dette kan omfatte krav om opdateret operativsystem, antivirussoftware eller Duo Desktop.

Opsætning og Onboarding med Duo

Duo tilbyder en guidet onboarding-proces for at hjælpe nye kunder med at komme godt i gang. Denne proces guider dig gennem vigtige trin som brugerregistrering, applikationsopsætning og politikkonfiguration. Et af de første skridt i denne proces er at tilføje din første bruger og applikation. Her fremhæves det specifikt, at din Duo administratorlogin ikke kan bruges til at logge ind på tjenester eller enheder, der er beskyttet af en Duo-applikation.

Vigtigt: Du skal derfor oprette og registrere en separat Duo-brugerkonto til dig selv for at kunne teste og bekræfte, at MFA fungerer korrekt for slutbrugere. Dette kan gøres ved manuel oprettelse eller via selvregistrering, når den første Duo-applikation er sat op.

Duo Advantage og Duo Premier Trial

Når du starter en 30-dages prøveperiode med Duo Advantage, får du adgang til de fleste funktioner. Det er vigtigt at bemærke, at nye Duo-kundekonti som standard ikke inkluderer telefoni. Det betyder, at telefonopkald som MFA-metode ikke er tilgængelig for hverken administratorer eller slutbrugere i prøveperioden, medmindre det specifikt anmodes om hos Duo's salgsafdeling eller support. Andre metoder som Duo Push, SMS-koder, sikkerhedsnøgler og hardware tokens forbliver tilgængelige.

Under prøveperioden kan du også vælge at udforske Duo Premier-udgaven. Konvertering fra Duo Advantage til Duo Premier sker via "Billing"-siden i Duo Admin Panel. Når din Duo Advantage-prøveperiode udløber, skifter din konto automatisk til Duo Free-planen, som tillader op til 10 brugere uden omkostninger. Betalte funktioner, der blev aktiveret under prøveperioden, ophører med at fungere, men indstillingerne kan gendannes, hvis du konverterer til et betalt abonnement.

Styring af Administratorer og Adgang

Duo lægger stor vægt på sikkerheden omkring administratoradgang. En dedikeret onboarding-rejse fokuserer specifikt på at sikre administratoradgangen til din Duo-konto. Dette inkluderer:

- Tilføjelse af administratorer: Det anbefales kraftigt at tilføje en sekundær administrator med "Owner"-rolle for at undgå konto-lockout.

- Synkronisering af administratorer: Mulighed for at synkronisere eksisterende administratorer ind i Duo og tildele dem specifikke roller.

- Konfiguration af Duo Admin Panel Login: Tilpasning af adgangsindstillinger for administratorer, herunder adgangskodekrav og godkendelsesmetoder. Som standard er SMS, tale og Duo Mobile koder deaktiveret for administratorgodkendelse.

- Konfiguration af Admin Panel SSO: Mulighed for at logge ind på Duo Admin Panel via Single Sign-On (SSO) med udbydere som Microsoft Entra ID, Google eller andre SAML 2.0-kompatible udbydere.

- Konfiguration af administratorrettigheder: Brug af Administrative Units til at give administratorer granulær kontrol over specifikke applikationer og brugergrupper.

Beskyttelse af Lokale og Fjernadgange

Duo's evne til at beskytte operativsystem-logins er en væsentlig del af platformen. Med funktionen OS Logon kan du sikre både lokale og fjernadgange på Windows, macOS og Unix/Linux-systemer. Dette involverer typisk at oprette en specifik applikation i Duo til disse logins.

En bemærkelsesværdig funktion er Offline Access, som tillader brugere at logge ind på deres enheder, selv når der ikke er en netværksforbindelse til Duo's cloud-tjeneste. Dette er dog markeret med en "Caution"-advarsel, da offline godkendelse er mindre sikker. For Windows-logins tilbydes også Passwordless Windows Logon, der muliggør login via Duo Push, og Remembered Devices, som reducerer antallet af MFA-anmodninger for betroede enheder.

Duo Desktop og Enhedstillid

For at etablere enhedstillid integrerer Duo med Duo Desktop. Dette gør det muligt at oprette politikker, der kræver, at Duo Desktop er installeret og registreret på brugerens enhed. Dette giver øget synlighed og kontrol over enhedens sikkerhedsstatus, herunder:

- Krav om Duo Desktop: Politikker kan konfigureres til at kræve Duo Desktop for Linux, macOS eller Windows.

- Enhedsregistrering: Krav om enhedsregistrering via Duo Desktop.

- Trusted Endpoints: Opsætning af Duo Desktop til at verificere enhedens integritet.

- Integration med enhedsadministrationsværktøjer: Mulighed for at integrere med værktøjer som Duo Mobile for yderligere enhedsadministration og politikstyring.

Identitetsbeskyttelse med Smartere Adgang

Duo stræber efter at styrke identitetssikkerheden og forbedre brugeroplevelsen gennem smarte autentificeringsmetoder. Funktioner som Duo Passport reducerer godkendelses-træthed ved at dele enheds- og sessionsinformation på tværs af operativsystem-logins, webbrowsere og applikationer, så brugerne ikke behøver at gennemgå MFA for hver eneste handling.

Derudover kan Duo SSO konfigureres for at strømline adgangen til flere applikationer. Risikobaseret adgangspolitik giver mulighed for at tilpasse godkendelsesmetoder baseret på risikovurderinger, hvilket øger sikkerheden ved at kræve stærkere godkendelse i risikable situationer. Konfiguration af Trusted Networks kan yderligere reducere antallet af MFA-anmodninger fra kendte og sikre lokationer.

Sammenfatning og Næste Skridt

Det er essentielt at forstå, at din Duo administratorlogin er et dedikeret værktøj til administration af Duo-platformen og ikke kan bruges til at logge ind på de applikationer, Duo beskytter. Denne adskillelse er en fundamental sikkerhedsforanstaltning. For at teste og implementere Duo effektivt, skal du oprette separate brugerkonti til dette formål.

Når du har stiftet bekendtskab med Duo's muligheder for at beskytte en testapplikation og logge ind med Duo-godkendelse, er det næste skridt at planlægge en fuld udrulning i din organisation. Duo tilbyder en Liftoff-guide, der vejleder dig gennem processen med tidslinjer, konfigurationsbest practices og kommunikationsstrategier for medarbejdere. Husk at konsultere Duo's administration-dokumentation, Knowledge Base og Duo Support, hvis du har yderligere spørgsmål.

Ofte Stillede Spørgsmål (FAQ)

| Spørgsmål | Svar |

|---|---|

| Kan min Duo administratorlogin bruges til at få adgang til beskyttede applikationer? | Nej, din Duo administratorlogin er udelukkende til adgang af Duo Admin Panel. Du skal oprette separate brugerkonti til at få adgang til beskyttede applikationer. |

| Hvilke MFA-metoder tilbyder Duo? | Duo tilbyder en bred vifte af MFA-metoder, herunder Duo Push, SMS-koder, telefonopkald, biometri (Touch ID, Windows Hello), WebAuthn sikkerhedsnøgler og hardware tokens. |

| Er telefoni inkluderet i Duo Advantage-prøveperioden? | Nej, telefoni er som standard ikke inkluderet i nye Duo-kundekonti eller prøveperioder. Kontakt Duo Support for at aktivere det. |

| Hvad er formålet med Duo Desktop? | Duo Desktop hjælper med at etablere enhedstillid ved at verificere enhedens sikkerhedsstatus og muliggøre politikker som Trusted Endpoints. |

| Kan jeg tilpasse Duo's udseende? | Ja, du kan tilpasse branding, herunder logoer og farver, for at give en ensartet og professionel brugeroplevelse. |

Hvis du vil læse andre artikler, der ligner Kan Duo Admin Login bruges til applikationer?, kan du besøge kategorien Teknologi.