29/01/2025

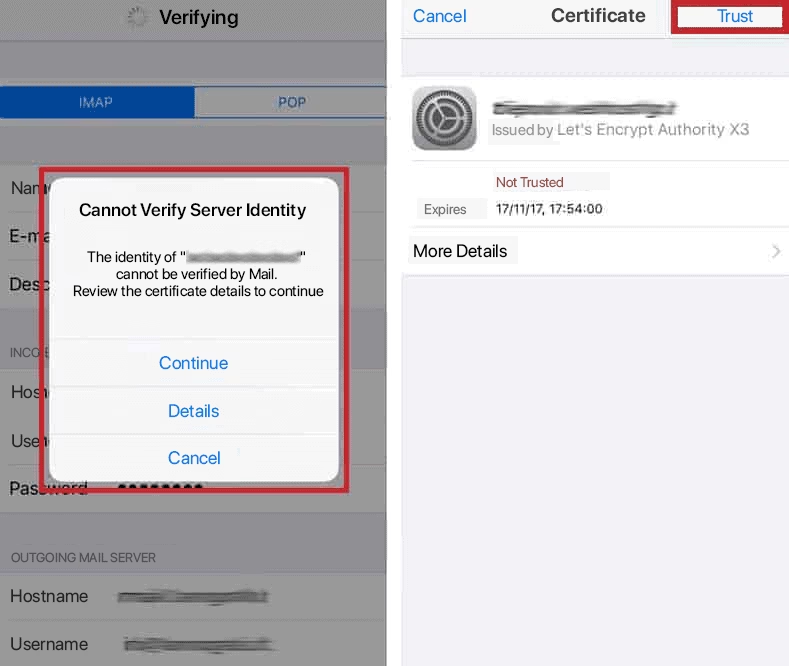

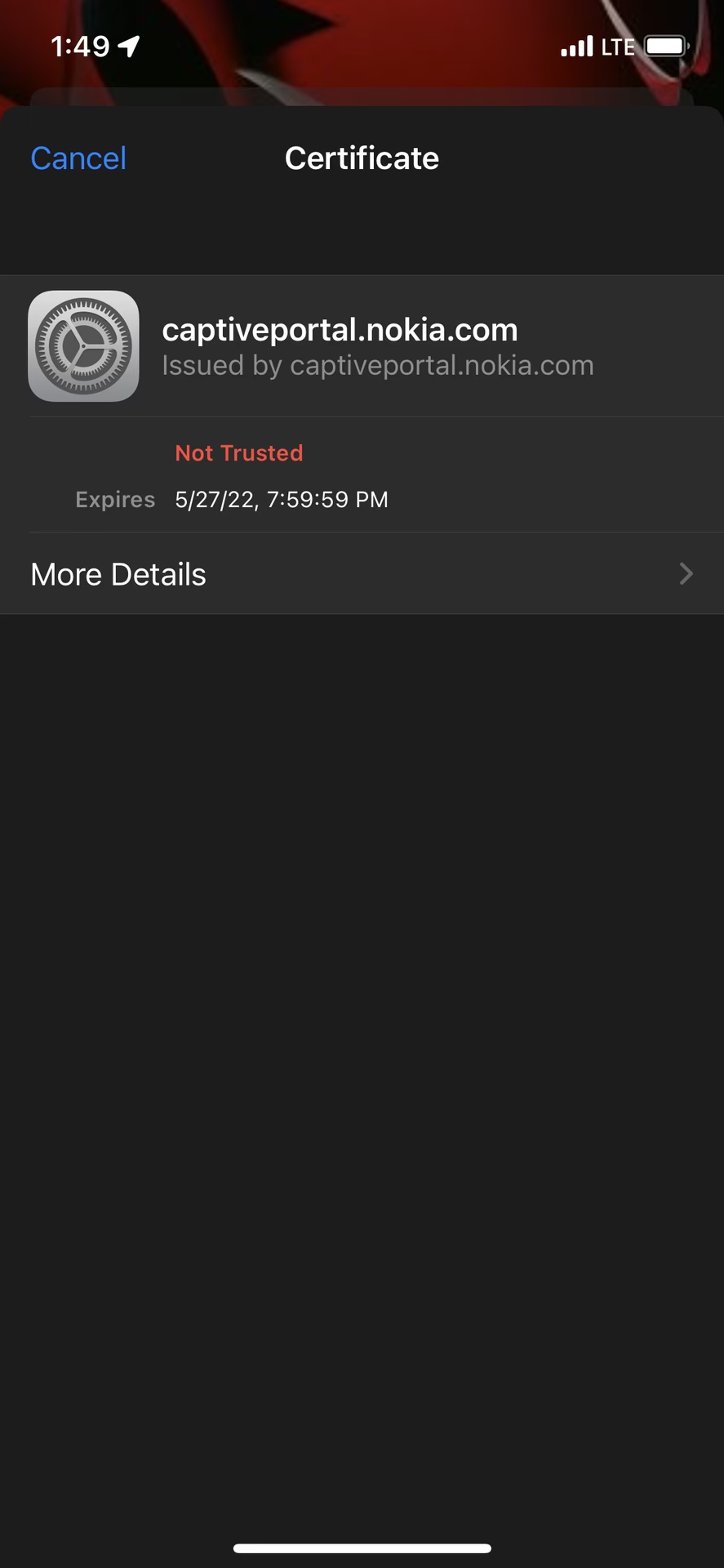

At levere en problemfri og sikker Wi-Fi-oplevelse er afgørende for enhver offentlig hotspot eller gæstenetværk. Men som mange IT-professionelle oplever, kan Fortigates standard selvsignerede certifikater skabe mere frustration end glæde. Når brugere forsøger at oprette forbindelse, bliver de mødt med skræmmende sikkerhedsadvarsler, der forhindrer dem i at få adgang til samtykkesiden, hvilket i sidste ende blokerer deres adgang til netværket. Dette skyldes, at de fleste enheder ikke genkender Fortinets egen CA (Certificate Authority), og derfor anser certifikatet for at være utroværdigt. Løsningen ligger i at implementere et certifikat fra en anerkendt og betroet CA som GoDaddy. Men hvordan gør man det, når en Fortigate ikke er et registreret domæne? Denne artikel vil guide dig igennem processen og afmystificere de trin, der er nødvendige for at opnå en fejlfri og tillidsfuld forbindelse for dine brugere.

Hvorfor et Tillidscertifikat er Nødvendigt for Offentlig Wi-Fi

Problemet med selvsignerede certifikater er universelt for netværksenheder, der ikke er direkte forbundet med et offentligt domænenavn, som f.eks. en Fortigate firewall, der agerer som en Wi-Fi-gateway. Når en bruger forsøger at oprette forbindelse til dit offentlige WLAN, og deres enhed viderestilles til en Captive Portal (samtykkeside), bliver den præsenteret for et certifikat, der er udstedt af Fortigaten selv. Da dette certifikat ikke er signeret af en CA, som browseren eller operativsystemet stoler på (såsom GoDaddy, DigiCert, Let's Encrypt osv.), udløser det en sikkerhedsadvarsel. Denne advarsel kan variere fra en irriterende pop-up til en fuldstændig blokering af forbindelsen, hvilket forhindrer brugeren i at acceptere vilkårene og betingelserne for at få adgang til internettet.

For en offentlig Wi-Fi-tjeneste er dette katastrofalt for brugeroplevelsen. Brugere kan miste tilliden til netværket, antage at det er usikkert, eller simpelthen give op på at oprette forbindelse. Ved at bruge et certifikat fra en anerkendt CA, fjerner du disse advarsler fuldstændigt. Browseren genkender CA'en, stoler på certifikatet, og forbindelsen oprettes problemfrit, hvilket giver en professionel og sikker oplevelse for dine gæster.

Forståelse af Domænevalidering og Din Fortigate

Den primære forvirring opstår ofte omkring kravet om Domænevalidering fra CA'er som GoDaddy. En CA skal verificere, at du rent faktisk ejer eller har kontrol over det domænenavn, du anmoder om et certifikat for. Men din Fortigate er jo ikke et "domæne" i traditionel forstand; det er en hardwareenhed med en IP-adresse.

Løsningen er at tildele din Fortigate et FQDN (Fully Qualified Domain Name) – et fuldt kvalificeret domænenavn. Dette domænenavn skal være et, du ejer eller registrerer, og det skal pege på den offentlige IP-adresse, som din Fortigate er tilgængelig fra. For eksempel, hvis din Fortigate's offentlige IP er 203.0.113.45, kan du registrere et domæne som wifi.ditfirma.dk og oprette en DNS A-record, der peger wifi.ditfirma.dk til 203.0.113.45. Når en bruger forsøger at oprette forbindelse til din Wi-Fi og viderestilles til den offentlige side, vil deres browser forsøge at løse IP-adressen, men den vil også forvente, at certifikatet matcher det FQDN, den er blevet omdirigeret til (eller som den forventer at se).

Det er vigtigt at forstå, at selvom din WLAN-gateway kører på en privat IP-adresse internt, er den offentlige adgang, som brugernes browsere ser, den eksterne IP-adresse, der er forbundet med dit FQDN. Certifikatet er knyttet til dette FQDN, ikke den interne private IP. Dette er nøglen til at overvinde forvirringen omkring private vs. offentlige IP'er i denne sammenhæng.

Trin for Trin: Erhvervelse af et GoDaddy Certifikat til Din Fortigate

Denne proces kræver en smule forberedelse og præcision, men den er ligetil, når du først forstår trinnene.

Før du overhovedet tænker på certifikater, skal du have et domænenavn, som din Fortigate kan tilknyttes. Dette kan være et helt nyt domæne, eller et underdomæne af et eksisterende domæne, du allerede ejer. Eksempler kunne være:

wifi.ditfirma.dkhotspot.dinvirksomhed.comgaestewifi.minnetvaerk.net

Når du har valgt et domænenavn, skal du registrere det hos en domæneregistrator (som f.eks. GoDaddy selv, eller en anden udbyder). Det vigtigste skridt her er at oprette en DNS A-record, der peger dit valgte FQDN (f.eks. wifi.ditfirma.dk) til den offentlige, statiske IP-adresse, som din Fortigate's WAN-interface er tilgængelig fra. Hvis din Fortigate sidder bag en router, skal du sikre, at port 443 (HTTPS) er videresendt til Fortigaten.

Trin 2: Generer en Certifikatanmodning (CSR) på Fortigate

En CSR (Certifikatanmodning) er en krypteret tekstblok, der indeholder oplysninger om din organisation og det domænenavn, du ønsker at beskytte. Den genereres på den enhed, der skal bruge certifikatet – i dette tilfælde din Fortigate.

- Log ind på din Fortigate's web-interface.

- Naviger til System > Certificates.

- Klik på Generate i værktøjslinjen øverst.

- Udfyld felterne med følgende oplysninger:

- Certificate Name: Vælg et beskrivende navn, f.eks.

GoDaddy_Wifi_Cert. - ID Type: Vælg

FQDN. - ID: Dette er det vigtigste felt! Indtast det nøjagtige FQDN, du registrerede i Trin 1 (f.eks.

wifi.ditfirma.dk). Dette skal matche perfekt med det domænenavn, du vil validere hos GoDaddy. - Organization: Dit firmanavn.

- Organization Unit: F.eks.

ITellerNetwork(valgfrit). - City/Locality: Byen, hvor din organisation er baseret.

- State/Province: Delstat/Region.

- Country: Vælg dit land fra rullemenuen.

- Key Type: Vælg

RSA. - Key Size: Vælg

2048-bit(standard og anbefalet). - Enrollment Method: Vælg

Generate a certificate request. - Klik på OK.

- Den nyoprettede CSR vil nu vises i listen over certifikater. Højreklik på den (eller vælg den og klik på Download i værktøjslinjen) og vælg Download for at gemme CSR-filen (typisk med .csr-udvidelse) på din computer. Du skal bruge indholdet af denne fil i næste trin.

Trin 3: Bestil Certifikatet hos GoDaddy og Gennemfør Domænevalidering

Nu er det tid til at gå til GoDaddy og bestille dit SSL-certifikat.

- Log ind på din GoDaddy-konto og gå til sektionen for SSL-certifikater.

- Følg trinene for at bestille et nyt SSL-certifikat. Når du bliver bedt om at angive den domæne, du vil beskytte, skal du indtaste dit FQDN (f.eks.

wifi.ditfirma.dk). - På et tidspunkt vil GoDaddy bede dig om at uploade eller indsætte din CSR. Åbn den .csr-fil, du downloadede fra Fortigaten, med en teksteditor (f.eks. Notesblok) og kopier hele indholdet, inklusive

-----BEGIN CERTIFICATE REQUEST-----og-----END CERTIFICATE REQUEST-----. Indsæt dette i GoDaddy's formular. - GoDaddy vil nu bede dig om at validere domæneejerskab. De tilbyder typisk flere metoder:

- DNS-validering: Den mest almindelige og ofte letteste metode for denne opsætning. Du får en TXT-record, som du skal tilføje til DNS-indstillingerne for dit domæne. Denne TXT-record indeholder en unik kode, som GoDaddy vil tjekke for at bekræfte din kontrol over domænet.

- HTTP-validering: Du skal placere en specifik fil på din webserver (som din Fortigate ikke er). Dette er typisk ikke egnet her.

- E-mail-validering: GoDaddy sender en e-mail til en autoriseret e-mailadresse for domænet (f.eks.

[email protected],[email protected]). - Følg GoDaddy's instruktioner for den valgte valideringsmetode. Hvis du bruger DNS-validering, skal du logge ind på din domæneudbyders kontrolpanel og tilføje den specificerede TXT-record.

- Vent på, at GoDaddy fuldfører valideringen. Dette kan tage fra få minutter til et par timer, afhængigt af DNS-udbredelse.

- Når valideringen er godkendt, vil GoDaddy udstede dit certifikat. Du vil modtage en e-mail med et link til at downloade dit certifikat.

Vælg DNS-validering, da du allerede har adgang til dit domænes DNS-indstillinger fra Trin 1.

Trin 4: Download og Installer Certifikatet på Fortigate

GoDaddy leverer typisk en .zip-fil, der indeholder flere filer: dit primære certifikat (ofte navngivet som yourdomain.crt eller gd_bundle.crt), og et eller flere såkaldte 'intermediate' og 'root' CA-certifikater. Disse er vigtige, da de udgør certifikatets 'kæde' og sikrer, at browsere fuldt ud kan validere dit certifikat.

- Pak den downloadede .zip-fil ud.

- Du skal importere certifikaterne i den korrekte rækkefølge. Typisk vil GoDaddy's bundle indeholde dit domænecertifikat samt en eller flere CA-bundler. Du skal importere 'CA-bundle' eller 'Intermediate Certificates' FØR dit primære domænecertifikat, hvis de ikke er i samme fil. GoDaddy leverer ofte et samlet CA-bundle (f.eks.

gd_bundle-g2-g1.crteller lignende), der indeholder både root og intermediate certifikater. - Log ind på din Fortigate's web-interface igen.

- Naviger til System > Certificates.

- Klik på Import > CA Certificate. Vælg File og upload den CA-bundle fil, du downloadede fra GoDaddy. Giv den et passende navn, f.eks.

GoDaddy_CA_Bundle. Klik OK. - Nu skal du importere dit primære domænecertifikat, som er knyttet til den CSR, du genererede. Vælg den afventende CSR, du tidligere oprettede (den med navnet

GoDaddy_Wifi_Certeller lignende, der nu viser status som 'Pending'). Højreklik på den og vælg Import Certificate eller vælg den og klik på Import i værktøjslinjen. - Vælg Upload Local Certificate og upload din primære certifikatfil (f.eks.

yourdomain.crt). Fortigaten vil automatisk matche den med den afventende CSR. - Klik på OK. Dit certifikat skulle nu være importeret og vist som 'OK' under 'Local Certificates'.

Trin 5: Anvend Certifikatet til din Trådløse Portal

Det sidste trin er at fortælle din Fortigate, at den skal bruge det nye GoDaddy-certifikat til din Captive Portal i stedet for det selvsignerede.

- Naviger til den relevante konfiguration for din Wi-Fi-portal eller gæstenetværk. Dette kan variere lidt afhængigt af din Fortigate OS-version og din specifikke opsætning, men typisk finder du det under:

- WiFi & Switch Controller > SSID (for trådløse netværk)

- User & Device > Authentication > Captive Portal (hvis du bruger en eksplicit captive portal politik)

- Eller direkte på den interface, hvor din captive portal er aktiveret, under dens sikkerhedsindstillinger.

- Find indstillingen for 'Portal Certificate' eller 'SSL Certificate'.

- Vælg dit nyligt importerede GoDaddy-certifikat (f.eks.

GoDaddy_Wifi_Cert) fra rullemenuen. - Gem dine ændringer.

Test nu forbindelsen fra en klientenhed. Du bør ikke længere se sikkerhedsadvarsler, og samtykkesiden skal indlæses problemfrit.

Håndtering af Flere Fortigates og Certifikater

Brugeren spurgte: "Hvad hvis jeg har 2 Fortigates? Skal jeg registrere to domænenavne?" Svaret afhænger af, hvordan dine Fortigates er eksponeret for internettet:

- Hver Fortigate har sin egen unikke offentlige IP-adresse: I dette scenarie er du nødt til at tildele hvert Fortigate sit eget unikke FQDN (f.eks.

wifi1.ditfirma.dkogwifi2.ditfirma.dk) og derefter anskaffe et separat certifikat for hvert FQDN. Dette skyldes, at certifikatet er bundet til det specifikke domænenavn, der peger på den unikke IP-adresse. - Flere Fortigates bag den samme offentlige IP (f.eks. via load balancer eller omvendt proxy): Dette er en mere kompleks opsætning, men hvis din trafik videresendes til forskellige Fortigates via et enkelt offentligt punkt, kan du potentielt bruge et certifikat for det ene offentlige FQDN, der håndterer trafikken. Dette er dog mindre almindeligt for separate gæste-WLAN'er.

En mere elegant løsning for flere underdomæner er et Wildcard-certifikat. Et wildcard-certifikat er gyldigt for alle underdomæner under et givent domænenavn. For eksempel vil et wildcard-certifikat for *.ditfirma.dk være gyldigt for wifi1.ditfirma.dk, wifi2.ditfirma.dk, hotspot.ditfirma.dk osv. Dette kan spare dig for penge og forenkle administrationen, da du kun skal købe og administrere ét certifikat for alle dine underdomæner. Processen for at generere CSR'en er den samme, men du angiver *.ditfirma.dk som dit FQDN i Fortigate's CSR-generering.

Ofte Stillede Spørgsmål

Hvad hvis jeg ikke vil registrere et domæne?

Hvis du ikke ønsker at registrere et domæne og pege det på din Fortigate's offentlige IP, vil du desværre ikke kunne få et betroet certifikat fra en offentlig CA som GoDaddy. Deres valideringsprocesser er fundamentalt afhængige af domæneejerskab. Du vil i så fald være henvist til at bruge Fortigates selvsignerede certifikat, hvilket vil medføre de sikkerhedsadvarsler, du forsøger at undgå, eller et certifikat fra en intern CA, som heller ikke vil blive betroet af offentlige enheder.

Kan jeg bruge et gratis certifikat i stedet for GoDaddy?

Ja, der findes gratis alternativer som Let's Encrypt. Processen med at generere en CSR på Fortigate og derefter validere domæneejerskab er stort set den samme. Den største forskel er, at Let's Encrypt certifikater kun er gyldige i 90 dage og kræver hyppig fornyelse, ofte via automatiserede processer (ACME-klienter), som ikke er direkte understøttet af Fortigate's GUI til fuld automatisering. GoDaddy-certifikater er typisk gyldige i 1-3 år, hvilket reducerer den administrative byrde.

Hvad gør jeg, hvis certifikatet udløber?

SSL-certifikater har en udløbsdato (typisk 1-3 år for købte certifikater). Det er afgørende at forny dit certifikat, før det udløber. Processen for fornyelse ligner meget den oprindelige bestilling:

- Generer en ny CSR på din Fortigate.

- Anvend den nye CSR til din certifikatfornyelsesordre hos GoDaddy.

- Gennemfør domænevalideringen igen.

- Download det nye certifikat og importer det til din Fortigate.

- Anvend det nye certifikat til din Wi-Fi-portal.

Sæt en påmindelse i din kalender et par uger før udløbsdatoen for at give dig selv god tid.

Hvad er forskellen på et wildcard-certifikat og et standardcertifikat?

Et standardcertifikat er udstedt til et specifikt, fuldt kvalificeret domænenavn (FQDN), f.eks. www.ditfirma.dk eller wifi.ditfirma.dk. Det er kun gyldigt for det ene specifikke domæne.

Et Wildcard-certifikat derimod er udstedt til et domæne med et wildcard-tegn (asterisk) foran, f.eks. *.ditfirma.dk. Dette certifikat dækker alle underdomæner på første niveau under ditfirma.dk. Det betyder, at du kan bruge det samme wildcard-certifikat til wifi1.ditfirma.dk, wifi2.ditfirma.dk, blog.ditfirma.dk osv. Dette er ideelt, hvis du har flere tjenester eller enheder, der kører på forskellige underdomæner under det samme hoveddomæne, da det forenkler certifikatadministrationen og potentielt reducerer omkostningerne.

Konklusion

At skifte fra et selvsigneret certifikat til et betroet GoDaddy-certifikat på din Fortigate er en investering i både sikkerhed og brugeroplevelse. Selvom processen involverer flere trin – fra domæneregistrering og DNS-opsætning til CSR-generering og certifikatinstallation – er resultatet et professionelt og problemfrit gæstenetværk. Ved at eliminere de irriterende sikkerhedsadvarsler og sikre en troværdig forbindelse, forbedrer du ikke kun dine brugeres tillid, men også den samlede effektivitet af din offentlige Wi-Fi-tjeneste. Med den rette planlægning og trin-for-trin implementering kan selv den mest "SSL-udfordrede" administrator mestre denne opgave og levere en sikker og velkommende onlineoplevelse.

Hvis du vil læse andre artikler, der ligner Fortigate & GoDaddy Certifikater: Slut med Advarsler!, kan du besøge kategorien Teknologi.