04/11/2023

I en verden, hvor mobile applikationer er blevet en integreret del af vores dagligdag, er sikkerheden af disse platforme altafgørende. Specielt iOS-økosystemet, kendt for sin robusthed, er ikke immun over for potentielle sikkerhedsbrud. Her kommer iOS penetration testing, også kendt som iOS pentesting, ind i billedet. Det er en kritisk proces, der simulerer realistiske angreb på iOS-applikationer for at identificere og udbedre sårbarheder, før ondsindede aktører kan udnytte dem. Dette er ikke blot en teknisk øvelse; det er en investering i tillid, databeskyttelse og brugeroplevelse.

- Hvad er iOS Penetration Testing?

- Hvorfor er iOS Pentesting Vigtigt?

- Typer af iOS Penetration Testing

- Almindelige Sårbarheder i iOS-applikationer

- iOS Pentesting Værktøjer: Et Nødvendigt Redskab

- Processen for iOS Penetration Testing

- Hvordan sikrer du din iOS-applikation?

- Ofte Stillede Spørgsmål (FAQ)

- Konklusion

Hvad er iOS Penetration Testing?

iOS penetration testing er en systematisk og autoriseret proces, hvor et team af sikkerhedseksperter forsøger at bryde ind i en iOS-applikation eller et tilhørende system. Målet er at finde svagheder, der kunne kompromittere data, funktionalitet eller brugerne. Disse tests efterligner taktikker og metoder, som ægte hackere ville anvende, men udføres i et kontrolleret miljø. Denne proaktive tilgang giver organisationer mulighed for at forstå deres angrebsflade og implementere de nødvendige sikkerhedsforanstaltninger. Det handler om at tænke som en angriber for at kunne forsvare sig effektivt.

Hvorfor er iOS Pentesting Vigtigt?

iOS-enheder og -applikationer håndterer ofte følsomme personlige og finansielle data. Et sikkerhedsbrud kan have katastrofale konsekvenser, herunder:

- Datatab og -tyveri: Kompromittering af personlige oplysninger, bankdetaljer eller firmakonfidentialitet.

- Omdømmetab: Kunders tillid kan hurtigt smuldre, hvis deres data ikke er beskyttet.

- Finansielle tab: Omkostninger forbundet med at håndtere et brud, bøder og tabt omsætning.

- Lovmæssige konsekvenser: Overtrædelse af databeskyttelseslove som GDPR kan medføre betydelige bøder.

Regelmæssig penetration testing sikrer, at din iOS-applikation lever op til de højeste sikkerhedsstandarder og beskytter både din forretning og dine brugere mod disse potentielle risici. Det er en essentiel del af en omfattende cybersikkerhedsstrategi.

Typer af iOS Penetration Testing

Der findes forskellige tilgange til iOS pentesting, som kan tilpasses specifikke behov:

- Black Box Testing: Testerne har ingen forudgående viden om applikationen eller dens interne struktur. Dette simulerer en angriber, der forsøger at bryde ind udefra.

- White Box Testing: Testerne har fuld adgang til kildekode, arkitekturdiagrammer og anden intern information. Dette giver en dybere analyse af potentielle svagheder.

- Grey Box Testing: Testerne har begrænset viden om applikationen, f.eks. brugerrettigheder eller en generel forståelse af arkitekturen. Dette balancerer dybde og realisme.

Valget af testtype afhænger af, hvilke aspekter af sikkerheden man ønsker at evaluere, og hvilke ressourcer der er til rådighed.

Almindelige Sårbarheder i iOS-applikationer

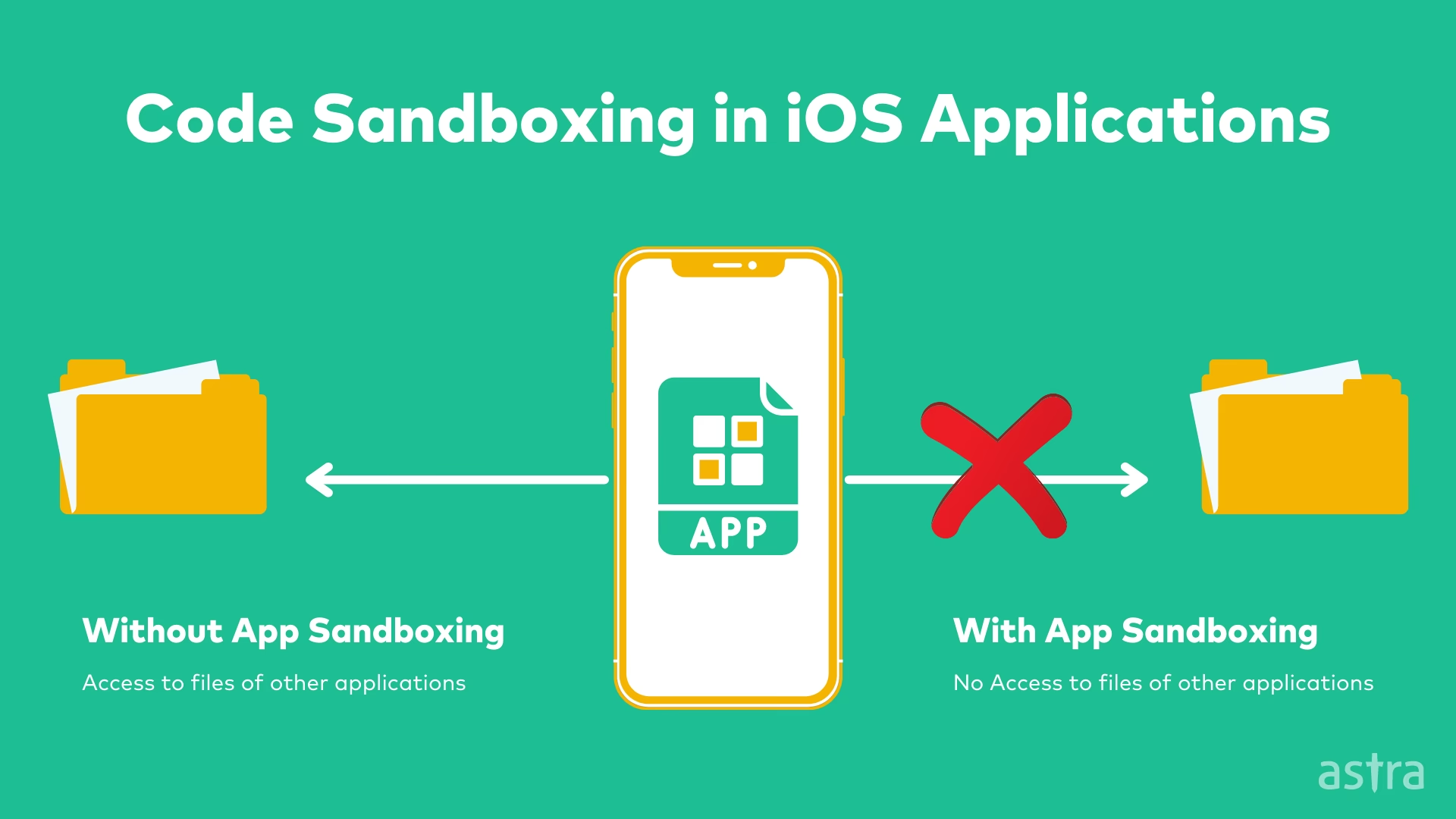

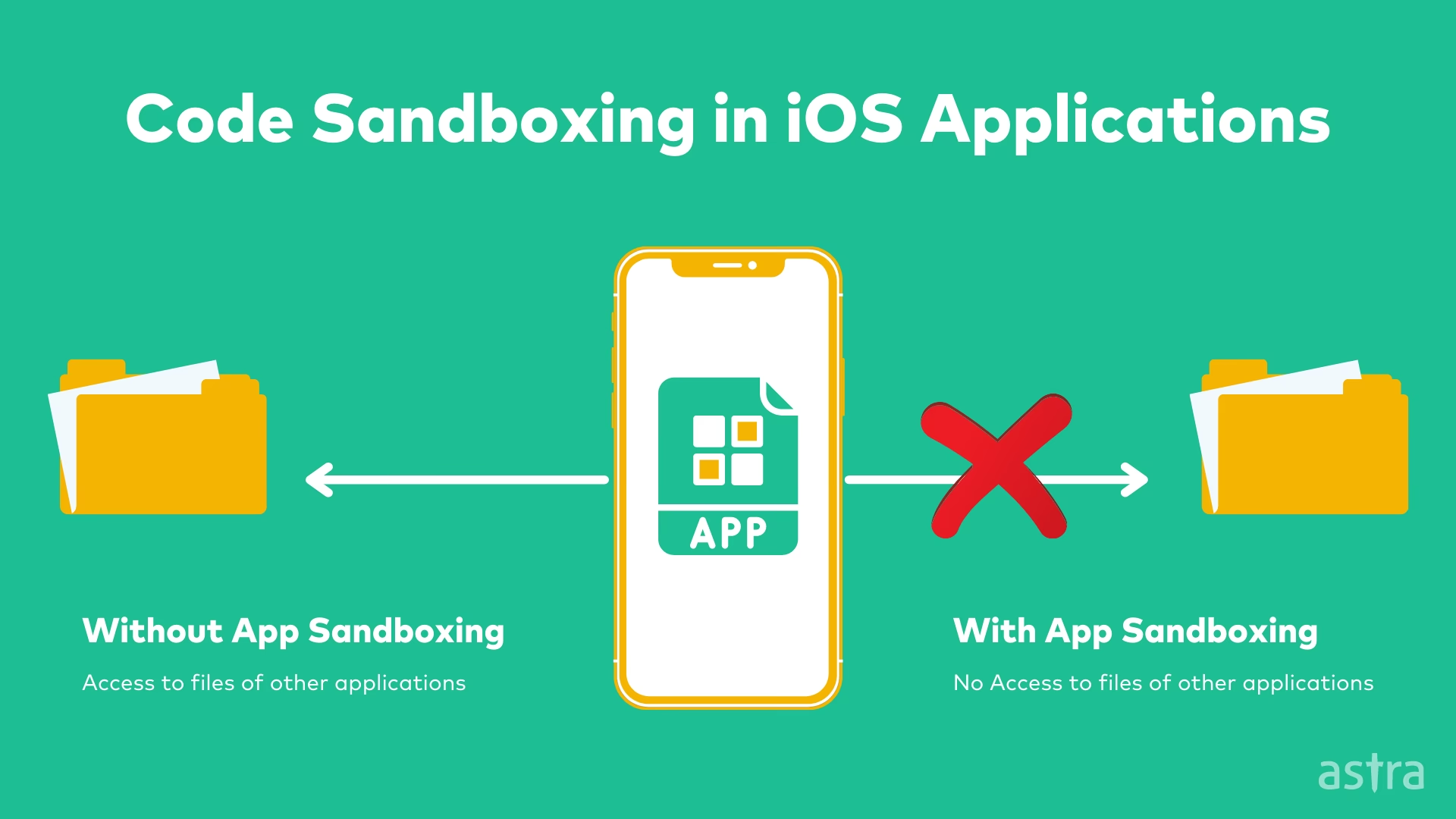

iOS-platformen har indbyggede sikkerhedsforanstaltninger, men applikationsudviklere kan introducere svagheder. Nogle almindelige sårbarheder inkluderer:

- Usikker datalagring: Følsomme data gemt ukrypteret på enheden.

- Svag autentificering og sessionsstyring: Mangelfuld beskyttelse af brugerkonti og sessioner.

- Mangelfuld inputvalidering: Tillader ondsindede input, der kan føre til code injection eller andre angreb.

- Udsættelse af følsomme oplysninger: Lækage af API-nøgler, adgangskoder eller personlige data i logfiler eller netværkstrafik.

- Usikre netværkskommunikation: Data sendes ukrypteret over netværket.

- Runtime manipulation: Mulighed for at ændre applikationens opførsel under kørsel.

Identifikation og udbedring af disse svagheder er kernen i effektiv iOS pentesting.

iOS Pentesting Værktøjer: Et Nødvendigt Redskab

For at udføre en grundig penetrationstest er det afgørende at anvende de rette værktøjer. Disse værktøjer hjælper med at automatisere opgaver, analysere data og simulere forskellige angrebsscenarier. Kombinationen af forskellige iOS pentesting-værktøjer giver et solidt fundament for at vurdere sikkerheden af iOS-webapplikationer. Valget af de rigtige iOS pentesting-værktøjer er afgørende for at beskytte dine webressourcer mod potentielle sårbarheder og angreb.

Populære iOS Pentesting Værktøjer

Her er en oversigt over nogle af de mest anvendte værktøjer:

| Værktøj | Beskrivelse | Primær Anvendelse |

|---|---|---|

| Burp Suite | En integreret platform til udførelse af sikkerhedstest af webapplikationer. Kan bruges til at aflytte og manipulere HTTP-trafik. | Proxy, Web-applikationsscanning, Fuzzing |

| OWASP ZAP | Et gratis og open-source webapplikationssikkerhedsscanningsværktøj. Ligner Burp Suite i funktionalitet. | Proxy, Scanning, Fuzzing |

| Frida | En dynamisk instrumenterings-toolkit, der giver mulighed for at injicere scripts i kørende processer på iOS, Android og andre platforme. | Runtime-analyse, Kodeinjektion, Hooking |

| MobSF (Mobile Security Framework) | Et automatiseret, alt-i-et, open-source mobilapplikationssikkerhedstestplatform. Understøtter statisk og dynamisk analyse af iOS og Android apps. | Statisk Analyse, Dynamisk Analyse, Malware-analyse |

| Cycript | Et interaktivt kommandolinjeværktøj, der muliggør undersøgelse og manipulation af kørende applikationer. | Runtime-inspektion, Data-manipulation |

| iNalyzer | Et værktøj til at analysere iOS-applikationer og deres datafiler. | Statisk analyse, Data-analyse |

Processen for iOS Penetration Testing

En typisk iOS pentest-proces følger disse trin:

- Planlægning og Rekognoscering: Definere omfanget af testen, mål, regler for engagement og indsamle information om applikationen.

- Statisk Analyse: Undersøge applikationens binære filer, kildekode (hvis tilgængelig) og konfigurationsfiler for sårbarheder uden at køre applikationen.

- Dynamisk Analyse: Teste applikationen, mens den kører, ved at interagere med den og observere dens adfærd, netværkstrafik og datalagring.

- Udnyttelse: Forsøge at udnytte fundne sårbarheder for at bevise deres potentiale for skade.

- Rapportering: Dokumentere alle fundne sårbarheder, deres alvorsgrad, og give konkrete anbefalinger til udbedring.

- Opfølgning: Verificere, at de anbefalede rettelser er implementeret korrekt.

Hvordan sikrer du din iOS-applikation?

Ud over regelmæssig penetration testing, er der flere best practices, som udviklere bør følge:

- Følg Apples Sikkerhedsretningslinjer: Implementer Apples anbefalede sikkerhedsfunktioner og API'er.

- Krypter Følsomme Data: Brug stærk kryptering til data, der gemmes lokalt eller overføres.

- Implementer Stærk Autentificering: Brug biometrisk autentificering (Touch ID/Face ID) og token-baseret sessionsstyring.

- Valider Input: Sørg for, at alle brugerinput valideres korrekt for at forhindre injection-angreb.

- Beskyt API-nøgler og Hemmeligheder: Undgå at hardcode følsomme oplysninger i applikationen. Brug sikre metoder til at administrere dem.

- Brug HTTPS: Al kommunikation mellem applikationen og serveren skal ske over HTTPS.

- Regelmæssige Opdateringer: Hold både applikationen og de anvendte biblioteker opdateret for at lukke kendte sårbarheder.

Ofte Stillede Spørgsmål (FAQ)

Spørgsmål: Hvor ofte bør jeg få udført iOS penetration testing?

Svar: Det anbefales at udføre penetration testing mindst én gang om året, eller efter større opdateringer af applikationen, eller når nye kritiske funktioner implementeres.

Spørgsmål: Kan jeg selv udføre iOS pentesting?

Svar: Mens der findes værktøjer, som kan hjælpe, kræver en professionel penetrationstest dybdegående viden om sikkerhed, sårbarhedsanalyse og etiske hacking-teknikker. Det anbefales at hyre professionelle pentestere.

Spørgsmål: Hvad er forskellen på penetration testing og sårbarhedsscanning?

Svar: Sårbarhedsscanning identificerer kendte sårbarheder automatisk. Penetration testing går et skridt videre ved aktivt at forsøge at udnytte disse sårbarheder for at vurdere den reelle risiko.

Spørgsmål: Hvilken type data kan potentielt blive kompromitteret?

Svar: Alt, hvad der gemmes eller behandles af applikationen, kan potentielt være i fare, herunder personlige oplysninger, login-oplysninger, finansielle data, meddelelser og firmakonfidentialitet.

Konklusion

I det stadigt udviklende landskab af cybersikkerhed er proaktiv sikkerhed ikke en luksus, men en nødvendighed. iOS penetration testing tilbyder en uvurderlig indsigt i en applikations sikkerhedsposition ved at simulere realistiske angreb. Ved at investere i regelmæssig og grundig pentesting, samt ved at følge best practices i udviklingen, kan organisationer styrke deres forsvar, beskytte deres brugere og bevare deres omdømme i en digital verden, hvor tillid er den mest værdifulde valuta.

Hvis du vil læse andre artikler, der ligner iOS Penetration Testing: Sikkerhedens Første Forsvar, kan du besøge kategorien Teknologi.