05/05/2025

- Effektiv VPN-administration med Microsoft Intune til iOS/iPadOS

- Forståelse af VPN-profiler i Intune

- Vigtige VPN-klienter og deres særpræg

- Vælg den rette VPN-forbindelsestype

- Grundlæggende VPN-indstillinger

- Avancerede konfigurationsmuligheder

- Specifikke indstillinger for VPN-klienter

- Konfiguration af Certifikater

- IKEv2 Specifikke Indstillinger

- Brug af enhedens ID til Conditional Access

- Fejlfinding og Overvejelser

Effektiv VPN-administration med Microsoft Intune til iOS/iPadOS

I en verden, hvor mobiladgang til virksomhedens ressourcer er afgørende, spiller Virtual Private Networks (VPN) en central rolle i at sikre dataoverførsel. Microsoft Intune tilbyder en robust løsning til at administrere VPN-profiler på iOS- og iPadOS-enheder, hvilket sikrer, at dine medarbejdere sikkert kan tilgå nødvendige informationer, uanset hvor de befinder sig. Denne artikel dykker ned i de mange indstillinger og muligheder, Intune stiller til rådighed for at oprette og konfigurere VPN-forbindelser.

Det er vigtigt at bemærke, at tilgængeligheden af visse indstillinger kan variere afhængigt af den specifikke VPN-klient, du vælger at anvende. Populære VPN-løsninger som Citrix, Zscaler, Cisco, F5 og Palo Alto har alle deres egne konfigurationsmuligheder inden for Intune. For at opnå den bedste oplevelse og sikkerhed er det essentielt at forstå disse forskelle og vælge den løsning, der bedst matcher dine behov.

Forståelse af VPN-profiler i Intune

Microsoft Intune giver IT-administratorer mulighed for at definere og distribuere VPN-profiler til administrerede iOS/iPadOS-enheder. Disse profiler indeholder alle de nødvendige oplysninger for at etablere en sikker forbindelse til virksomhedens netværk. Fra VPN-serverens adresse til autentificeringsmetoder og avancerede sikkerhedsindstillinger, alt kan styres centralt via Intune-portalen.

Vigtige VPN-klienter og deres særpræg

Intune understøtter en bred vifte af VPN-klienter, hver med unikke konfigurationsmuligheder:

- Microsoft Tunnel: En moderne løsning til sikker adgang til on-premises ressourcer, der understøtter split-tunneling og moderne godkendelse med Conditional Access. Kræver opsætning af en Microsoft Tunnel-site.

- Zscaler Private Access (ZPA): For at udnytte funktioner som Conditional Access og omgå Zscaler login-skærmen, skal ZPA integreres med din Microsoft Entra-konto.

- Cisco, Citrix, F5, Palo Alto: Disse leverandører har annonceret, at deres ældre VPN-klienter ikke længere understøttes på iOS 12 og nyere. Det er derfor vigtigt at migrere til de nyere applikationer for at sikre fortsat funktionalitet.

Vælg den rette VPN-forbindelsestype

Når du opretter en VPN-profil i Intune, skal du først vælge den relevante forbindelsestype fra en liste over understøttede VPN-leverandører. Listen inkluderer, men er ikke begrænset til:

- Microsoft Tunnel

- Citrix SSO

- Cisco AnyConnect

- F5 Access

- Palo Alto GlobalProtect

- Zscaler

- Custom VPN (til andre leverandører)

Grundlæggende VPN-indstillinger

Uanset hvilken VPN-klient du vælger, er der en række grundlæggende indstillinger, der skal konfigureres:

- Forbindelsesnavn: Et navn, som brugerne vil se på deres enhed, når de vælger en VPN-forbindelse.

- VPN-serveradresse: IP-adressen eller det fuldt kvalificerede domænenavn (FQDN) for VPN-serveren.

- Autentificeringsmetode: Mulighederne inkluderer typisk brugernavn/adgangskode eller certifikater.

Avancerede konfigurationsmuligheder

Intune giver også adgang til en række avancerede indstillinger, der kan finjusteres for at optimere sikkerhed og ydeevne:

Split-Tunneling

Split-tunneling giver dig mulighed for at bestemme, hvilken trafik der skal sendes gennem VPN-tunnelen, og hvilken der skal gå direkte til internettet. Dette kan være nyttigt for at forbedre ydeevnen af visse applikationer, der ikke kræver VPN-forbindelse, eller for at reducere belastningen på VPN-serveren.

- Aktiver/deaktiver split-tunneling: Tillad enhederne selv at vælge den mest hensigtsmæssige forbindelse baseret på trafiktypen.

- Ekskluderede URL'er (kun Zscaler): Specificer URL'er, der skal være tilgængelige uden om Zscaler VPN.

Altid-på VPN (Always-On VPN)

Altid-på VPN sikrer, at enheden automatisk forbinder til VPN'en, så snart den har netværksadgang, og forbliver forbundet. Dette er ideelt til at opretholde en konstant sikker forbindelse.

- Aktiver/deaktiver altid-på VPN: Styrer den automatiske VPN-forbindelse.

- Netværksgrænseflade: Vælg, om indstillingerne skal gælde for Wi-Fi, Cellular eller begge.

- Bruger kan deaktivere VPN-konfiguration: Tillad eller forhindre brugere i at slå altid-på VPN fra.

- Håndtering af voicemail, AirPrint, og mobiltelefontjenester: Definer, hvordan disse typer trafik håndteres, når altid-på VPN er aktiv (gennem VPN, uden om VPN eller droppes).

- Tillad trafik fra ikke-native captive networking apps uden om VPN: Konfigurer, hvilke captive networking apps (f.eks. Wi-Fi hotspots i restauranter) der kan omgå VPN-tunnelen.

- Tillad trafik fra Captive Websheet-app uden om VPN: Kontroller, om den indbyggede browser til captive login kan omgå VPN.

Specifikke indstillinger for VPN-klienter

Nogle VPN-klienter kræver yderligere konfiguration:

Netværksadgangskontrol (NAC)

For klienter som Cisco AnyConnect, Citrix SSO og F5 Access kan NAC aktiveres. Når aktiveret, inkluderes enhedens ID i VPN-profilen, hvilket kan bruges til autentificering og kontrol af netværksadgang baseret på enhedens compliance-status.

- Overholdelseshentningsservice (CR Service): Intune har erstattet den ældre NAC-service med CR Service. Eksisterende profiler skal muligvis genudstedes for at fungere korrekt med CR Service og Cisco ISE-ændringer.

NetMotion Mobility VPN

For NetMotion Mobility kan specifikke nøgle/værdi-par konfigureres, som typisk leveres af VPN-udbyderen.

Cisco IPsec VPN

Hvis Cisco IPsec VPN anvender brugernavn og adgangskode som autentificeringsmetode, skal et delt hemmeligt nøgleord (SharedSecret) leveres via en brugerdefineret Apple Configurator-profil.

Konfiguration af Certifikater

Når certifikater anvendes til autentificering, skal der oprettes og tildeles et SCEP- eller PKCS-certifikatprofil i Intune. Dette sikrer en sikker og automatiseret godkendelsesproces.

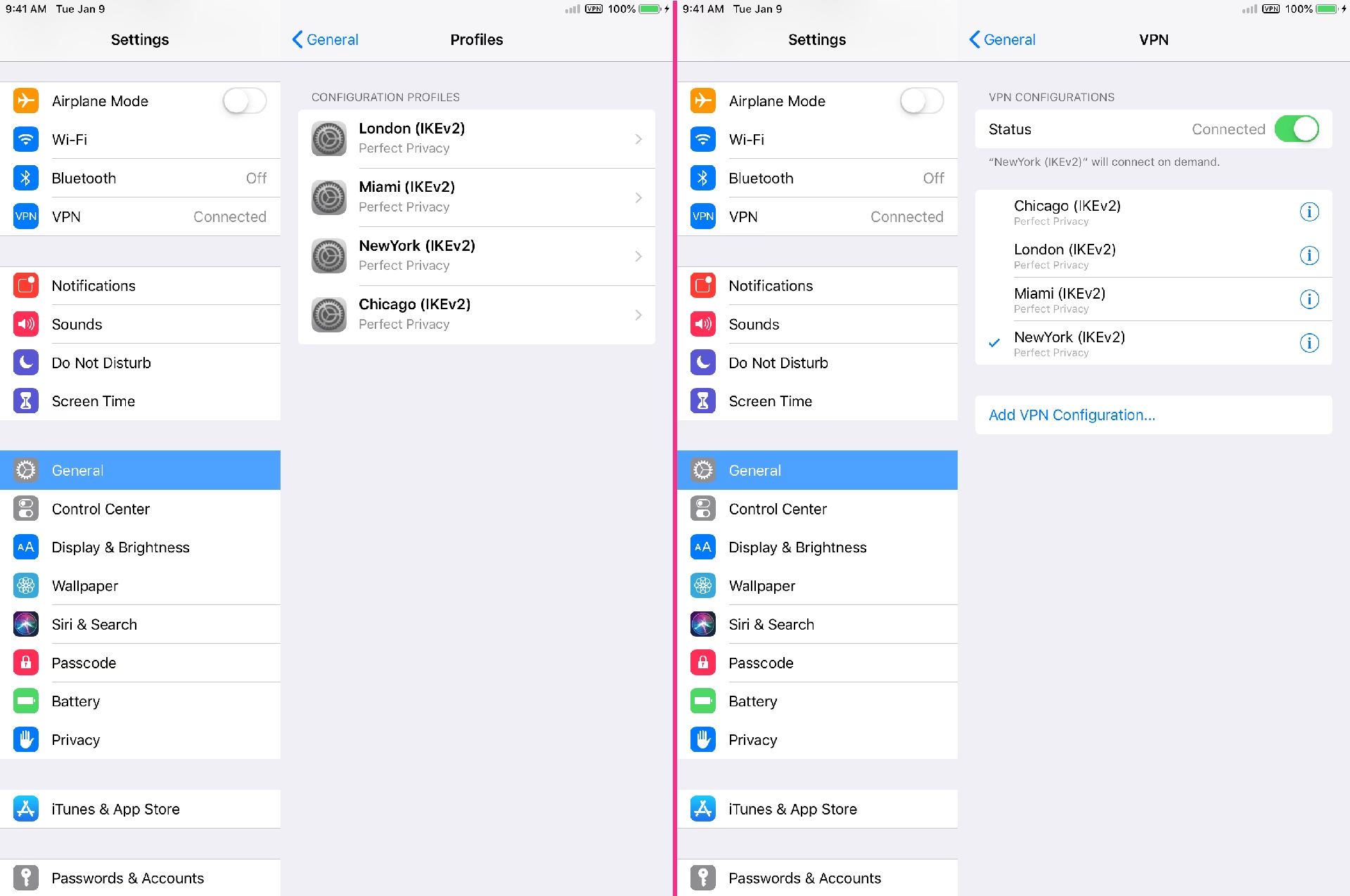

IKEv2 Specifikke Indstillinger

For VPN-forbindelser, der anvender IKEv2-protokollen, er der en række yderligere indstillinger tilgængelige:

- Netværksoverbelastningskontrol (NAT) keepalive-interval: Definerer, hvor ofte enheden sender pakker for at holde VPN-tunnelen aktiv.

- Frafør NAT keepalive til hardware, når enheden er i dvale: Bestemmer, om keepalive-pakker sendes, mens enheden er slukket.

- Fjernidentifikator og Lokal identifikator: Konfigurerer identifikatorer til brug i IKEv2-udvekslingen.

- Klientautentificeringstype: Vælg mellem bruger- eller maskinautentificering.

- Autentificeringsmetode: Specificer typen af klientlegitimationsoplysninger (certifikater eller delt hemmeligt nøgleord).

- Servercertifikatudstederens almindelige navn og Servercertifikatets almindelige navn: Bruges til at validere VPN-serverens identitet.

- Dead Peer Detection Rate: Indstil, hvor ofte VPN-klienten tjekker tunnelens aktivitet.

- TLS-versionsområde minimum/maksimum: Definer de tilladte TLS-versioner for at sikre kompatibilitet og sikkerhed.

- Perfect Forward Secrecy (PFS): Aktiver for at øge sikkerheden ved at isolere kompromitterede sessionsnøgler.

- Certifikattilbagekaldelseskontrol: Aktiver for at kontrollere, om certifikater er blevet tilbagekaldt.

- Brug IPv4/IPv6 interne undernetsattributter: Konfigurer, om specifikke undernetsattributter skal anvendes.

- Mobility and Multihoming (MOBIKE): Aktiver for at forbedre VPN-forbindelser ved netværksændringer.

- Omdiriger: Kontroller, om IKEv2-forbindelsen skal omdirigeres.

- Maksimal transmissionenhed (MTU): Angiv den maksimale pakke-størrelse for at optimere netværkstrafikken.

- Sikkerhedsassocieringsparametre: Konfigurer krypteringsalgoritmer, integritetsalgoritmer, Diffie-Hellman-grupper og levetid for sikkerhedsasociationer.

- Underordnede sikkerhedsassocieringsparametre: Konfigurer separate parametre for underordnede forbindelser.

Brug af enhedens ID til Conditional Access

For VPN-partnere, der understøtter enheds-ID, kan VPN-klienten (f.eks. Citrix SSO) forespørge Intune for at bekræfte, at enheden er registreret og compliant. Dette muliggør en mere granulær adgangskontrol baseret på enhedens sikkerhedsstatus.

Fejlfinding og Overvejelser

Hvis du oplever problemer med VPN-forbindelsen, kan det være nyttigt at fjerne VPN-profilen og geninstallere den. Vær opmærksom på, at visse tredjeparts VPN-løsninger kan påvirke ydeevnen af Microsoft 365-tjenester som Outlook. Hvis du oplever latenstid eller ydeevneproblemer, kan det være nødvendigt at fjerne den pågældende VPN.

Frekvent stillede spørgsmål

- Hvordan kan jeg tildele en VPN-profil til en specifik app? Intune understøtter per-app VPN, hvilket betyder, at du kan konfigurere VPN-profiler til kun at blive aktiveret, når en bestemt app startes. Dette kræver dog specifikke VPN-klienter og konfigurationer.

- Hvilke VPN-klienter er bedst egnet til altid-på VPN? Altid-på VPN fungerer bedst med VPN-klienter, der understøtter denne funktion, såsom Microsoft Tunnel og visse IKEv2-konfigurationer.

- Hvad sker der, hvis jeg ikke konfigurerer TLS-versioner korrekt? Hvis TLS-versioner ikke er korrekt konfigureret for brugerautentificering med certifikater, kan VPN-forbindelsen fejle. Det anbefales at indstille både minimum og maksimum TLS-versioner.

Ved at udnytte de omfattende muligheder i Microsoft Intune kan organisationer opnå en sikker, fleksibel og effektiv VPN-løsning til deres iOS/iPadOS-enheder. En omhyggelig planlægning og konfiguration af VPN-profilerne er nøglen til at sikre problemfri adgang til virksomhedens ressourcer, samtidig med at data beskyttes.

Hvis du vil læse andre artikler, der ligner Forbind VPN-profiler med apps i Intune, kan du besøge kategorien Teknologi.