02/12/2023

iPhone Sikkerhed: En Dybdegående Guide til Kryptering og TLS Certifikater

I en verden, hvor vores digitale liv er tæt forbundet med vores smartphones, er sikkerhed altafgørende. En af de mest grundlæggende former for sikkerhed på din iPhone er kryptering. Men hvad betyder det egentlig, og hvordan kan du sikre, at dine data er beskyttet? Denne artikel dykker ned i iPhone kryptering og de ofte oversete, men kritiske, TLS-certifikater, især i lyset af ændringer i iOS 15.

Hvad er iPhone Kryptering?

Når vi taler om kryptering på en iPhone, refererer det primært til den måde, hvorpå data gemmes på din enhed. Siden iPhone 3GS har Apple implementeret kryptering af hele enheden som standard. Dette betyder, at alle data på din iPhone – fra dine billeder og beskeder til dine kontakter og app-data – er krypteret ved hjælp af en unik enhedsnøgle. Denne nøgle er direkte knyttet til din enheds hardware. Når du indstiller en adgangskode, en Touch ID eller Face ID, opretter du en ekstra sikkerhedslag, der er nødvendig for at dekryptere dine data og låse din telefon op. Uden den korrekte adgangskode eller biometriske data er dine data ulæselige for enhver, der får fysisk adgang til din enhed.

Denne form for kryptering er en af de stærkeste forsvarsmekanismer mod datatyveri, hvis din iPhone mistes eller stjæles. Apple har konsekvent prioriteret brugerdatabeskyttelse, og kryptering af hele enheden er en hjørnesten i denne strategi.

TLS Certifikater: Hvad er de og hvorfor er de vigtige?

Mens enhedskryptering beskytter dine data lokalt, handler TLS (Transport Layer Security) certifikater om at sikre kommunikationen mellem din iPhone og internettet, især når du besøger hjemmesider eller bruger apps, der kræver en sikker forbindelse (HTTPS). Et TLS-certifikat fungerer som en digital identitet for en server, der verificerer dens ægthed og muliggør krypteret kommunikation.

Forestil dig et TLS-certifikat som et digitalt pas. Når din iPhone forbinder sig til en server (f.eks. din netbank eller en social medieplatform), udveksler den information for at etablere en sikker forbindelse. Serveren præsenterer sit TLS-certifikat for din iPhone. Din iPhone verificerer derefter dette certifikat mod en liste over betroede certifikatudstedere (Certificate Authorities - CAs), som er indbygget i iOS. Hvis certifikatet er gyldigt og udstedt af en betroet CA, etableres der en krypteret forbindelse, hvilket betyder, at data, der sendes mellem din iPhone og serveren, er beskyttet mod aflytning.

iOS 15 og Ændrede TLS Krav

Apple har løbende opdateret sine sikkerhedskrav for at imødegå nye trusler og forbedre brugerbeskyttelsen. Med iOS 15 (og macOS 10.15 Catalina) blev der indført strengere krav til TLS-certifikater. Disse krav er designet til at sikre, at kun moderne og sikre kryptografiske standarder anvendes.

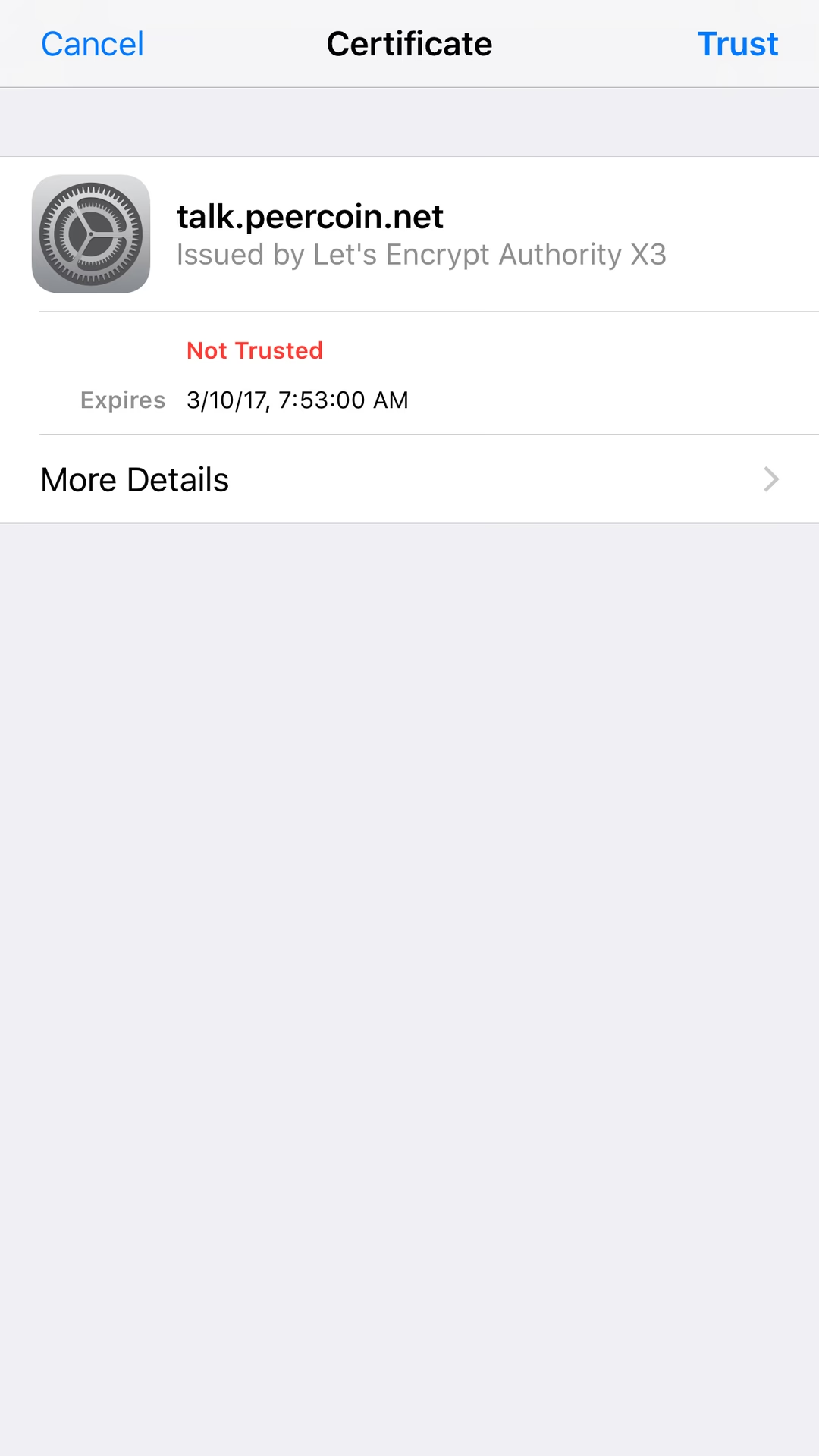

Et relevant eksempel på disse udfordringer er beskrevet i den oprindelige forespørgsel, hvor en bruger oplevede problemer med at forbinde til en selv-hostet Bitwarden-server via iOS-appen, selvom certifikatet var udstedt af Let's Encrypt, en anerkendt CA. Dette illustrerer vigtigheden af at forstå de specifikke krav.

Nøglekrav for TLS Certifikater i iOS 15:

- SHA-2 Familie Signaturalgoritme: Certifikater og udstedende CAs skal bruge en hash-algoritme fra SHA-2 familien (f.eks. SHA-256). Ældre algoritmer som SHA-1 er blevet afskrevet på grund af sikkerhedssårbarheder.

- Gyldighedsperiode: Certifikater skal have en gyldighedsperiode på maksimalt 825 dage (ca. 27 måneder). Dette sikrer, at certifikater regelmæssigt fornyes, hvilket reducerer risikoen for at bruge forældede eller kompromitterede certifikater.

- RSA Nøglestørrelse: Hvis RSA-kryptering anvendes, skal nøglestørrelsen være mindst 2048 bits. Svagere nøglestørrelser er modtagelige for brute-force angreb.

- ExtendedKeyUsage (EKU): Certifikater skal indeholde en EKU-udvidelse med OID'en

id-kp-serverAuthfor at angive, at certifikatet er beregnet til serverautentificering. - Subject Alternative Name (SAN): Certifikatet skal præsentere serverens DNS-navn i SAN-udvidelsen. Dette er en mere moderne og fleksibel måde at specificere gyldige domænenavne på sammenlignet med det ældre Common Name (CN) felt.

I eksemplet med Bitwarden-serveren ser vi, at certifikatet opfyldte mange af disse krav, herunder SHA-256, en gyldighedsperiode inden for grænsen, 2048-bit RSA nøgle og SAN-udvidelsen med det korrekte DNS-navn. Dette peger på, at problemet potentielt kunne ligge i en mere subtil konfigurationsfejl eller en forskel i, hvordan iOS 15-appen fortolker certifikatkæden eller visse udvidelser sammenlignet med f.eks. Safari.

Fejlfinding af TLS-problemer med Selv-hostede Server

Når du konfigurerer en selv-hostet server med et TLS-certifikat og oplever problemer med iOS-apps, er her en trinvis tilgang til fejlfinding:

- Verificer Certifikatkæden: Sørg for, at din server sender hele certifikatkæden, ikke kun servercertifikatet. Dette inkluderer mellemliggende certifikater (intermediate certificates), der binder dit servercertifikat til en betroet rod-CA. Mange problemer opstår, fordi serveren kun sender sit eget certifikat. En typisk Nginx-konfiguration ville se således ud:

ssl_certificate /etc/letsencrypt/live/ditdomæne.dk/fullchain.pem;

fullchain.pemindeholder både servercertifikatet og de mellemliggende certifikater. - Tjek Nginx Konfiguration: Gennemgå din Nginx-konfiguration nøje. Sørg for, at du bruger moderne protokoller og stærke ciphers. Det anbefales at deaktivere ældre protokoller som SSLv3 og TLSv1.0/1.1, da de anses for usikre.

ssl_protocols TLSv1.2 TLSv1.3; ssl_ciphers 'ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384:DHE-RSA-AES128-GCM-SHA256:DHE-RSA-AES256-GCM-SHA384'; ssl_prefer_server_ciphers on;

- Brug Online Værktøjer: Brug online SSL-testere som Qualys SSL Labs (

https://www.ssllabs.com/ssltest/) til at analysere din servers TLS-konfiguration. Dette værktøj giver detaljeret feedback om certifikatets gyldighed, protokolversioner, ciphers og eventuelle konfigurationsfejl. - Kontroller App Specifikke Krav: Nogle apps kan have yderligere sikkerhedscheck eller bruge specifikke iOS-netværksbiblioteker, der kan have deres egne fortolkninger af TLS-standarder. I eksemplet med Bitwarden kan det være værd at undersøge Bitwardens dokumentation eller fora for kendte problemer med specifikke iOS-versioner eller serverkonfigurationer.

- Opdater Let's Encrypt Certifikat: Selvom dit certifikat er gyldigt, kan der være tilfælde, hvor en simpel genfornyelse af certifikatet og genstart af Nginx kan løse underliggende problemer.

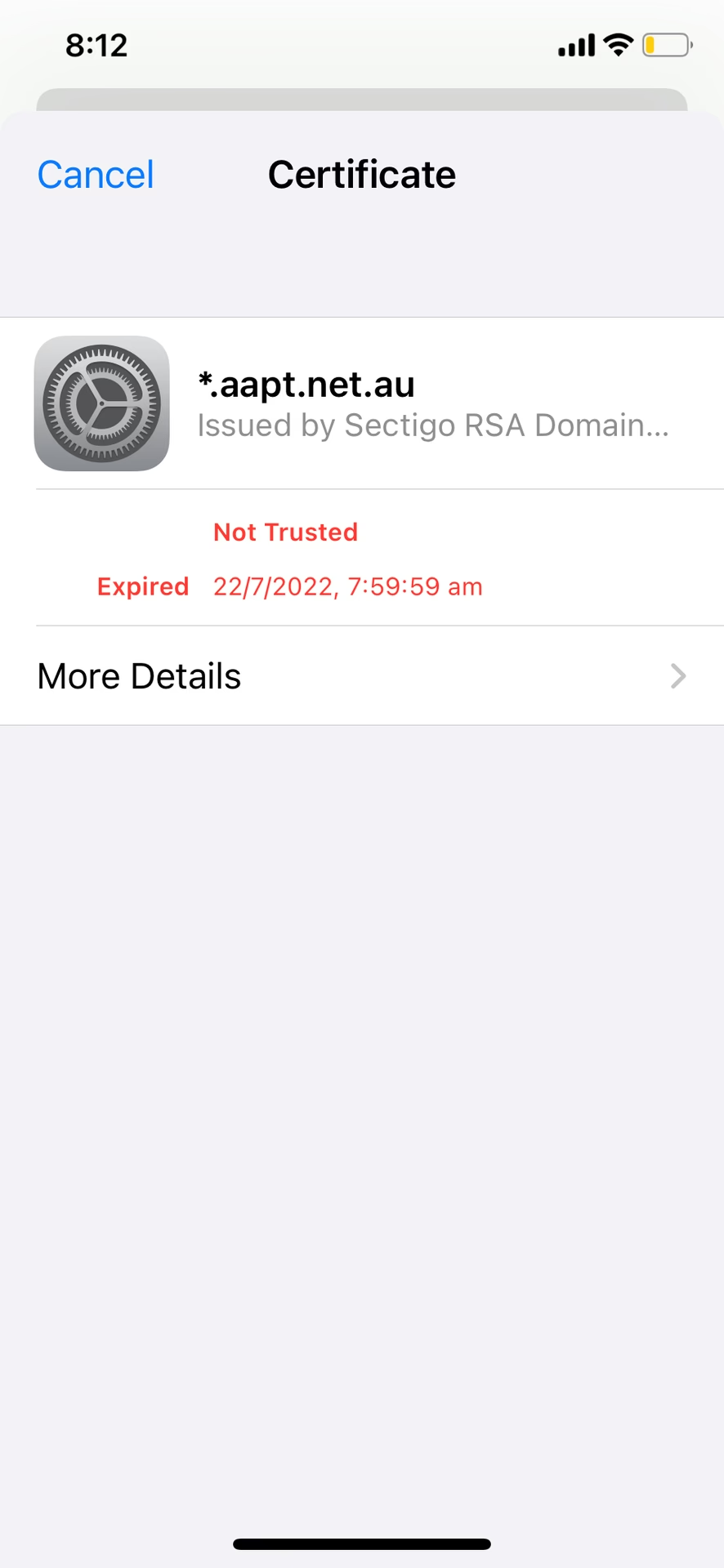

- Certifikatets Udsteder (CA): Apple har en liste over betroede rod-certifikater. Let's Encrypt's R3 mellemliggende certifikat er bredt betroet. Hvis du bruger en ukendt eller selv-signeret CA, vil iOS afvise certifikatet som utroværdigt, medmindre du manuelt installerer og stoler på CA-certifikatet på din enhed (hvilket generelt ikke anbefales for produktionsmiljøer).

Sammenligning: Sikkerhed på din iPhone

Det er vigtigt at skelne mellem forskellige lag af sikkerhed på din iPhone:

| Sikkerhedstype | Formål | Beskyttelse mod | Implementering på iPhone |

|---|---|---|---|

| Enhedskryptering | Beskyttelse af data gemt lokalt på enheden. | Uautoriseret adgang til dine filer, hvis enheden mistes eller stjæles. | Automatisk aktiveret med enheden; kræver adgangskode/biometri. |

| TLS/SSL | Beskyttelse af data under transmission mellem enhed og servere. | Aflytning af kommunikation over internettet (f.eks. logins, personlige oplysninger). | Håndteres af iOS' netværksstack og verificeres via certifikater. |

| App-specifik Kryptering | Beskyttelse af data inden for en specifik app, som f.eks. end-to-end kryptering i besked-apps. | Uautoriseret adgang til app-specifikke data, selv hvis enheden er kompromitteret eller data transmitteres usikkert. | Implementeres af app-udvikleren (f.eks. Signal, WhatsApp). |

Ofte Stillede Spørgsmål (FAQ)

Q1: Er min iPhone krypteret som standard?

Ja, alle iPhones siden iPhone 3GS har kryptering af hele enheden som standard, når en adgangskode er indstillet.

Q2: Hvad skal jeg gøre, hvis min iPhone beder mig om at opdatere mine sikkerhedsindstillinger for TLS?

Følg instruktionerne på skærmen. Det kan involvere at acceptere nye certifikater eller opdatere netværksindstillinger. Hvis du oplever vedvarende problemer, kan det være relateret til netværket eller specifikke apps.

Q3: Kan jeg stole på et Let's Encrypt-certifikat på min iPhone?

Ja, Let's Encrypt er en velrenommeret og bredt betroet certifikatudsteder. Certifikater udstedt af Let's Encrypt, der overholder Apples krav, bør fungere korrekt.

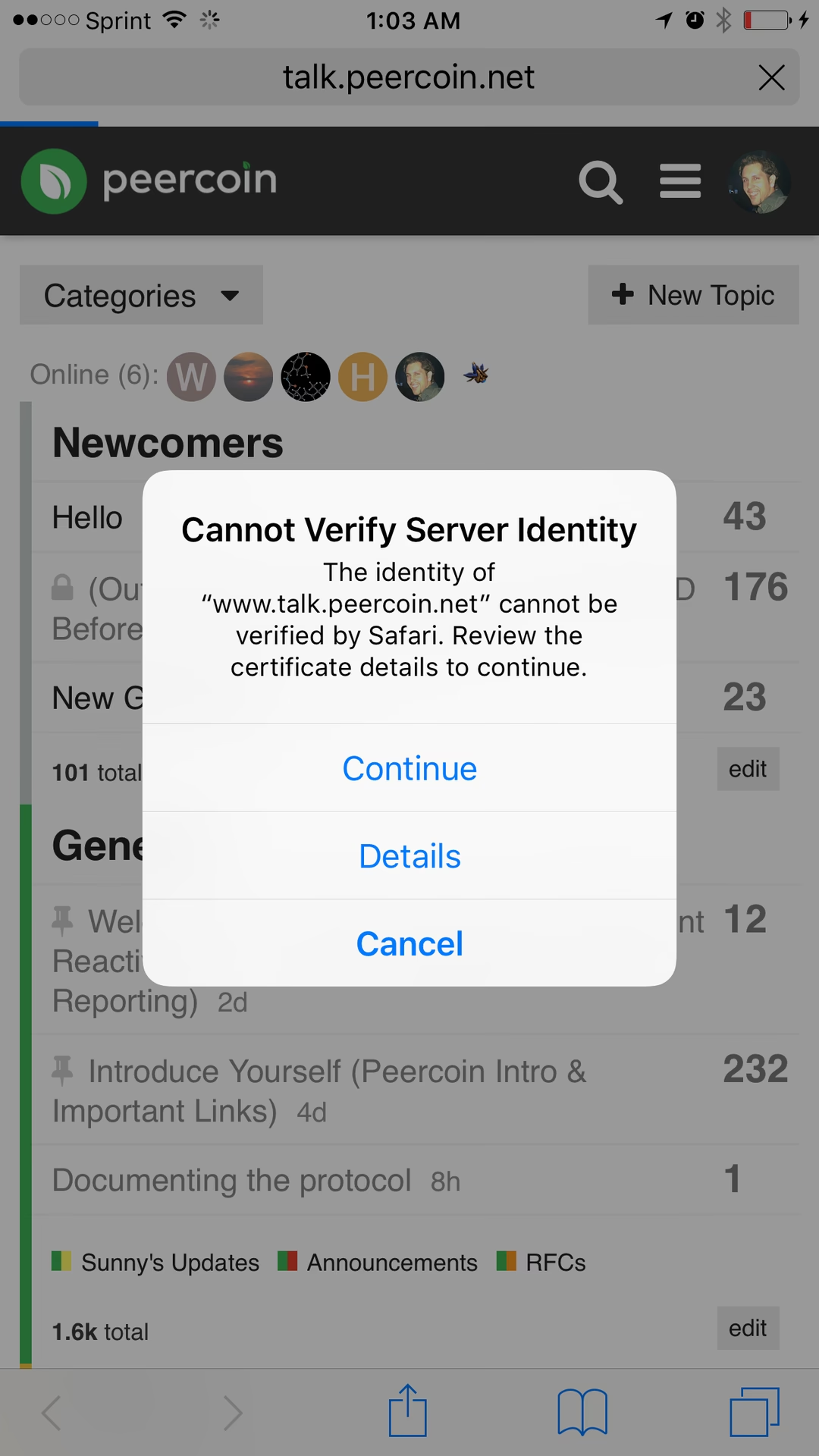

Q4: Hvorfor virker HTTPS i Safari, men ikke i en app?

Apps bruger ofte iOS's netværksbiblioteker, men kan have deres egne sikkerhedstjek eller konfigurationer. Forskelle i, hvordan appen validerer certifikatkæden eller specifikke certifikatudvidelser, kan forårsage dette. Det kan også skyldes, at Safari har en bredere accept af visse certifikater eller konfigurationer end appens specifikke netværkskode.

Q5: Er TLS 1.3 vigtigt?

Ja, TLS 1.3 er den nyeste og sikreste version af TLS-protokollen, der tilbyder forbedret ydeevne og sikkerhed. Det anbefales kraftigt at bruge TLS 1.2 og 1.3.

Konklusion

At forstå og korrekt implementere kryptering og TLS-certifikater er essentielt for at beskytte dine data, både lokalt på din iPhone og under transmission over internettet. Mens Apples standardindstillinger for enhedskryptering giver en robust beskyttelse, kræver sikker online kommunikation, især med selv-hostede løsninger, omhyggelig konfiguration af TLS-certifikater. Ved at følge Apples retningslinjer og anvende moderne kryptografiske standarder kan du sikre en sikker og problemfri oplevelse på din iPhone, selv med de seneste iOS-opdateringer.

Hvis du vil læse andre artikler, der ligner iPhone Sikkerhed: Kryptering og TLS Certifikater, kan du besøge kategorien Teknologi.