14/08/2025

Er enhedsstyring kompatibel med Linux?

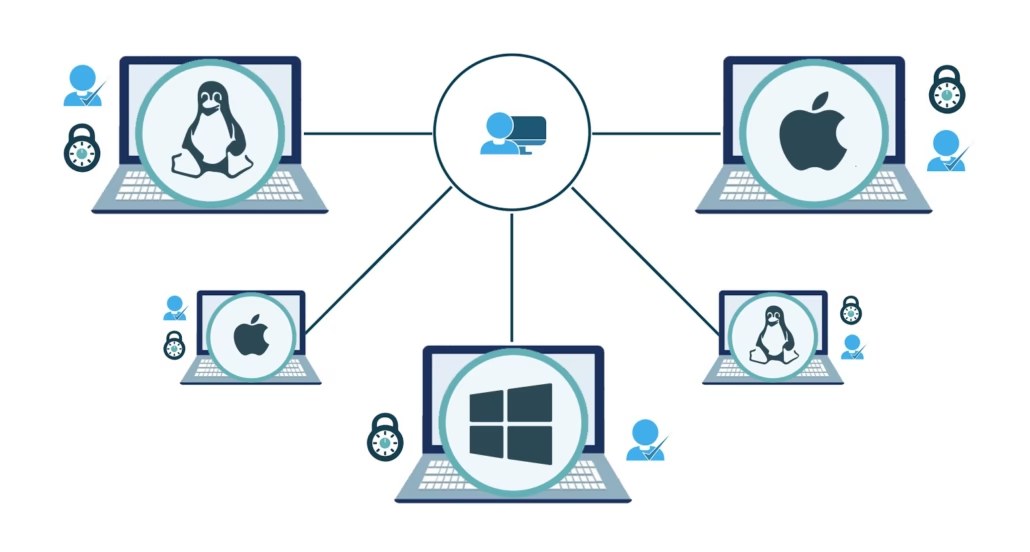

Hvis du nogensinde har forsøgt at finde en løsning til enhedsstyring for Linux, kender du måske til udfordringen. Søgningen efter 'MDM for Linux' kan være frustrerende. Selvom nogle udbydere hævder at tilbyde software til Linux-enheder, viser nærmere undersøgelse ofte, at disse løsninger ikke er ægte Mobile Device Management (MDM) og ikke giver IT-administratorer den samme kontrol og sikkerhed, som de er vant til fra Windows- og macOS-miljøer.

Manglen på en robust MDM-løsning for Linux udgør et reelt problem, især hvis målet er at ensrette hele enhedsflåden til en fælles standard, hvilket er essentielt for f.eks. compliance-audits. Det efterlader også et sikkerhedshul, hvor IT har begrænset synlighed og ingen mulighed for at håndhæve politikker på nogle af de mest risikable enheder i organisationen.

Hvorfor eksisterer Linux MDM'er ikke?

MDM-løsninger repræsenterer den mest almindelige og mest indgribende form for enhedsstyring. Det er vigtigt at bemærke, at 'MDM' og 'enhedsstyring' ikke er synonymer, selvom de ofte bruges i flæng. MDM giver IT-teams næsten total kontrol over mobile enheder (Android og iOS) samt computere (Mac og Windows). Denne kontrol omfatter muligheden for at definere politikker, som brugeren ikke kan ændre, installere og afinstallere applikationer samt fjernstyre, låse eller slette enheder.

MDM'er er uforenelige med Linux' design

Linux er fundamentalt anderledes end de proprietære operativsystemer fra Microsoft og Apple. Den eneste fællesnævner for alle Linux-enheder er Linux-kernen. Oven på denne kerne kan brugerne installere og konfigurere stort set alt. Linux-distributioner (distros) kommer med standardvalg for f.eks. skrivebordsmiljø eller firewall, men disse valg kan nemt ændres af brugeren. Denne iboende fleksibilitet og brugerkontrol gør den traditionelle MDM-tilgang uforenelig med Linux.

Selv inden for de to primære Linux-familier – Debian-baserede (inkl. Ubuntu) og RPM-baserede (inkl. Red Hat og CentOS) – findes der en næsten uendelig variation. Ingen MDM-løsning kan tage højde for dette niveau af tilpasning. Linux er designet med brugerkontrol i centrum, hvilket betyder, at brugerne kan afvise enhver form for ekstern indblanding. For eksempel kan man skrive et script til Linux, der sikrer, at firewallen er aktiveret, men i modsætning til andre operativsystemer kan brugeren afinstallere den efter behag.

De værktøjer, der hævder at tilbyde Linux-enhedsstyring, fungerer ofte kun på et meget begrænset udvalg af systemer. En løsning, der markedsføres som en generel Linux-styringsværktøj, kan i virkeligheden kun fungere, hvis systemet kører på Ubuntu, bruger Gnome-skrivebordsmiljøet osv. At forsøge at påtvinge en sådan grad af ensretning på Linux-enheder for at gøre dem kompatible med disse værktøjer, misforstår kernen i Linux-brugerens mentalitet.

MDM'er er uforenelige med Linux-brugere

For at løse problemet med endpoint-sikkerhed for Linux-enheder er det afgørende at forstå Linux-fællesskabets tankegang. Linux-brugere har længe haft en aura af mystik, en blanding af punkrockere og krigermunke. Dette skyldes, at brugen af Linux, selv for udviklere, kræver en betydelig teknisk kunnen. Værdien af Linux opvejer ofte ulemperne, men kræver en vis indsats.

Brugere af andre operativsystemer antager ofte, at Linux-brugere vælger dette system udelukkende for at være kontrære eller undgå overvågning. Dette er dog en misforståelse. Linux-brugere drives af en stærk tro på vigtigheden af fri software og retten til selv at bestemme, hvad deres computere gør. Dette perspektiv er afgørende i en verden, hvor enheder i stigende grad låses ned af producenter og organisationer.

Linux-brugere er 'hackere' i den oprindelige betydning af ordet – de værdsætter friheden til at kontrollere deres egen oplevelse. At tvinge dem til MDM-tilmelding kan føre til, at de forlader organisationen, hvilket potentielt kan betyde tab af dygtige og originale medarbejdere. En anden risiko er, at en Linux-bruger måske accepterer MDM-tilmelding på en firmastillet Mac eller Windows-laptop, men i virkeligheden udfører alt sit arbejde på sin personlige Linux-computer. Dette scenarie er yderst risikabelt, da selv de mest kompetente Linux-brugere ikke er ufejlbarlige, og organisationen stadig har brug for synlighed på deres enheder for at opretholde sikkerheden.

Linux enhedsstyrings-muligheder

Vi har etableret, at en billig og let implementerbar MDM-løsning for Linux-endpoints, der matcher den, man har for resten af flåden, er usandsynlig. Vi har også forklaret problemerne med at standardisere Linux-enheder eller tvinge Linux-brugere til at skifte operativsystem. Når disse valgmuligheder er udelukket, står der kun tre reelle muligheder tilbage:

Mulighed et: Gør ingenting

Dette kan virke som en joke, men i lang tid var 'gør ingenting' den dominerende strategi for Linux-enhedsstyring. IT-afdelinger stolede på, at Linux-brugere var teknisk sofistikerede nok til selv at beskytte deres enheder og tillod dem at arbejde uden opsyn. Og dette var ikke helt forkert. Selvom Linux ikke er immun over for sårbarheder, er Linux-endpoints generelt meget mindre sårbare over for almindelig malware eller ransomware-angreb end Mac- eller Windows-enheder, eller endda Android- og iOS-enheder. Den samme tilpasningsevne, der gør MDM ineffektiv, gør også Linux-laptops til et uattraktivt mål for hackere, der typisk søger den nemmeste vej.

Desværre, selvom denne tilgang måske har fungeret tidligere, er 'gør ingenting og håb på det bedste' ikke længere en levedygtig strategi. For det første er synlighed på tværs af alle enheder nu obligatorisk for at bestå tredjeparts-audits som SOC 2. Desuden vil kunder, investorer og ledelse simpelthen ikke acceptere, at nogle af de mest risikable enheder i flåden er funktionelt usynlige. Og de har ret til at protestere, for hvis en Linux-enhed bliver kompromitteret, kan konsekvenserne være katastrofale.

Linux-brugere håndterer ofte de mest værdifulde data i organisationen, men ironisk nok er der mindst kontrol med deres enheder. Linux-brugere har ofte adgang til organisationens mest kritiske aktiver: intellektuel ejendom, produktionsmiljøer og adgang til andre servere. For en hacker, der ønsker at stjæle IP eller kundedata, er Linux-brugere et attraktivt mål. Og ligesom alle andre brugere, har de brug for påmindelser om at udføre sikkerhedsforanstaltninger som at aktivere firewallen og slå skærmlås til.

Mulighed to: Gør det selv

Mens konceptet om en Linux MDM-løsning er fundamentalt umuligt, er det ikke umuligt at opnå synlighed. Der findes et par muligheder for administratorer og IT-teams til at opnå dette internt.

Den første generelle tilgang er at behandle Linux-enhedsstyring som Linux serverstyring, hvilket er relativt ligetil. Men, som mange IT-administratorer har lært på den hårde måde, kan man ikke styre Linux-laptops som servere, fordi der er en menneskelig bruger involveret. På servere er produkter som Ansible eller Puppet gode valg, da de fleste servere, man interagerer med eksternt, er standardiserede og i en forventet tilstand, når man kører scripts/kommandoer på dem. Derimod er slutbrugerenheder per design alt andet end standardiserede. Det er upraktisk (måske endda umuligt) at bygge robuste script-automatiseringer, der ikke risikerer at skabe utilsigtede konsekvenser på grund af en ændring, brugeren har foretaget på sin enhed.

Teoretisk set kan man bruge de samme produkter, som man bruger til servere, til at køre kommandoer på tværs af flere Linux-laptops, men det er op til dig at skrive scripts og kode, der passer til dit specifikke brugsscenarie. Den anden mulighed for at opnå synlighed er et værktøj som osquery, et open source-projekt der lader dig køre forespørgsler på tværs af hele din enhedsflåde. Osquery kan give mange nyttige data om Linux-enheder, men det stopper ved synlighed. Når det kommer til fejlfinding eller afhjælpning af problemer, er du overladt til dig selv.

Det overordnede problem med enhver gør-det-selv (DIY) tilgang er, at den ikke er økonomisk rentabel. Linux-brugere udgør typisk kun en lille brøkdel af en arbejdsstyrke, så det giver ikke økonomisk mening at bruge betydelig tid og kræfter, blot for at give en håndfuld mennesker mulighed for at fortsætte med at bruge den computer, de ønsker.

Mulighed tre: Gør Linux-brugere til dine allierede

Alle de løsninger, vi har gennemgået indtil videre, deler den samme grundlæggende filosofi: at enhedsstyring er noget, man gør VED brugerne. Men hvad nu, hvis det var noget, man gjorde MED dem?

Det er spørgsmålet, vi stillede hos 1Password. (Ja, vi vil nu tale om vores eget produkt, men vi lover, at det ikke er en 'bait-and-switch'; det er en ægte ny måde at gribe dette problem an på.) 1Password Extended Access Management's agent er bygget på osquery, så den kan køre tilstandskontroller på dine Linux-enheder, uanset om de er Debian-baserede eller RPM-baserede. Men vores løsning går ud over blot synlighed og hjælper faktisk med at opnå compliance. 1Password Extended Access Management's agent notificerer Linux-brugere, når den opdager et problem, og instruerer dem i, hvordan de kan løse det. Og hvis en enhed ikke er sikker, kan brugeren ikke autentificere via din IdP, før problemet er løst.

Denne tilgang – enhedstillids-autentificering kombineret med selv-afhjælpning – giver Linux-brugere den frihed, de værdsætter, uden at kompromittere organisationens sikkerhed. En udvikler kan f.eks. have en gyldig grund til kortvarigt at deaktivere sin firewall (hvilket en MDM aldrig ville tillade), og 1Password Extended Access Management vil ikke forhindre dem i det. Det vil dog sikre, at de aktiverer den igen, før de får adgang til følsomme ressourcer.

For at være klar, hævder vi ikke, at vi kan opdage eller løse alle problemer på alle versioner af Linux, men vi er den hurtigste og nemmeste måde at implementere osquery på tværs af din flåde. Og osquery's styrke som værktøj rækker langt ud over MDM's kapacitet. MDM-løsninger kan se på en håndfuld enhedsegenskaber; osquery kan se på hundreder.

Du starter måske med at lede efter en Linux-enhedsstyringsløsning på niveau med MDM, men ender med at indse, at MDM aldrig har leveret meningsfuld enhedsstyring i første omgang. Og det er en lektion, der gælder for hele din flåde, ikke kun Linux-enheder.

| Tilgang | Fordele | Ulemper | Egnethed |

|---|---|---|---|

| Ingen styring | Minimal indblanding, passer til Linux' natur | Mangel på synlighed, sikkerhedsrisiko, ikke-compliant | Meget små, risikovillige organisationer |

| DIY (f.eks. Ansible, osquery) | Høj grad af kontrol, fleksibilitet | Kræver betydelig ekspertise, tidskrævende, dyrt ift. ressourcer | Teknisk stærke IT-teams med specifikke behov |

| Allieret (f.eks. 1Password EAM) | Brugeraccept, selv-afhjælpning, balance mellem sikkerhed og frihed | Kræver et dedikeret værktøj, potentielt omkostningstungt | Organisationer der værdsætter brugerfrihed og sikkerhed |

Ofte Stillede Spørgsmål (FAQ)

Kan jeg slet ikke bruge MDM til Linux?

Traditionel MDM, som den kendes fra iOS og Android, er generelt ikke kompatibel med Linux på grund af operativsystemets åbne og tilpasningsdygtige natur, samt brugerens kontrol.

Hvad er de primære udfordringer ved at styre Linux-enheder?

De største udfordringer er den store variation mellem Linux-distributioner og konfigurationer, samt Linux-brugerens forventning om og behov for kontrol over deres system.

Hvorfor er Linux-enheder mindre sårbare over for malware?

Linux's arkitektur, åbenhed, og den tekniske dygtighed hos mange Linux-brugere gør det til et mindre attraktivt og sværere mål for almindelig malware og ransomware.

Hvad betyder 'selv-afhjælpning' i forbindelse med enhedsstyring?

Selv-afhjælpning betyder, at brugeren får besked om et sikkerhedsproblem på sin enhed og får instruktioner til selv at rette det, før adgang til organisationens ressourcer genoprettes.

Kan jeg bruge server-styringsværktøjer som Ansible til Linux laptops?

Ja, det er muligt, men det kræver betydelig indsats at udvikle scripts, der tager højde for de mange variationer og brugerkonfigurationer, som findes på laptops, uden at forårsage utilsigtede problemer.

Afsluttende tanker: Håndtering af Linux-enheder betyder samarbejde med Linux-brugere

På trods af deres stædighed er Linux-brugere ikke urimelige. De forstår, at for at forretningen kan fungere, skal deres enheder være sikre. Men de er uvillige til at acceptere en tilgang, hvor sikkerheden håndteres på deres vegne uden deres involvering. Man kan ikke løse endpoint-sikkerhed for Linux uden at involvere slutbrugerne. Men denne tilgang behøver ikke at stoppe der; dine Mac- og Windows-brugere vil sandsynligvis også sætte pris på at have mere kontrol over deres enheder. Når du har en løsning, der lærer brugerne, hvordan de selv løser problemer, vil du måske ikke længere have behov for at stole så tungt på MDM, som kommer med sine egne problemer.

At vælge den rette strategi for Linux-enhedsstyring kræver en dybere forståelse af både teknologien og brugerne. I stedet for at forsøge at påtvinge en løsning, der er uforenelig med Linux' natur, er det mere effektivt at finde metoder, der respekterer brugerens autonomi og samtidig sikrer organisationens sikkerhed.

Hvis du vil læse andre artikler, der ligner Linux enheder: Hvorfor MDM virker ikke, kan du besøge kategorien Teknologi.