03/01/2024

I en verden, hvor digital kommunikation er kernen i alt, fra banktransaktioner til personlige beskeder, er truslen fra cyberangreb mere relevant end nogensinde. En af de mest snedige og potentielt ødelæggende former for cyberangreb er Man-in-the-Middle (MitM) angrebet. Denne type angreb tillader en angriber at indsætte sig selv mellem to kommunikerende parter, uden at nogen af dem er klar over det. Angriberen kan derefter opsnappe, læse og endda ændre den udvekslede information, før den når sin destination. Forestil dig, at du sender et brev, men en ubuden gæst åbner det, læser det, kopierer det, og måske endda ændrer det, før de lukker det og sender det videre til modtageren, som aldrig opdager svindlen. Det er præcis, hvad et MitM-angreb handler om.

Mens mange cyberangreb er tavse og udføres uden ofrenes viden, kan nogle MitM-angreb være mere aktive. De kan involvere bots, der genererer overbevisende tekstbeskeder, efterligner en persons stemme under et opkald, eller forfalsker et helt kommunikationssystem for at skrabe data fra deltagernes enheder. Denne artikel vil dykke ned i, hvad et Man-in-the-Middle-angreb er, hvordan det fungerer, hvem der er mest sårbar, de forskellige typer af disse angreb, og vigtigst af alt, hvordan du kan beskytte dig selv og din virksomhed.

Hvad er et Man-in-the-Middle (MitM) angreb?

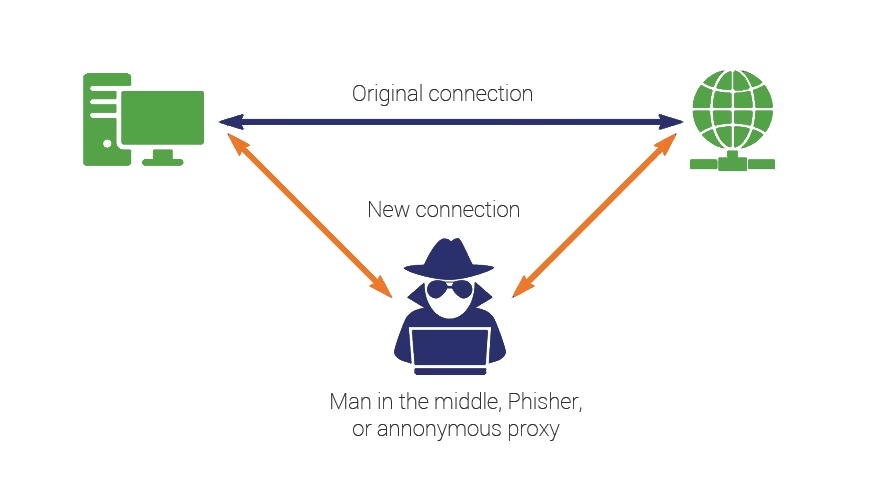

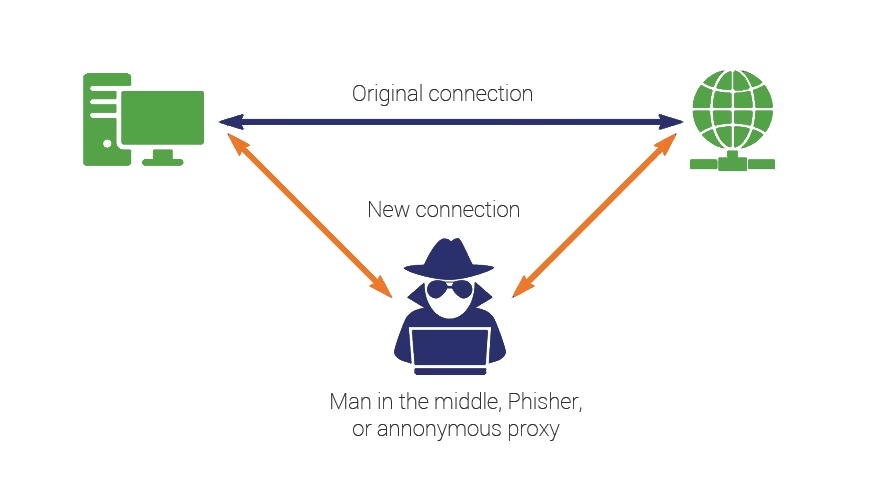

Et Man-in-the-Middle (MitM) angreb er en form for cyberangreb, hvor kriminelle udnytter svage webbaserede protokoller til at indsætte sig selv mellem enheder i en kommunikationskanal for at stjæle data. Ingen af de parter, der sender e-mails, sms'er eller chatter på et videoopkald, er klar over, at en angriber har indsat sig i samtalen og stjæler deres data. Den grundlæggende idé er, at angriberen agerer som en relæ- eller proxy-station, der videresender information mellem de to legitime parter, samtidig med at de opsnapper og potentielt manipulerer dataene. Dette kan sammenlignes med den klassiske børneleg 'Stilleleg', hvor en besked sendes fra person til person, og ofte er forvrænget, når den når den sidste person. I et MitM-angreb er den 'midterste' person angriberen, der aktivt manipulerer samtalen uden de andre parters viden for at hente fortrolige oplysninger eller forårsage skade. Almindelige forkortelser for et Man-in-the-Middle-angreb inkluderer MITM, MitM, MiM og MIM.

Hvordan fungerer et MitM-angreb?

Kernen i et MitM-angreb er angriberens evne til at afbryde en eksisterende samtale eller dataoverførsel og derefter udgive sig for at være begge legitime deltagere. Dette giver angriberen mulighed for at opsnappe information og data fra begge parter, samtidig med at de kan sende ondsindede links eller anden information til begge legitime deltagere på en måde, der muligvis ikke opdages, før det er for sent.

Scenario 1: Opsnapning af data

Angriberen installerer en pakkesniffer for at analysere netværkstrafik for usikre kommunikationer. Når en bruger logger ind på et websted, henter angriberen deres brugeroplysninger og omdirigerer dem til et falsk websted, der efterligner det ægte. Angriberens falske websted indsamler data fra brugeren, som angriberen derefter kan bruge på det ægte websted for at få adgang til målets information. I dette scenarie opsnapper en angriber en dataoverførsel mellem en klient og en server. Ved at narre klienten til at tro, at den stadig kommunikerer med serveren, og serveren til at tro, at den stadig modtager information fra klienten, er angriberen i stand til at opsnappe data fra begge samt injicere deres egne falske informationer i fremtidige overførsler.

Scenario 2: Adgang til midler

Angriberen opsætter en falsk chattjeneste, der efterligner en kendt banks. Ved hjælp af viden opnået fra de opsnappede data i det første scenarie udgiver angriberen sig for at være banken og starter en chat med målet. Angriberen starter derefter en chat på bankens ægte websted, udgiver sig for at være målet og videregiver de nødvendige oplysninger for at få adgang til målets konto. I dette scenarie opsnapper angriberen en samtale og videregiver dele af diskussionen til begge legitime deltagere.

Enhver forkert sikret interaktion mellem to parter, hvad enten det er en dataoverførsel mellem en klient og en server eller en kommunikation mellem to individer over et internetbeskedsystem, kan være mål for Man-in-the-Middle-angreb. Login og autentifikation på finansielle websteder, forbindelser der bør sikres med offentlige eller private nøgler, og enhver anden situation, hvor en igangværende transaktion kan give en angriber adgang til fortrolige oplysninger, er alle sårbare.

Hvem er mest sårbar over for MitM-angreb?

Et MitM-angreb kan rette sig mod enhver virksomhed, organisation eller person, hvis der er en opfattet chance for økonomisk gevinst for cyberkriminelle. Jo større den potentielle økonomiske gevinst er, jo mere sandsynligt er angrebet. Salg af stjålne personlige finansielle eller sundhedsoplysninger kan sælges for et par dollars pr. post på det mørke web. Ved første øjekast lyder det måske ikke af meget, indtil man indser, at millioner af poster kan kompromitteres i et enkelt databrud. Populære industrier for MitM-angreb inkluderer banker og deres bankapplikationer, finansielle virksomheder, sundhedssystemer og virksomheder, der driver industrielle netværk af enheder, der forbinder ved hjælp af Internet of Things (IoT). Millioner af disse sårbare enheder er udsat for angreb inden for fremstilling, industrielle processer, energisystemer, kritisk infrastruktur og mere. Små og mellemstore virksomheder (SMB'er) står over for større risici, idet 43% af alle cyberangreb retter sig mod SMB'er på grund af deres mangel på robust sikkerhed.

Forskellige typer af Man-in-the-Middle (MitM) angreb

1. E-mail kapring (Email Hijacking)

Som navnet antyder, tager cyberkriminelle i denne type angreb kontrol over e-mailkonti hos banker, finansielle institutioner eller andre betroede virksomheder, der har adgang til følsomme data – og penge. Når de er inde, kan angribere overvåge transaktioner og korrespondance mellem banken og dens kunder. I mere ondsindede scenarier forfalsker angribere bankens e-mailadresse og sender kunder e-mails, der instruerer dem om at sende deres legitimationsoplysninger – eller endnu værre, sende penge – til en konto kontrolleret af angriberne. I denne MitM-angrebsversion er social engineering, eller opbygning af tillid til ofrene, nøglen til succes.

2. Wi-Fi aflytning (Wi-Fi Eavesdropping)

Ved Wi-Fi aflytning får cyberkriminelle ofre til at forbinde sig til et nærliggende trådløst netværk med et legitimt klingende navn. Men i virkeligheden er netværket oprettet til at udføre ondsindet aktivitet. Det trådløse netværk kan se ud til at tilhøre en nærliggende virksomhed, som brugeren ofte besøger, eller det kan have et generisk klingende, tilsyneladende harmløst navn, såsom "Gratis Offentlig Wi-Fi Netværk". I nogle tilfælde behøver brugeren ikke engang at indtaste et kodeord for at oprette forbindelse. Når ofrene er forbundet til det ondsindede Wi-Fi, har angriberen muligheder: overvåge brugerens onlineaktivitet eller skrabe loginoplysninger, kredit- eller betalingskortinformation og andre følsomme data. For at beskytte sig mod dette angreb bør brugere altid kontrollere, hvilket netværk de er forbundet til. Med mobiltelefoner bør de slukke for Wi-Fi auto-connect funktionen, når de bevæger sig lokalt for at forhindre deres enheder i automatisk at blive forbundet til et ondsindet netværk.

3. DNS-spoofing (DNS Spoofing)

Domain Name System (DNS) spoofing, eller DNS cache poisoning, opstår, når manipulerede DNS-poster bruges til at omdirigere legitim online trafik til et falsk eller forfalsket websted, der er bygget til at ligne et websted, brugeren sandsynligvis ville kende og stole på. Som med alle spoofing-teknikker får angribere brugere til ubevidst at logge ind på det falske websted og overbevise dem om, at de skal foretage en bestemt handling, såsom at betale et gebyr eller overføre penge til en bestemt konto. Angriberne stjæler så mange data som muligt fra ofrene i processen.

4. Sessionskapring (Session Hijacking)

Sessionskapring er en type MitM-angreb, hvor angriberen venter på, at et offer logger ind på en applikation, f.eks. til bankvirksomhed eller e-mail, og derefter stjæler sessionscookien. Angriberen bruger derefter cookien til at logge ind på den samme konto, der ejes af offeret, men i stedet fra angriberens browser. En session er et stykke data, der identificerer en midlertidig informationsudveksling mellem to enheder eller mellem en computer og en bruger. Angribere udnytter sessioner, fordi de bruges til at identificere en bruger, der er logget ind på et websted. Angribere skal dog arbejde hurtigt, da sessioner udløber efter en bestemt tid, hvilket kan være så kort som et par minutter.

5. SSL (Secure Sockets Layer) kapring (SSL Hijacking)

De fleste websteder i dag viser, at de bruger en sikker server. De har "HTTPS", forkortelse for Hypertext Transfer Protocol Secure, i stedet for "HTTP" eller Hypertext Transfer Protocol i den første del af Uniform Resource Locator (URL'en), der vises i browserens adresselinje. Selv når brugere indtaster HTTP – eller ingen HTTP overhovedet – vil HTTPS- eller den sikre version blive vist i browservinduet. Dette er en standard sikkerhedsprotokol, og alle data, der deles med den sikre server, er beskyttet. SSL og dens efterfølger Transport Layer Security (TLS) er protokoller til etablering af sikkerhed mellem netværksforbundne computere. Ved en SSL-kapring opsnapper angriberen alle data, der passerer mellem en server og brugerens computer. Dette er muligt, fordi SSL er en ældre, sårbar sikkerhedsprotokol, der nødvendiggjorde, at den blev erstattet – version 3.0 blev udfaset i juni 2015 – med den stærkere TLS-protokol.

6. ARP Cache Poisoning

Address Resolution Protocol (ARP) er en kommunikationsprotokol, der bruges til at opdage link-lagets adresse, såsom en Media Access Control (MAC) adresse, der er forbundet med en given internet-lags adresse. ARP er vigtig, fordi den oversætter link-lagets adresse til Internet Protocol (IP) adressen på det lokale netværk. I dette skema narres offerets computer med falsk information fra cyberkriminelle til at tro, at svindlerens computer er netværksgatewayen. Som sådan sender offerets computer, når den er forbundet til netværket, i det væsentlige al sin netværkstrafik til den ondsindede aktør i stedet for gennem den ægte netværksgateway. Angriberen bruger derefter denne omdirigerede trafik til at analysere og stjæle al den information, de har brug for, såsom personligt identificerbare oplysninger (PII) gemt i browseren.

7. IP Spoofing

IP spoofing ligner DNS spoofing, idet angriberen omdirigerer internettrafik, der er på vej til et legitimt websted, til et bedragerisk websted. I stedet for at spoofe webstedets DNS-post, ændrer angriberen det ondsindede websteds IP-adresse for at få det til at se ud som om, det er IP-adressen på det legitime websted, brugerne havde til hensigt at besøge.

At stjæle browser cookies er en simpel, men effektiv metode til MitM-angreb. Når en bruger logger ind på et websted, oprettes der ofte en sessionscookie, der identificerer brugeren som autentificeret. Hvis en angriber kan opsnappe og stjæle denne cookie, kan de bruge den til at få adgang til brugerens konto uden at skulle kende brugernavn eller adgangskode. Dette er en form for sessionskapring, og den udnytter det faktum, at cookies ofte ikke er tilstrækkeligt beskyttede under transmission eller opbevaring.

Sammenligning af MitM-angrebstyper

| Angrebstype | Hvordan det virker | Primært formål |

|---|---|---|

| E-mail kapring | Kontrol over e-mailkonti, overvågning/manipulation af korrespondance. | Økonomisk svindel, datatyveri. |

| Wi-Fi aflytning | Opsætning af falske Wi-Fi-hotspots, opsnapning af trafik. | Indsamling af loginoplysninger, personlige data. |

| DNS-spoofing | Manipulerede DNS-poster omdirigerer til falske websteder. | Phishing, datatyveri via falske logins. |

| Sessionskapring | Stjæler sessionscookies for at overtage en aktiv session. | Uautoriseret adgang til brugerkonti. |

| SSL-kapring | Opsnapning af data på trods af HTTPS, udnyttelse af svage protokoller. | Afkryptering og tyveri af krypteret trafik. |

| ARP Cache Poisoning | Narret netværksudstyr til at sende trafik til angriberen. | Opsnapning af lokal netværkstrafik, PII-tyveri. |

| IP Spoofing | Ændring af IP-adresse for at fremstå som et legitimt websted. | Omdirigering til ondsindede sider, datatyveri. |

| Stjæle browser cookies | Opsnapning og brug af sessionscookies. | Uautoriseret adgang til aktive sessioner. |

Eksempler fra den virkelige verden

MitM-angreb er ikke blot teoretiske trusler; de har haft alvorlige konsekvenser i den virkelige verden:

- DigiNotar (2011): Den hollandske registrar DigiNotar blev brudt, hvilket gjorde det muligt for en trusselsaktør at få adgang til 500 certifikater for websteder som Google og Skype. Adgang til disse certifikater gjorde det muligt for angriberen at udgive sig for at være legitime websteder i et MitM-angreb, hvor brugernes data blev stjålet, efter at de var blevet narret til at indtaste adgangskoder på ondsindede spejlsider. DigiNotar indgav i sidste ende konkurs som følge af bruddet.

- Equifax (2017): Kreditvurderingsfirmaet Equifax fjernede sine apps fra Google og Apple, efter at et brud resulterede i lækage af personlige data. En forsker opdagede, at appen ikke konsekvent brugte HTTPS, hvilket gjorde det muligt for angribere at opsnappe data, når brugere fik adgang til deres konti.

Forebyggelse og beskyttelse mod MitM-angreb

At beskytte sig mod MitM-angreb kræver en kombination af tekniske foranstaltninger og brugerviden. Her er nogle afgørende strategier:

- Brug altid HTTPS: Sørg for, at websteder, du besøger, især dem, hvor du indtaster følsomme oplysninger, bruger HTTPS. Dette indikerer, at din forbindelse er krypteret. Tjek for et hængelåsikon i din browsers adresselinje. Undgå at indtaste personlige data på websteder, der kun bruger HTTP.

- Undgå offentlige Wi-Fi-netværk til følsomme transaktioner: Offentlige Wi-Fi-netværk er ofte usikre og giver angribere en nem adgangsport til at opsnappe din trafik. Hvis du skal bruge et offentligt netværk, bør du altid bruge en VPN (Virtual Private Network). En VPN krypterer al din internettrafik, hvilket gør den ulæselig for potentielle angribere.

- Vær opmærksom på phishing og social engineering: MitM-angreb udnytter ofte social engineering for at narre dig. Vær mistænksom over for uventede e-mails, beskeder eller pop-ups, der beder om personlige oplysninger eller at klikke på links. Dobbelttjek altid afsenderens identitet og URL'er, før du handler.

- Stærke, unikke adgangskoder og to-faktor-autentifikation (2FA): Selvom det ikke direkte forhindrer opsnapning, gør stærke adgangskoder og 2FA det meget sværere for en angriber at udnytte opsnappede loginoplysninger. Selvom din adgangskode bliver kompromitteret, vil 2FA forhindre uautoriseret adgang.

- Hold din software opdateret: Sørg for, at dit operativsystem, din browser og alle applikationer er opdaterede. Softwareopdateringer indeholder ofte sikkerhedsrettelser, der lukker sårbarheder, som angribere kunne udnytte.

- Deaktiver automatisk Wi-Fi-forbindelse: På mobile enheder kan du deaktivere automatisk forbindelse til kendte Wi-Fi-netværk for at forhindre, at din enhed automatisk forbinder sig til et potentielt ondsindet netværk.

- Brug sikkerhedssoftware: Installer og opdater regelmæssigt antivirus- og anti-malware-software på dine enheder. Dette kan hjælpe med at opdage og fjerne ondsindet software, der kunne bruges til MitM-angreb.

- For virksomheder: Implementer robust netværkssikkerhed: Dette inkluderer segmentering af netværket, brug af Intrusion Detection/Prevention Systems (IDS/IPS) og regelmæssig overvågning af netværkstrafik for mistænkelig aktivitet. Derudover er sikker softwareudvikling (DevSecOps) afgørende for at identificere og afhjælpe sårbarheder i applikationer, før de kan udnyttes.

- Tjek certifikater og advarsler: Hvis din browser viser en sikkerhedsadvarsel om et websteds certifikat, skal du tage det alvorligt. Det kan være et tegn på et MitM-angreb, hvor angriberen forsøger at præsentere et falsk certifikat.

- Vær opmærksom på fysisk sikkerhed: Selvom MitM-angreb primært er digitale, kan fysisk adgang til netværksudstyr eller enheder også udgøre en risiko. Sikre dine enheder og netværksinfrastruktur fysisk.

Ofte stillede spørgsmål (FAQ)

Q: Er MitM-angreb det samme som session hijacking?

A: Et Man-in-the-Middle-angreb er en type af session hijacking. Session hijacking er et bredere udtryk, der refererer til enhver metode, hvor en angriber overtager en brugeres session med en webapplikation. MitM er en af de mest almindelige måder, dette sker på, ved at angriberen aktivt indsætter sig i kommunikationsstrømmen for at stjæle sessionsoplysninger.

Q: Hvordan kan jeg vide, om jeg er offer for et MitM-angreb?

A: Det kan være svært at opdage, da angrebene er designet til at være skjulte. Tegn kan inkludere uventede omdirigeringer til mistænkelige websteder, certifikatadvarsler i din browser, uforklarligt langsomme forbindelser, eller mistænkelige pop-up-vinduer, der beder om loginoplysninger. Hvis du oplever disse, bør du straks afbryde forbindelsen og undersøge nærmere.

Q: Kan en VPN beskytte mig mod MitM-angreb?

A: Ja, en VPN (Virtual Private Network) er et fremragende forsvar mod mange MitM-angreb. Ved at oprette en krypteret tunnel mellem din enhed og VPN-serveren, bliver al din internettrafik krypteret. Dette betyder, at selvom en angriber opsnapper din trafik, vil den være ulæselig for dem, hvilket gør det markant sværere for dem at udføre et effektivt MitM-angreb.

Q: Hvad er den største sårbarhed, som MitM-angreb udnytter?

A: Den største sårbarhed, som MitM-angreb udnytter, er manglen på eller svag kryptering i kommunikationskanaler. Hvis data ikke er ordentligt krypteret, kan angriberen nemt læse og manipulere dem. Derudover udnyttes ofte brugernes manglende opmærksomhed og viden om sikkerhedspraksis (f.eks. at klikke på ondsindede links eller forbinde sig til usikre Wi-Fi-netværk).

Q: Hvad er forskellen mellem SSL- og TLS-hijacking?

A: SSL (Secure Sockets Layer) er en ældre, forældet protokol, der har kendte sårbarheder. TLS (Transport Layer Security) er dens mere sikre og moderne efterfølger. SSL-kapring refererer typisk til angreb, der udnytter svagheder i den ældre SSL-protokol eller tvinger en nedgradering fra TLS til SSL. TLS-kapring er mere udfordrende, men kan stadig ske, hvis implementeringen af TLS er forkert eller hvis angriberen kan manipulere certifikatvalideringen. Det er vigtigt altid at bruge de nyeste versioner af TLS.

Man-in-the-Middle-angreb repræsenterer en alvorlig trussel i det digitale landskab, da de udnytter den mest grundlæggende del af vores onlineinteraktioner: kommunikation. Ved at forstå, hvordan disse angreb fungerer, hvem de sigter mod, og hvilke forskellige former de kan antage, kan vi bedre udstyre os selv til at forsvare os. Proaktivitet og en sund skepsis over for uventede digitale interaktioner er dine bedste allierede. Ved at følge de anbefalede sikkerhedsforanstaltninger – fra at bruge sikre forbindelser til at være opmærksom på phishing-forsøg – kan du markant reducere din risiko for at blive offer for et MitM-angreb og beskytte dine følsomme data i en stadig mere forbundet verden.

Hvis du vil læse andre artikler, der ligner Beskyt Dig Mod Man-in-the-Middle Angreb, kan du besøge kategorien Teknologi.