19/06/2024

- Introduktion til Token-baseret Godkendelse

- Hvad er Token-baseret Godkendelse?

- Hvornår Bruges Token-baseret Godkendelse?

- Tokens vs. Cookies

- JSON Web Tokens (JWT)

- Sikkerhedsovervejelser ved Brug af Tokens

- Refresh Tokens

- JWT Validering og Signaturalgoritmer

- Hvordan Fungerer API Tokens?

- Opsummering og Bedste Praksis

- Ofte Stillede Spørgsmål (FAQ)

Introduktion til Token-baseret Godkendelse

I en verden hvor digitale interaktioner er blevet dagligdagen, er sikkerheden af vores data altafgørende. Token-baseret godkendelse er en moderne og effektiv metode, der bruges af et utal af applikationer til at verificere brugeridentitet og sikre adgang til beskyttede ressourcer. Fra single-page applikationer (SPAs) som React og Vue til native mobile apps på iOS og Android, spiller tokens en central rolle i at opretholde en sikker og gnidningsfri brugeroplevelse. Denne guide vil udforske, hvordan token-baseret godkendelse fungerer, hvilke teknologier der benytter det, og hvordan man bedst sikrer sine tokens.

Hvad er Token-baseret Godkendelse?

I sin kerne fungerer token-baseret godkendelse ved, at en bruger først autentificerer sig hos en server, typisk ved at angive brugernavn og adgangskode. Når autentificeringen er vellykket, genererer serveren et unikt 'token'. Dette token sendes derefter tilbage til klienten (f.eks. browseren eller mobilappen). Fremadrettet inkluderer klienten dette token i headeren på hver anmodning til serveren. Serveren validerer tokenet for at bekræfte brugerens identitet og autoriserer adgangen til den ønskede ressource. Denne proces eliminerer behovet for at sende følsomme legitimationsoplysninger ved hver eneste anmodning.

Hvornår Bruges Token-baseret Godkendelse?

Token-baseret godkendelse er især populær i moderne web- og mobilapplikationer. Nogle af de mest fremtrædende eksempler inkluderer:

- Single-Page Applikationer (SPAs): Frameworks som React, Vue.js og AngularJS bruger ofte tokens til at administrere bruger-sessioner og API-kald.

- Native Mobile Apps: iOS- og Android-applikationer benytter tokens til at sikre kommunikationen med backend-servere.

- Web APIs: RESTful APIs, bygget med teknologier som Node.js, Ruby on Rails, ASP.NET, og mange andre, bruger tokens til at kontrollere adgang til deres endepunkter.

Disse teknologier drager fordel af tokens' fleksibilitet og skalerbarhed, især i distribuerede systemer hvor klient og server ikke nødvendigvis er på samme domæne.

Traditionelle webapplikationer har ofte anvendt cookie-baseret godkendelse. Her gemmes en sessions-ID i en cookie på klienten, som browseren automatisk sender med hver anmodning. Mens cookies er effektive for server-side rendering, kan tokens tilbyde flere fordele i moderne arkitekturer:

| Funktion | Token-baseret Godkendelse | Cookie-baseret Godkendelse |

|---|---|---|

| Lagring | Klienten (localStorage, sessionStorage, memory) | Browserens cookie-lager |

| Stateless | Ja, serveren behøver ikke at gemme sessionstilstand. | Nej, serveren gemmer typisk sessionsdata. |

| Cross-Domain | Nemmere at implementere på tværs af forskellige domæner. | Kan være mere kompleks grundet Same-Origin Policy. |

| Overførsel | Sendes i Authorization Header. | Automatisk sendt af browseren. |

JSON Web Tokens (JWT)

JSON Web Tokens (JWT) er en populær standard for at skabe og verificere information, der kan deles mellem parter på en sikker måde. En JWT består af tre dele, adskilt af punktummer (.):

- Header: Indeholder metadata om tokenet, såsom typen (JWT) og den anvendte signaturalgoritme (f.eks. HS256 eller RS256).

- Payload: Indeholder de 'claims' – udsagn om en entitet (typisk brugeren) og yderligere metadata. Eksempler på claims kan være bruger-ID, udløbsdato, udstedelsesdato, og brugerroller. Det er vigtigt at ikke gemme følsomme data i payloaden, da den kan dekodes.

- Signature: Bruges til at verificere, at tokenet er autentisk og ikke er blevet ændret. Signaturen genereres ved at tage den kodede header, den kodede payload, en hemmelig nøgle (secret) og anvende en algoritme (f.eks. HMAC SHA256).

Fordi JWTs er standardiserede, findes der et bredt udvalg af biblioteker på tværs af forskellige programmeringssprog, hvilket gør implementeringen nemmere.

Sikkerhedsovervejelser ved Brug af Tokens

Selvom token-baseret godkendelse tilbyder mange fordele, er det essentielt at følge bedste praksis for at sikre dine tokens:

- Opbevar tokens sikkert: Behandl din signaturnøgle som enhver anden legitimationsoplysning. Del den kun med tjenester, der absolut har brug for den.

- Minimer data i payload: Tilføj kun de mest nødvendige claims til payloaden. Jo mindre data, jo bedre ydeevne og sikkerhed. Undgå følsomme oplysninger.

- Sæt udløbsdatoer: Tokens bør have en udløbsdato. Selvom en token teknisk set er gyldig, indtil dens signaturnøgle ændres, er det en god praksis at definere en klar udløbsstrategi. Dette kan omfatte regelmæssig fornyelse.

- Brug altid HTTPS: Send aldrig tokens over usikre forbindelser (HTTP). HTTPS krypterer kommunikationen og forhindrer aflytning og kompromittering af tokens.

- Overvej autorisations-use cases: Implementer eventuelt et sekundært verifikationssystem, der sikrer, at tokens er genereret af din egen server.

- Opbevar og genbrug tokens: For at reducere unødvendige netværkskald og potentielle angrebsflader, bør tokens gemmes lokalt (f.eks. i applikationens hukommelse, localStorage eller sessionStorage) og genbruges indtil udløb. Dette optimerer også planens token-grænser, hvor det er relevant.

Refresh Tokens

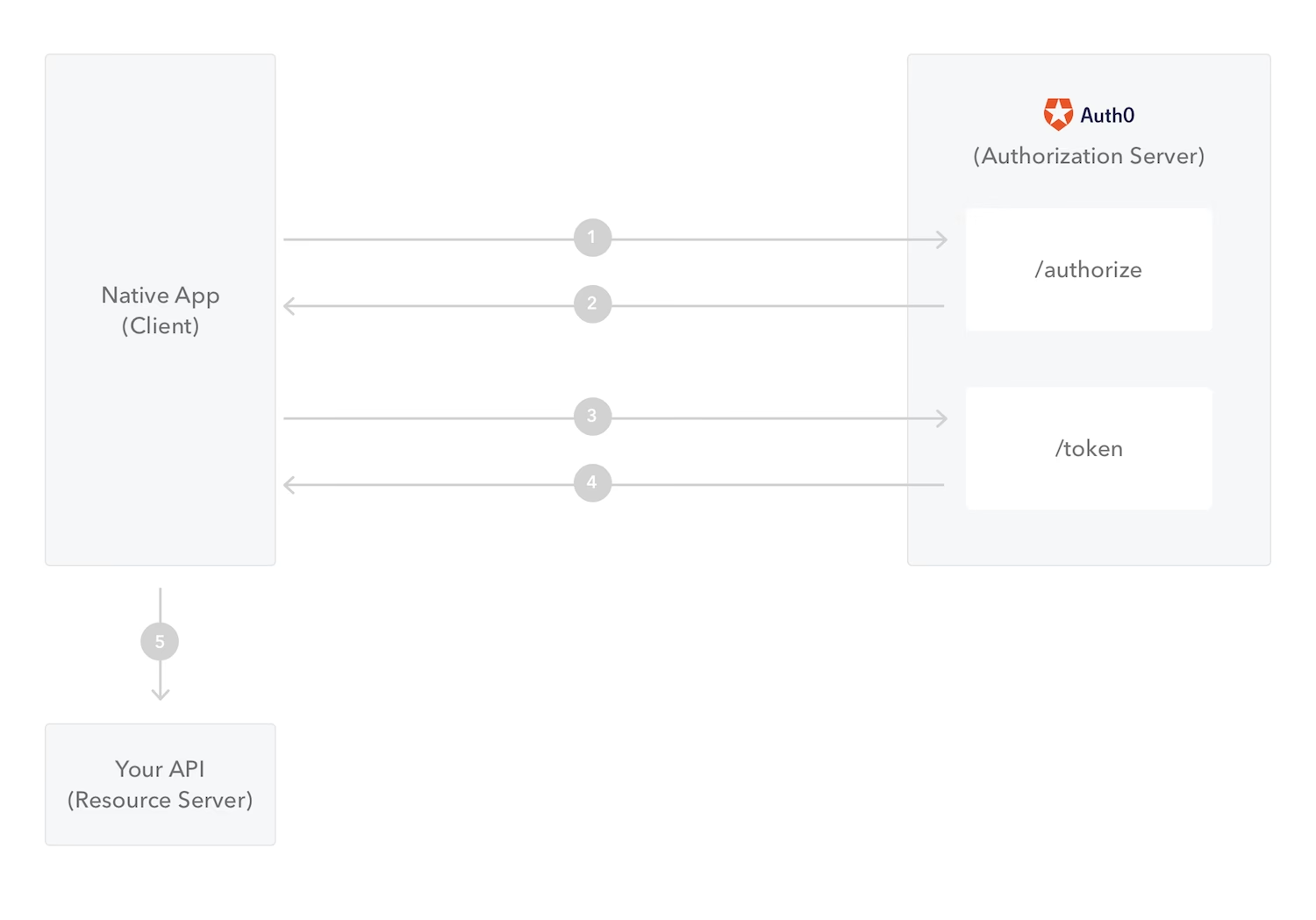

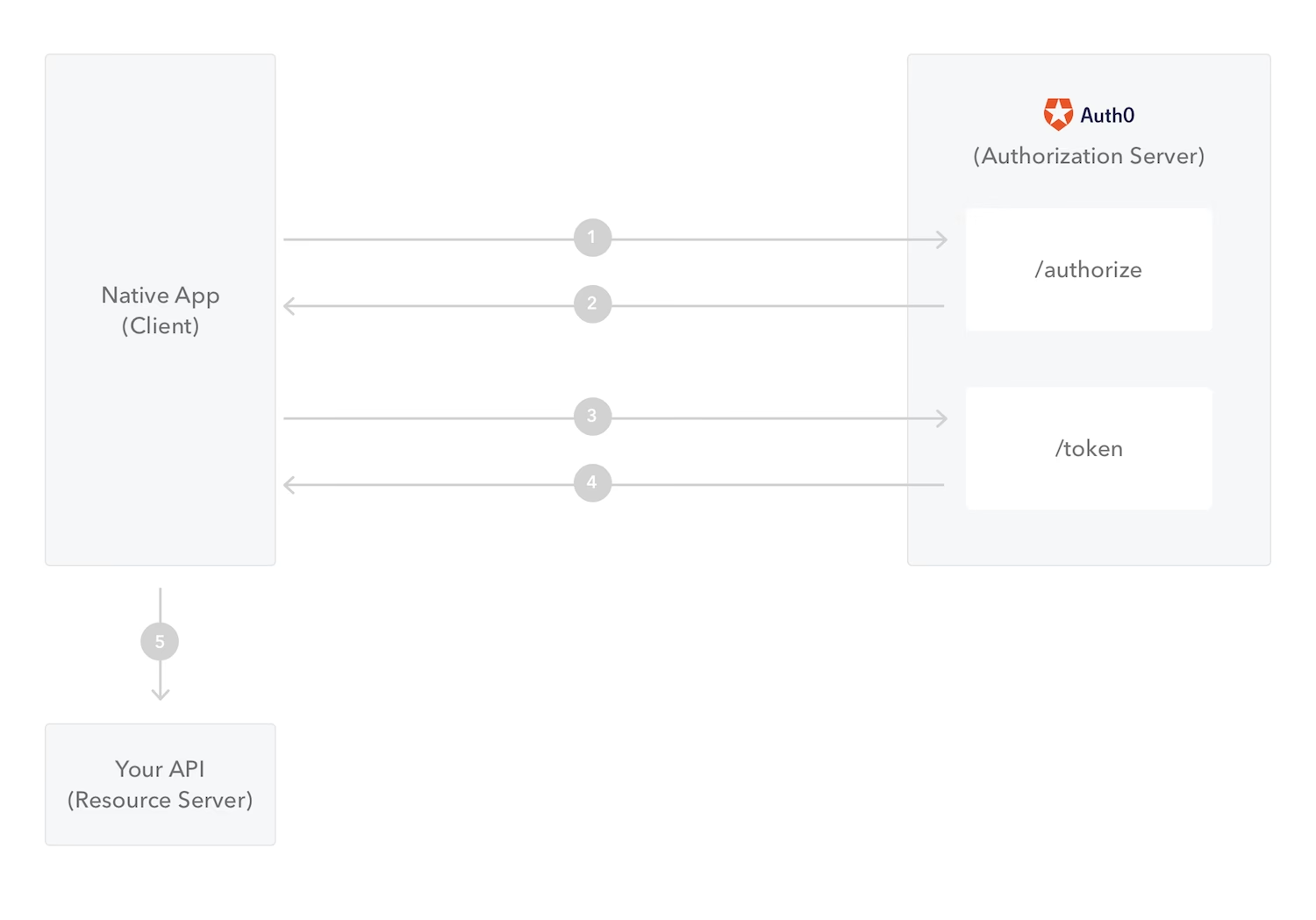

Refresh tokens bruges til at opnå nye access tokens, når de eksisterende udløber, uden at brugeren skal logge ind igen. De er typisk længere gyldige end access tokens. For at modtage en refresh token skal følgende betingelser ofte være opfyldt:

- Den specifikke 'flow' (som f.eks. Authorization Code flow) skal understøtte det.

- Brugeren skal have givet eksplicit tilladelse til 'offline access' (ofte angivet via `offline_access` scope).

Vigtige punkter vedrørende refresh tokens:

- Regler (Rules) for Refresh Tokens: Regler kan konfigureres til at køre under refresh token-udvekslingen for at udføre specifik logik eller tilføje brugerdefinerede claims til nye tokens.

- Audience parameter: Vær opmærksom på, at `audience` parameteren muligvis ikke er tilgængelig i Rules context-objektet under refresh token-udveksling.

- Token begrænsninger: Platforme som Auth0 begrænser ofte antallet af aktive refresh tokens pr. bruger og applikation (f.eks. 200 tokens) for at forhindre ophobning. Når grænsen nås, bliver den ældste token typisk revokeret.

- Konfigurering af udløb: Det anbefales at konfigurere udløb for refresh tokens (både absolut og inaktivt udløb) for at undgå ophobning af forældede tokens.

JWT Validering og Signaturalgoritmer

Validering af JWTs er afgørende for sikkerheden. Dette involverer at verificere signaturen for at sikre, at tokenet ikke er manipuleret, og at det er udstedt af en troværdig kilde.

Anbefalede algoritmer:

- RS256 (RSA Signature with SHA-256): En asymmetrisk algoritme, der bruger et offentligt og et privat nøglepar. Auth0 bruger den private nøgle til at signere tokens, mens klienten bruger den offentlige nøgle (hentet fra en metadata-endpoint) til at verificere signaturen. Dette er den mest anbefalede metode, da den giver større fleksibilitet, herunder muligheden for nøglerotation uden re-deployment af applikationen, og understøtter tokens for flere 'audiences'.

- HS256 (HMAC with SHA-256): En symmetrisk algoritme, der bruger en enkelt, hemmelig nøgle, som deles mellem udsteder og verificator. Selvom den er nemmere at implementere, udgør den en større sikkerhedsrisiko, hvis den hemmelige nøgle kompromitteres, da den kræver re-deployment for at skifte nøgle.

Det anbefales kraftigt at anvende eksisterende, veltestede biblioteker til at håndtere parsing og validering af JWTs. Disse biblioteker findes til stort set alle programmeringssprog og platforme.

Hvordan Fungerer API Tokens?

API tokens fungerer på en lignende måde. Når en applikation anmoder om adgang til en API, inkluderes et unikt token i anmodningen, typisk i `Authorization` headeren. API'en validerer tokenets gyldighed. Hvis tokenet er gyldigt og autoriseret, returneres de anmodede data. Dette sikrer, at kun godkendte applikationer kan tilgå følsom API-funktionalitet og brugerdata.

Opsummering og Bedste Praksis

Token-baseret godkendelse, især med JWTs, er en robust og skalerbar løsning til at sikre moderne applikationer. Ved at følge bedste praksis for sikkerhed, herunder korrekt opbevaring, brug af HTTPS, og omhyggelig håndtering af tokens og refresh tokens, kan udviklere opbygge sikre og pålidelige systemer. Husk altid at holde dine hemmelige nøgler sikre og at validere tokens korrekt for at beskytte både brugerdata og applikationens integritet.

Ofte Stillede Spørgsmål (FAQ)

- Hvilke typer applikationer bruger typisk token-baseret godkendelse?

- Single-page applikationer (React, Vue, AngularJS), native mobile apps (iOS, Android) og moderne web APIs er de mest almindelige brugere.

- Hvad er forskellen på access tokens og refresh tokens?

- Access tokens bruges til at foretage API-kald og har en kort levetid. Refresh tokens bruges til at opnå nye access tokens, når de gamle udløber, og har en længere levetid.

- Er det sikkert at gemme tokens i browserens localStorage?

- Det er en almindelig metode, men det er vigtigt at være opmærksom på Cross-Site Scripting (XSS) angreb. Brug altid HTTPS og overvej Content Security Policy (CSP) for at mindske risikoen. SessionStorage er et alternativ, der er mere begrænset i levetid.

- Hvorfor skal jeg bruge RS256 frem for HS256?

- RS256 er mere sikkert, da det bruger asymmetrisk kryptering. Dette betyder, at din server kan signere tokens med en privat nøgle, mens andre kan verificere dem med en offentlig nøgle. Det muliggør også nøglerotation og understøtter tokens for flere målgrupper uden at skulle redeploye din applikation.

- Hvad sker der, hvis en token kompromitteres?

- Hvis en access token kompromitteres, kan en angriber foretage uautoriserede handlinger på vegne af brugeren, indtil tokenet udløber. Hvis en signaturnøgle kompromitteres (især for HS256), kan angribere potentielt signere deres egne gyldige tokens. Derfor er det afgørende at beskytte nøgler og have en strategi for hurtig invalidation eller rotation.

Hvis du vil læse andre artikler, der ligner Token-baseret godkendelse: En dybdegående guide, kan du besøge kategorien Teknologi.