09/06/2023

Sikkerhed ved fjernarbejde og mobile enheder: En dybdegående guide til ISO 27001

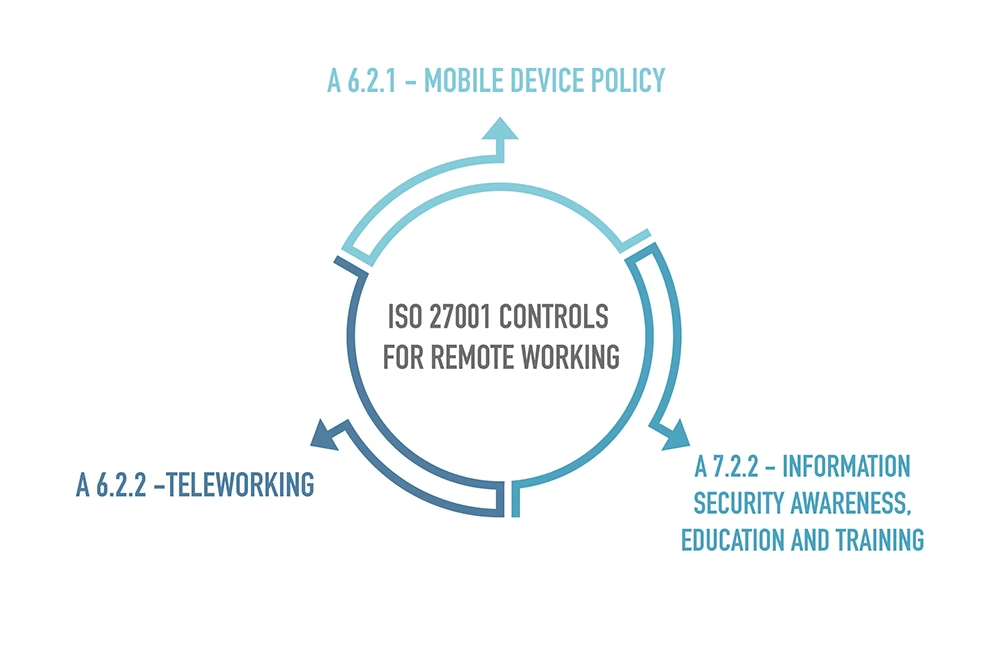

I takt med den stigende digitalisering og fleksibilitet i arbejdsmarkedet er fjernarbejde og brugen af mobile enheder blevet en integreret del af mange virksomheders hverdag. Selvom disse arbejdsformer tilbyder enestående fordele i form af øget produktivitet og omkostningsbesparelser, introducerer de også nye og komplekse sikkerhedsrisici. ISO 27001, den internationale standard for informationssikkerhedsstyringssystemer (ISMS), adresserer disse udfordringer direkte gennem sine Annex A-kontroller, specifikt A.6.2, som omhandler mobile enheder og fjernarbejde. Denne artikel vil udforske disse kontroller i detaljer, give implementeringsvejledning og belyse vigtigheden af en robust politik for at beskytte virksomhedens data.

Forståelse af ISO 27001 Annex A.6.2: Mobile enheder og fjernarbejde

Formålet med Annex A.6.2 er klart: at sikre informationssikkerheden, når medarbejdere arbejder uden for virksomhedens traditionelle fysiske rammer, og når de anvender mobile enheder til arbejdsrelaterede formål. Dette omfatter både virksomhedsejede og personlige enheder (Bring Your Own Device - BYOD), der tilgås, behandles eller lagres følsomme virksomhedsoplysninger på.

A.6.2.1 Politik for mobile enheder

Kernen i sikkerhed omkring mobile enheder er en veldefineret politik. Denne politik skal fungere som et fundament for alle sikkerhedsforanstaltninger, der vedrører brugen af smartphones, tablets og laptops uden for virksomhedens lokaler. Kontrollen kræver, at en politik og understøttende sikkerhedsforanstaltninger etableres for at håndtere de risici, der opstår ved brug af mobile enheder.

Implementeringsvejledning for politikken

Når man udarbejder en politik for mobile enheder, er det afgørende at tage højde for de unikke risici forbundet med at arbejde i usikre miljøer. Politikken bør omfatte følgende nøgleelementer:

- Registrering af mobile enheder: Alle enheder, der anvendes til arbejdsformål, skal registreres i virksomhedens aktivregister.

- Krav til fysisk beskyttelse: Retningslinjer for, hvordan enhederne skal beskyttes fysisk mod tyveri og beskadigelse.

- Begrænsning af softwareinstallation: Regler for, hvilken software der må installeres, for at undgå ondsindede programmer.

- Krav til softwareversioner og patches: Sikring af, at enhederne altid kører de seneste, opdaterede softwareversioner med de nødvendige sikkerhedsopdateringer.

- Begrænsning af forbindelse til informationstjenester: Kontrol med, hvilke netværk og tjenester enhederne må forbinde til.

- Adgangskontroller: Implementering af stærke adgangskoder, multifaktorgodkendelse og andre adgangsbegrænsninger.

- Kryptografiske teknikker: Anvendelse af kryptering til data, der lagres på enheden, samt data i transit.

- Beskyttelse mod malware: Installation og vedligeholdelse af antivirus- og antimalware-løsninger.

- Fjern deaktivering, sletning eller låsning: Mulighed for at fjernslette data eller låse en enhed i tilfælde af tab eller tyveri.

- Backup: Sikring af, at vigtige data fra mobile enheder sikkerhedskopieres regelmæssigt.

- Webtjenester og webapps: Regler for sikker brug af webtjenester og applikationer.

Det er særligt vigtigt at udvise forsigtighed, når mobile enheder anvendes i offentlige områder som mødelokaler, transportmidler eller hotelværelser. Der skal træffes forebyggende foranstaltninger for at forhindre uautoriseret adgang eller videregivelse af fortrolige oplysninger. Dette kan omfatte brug af krypteringsmetoder og tvungen brug af sikre autentificeringsoplysninger.

I tilfælde af tyveri eller tab af mobile enheder skal der defineres en protokol, der tager højde for organisationens regulatoriske, forsikringsmæssige og andre sikkerhedskrav. Enheder, der indeholder fortrolige eller følsomme forretningsoplysninger, bør ikke efterlades uden opsyn og bør, hvis muligt, låses forsvarligt inde.

Medarbejdere, der anvender mobile enheder, skal modtage træning for at øge deres bevidsthed om de potentielle risici og de nødvendige kontroller. Hvis politikken tillader brug af private mobile enheder (BYOD), skal den også indeholde regler og tilknyttede sikkerhedskontroller for disse:

- Separation af personlig og forretningsmæssig brug af enhederne, f.eks. ved brug af software til at adskille data.

- Adgang til forretningsinformation kun efter underskrift af en brugeraftale, der anerkender brugerens forpligtelser (fysisk sikring, softwareopdateringer osv.) og giver samtykke til fjernsletning af virksomhedens data i tilfælde af tyveri, tab eller ophør af brugsretten.

Privatlivslovgivningen skal tages i betragtning i denne strategi.

Trådløse netværk for mobile enheder ligner andre netværksforbindelser, men har betydelige variationer, der skal tages i betragtning ved kontrolimplementering. Nogle trådløse sikkerhedsprotokoller er umodne og har kendte svagheder. Desuden kan lagerplads på mobile enheder muligvis ikke sikkerhedskopieres på grund af utilstrækkelig netværksbåndbredde, og selv når backup er planlagt, er enhederne muligvis ikke online.

Mobile enheder deler generelt almindelige funktioner med stationære enheder. Kontroller for mobile enheder omfatter typisk dem, der er implementeret i stationære systemer, samt dem, der modvirker risici forbundet med brug uden for organisationens lokaler.

A.6.2.2 Fjernarbejde

For at beskytte information, der tilgås, behandles eller lagres på fjernarbejdssteder, skal der implementeres en politik og understøttende sikkerhedsforanstaltninger. Kontrollen kræver, at organisationer, der understøtter fjernarbejde, udsteder en politik, der definerer retningslinjerne for brug af fjernarbejde.

Implementeringsvejledning for fjernarbejde

Ved udformning af fjernarbejdspolitikker bør følgende punkter overvejes:

- Fysisk sikkerhed: Vurdering af den fysiske sikkerhed på fjernarbejdsstedet, herunder bygningens sikkerhed og det lokale miljø.

- Kommunikationssikkerhed: Sikring af kommunikationskanaler, især ved direkte adgang til interne netværk, og hensyntagen til følsomheden af de udvekslede oplysninger.

- Virtuel desktop-adgang: Overvejelse af løsninger, der forhindrer informationsbehandling og lagring på privat udstyr.

- Risiko for uautoriseret adgang: Håndtering af risikoen for, at andre personer (f.eks. familie) får adgang til information eller ressourcer.

- Hjemmenetværk: Retningslinjer for brug af hjemmenetværk og eventuelle begrænsninger for trådløs netværkskonfiguration.

- Immaterielle rettigheder: Politikker og procedurer for håndtering af rettigheder til data, der behandles på privat udstyr.

- Adgang til private faciliteter: Overvejelse af lovmæssige begrænsninger for organisationens adgang til medarbejdernes private enheder.

- Softwarelicensaftaler: Håndtering af ansvar for licensering af klientsoftware på privat udstyr.

- Malwarebeskyttelse og firewall: Krav om installation og vedligeholdelse af beskyttelse mod malware og firewalls.

Retningslinjerne og arrangementerne bør omfatte:

- Indkøb af passende fjernarbejdsfaciliteter og opbevaringsmøbler, hvor brug af private enheder ikke er tilladt.

- Definition af tilladt arbejde, arbejdstider, klassificering af information og de interne systemer og tjenester, som fjernarbejderen har adgang til.

- Levering af et passende kommunikationssystem, herunder metoder til sikker fjernadgang.

- Fysisk sikkerhed, forsikring og krav om support og vedligeholdelse af hardware og software.

- Regler og vejledning om adgang til udstyr og information for familie og besøgende.

- Overvågning af revision og sikkerhed.

- Backup og forretningskontinuitetsplanlægning.

- Tilbagekaldelse af autoritet og serviceprivilegier samt fjernelse af faciliteter efter ophør af fjernarbejdsoperationer.

Telekommunikation omfatter alle arbejdsgange, især ikke-traditionelle arbejdsmiljøer som 'telework', 'fleksibel arbejdsplads', 'virtuelt arbejde' eller 'fjernarbejde'. Kommunikation spiller en vital rolle i både personligt liv og forretningsdrift. Standarder som ISO 27001 og ISO 27002 giver vejledning om brug af mobile enheder og fjernarbejde.

Sammenligning af ISO 27001:2013 og ISO 27001:2022

Med udgivelsen af ISO 27001:2022 er visse kontroller blevet opdateret og omstruktureret. For eksempel er A.6.2.1 (Mobile Device Policy) og A.6.2.2 (Teleworking) fra 2013-versionen nu primært dækket af Annex A Control 8.1 (User endpoint devices) og 6.7 (Remote working) i 2022-versionen. Mens principperne forbliver de samme, er der en tendens til en mere agil og risikobaseret tilgang.

ISO 27001:2022 Annex A Control 8.1: Brugerens slutpunkt-enheder fokuserer bredt på beskyttelse af information på enheder som laptops, smartphones og tablets. Politikker, procedurer og tekniske foranstaltninger skal implementeres for at sikre enhedernes sikkerhed, fortrolighed, integritet og tilgængelighed. Dette inkluderer:

- Registrering af enheder

- Krav til fysisk beskyttelse

- Begrænsninger på softwareinstallation

- Krav til softwareopdateringer og patches

- Begrænsninger på netværksforbindelser

- Adgangskontroller

- Kryptering af lagringsmedier

- Beskyttelse mod malware

- Mulighed for fjern deaktivering og sletning

- Backup-planer

- Regler for brug af webtjenester og webapps

ISO 27001:2022 Annex A Control 6.7: Fjernarbejde adresserer specifikt sikkerhedsaspekterne ved fjernarbejde, herunder:

- Sikring af at fjernarbejde udføres under sikre forhold.

- Etablering af klare retningslinjer for fjernarbejde.

- Sikring af, at fjernarbejdere forstår deres ansvar for informationssikkerhed.

Tabel: Sammenligning af nøglekontroller (2013 vs. 2022)

| ISO 27001:2013 Annex A | ISO 27001:2022 Annex A | Beskrivelse |

|---|---|---|

| A.6.2.1 Mobile Device Policy | 8.1 User endpoint devices | Beskyttelse af information på slutpunkt-enheder. |

| A.6.2.2 Teleworking | 6.7 Remote working | Sikkerhedsaspekter ved fjernarbejde. |

Praktiske overvejelser og bedste praksis

Implementeringen af politikker for mobile enheder og fjernarbejde kræver en holistisk tilgang. Det handler ikke kun om teknologi, men også om mennesker og processer.

- Brugeruddannelse: Regelmæssig træning er essentiel for at sikre, at medarbejderne forstår risiciene og deres eget ansvar.

- Teknisk implementering: Brug af Mobile Device Management (MDM) eller Enterprise Mobility Management (EMM) løsninger kan strømline administrationen og håndhævelsen af sikkerhedspolitikker.

- Risikovurdering: Kontinuerlig vurdering af risici forbundet med nye teknologier og arbejdsformer er nødvendig.

- Overholdelse af lovgivning: Sørg for, at politikkerne overholder gældende databeskyttelseslove (f.eks. GDPR) og andre relevante regulativer.

Ofte stillede spørgsmål (FAQ)

Hvad er kravene i ISO 27001?

ISO 27001 stiller krav til etablering, implementering, drift, overvågning, gennemgang, vedligeholdelse og forbedring af et informationssikkerhedsstyringssystem (ISMS).

Hvad er ISO 27001 Annex A kontroller?

Annex A indeholder en liste over referencemål og kontroller, som organisationer kan vælge at implementere for at adressere informationssikkerhedsrisici.

Hvad er en politik for mobile enheder?

En politik for mobile enheder er et sæt regler og retningslinjer, der styrer brugen af mobile enheder inden for en organisation for at beskytte information.

Hvem bør implementere ISO 27001:2022?

Enhver organisation, der ønsker at styre og beskytte sine informationsaktiver effektivt, bør overveje at implementere ISO 27001, især dem der involverer fjernarbejde og brug af mobile enheder.

Hvordan beskytter ISO 27001:2022 Annex A Control 8.1 slutpunkt-enheder?

Ved at fastsætte politikker, procedurer og tekniske foranstaltninger, der sikrer konfiguration, adgangskontrol, kryptering og beskyttelse mod malware på brugerens enheder.

Ved at implementere en robust politik for mobile enheder og fjernarbejde, der er i overensstemmelse med ISO 27001-standarderne, kan virksomheder effektivt mindske risici, beskytte deres værdifulde data og opretholde tilliden hos deres kunder og partnere i en stadig mere forbundet verden.

Hvis du vil læse andre artikler, der ligner Sikkerhed ved fjernarbejde og mobile enheder, kan du besøge kategorien Teknologi.