13/12/2021

I nutidens dynamiske arbejdsmiljøer, fra travle logistikcentre og detailforretninger til uddannelsesinstitutioner og sundhedsklinikker, er deling af mobile enheder blevet en nødvendighed. Forestil dig et scenarie, hvor hundredvis af medarbejdere skal bruge den samme håndholdte scanner, tablet eller smartphone i løbet af en arbejdsdag. Udfordringen ligger i at sikre, at hver bruger har adgang til sine specifikke applikationer og data, samtidig med at privatlivets fred opretholdes, og enhedens sikkerhed garanteres. Det er præcis her, Mobile Device Management (MDM) træder ind og tilbyder en robust løsning til administration af delte enheder, der understøtter både Android-smartphones og tablets samt iPads.

MDM's funktion for delte enheder er designet til at imødekomme disse komplekse behov. Den tillader flere brugere at dele en enkelt enhed, hver med sin egen unikke profil, data og applikationer, hvilket sikrer fuldkommen adskillelse og beskyttelse af personlige oplysninger og arbejdsinformation. Dette eliminerer behovet for at tildele en enhed til hver enkelt medarbejder, hvilket reducerer omkostninger og forenkler logistikken. Løsningen er ikke blot en bekvemmelighed, men en grundsten for sikkerhed og effektivitet i organisationer, der er afhængige af mobilteknologi. Lad os dykke ned i, hvordan denne kraftfulde funktion fungerer, og hvad der kræves for at implementere den i din organisation.

- Hvad er Delte Enheder i MDM?

- Forudsætninger for Implementering

- Tilføjelse af Azure Hovedkonto for Delt Enhedstilstand

- Hvordan fungerer det i praksis?

- Aktivering af Shared Device Mode i MDM Konsollen

- Konfiguration af Indstillinger i ME Shared Device App

- Sådan Tilmelder du en Delt Enhed

- Opnåelse af JSON fra Azure Portal

- Shared Device Administrator-konto

- Bedste Praksis for Delte Enheder

- Ofte Stillede Spørgsmål (FAQ)

- Konklusion

Hvad er Delte Enheder i MDM?

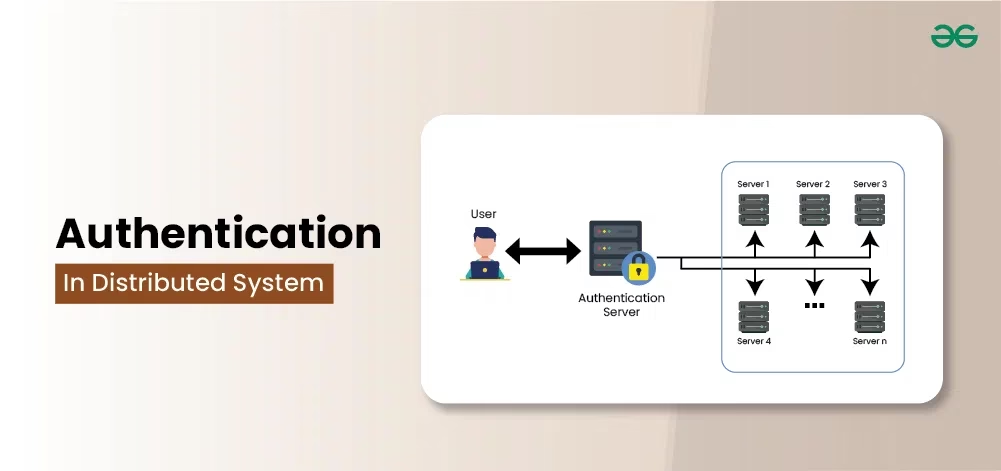

Delte enheder refererer til mobile enheder, der anvendes af flere forskellige brugere på skift, ofte inden for specifikke sektorer som frontlinjearbejde, uddannelse, sundhedsvæsen og detailhandel. I disse miljøer er det almindeligt, at en enhed skifter hænder mellem medarbejdere i løbet af en arbejdsdag eller et skift. Uden en ordentlig styring kan dette føre til alvorlige problemer med datasikkerhed, privatliv og ineffektivitet. MDM-løsningen tackler dette ved at skabe et sikkert og personaliseret miljø for hver bruger, selvom de deler den samme hardware.

Kernen i MDM's tilgang til delte enheder er evnen til at opretholde separate brugerprofiler. Dette betyder, at når en bruger logger ind på en delt enhed, får vedkommende adgang til sine specifikke apps, indstillinger og data. Når brugeren logger ud, ryddes enheden (baseret på konfigurationen) for at forberede den til den næste bruger. Dette sikrer, at ingen brugere utilsigtet får adgang til andres data eller efterlader personlige oplysninger på enheden. Det er en elegant løsning, der balancerer behovet for fleksibilitet med strenge krav til sikkerhed og privatliv.

Forudsætninger for Implementering

For at drage fuld fordel af MDM's funktioner for delte enheder er der visse grundlæggende krav, der skal opfyldes. Disse forudsætninger sikrer, at systemet kan fungere optimalt og opretholde den nødvendige sikkerhed og funktionalitet:

- Enheder skal være fuldt administrerede (Device Owner): Dette er en kritisk forudsætning, især for Android-enheder. At være 'Device Owner' betyder, at MDM-løsningen har fuld kontrol over enheden, hvilket er nødvendigt for at implementere de sikkerheds- og konfigurationspolitikker, der kræves for delte enheder. Uden denne kontrol kan MDM ikke garantere adskillelse af profiler eller sikker sletning af data.

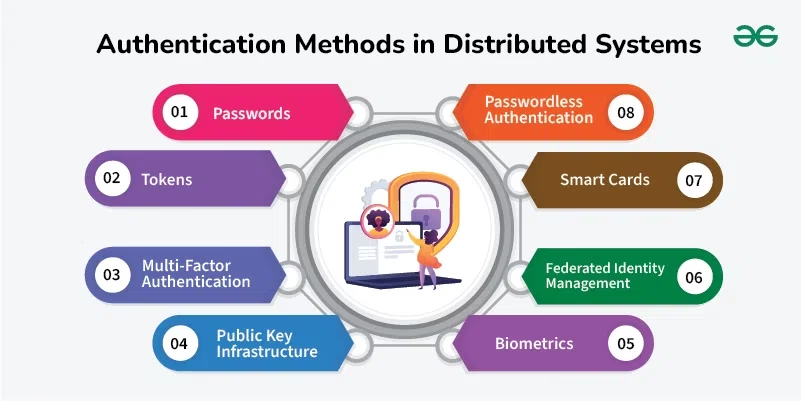

- Directory Services skal være integreret med MDM: For at brugere kan logge ind med deres organisationens legitimationsoplysninger, skal MDM-systemet være integreret med jeres eksisterende identitetstjenester. Dette inkluderer populære løsninger som Azure (Microsoft Entra ID), On-premise Active Directory eller Zoho Directory. Denne integration er afgørende for sikker autentifikation og tildeling af brugerprofiler.

- Azure Authenticator-appen skal distribueres (ved brug af Entra ID): Hvis din organisation bruger Microsoft Entra ID (tidligere Azure AD) til identitetsstyring, er det nødvendigt at distribuere Microsoft Authenticator-appen til de delte enheder. Denne app er essentiel for at facilitere den sikre loginproces via Entra ID.

- Administrator-konto skal have 'Cloud Device Administrator'-rollen: Den administrator-konto, der bruges til at tilføje enheden som en delt enhed i Microsoft Entra admin-portalen, skal have tildelt rollen 'Cloud Device Administrator'. Dette giver de nødvendige tilladelser til at administrere enheder i skyen og sikre, at MDM kan kommunikere korrekt med Entra ID for enhedsregistrering.

Tilføjelse af Azure Hovedkonto for Delt Enhedstilstand

For at aktivere Shared Device Mode og sikre en problemfri integration med Microsoft Entra ID er det nødvendigt at logge ind på Microsoft Authenticator-appen med en Azure-administrationskonto. Denne proces er fundamental for at etablere den nødvendige forbindelse og tilladelser.

Trinene er som følger:

- Åbn Microsoft Authenticator-appen: På den delte enhed, hvor Authenticator-appen er installeret, skal du åbne den. I Shared Device Mode kan appen ofte tilgås direkte fra vejledningssiden.

- Naviger til Indstillinger: Tryk på handlingsknappen (ofte et ikon med tre prikker eller streger) og vælg 'Indstillinger'.

- Vælg Enhedsregistrering: Inde i indstillingerne finder du og vælger 'Enhedsregistrering'.

- Indtast Azure Admin-kontooplysninger: Under 'Shared Device Registration' skal du indtaste legitimationsoplysningerne for din Azure-administrationskonto.

- Fuldfør processen: Vælg 'Log ind på Azure Portal' for at fuldføre registreringsprocessen. Dette skridt forbinder effektivt enheden med din Azure-organisation under den angivne administrator-konto.

Hvordan fungerer det i praksis?

MDM's delte enhedsfunktion bygger på en specialiseret app kaldet 'Shared Device app'. Denne app fungerer som den primære launcher på enheden, hvilket betyder, at den er det første, brugerne ser og interagerer med. Når en bruger tænder for enheden, præsenteres de for login-skærmen i Shared Device app’en, hvor de skal logge ind med deres organisations legitimationsoplysninger fra den integrerede directory service (f.eks. Azure AD).

Processen er som følger:

- Bruger login: Brugeren indtaster sine directory-legitimationsoplysninger i Shared Device app’en.

- Profil anvendelse: Efter succesfuld login anvender MDM automatisk alle de apps, profiler og indstillinger, der er tilknyttet den specifikke bruger. Dette kan inkludere adgang til specifikke forretningsapps, VPN-profiler, Wi-Fi-indstillinger og mere. Brugeren får med det samme adgang til et personligt og sikkert arbejdsmiljø.

- Arbejdssession: Brugeren udfører sine opgaver, og enheden fungerer som en personlig enhed for dem i løbet af deres session.

- Bruger logout/Automatisk rydning: Når brugeren er færdig med sit skift eller sin session, logger de ud af Shared Device app’en. Ved logout ryddes enheden automatisk baseret på de foruddefinerede konfigurationer. Dette kan omfatte sletning af app-data, browserhistorik, downloadede filer, konti og meget mere. Formålet er at sikre, at ingen følsomme data efterlades på enheden, og at den er klar og sikker for den næste bruger.

- Klar til næste bruger: Efter logout er enheden renset og klar til, at den næste bruger kan logge ind med sine egne legitimationsoplysninger og starte en ny, sikker session.

Administratoren kan konfigurere Shared Device app’en med specifikke indstillinger, såsom skifttider, automatisk rydning af data efter sessioner og andre relevante politikker, der passer til organisationens behov. Denne automatisering sikrer en høj grad af effektivitet og overholdelse af sikkerhedsstandarder.

For at aktivere Shared Device Mode i MDM-webkonsollen skal du følge enkle trin, der gør den dedikerede Shared Device app tilgængelig i din app-repository.

Trin for trin:

- Naviger til

Tilmelding > Android-tilmelding > ME MDM appi webkonsollen. - Under sektionen

Administrer ME MDM app, skal du vælgeJafor indstillingenTilføj Shared Device app.

Når denne konfiguration er aktiveret, tilføjes Shared Device app'en automatisk til din app-repository, hvilket gør den klar til distribution og konfiguration på jeres delte enheder. Det er et vigtigt skridt for at muliggøre hele Shared Device-funktionaliteten.

Administratorer har fuld kontrol over, hvordan ME Shared Device App fungerer, og kan tilpasse den til organisationens specifikke krav. Disse konfigurationer er afgørende for at definere brugeroplevelsen, sikkerhedspolitikker og databehandling. Når indstillingerne er sat, kan de ikke ændres af slutbrugeren, hvilket sikrer konsistens og overholdelse af virksomhedspolitikker. Her er en detaljeret gennemgang af de vigtigste konfigurationsmuligheder:

- Shared device mode: Denne indstilling skal være sat til 'aktiveret' for overhovedet at tillade deling af enheder. Det er grundlaget for hele funktionaliteten.

- Tilpas app-navnet: Mulighed for at tilpasse navnet på Shared Device app'en. Dette er især relevant, hvis appen bruges som en Kiosk-launcher, hvor et genkendeligt navn kan forbedre brugeroplevelsen.

- Autentifikationsindstillinger:

- Autentifikationstype: Vælg autentifikationstypen som 'On-premise AD', 'Azure AD' eller andre IDPS (Identity Providers). For Azure-autentifikation er det vigtigt at kopiere JSON-værdien efter registrering af appen i portalen.

- Entra ID (tidligere Azure AD) Authenticator app config JSON: Her indtastes den JSON-værdi, der er hentet fra Entra ID efter registrering af appen. Dette er en kritisk del af autentifikationsprocessen for Azure-brugere.

- Login-indstillinger:

- Login-skærmbesked: Indtast en tekst, der skal vises på login-siden. Dette kan bruges til at give instruktioner, velkomstbeskeder eller vigtige meddelelser til brugerne.

- Gør login-vilkår obligatoriske: Aktiver denne mulighed for at vise vilkår og betingelser, som brugeren skal acceptere efter login. Dette er vigtigt for juridisk overholdelse og brugerforståelse.

- Gennemtving enhedspasscode: Tillad denne mulighed for at håndhæve en adgangskode på enheden efter bruger-login. Dette tilføjer et ekstra lag af sikkerhed, selvom enheden er delt.

- Admin-tilstand:

- Admin-tilstand: Administratorer kan logge ind på enheden med en specifik admin-tilstand ved hjælp af en foruddefineret adgangskode. Dette giver adgang til enhedsindstillinger og fejlfinding uden at forstyrre den normale brugerflow.

- Admin-tilstand adgangskode: Angiv adgangskoden for at logge ind i admin-tilstand.

- Gæstetilstand:

- Gæstetilstand: Hvis denne indstilling er aktiveret, kan brugere logge ind uden legitimationsoplysninger. Enheden vil have standardindstillinger, men ikke brugerens profiler, apps eller data. En timer starter baseret på den maksimale tid for gæstetilstand.

- Gæstetilstand varighed: Indstil en timer for, hvor længe gæstetilstanden skal være aktiv på enheden.

- Gæstesession inaktiv timeout: Efter den angivne tid vil den midlertidige gæstesession blive afsluttet.

- Logout-indstillinger: Disse indstillinger er afgørende for at sikre databeskyttelse og klargøring af enheden til den næste bruger. Ved sessionens afslutning ryddes alle data baseret på administratorindstillingerne. Konti, der er logget ind på enheden, logges også ud.

Her er en oversigt over de detaljerede logout-indstillinger:

| Funktion | Beskrivelse |

|---|---|

| Bruger-session varighed | Efter den specificerede tid (i timer) vil brugerkontoen automatisk blive logget ud. Dette sikrer, at ingen sessioner forbliver åbne uendeligt. |

| Bruger-session inaktiv timeout | Hvis enheden er inaktiv i den specificerede tid (i minutter), vil brugerkontoen automatisk blive logget ud. Dette er en vigtig sikkerhedsforanstaltning mod uovervågede sessioner. |

| Ryd enhedspasscode | Rydder appens adgangskode ved session-logout. Sikrer, at den næste bruger ikke kan få adgang med den forrige brugers adgangskode. |

| Ryd appdata | Appdata for alle apps ryddes ved sessionens afslutning, undtagen ME MDM app, Shared Device app og Microsoft Authenticator app. Dette er afgørende for privatlivets fred. |

| Udeluk apps fra rydning af data | Tilføj pakkenavne (kommasepareret) for apps, der skal udelukkes fra rydning af appdata. Dette er nyttigt for apps, hvis data skal bevares på tværs af brugere. |

| Ryd konti | Rydder alle konti, der er logget ind på enheden, ved session-logout. Dette inkluderer e-mailkonti, cloud-konti mv. |

| Ryd kontakter | De kontakter, som brugeren har tilgået, slettes ved sessionens afslutning. |

| Ryd beskeder | Rydder beskeder sendt/modtaget af brugeren. Appen fungerer her som standard SMS-udbyder. Gælder for Android 10.0 eller nyere. |

| Ryd opkaldshistorik | Opkaldshistorik ryddes, når brugeren logger ud af sessionen. |

| Ryd lagerplads | Alle lokale data, der er gemt på enheden, såsom DCIM (kamera), Downloads, Dokumenter, Billeder, Skærmbilleder osv., slettes. Dette sikrer en fuldstændig rensning af enheden. |

| Logout-besked | Denne besked vises, når brugeren logger ud af sessionen. Du kan også indstille en obligatorisk logout-besked for at informere brugeren om, at data er blevet ryddet. |

Denne omfattende række af konfigurationsmuligheder giver administratorer mulighed for at skræddersy den delte enhedsoplevelse præcist til deres organisations sikkerheds- og operationelle behov, hvilket sikrer maksimal fleksibilitet og kontrol.

Sådan Tilmelder du en Delt Enhed

Når det kommer til tilmelding af en delt enhed i MDM-systemet, er der en vigtig anbefaling: enheden bør tilmeldes under en administrator- eller teknikerprofil, ikke en specifik slutbruger. Årsagen er praktisk og for at undgå unødvendig kompleksitet:

Hvis en enhed er tildelt en bestemt bruger under tilmeldingen, vil enheden efter hver logout blive tildelt tilbage til denne bruger. Dette kan skabe forvirring og ineffektivitet i et miljø med delte enheder, hvor enheden forventes at være generisk og klar til enhver ny bruger. Ved at tilmelde enheden under en generisk administrator- eller teknikerprofil sikres det, at enheden forbliver en 'delt' ressource, der er klar til den næste bruger uden at skulle tildeles en specifik person igen og igen. Dette strømliner processen og opretholder enhedens status som en fælles ressource.

Opnåelse af JSON fra Azure Portal

For at sikre en problemfri integration mellem ME Shared Device App og Microsoft Entra ID (tidligere Azure AD) er det nødvendigt at hente en specifik JSON-konfigurationsværdi fra din Azure Portal. Denne JSON er afgørende for appens autentifikationsproces.

Følg disse trin for at hente den nødvendige JSON:

- Log ind på din Azure Portal: Brug din administrator-konto til at få adgang til Azure Portal.

- Naviger til App-registreringer: I portalen skal du finde og klikke på 'App-registreringer' (App registrations).

- Opret en ny registrering: Klik på 'Ny registrering' (New registration).

- Indtast registreringsnavn og omdirigerings-URI:

- Indtast et relevant registreringsnavn for din app (f.eks. 'ME MDM Shared Device App').

- I dropdown-menuen 'Redirect URI' skal du vælge platformen som 'Offentlig klient/native (mobil & desktop)' (Public client/native (mobile & desktop)).

- I URL-feltet skal du indtaste følgende specifikke URL:

msauth://com.manageengine.mdm.android.shareddevice/XYcMBQO6MNhD20gWMaxlS0XqsgU%3D. - Klik derefter på 'Registrer' (Register).

- Naviger til Autentifikation: Når appen er registreret, skal du navigere til 'Administrer' (Manage) og derefter 'Autentifikation' (Authentication).

- Kopiér JSON-konfigurationen: Klik på 'Vis' (View), som er placeret nær 'Redirect URL'-indstillingen. Under 'MSAL Configuration' finder du den JSON-kode, du skal bruge. Kopiér denne JSON-kode.

- Indsæt JSON i MDM-webkonsollen: Gå tilbage til din MDM-webkonsol. Naviger til

Enhedsadministration > App-repository > Shared Device App > Konfigurationer. - Gem konfigurationen: Indsæt den kopierede JSON i feltet 'Entra ID (formerly Azure AD) Config JSON' og klik på 'Gem'.

Denne proces etablerer den sikre forbindelse mellem din Shared Device App og Microsoft Entra ID, hvilket muliggør korrekt brugerautentifikation og profilhåndtering.

For at administrere delte enheder effektivt i Microsoft Entra ID er det afgørende at tildele den korrekte rolle til den administrator-konto, der skal håndtere disse enheder. Rollen 'Cloud Device Administrator' giver de nødvendige tilladelser til at udføre opgaver relateret til delte enheder.

Følg disse trin for at opsætte en Shared Device Admin-konto:

- Naviger til Microsoft Entra: Log ind på din Microsoft Entra-portal.

- Log ind med administrator-legitimationsoplysninger: Sørg for at bruge en konto med tilstrækkelige privilegier.

- Gå til Brugere: På dashboardet skal du finde og vælge 'Brugere' (Users).

- Vælg den relevante administratorbruger: Vælg den specifikke administratorbruger, som du ønsker at tildele rollen til.

- Klik på Tildelte roller: For at se de aktuelle roller, der er tilknyttet denne konto, klik på 'Tildelte roller' (Assigned Roles).

- Tilføj en ny tildeling: Klik på 'Tilføj tildelinger' (Add assignments) for at tildele en ny rolle.

- Vælg og tildel rollen: Fra de tilgængelige roller skal du vælge 'Cloud Device Administrator' og derefter klikke på 'Tilføj' (Add) for at tildele rollen.

Ved at tildele denne rolle sikrer du, at den udvalgte administrator har de nødvendige beføjelser til at konfigurere og administrere delte enheder i dit miljø, hvilket er en fundamental del af en velfungerende MDM-løsning for delte enheder.

Bedste Praksis for Delte Enheder

For at maksimere fordelene ved MDM's delte enhedsfunktion og samtidig opretholde en høj grad af sikkerhed og brugervenlighed, er det vigtigt at følge nogle bedste praksis:

- Sikre den standardbruger: Delte enheder har en standardbruger, der er aktiv, før login finder sted. Indhold og meddelelser, der er tildelt denne bruger, er tilgængelige før login. Som en sikkerhedsforanstaltning skal du sikre, at ingen følsomme oplysninger dirigeres til standardbrugeren eller enheden, da dette kan udgøre en risiko for datalækage.

- Regelmæssig vedligeholdelse: Selvom MDM automatiserer mange processer, er det vigtigt at udføre regelmæssig vedligeholdelse, såsom at kontrollere enhedens tilstand, batterilevetid og fysisk skade.

- Brugeruddannelse: Uddan slutbrugerne i, hvordan de korrekt logger ind og ud af de delte enheder, og vigtigheden af at beskytte deres legitimationsoplysninger. Klare instruktioner kan forhindre mange problemer.

- Klar politik for datahåndtering: Kommuniker tydeligt, hvad der sker med data, når en bruger logger ud. Dette hjælper med at opbygge tillid og sikrer, at medarbejderne forstår, at deres personlige data ikke gemmes på enheden.

- Overvågning og rapportering: Brug MDM's overvågnings- og rapporteringsfunktioner til at spore enhedsbrug, identificere potentielle problemer og sikre overholdelse af politikker. Dette giver indsigt i, hvordan enhederne bruges, og hvor der eventuelt er behov for justeringer.

- Opdateringsstyring: Sørg for, at enheder og apps er regelmæssigt opdateret for at lukke sikkerhedshuller og forbedre ydeevnen. MDM kan automatisere disse opdateringer, hvilket minimerer nedetid.

- Fysisk sikkerhed: Ud over den digitale sikkerhed skal du også overveje den fysiske sikkerhed af de delte enheder. Sikre opbevaringssteder, når enhederne ikke er i brug, kan forhindre tyveri eller beskadigelse.

Ofte Stillede Spørgsmål (FAQ)

Her er nogle ofte stillede spørgsmål vedrørende MDM's delte enhedsfunktion:

Q: Hvad er de primære fordele ved at bruge MDM til delte enheder?

A: De primære fordele inkluderer forbedret databeskyttelse og sikkerhed, reducerede hardwareomkostninger, strømlinede arbejdsgange for medarbejdere, personlig brugeroplevelse på delte enheder og nemmere administration for IT-afdelingen.

Q: Understøtter MDM kun Android-enheder til delt brug?

A: Nej, udover Android-enheder understøtter MDM også administration af delte iPads, hvilket giver en fleksibel løsning for organisationer, der bruger begge operativsystemer.

Q: Hvordan sikrer MDM brugernes privatliv på delte enheder?

A: MDM sikrer privatlivet ved at oprette separate brugerprofiler for hver bruger. Når en bruger logger ud, kan systemet konfigureres til automatisk at rydde app-data, kontakter, beskeder, opkaldshistorik og lokal lagerplads, hvilket sikrer, at ingen personlige data efterlades på enheden.

Q: Hvad sker der med data, når en bruger logger ud af en delt enhed?

A: Ved logout ryddes data baseret på de konfigurationer, administratoren har indstillet. Dette kan omfatte sletning af app-data, konti, kontakter, beskeder, opkaldshistorik og alle lokale filer for at klargøre enheden til den næste bruger og beskytte den forrige brugers privatliv.

Q: Kan jeg tilpasse login- og logout-processerne?

A: Ja, administratorer kan tilpasse flere aspekter af login- og logout-processerne, herunder login-skærmbeskeder, obligatoriske vilkår og betingelser, og beskeder ved logout. Dette giver organisationer mulighed for at skræddersy oplevelsen til deres specifikke behov og branding.

Q: Er det muligt at have en 'gæstetilstand' på de delte enheder?

A: Ja, MDM understøtter en gæstetilstand, hvor brugere kan logge ind uden legitimationsoplysninger. I denne tilstand anvendes standardindstillinger, og en timer kan indstilles for sessionens varighed for at sikre, at enheden automatisk nulstilles efter en periode med inaktivitet eller ved udløb af den angivne tid.

Konklusion

MDM's løsning for delte enheder repræsenterer en væsentlig forbedring for organisationer, der opererer med en mobil arbejdsstyrke og et behov for at optimere deres enhedsinvesteringer. Ved at muliggøre sikker deling af Android-enheder og iPads med individuelle brugerprofiler, automatisk data-rydning og omfattende konfigurationsmuligheder, løser MDM de komplekse udfordringer forbundet med databeskyttelse, sikkerhed og driftseffektivitet.

Uanset om du er i detailhandel, logistik, uddannelse eller sundhedsvæsen, giver denne funktion dig den nødvendige kontrol og fleksibilitet til at udstyre dine frontlinjemedarbejdere med de værktøjer, de har brug for, uden at gå på kompromis med sikkerheden. Investeringen i en robust MDM-løsning er ikke kun en udgift, men en strategisk beslutning, der styrker din organisations digitale infrastruktur og forbedrer medarbejdernes produktivitet. Ved at følge de anbefalede forudsætninger og bedste praksis kan din organisation fuldt ud realisere potentialet i delte enheder og skabe et mere agilt, sikkert og omkostningseffektivt mobilt miljø.

Hvis du vil læse andre artikler, der ligner MDM: Effektiv Deling af Enheder for Virksomheder, kan du besøge kategorien Teknologi.