11/06/2024

I en verden, hvor mobiltelefonen er blevet centrum for vores digitale liv, er nem og sikker adgang til apps afgørende. Forestil dig at kunne logge ind på flere apps med blot én enkelt handling, uden at skulle huske utallige brugernavne og adgangskoder. Dette er ikke længere fremtidsmusik, men en realitet takket være Native Single Sign-On (SSO) i mobilapps. Denne teknologi transformerer den måde, vi interagerer med vores foretrukne apps på, og tilbyder en hidtil uset kombination af bekvemmelighed og forbedret sikkerhed. Fra din iPhone til din Android-enhed er Native SSO designet til at gøre din digitale oplevelse så gnidningsfri som muligt, samtidig med at dine data forbliver beskyttet. Læs videre for at udforske, hvordan denne smarte løsning fungerer, dens fordele, og hvad fremtiden byder på for mobil login.

Hvad er Native Single Sign-On (SSO)?

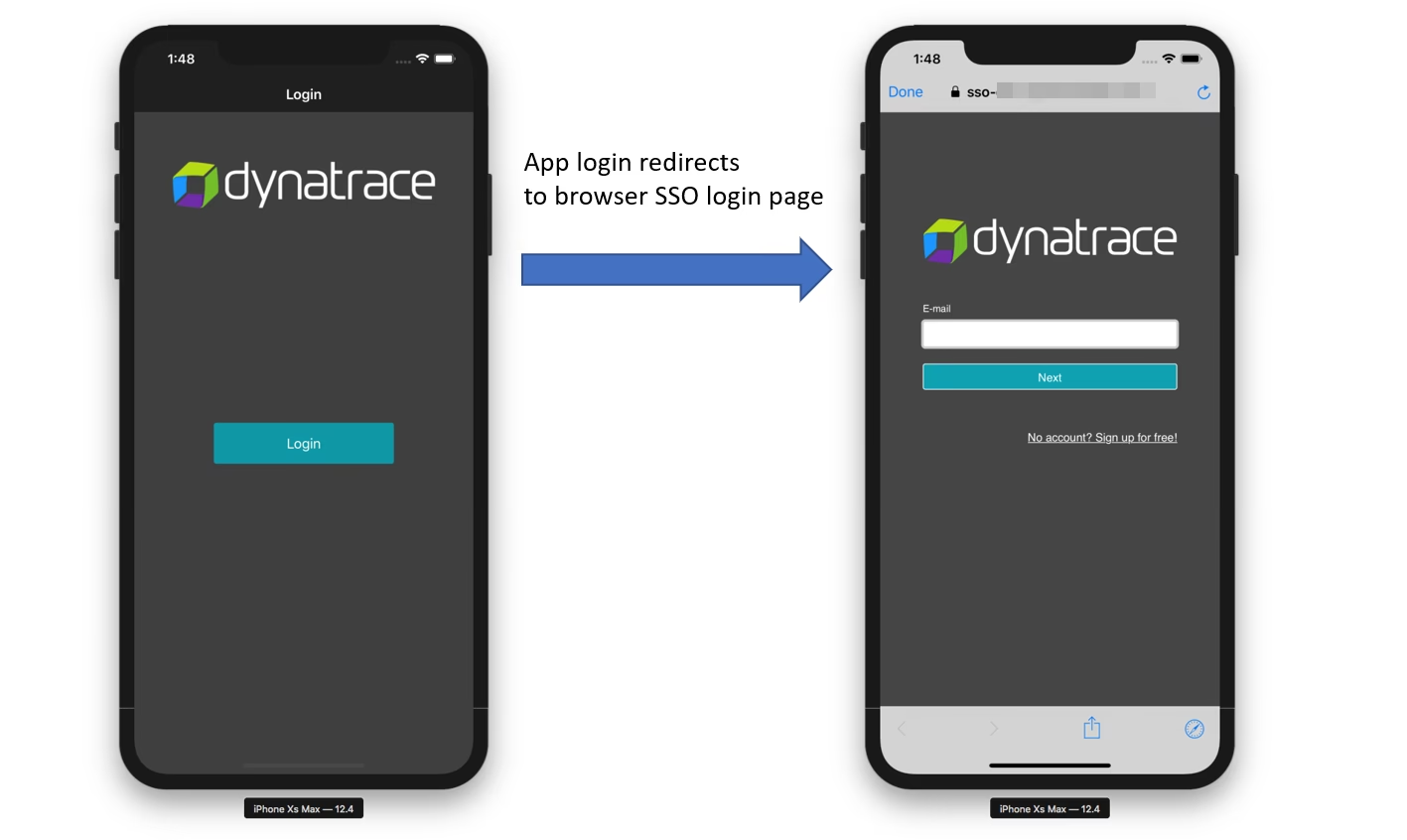

Single Sign-On, eller SSO, er en autentificeringsmekanisme, der giver brugere mulighed for at logge ind én gang og derefter få adgang til flere relaterede, men uafhængige, applikationer eller tjenester uden at skulle logge ind igen. Den største fordel er naturligvis den øgede brugervenlighed. For mobilapps betyder 'Native SSO', at denne sømløse loginoplevelse er dybt integreret med selve operativsystemet (iOS eller Android) og enhedens funktioner, snarere end blot at være en webbaseret løsning, der åbner i en browser. Dette giver en mere ensartet og sikker oplevelse, da appen kan udnytte systemets indbyggede sikkerhedsfunktioner og gemte legitimationsoplysninger.

Traditionelt har mange apps anvendt webbaserede loginmetoder, hvor en browser-fane åbnes for at gennemføre loginprocessen. Selvom det fungerer, kan det føles klodset og forstyrrende for brugeroplevelsen. Native SSO fjerner dette mellemled og lader appen kommunikere direkte med identitetsudbyderen via systemets API'er, hvilket resulterer i en hurtigere og mere flydende overgang mellem login og adgang til appens indhold.

Fordele ved Native SSO for Brugere og Udviklere

Native SSO tilbyder betydelige fordele for både dem, der bruger apps, og dem, der udvikler dem:

- Forbedret Brugeroplevelse: Brugere behøver kun at logge ind én gang. Dette eliminerer gentagne login-prompter og behovet for at huske flere adgangskoder, hvilket reducerer friktion og forbedrer tilfredsheden. Det er særligt mærkbart, når man skifter mellem flere apps fra samme udbyder eller en suite af relaterede tjenester.

- Øget Sikkerhed: Selvom det kan lyde modstridende at logge ind færre gange for mere sikkerhed, er det faktisk tilfældet. Ved at centralisere autentificeringen reduceres risikoen for phishing-angreb, da brugere altid logger ind på en betroet platform. Desuden kan stærke autentificeringsmetoder som to-faktor-autentificering (2FA) anvendes én gang for alle, hvilket styrker den samlede sikkerhed betydeligt. Data kan også gemmes mere sikkert i operativsystemets nøglekæde eller lignende sikre lagre.

- Reduceret Adgangskode-træthed: Færre adgangskoder at huske betyder færre nulstillede adgangskoder og mindre frustration for brugerne.

- Effektivitet for Udviklere: Udviklere kan fokusere på at bygge kernen af deres app i stedet for at skulle implementere komplekse autentificeringsstrømme fra bunden. Genbrug af en eksisterende SSO-infrastruktur sparer tid og ressourcer og minimerer fejl, da de kan stole på velafprøvede standarder som OpenID Connect og OAuth 2.0.

- Forbedret Konvertering og Fastholdelse: En gnidningsfri loginproces kan føre til højere konverteringsrater for nye brugere og bedre fastholdelse af eksisterende brugere, da barriererne for adgang er lavere.

Tekniske Grundlag: OpenID Connect og OAuth 2.0

Grundlaget for de fleste moderne SSO-implementeringer, herunder Native SSO i mobilapps, er protokollerne OAuth 2.0 og OpenID Connect (OIDC). Mens OAuth 2.0 primært handler om autorisation (at give en app adgang til visse ressourcer på dine vegne), er OpenID Connect et identitetslag bygget oven på OAuth 2.0, der tilføjer autentificering. Det giver apps mulighed for at verificere en brugers identitet og få grundlæggende profilinformation på en sikker og standardiseret måde.

For mobilapps udnytter disse protokoller typisk systemets browserkomponenter (f.eks. ASWebAuthenticationSession på iOS eller Custom Tabs på Android) til at udføre autentificeringsflowet. Dette sikrer, at sessionscookies og gemte legitimationsoplysninger kan deles mellem appen og den eksterne identitetsudbyder (IdP) på en sikker måde, uden at appen selv har direkte adgang til brugerens adgangskode.

Implementering af Native SSO på iOS

På iOS har Apple leveret flere API'er for at lette SSO-oplevelsen, der balancerer sikkerhed med brugervenlighed:

ASWebAuthenticationSession: Dette er den foretrukne metode for Native SSO på iOS. Den åbner en system-autentificeringssession, der deler cookies med Safari, hvilket muliggør SSO, hvis brugeren allerede er logget ind på identitetsudbyderen via Safari. Den viser en klar meddelelse til brugeren om, hvilken app der anmoder om autentificering, og hvilken domæne der bruges, hvilket øger gennemsigtigheden og sikkerheden. Når autentificeringen er fuldført, returneres kontrollen sikkert til appen.SFAuthenticationSession: Forældet i iOS 12, men var forgængeren tilASWebAuthenticationSessionmed lignende funktionalitet.SFSafariViewController: Dette er en indlejret Safari-browser, der kan bruges til web-autentificering. Selvom den tilbyder en browseroplevelse inde i appen, deler den ikke cookies med den primære Safari-browser og er derfor mindre ideel for SSO, medmindre brugeren specifikt logger ind inden forSFSafariViewControllerhver gang. Den giver dog mere kontrol over brugergrænsefladen for udviklere.

Her er en simpel sammenligning af de mest relevante iOS-komponenter til web-autentificering:

| Funktion | ASWebAuthenticationSession | SFSafariViewController |

|---|---|---|

| SSO-kapacitet (deler cookies med Safari) | Ja (foretrukken) | Nej |

| Brugerkontrol over UI | Minimal (systemstyret) | Meget (app-styret) |

| Sikkerhed og gennemsigtighed | Høj (systemprompter) | Middel (indlejret i appen) |

| Anbefalet til autentificering | Ja | Nej (bedre til visning af webindhold) |

Udover disse browserbaserede flows kan iOS-apps også udnytte Shared Keychain til at dele legitimationsoplysninger mellem apps fra samme udvikler, hvilket yderligere forbedrer SSO-oplevelsen inden for en suite af relaterede applikationer.

Implementering af Native SSO på Android

På Android er tilgangen til Native SSO ofte centreret omkring Chrome Custom Tabs og standardbiblioteker:

- Chrome Custom Tabs: Ligesom

ASWebAuthenticationSessionpå iOS, giver Custom Tabs en browseroplevelse, der er tættere integreret med appen, men som stadig drager fordel af browserens gemte cookies og sikkerhedsfunktioner. Dette muliggør SSO, hvis brugeren allerede er logget ind på identitetsudbyderen i Chrome. Custom Tabs giver også udviklere mulighed for at tilpasse udseendet af browseren for at matche appens branding. - AppAuth-biblioteket: Dette er et populært open source-bibliotek til Android (og iOS), der implementerer OAuth 2.0 og OpenID Connect-flows på en sikker og anbefalet måde. Det abstraherer kompleksiteten ved at interagere med Custom Tabs og håndtere tokens, hvilket gør det lettere for udviklere at implementere Native SSO korrekt.

Android har også konceptet med Account Manager, som giver apps mulighed for at gemme og administrere brugerkonti på systemniveau, hvilket kan bruges til at forbedre SSO-oplevelsen og genbruge legitimationsoplysninger på tværs af apps, der tilhører samme konto. Dette er særligt relevant for Google-tjenester og apps, der integrerer dybt med Android-systemet.

Sikkerhedshensyn ved Native SSO

Selvom Native SSO forbedrer brugervenligheden markant, er det afgørende at overveje sikkerheden. Nogle vigtige punkter omfatter:

- Tokenlagring: Adgangs- og opdateringstokens, der modtages efter autentificering, skal lagres sikkert på enheden. Dette bør gøres ved hjælp af operativsystemets sikre lagringsfaciliteter (f.eks. iOS Keychain eller Android Keystore), som er designet til at beskytte følsomme data mod uautoriseret adgang.

- Kommunikation: Al kommunikation mellem appen, identitetsudbyderen og ressourceudbyderen skal ske over sikre kanaler (HTTPS) for at forhindre aflytning og manipulation af data.

- Validations af tokens: Appen skal altid validere gyldigheden af modtagne tokens (f.eks. ved at kontrollere signaturer, udløbsdatoer og udstedere) for at sikre, at de ikke er blevet manipuleret.

- Phishing-forebyggelse: Ved at bruge systemets browserkomponenter mindskes risikoen for phishing, da brugeren logges ind i en betroet browserkontekst, og ikke i en potentiel falsk login-skærm inde i appen.

- Brugerkontrol: Brugeren skal altid have kontrol over, hvilke apps der har adgang til deres identitet, og kunne tilbagekalde denne adgang, hvis nødvendigt.

Udfordringer og Bedste Praksis

Mens Native SSO tilbyder mange fordele, er der også udfordringer og bedste praksis, man skal være opmærksom på:

- Kompleksitet: Implementering af OAuth 2.0 og OpenID Connect kan være kompleks, og det er vigtigt at følge de anbefalede sikkerhedsstandarder for at undgå sårbarheder. Brug af anerkendte SDK'er (som AppAuth) kan afhjælpe dette.

- Brugeroplevelse: Selvom formålet er at forbedre brugeroplevelsen, er det vigtigt at håndtere fejl og undtagelser elegant. Hvis SSO mislykkes, skal appen give en klar meddelelse og en fallback til en traditionel loginmetode.

- Cross-platform: Selvom principperne er de samme, varierer de specifikke implementeringsdetaljer mellem iOS og Android. Udviklere skal forstå de platformspecifikke nuancer.

- Session Management: Hvordan håndteres sessioner, der udløber, eller når brugeren logger ud fra en identitetsudbyder? Appen skal kunne reagere korrekt på disse ændringer.

- Progressiv Autentificering: Overvej at implementere en progressiv autentificeringsstrategi, hvor brugere først kan få adgang til en begrænset del af appen uden login, og først anmodes om login, når mere personlige funktioner kræves.

Fremtiden for Native SSO og Adgangskodefri Login

Fremtiden for login i mobilapps ser ud til at bevæge sig mod endnu mere sømløse og sikre løsninger. Passkeys, bygget på FIDO-standarder, er et eksempel på denne udvikling. Passkeys giver en adgangskodefri login-oplevelse, der er bundet til en brugers enhed og biometriske data (f.eks. Face ID eller Touch ID). De er designet til at være phishing-resistente og tilbyder en markant forbedring af både sikkerhed og brugervenlighed.

Native SSO vil fortsat spille en afgørende rolle i at forbinde disse nye adgangskodefri teknologier med den bredere identitetsinfrastruktur, hvilket sikrer, at brugere kan drage fordel af den mest avancerede autentificeringsteknologi uden at skulle bekymre sig om de underliggende kompleksiteter. Målet er at gøre login til en næsten usynlig del af brugeroplevelsen, der simpelthen 'bare virker'.

Ofte Stillede Spørgsmål (FAQ)

Er Native SSO mere sikkert end traditionelt login?

Ja, generelt er Native SSO mere sikkert. Da det udnytter systemets browserkomponenter og deler sessionscookies sikkert, reduceres risikoen for phishing-angreb. Brugerens adgangskode deles aldrig direkte med appen, og tokens kan lagres sikkert af operativsystemet.

Virker Native SSO på tværs af apps fra forskellige udbydere?

Native SSO virker typisk på tværs af apps, der bruger den samme identitetsudbyder (f.eks. Google, Apple, Facebook, eller en virksomheds interne IdP). Hvis du er logget ind på Google i én app, kan andre apps, der også bruger Google som identitetsudbyder, potentielt udnytte denne session til SSO.

Hvad er forskellen mellem Native SSO og social login?

Social login (f.eks. 'Log ind med Facebook' eller 'Log ind med Google') er en form for SSO, hvor en social medieplatform agerer som identitetsudbyder. Native SSO er den generelle term for at opnå SSO på mobilapps ved at udnytte systemets funktioner, uanset hvilken specifik identitetsudbyder der bruges.

Kræver Native SSO specifikke tilladelser på min telefon?

Appen skal have tilladelse til at åbne eksterne webadresser (hvilket er standard for de fleste apps) for at interagere med identitetsudbyderen via systemets browserkomponenter. Derudover kan adgang til sikker lagring (f.eks. Keychain) være nødvendig, men disse er ofte implicitte for systemets login-flow.

Kan jeg deaktivere Native SSO for en app?

Du kan typisk deaktivere SSO for en specifik app ved at logge ud af appen eller fjerne appens adgang fra din identitetsudbyders sikkerhedsindstillinger (f.eks. i Google-kontoindstillinger under 'Sikkerhed' -> 'Apps med adgang til din konto'). Dette vil tvinge appen til at anmode om login igen næste gang du forsøger at få adgang.

Konklusion

Native Single Sign-On er en game-changer for mobilapp-økosystemet. Ved at tilbyde en problemfri og sikker loginoplevelse er det ikke kun en bekvemmelighed for brugerne, men også en nødvendighed for udviklere, der ønsker at bygge robuste og brugervenlige applikationer. Ved at omfavne standarder som OpenID Connect og udnytte platformspecifikke funktioner på iOS og Android, kan vi se frem til en fremtid, hvor adgang til vores digitale tjenester er hurtigere, mere sikker og mindre frustrerende end nogensinde før. Uanset om du er en app-bruger, der værdsætter enkelhed, eller en udvikler, der stræber efter at levere den bedste oplevelse, er Native SSO en teknologi, der er værd at kende og omfavne.

Hvis du vil læse andre artikler, der ligner Native SSO i Mobilapps: Strømlin Din Loginoplevelse, kan du besøge kategorien Mobilapps.