01/09/2022

I takt med at vores smartphones og tablets er blevet uundværlige værktøjer i hverdagen, er de desværre også blevet et primært mål for cyberkriminelle. Mobil malware, en ondsindet software designet til at infiltrere og skade mobile enheder, udvikler sig konstant i sofistikation og udbredelse. Hvad enten det er via avancerede social engineering-taktikker, som udnytter menneskelige fejl, eller gennem udnyttelse af sårbarheder i populære operativsystemer som Android og iOS, er truslen reel og voksende. Forståelse af disse trusler og implementering af effektive forsvarsmekanismer er afgørende for både private brugere og organisationer, især med den stigende tendens til Bring-Your-Own-Device (BYOD), hvor medarbejdere bruger personlige enheder til arbejdsrelaterede opgaver.

Selvom mobile trusler måske ikke er lige så udbredte som traditionel malware, udnytter cyberkriminelle i stigende grad den mobile tendens. Mangel på synlighed ind i mobile enheder og det faktum, at mange mangler anti-malware- eller antivirussoftware, gør dem til et attraktivt mål for angribere, der søger at få adgang til netværk og systemer for at stjæle aktiver eller udføre yderligere angreb. Flere faktorer bidrager til væksten af mobil malware:

- Et stigende antal følsomme og værdifulde opgaver udføres på mobile enheder.

- Mobile enheder er ofte forbundet til usikre eksterne netværk, som f.eks. offentlig Wi-Fi.

- Trusselsaktører kan skjule ondsindet software blandt legitime apps i tredjeparts app-butikker.

- Brugere er mere tilbøjelige til at klikke på ondsindede links i legitimt udseende e-mails eller tekstbeskeder på mobile enheder.

Den Historiske Udvikling af Mobil Malware

Mobile enheder har været mål for angreb siden årtusindskiftet. Den første specialbyggede mobile malware blev set i 2004, og siden da er dens brug og sofistikation vokset eksponentielt. Her er en kort oversigt over dens udvikling:

- 2004: Den første mobilvirus, en orm kaldet Cabir, blev udgivet. Den brugte Bluetooth til at sprede sig og målrettede Symbian-operativsystemet, som blev brugt af Nokia, Sony Ericsson og Samsung.

- 2005:Commwarrior-ormen blev opdaget, den første mobile malware, der spredte sig via både Bluetooth og MMS-beskeder.

- 2009:Ikee og Duh, to mobile malware-orme, opstod og målrettede jailbroken iPhones. De udnyttede en hardkodet adgangskode i Secure Shell (SSH)-dæmonen.

- 2010:FakePlayer-malwaren målrettede Android- og iOS-enheder, forklædt som en medieafspiller-app. Den sendte i hemmelighed premium-SMS-beskeder til russiske kortnumre.

- 2011: Et mobil malware-angreb på Google Play udløste en stigning i mobile trojanske heste og spyware indlejret i ondsindede apps. Samme år så man udviklingen af den traditionelle bank-trojaner Zeus til Zitmo (Zeus-in-the-mobile), der aflyttede SMS-beskeder med to-faktor-autentificeringskoder.

- 2012: Udviklingen af bank-malware fortsatte med tilpasningen af OpFake, forklædt som en Opera Mini-webbrowser-opdatering. Den blev en af de første store botnets, der målrettede Android-enheder.

- 2013:FakeDefender opstod som mobil ransomware, der målrettede Android-enheder. Den udgav sig for at være en falsk antivirusapplikation, der blokerede adgang til enheden og krævede løsepenge.

- 2014:AirPush, en påtrængende mobil adware, begyndte at vise uønskede annoncer. Nogle varianter udviste ondsindet adfærd ved at vise annoncer i notifikationslinjen og oprette genveje til spam-brugere.

- 2015:Gazon, en Android-virus, blev brugt til at inficere mobile enheder. Den sendte phishing-beskeder til kontakter på enheden med et link til at installere malware, forklædt som en Amazon-belønningsapp.

- 2016:HummingBad, mobil adware, inficerede over 10 millioner Android-enheder og genererede svigagtig annonceindtægt.

- 2017:Xavier mobil malware opstod, målrettede Android-enheder med et informationsstjælende annoncelibrary indlejret i over 800 tilsyneladende legitime apps i Google Play Butik.

- 2018:Rotexy blev brugt i over 70.000 angreb. Denne malware udviklede sig fra tidligere SMS-spyware-trojanere og kombinerede funktionerne fra både ransomware og en bank-trojaner.

- 2019:StrandHogg blev offentligt afsløret som en ny stamme af mobil malware, der udnyttede en sårbarhed i Androids multitasking-system for at maskere ondsindede apps som legitime.

- 2020:Smishing (SMS-phishing) angreb blev mere sofistikerede og udbredte, især udnyttende global pandemi-frygt.

- 2021: Udvidelsen af 5G- og IoT-netværk muliggjorde udviklingen af mobil malware. Nye stammer, som Mirai-varianter, inficerede IoT-enheder, og Android-ransomware, FLocker, udviklede sig også til at målrette IoT.

- 2022 - nu: AI-drevet malware (f.eks. Cerberus og Emotet) og filløse angreb (f.eks. HummingWhale og XLoader) opstod, hvilket gjorde det muligt for mobil malware at undgå traditionelle detektionsmekanismer.

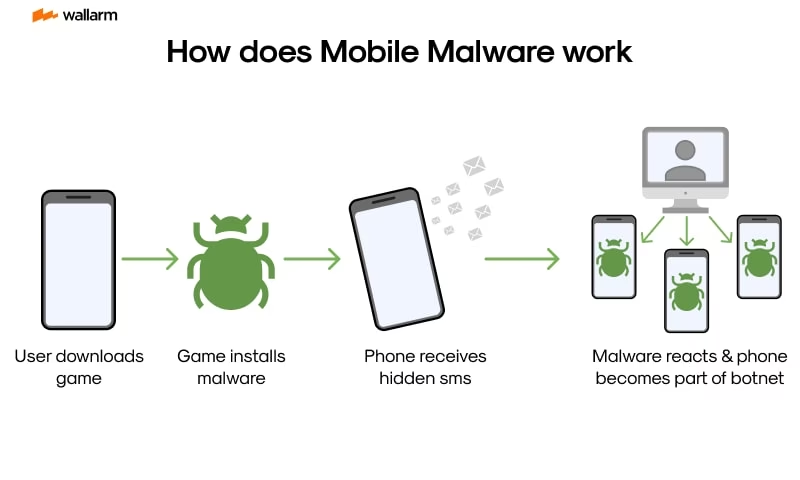

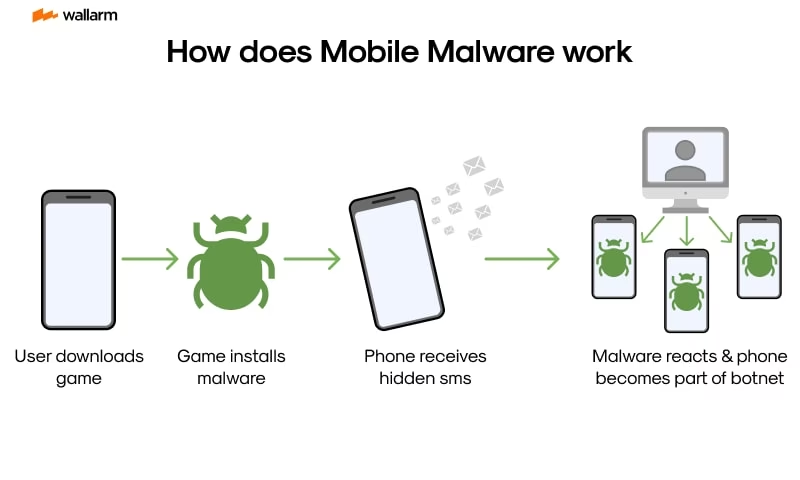

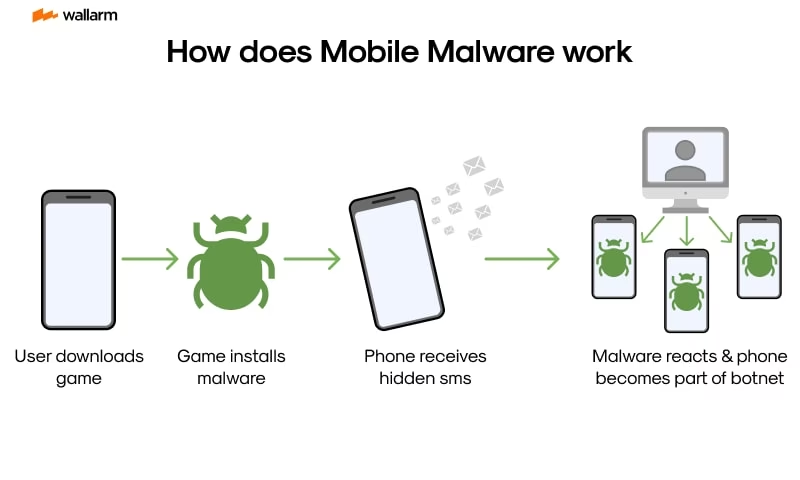

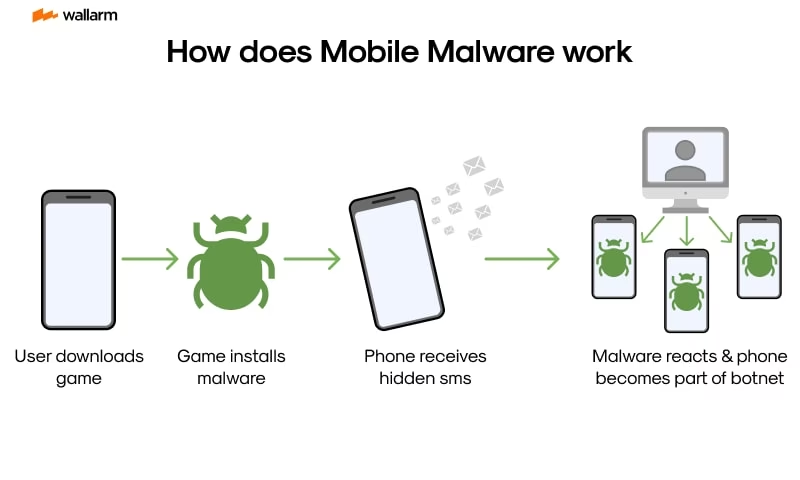

Hvordan Bruges Mobil Malware?

Den mest almindelige anvendelse af mobil malware er at stjæle følsomme informationer, såsom brugernavne, adgangskoder, bankkontonumre, personnumre, private beskeder og lokationsdata. Cyberkriminelle bruger også mobil malware til at generere indtægter gennem annoncebedrageri (f.eks. ved at sende uønskede annoncer for at generere falske annonceklik) og ved at installere kryptomining-værktøjer for at generere kryptovaluta.

Mobil malware bruges også til at kompromittere konti og udnytte sårbarheder. Når den er installeret, kan mobil malware spredes til andre enheder i det oprindelige måls netværk. Den kan også bevæge sig lateralt på tværs af netværk for at opnå yderligere adgangsprivilegier.

Almindelige Typer af Mobil Malware

Mobil malware findes i mange af de samme varianter som traditionel malware, men er optimeret til at udnytte forskellene i mobile miljøer. Tidligere stammer af mobil malware målrettede ældre platforme som BlackBerry OS og Symbian OS. I dag målretter det meste mobil malware iOS- og Android-enheder. Her er flere af de mest almindeligt sete typer:

- Kryptomining Malware: Angribere bruger denne type til at generere kryptovaluta ved hjælp af kompromitterede mobile enheders behandlingskraft. Et eksempel er ADB.miner, der målretter Android-enheder. Din enhed kan blive langsommere, og batterilevetiden kan falde markant.

- Drive-By Downloads: Traditionel drive-by-download malware bruges til at målrette mobile enheder. Malwaren installeres automatisk, når du besøger en inficeret hjemmeside.

- MMS Malware: Spredes via tekstbeskeder med tekst, fotos og videoer. Et eksempel er FluBot, der blev brugt i et storstilet smishing-angreb.

- Mobile Bots (Botnets): Bruges til at oprette mobile botnets, hvor inficerede enheder fjernstyres til at udføre ondsindede opgaver, f.eks. at sende spam-beskeder som SpamSoldier.

- Mobil Phishing (SMiShing): Angreb sendt via e-mail eller SMS-tekstbeskeder, ofte kaldet SMiShing. De bruger ofte Tiny URLs eller URL-padding til at skjule ondsindede sider. Målet er at lokke brugere til at afsløre følsomme oplysninger.

- Remote Access Tools (RATs): Bruges til at få fjernadgang til data på inficerede mobile enheder. De kan indsamle oplysninger som opkaldshistorik, adressebøger, browsinghistorik og SMS-data, samt sende SMS-beskeder, aktivere kameraer og logge GPS-data.

- Trojanere (Trojanske Heste): Cyberkriminelle indsætter typisk trojanere i ikke-ondsindede eksekverbare filer eller apps. Trojanere kræver brugerinteraktion for at aktiveres og kan føre til tyveri af data, deaktivering af apps eller enheden selv. Eksempler inkluderer Bank Trojanere, der efterligner bank-login-sider for at stjæle legitimationsoplysninger, SMS Trojanere, der sender premium-SMS-beskeder, og Wireless Application Protocol (WAP) Clickers, der abonnerer på dyre tjenester uden brugerens samtykke.

- Ransomware: Låser data på en enhed eller enheden selv, typisk ved kryptering, og kræver betaling (ofte i kryptovaluta) for at frigive adgangen. Brugeren informeres typisk om angrebet og får instruktioner om betaling.

- Mobil Spyware (Stalkerware): Kører i stealth-tilstand for at indsamle data som aktivitet og login-informationer uden at blive opdaget. Ofte skjult i harmløst udseende apps.

- Mobil Adware: Viser uønskede annoncer og kan inficere enhedens rod for at stjæle data som login-informationer, kontakter og lokation.

- Vira: Tilpasset det cellulære miljø og designet til at sprede sig fra én sårbar telefon til en anden.

- Orme: En type malware, der inficerer andre enheder og forbliver aktiv på inficerede systemer. De kan spredes via SMS eller MMS og kræver typisk ikke brugerinteraktion for at udføre kommandoer.

Sammenligning af Forskellige Mobil Malware Typer

| Malware Type | Primært Mål/Funktion | Almindelig Spredningsmetode | Konsekvens for Bruger |

|---|---|---|---|

| Trojaner | Stjæle data, fjernstyre, abonnere på tjenester | Forklædte apps, ondsindede downloads | Datatyveri, uautoriserede gebyrer, kontroltab |

| Ransomware | Låse enhed/data og kræve løsepenge | Phishing, ondsindede downloads | Adgangstab, økonomisk afpresning |

| Spyware | Indsamle personlige data i hemmelighed | Skjult i apps, ondsindede links | Identitetstyveri, privatlivsbrud |

| Adware | Generere annonceindtægter, vise pop-ups | Bundtet med apps, ondsindet annoncering | Irritation, dataindsamling, batteridræn |

| Kryptomining Malware | Bruge enhedens ressourcer til at mine kryptovaluta | Skjult i apps, ondsindede hjemmesider | Langsom enhed, overophedning, øget strømforbrug |

| RATs (Remote Access Tools) | Fjernadgang og kontrol af enheden | Phishing, udnyttelse af sårbarheder | Fuld kontrol over enheden, datatyveri |

| Mobil Bots | Inkludere enhed i et botnet til angreb | Inficerede apps, udnyttelse af sårbarheder | DDoS-angreb, spam-afsendelse fra din enhed |

Real-World Scenarier og Konsekvenser

Flere eksempler fra den virkelige verden illustrerer den alvorlige trussel fra mobil malware:

- Pegasus Spyware: WhatsApp blev angrebet med Pegasus spyware, der udnyttede en sårbarhed i platformen. Dette førte til kompromitterede mobiltelefoner tilhørende enkeltpersoner, herunder forretningsledere og journalister. Malwaren tillod angribere at aflytte krypteret kommunikation og stjæle følsomme data.

- XcodeGhost: I dette tredjeparts forsyningskædeangreb blev flere populære apps, herunder WeChat, inficeret, da udviklere uvidende brugte en kompromitteret version af Apples Xcode til at bygge deres software.

- GriftHorse Trojan: Denne malware var skjult i apps downloadet fra Google Play Butik. Når brugere installerede disse apps, blev de tilmeldt svigagtige premium SMS-tjenester, hvilket førte til uautoriserede gebyrer.

- FluBot Trojan: Spredte sig via Smishing-angreb og stjal adgangskoder og bankoplysninger fra Android-enheder i Europa.

- Gooligan: Opdaget i 2016, målrettede Android-enheder og inficerede over 1 million, stjælende brugernes Google-konto legitimationsoplysninger via inficerede apps fra tredjeparts app-butikker.

- HummingBad: En Android-malwarekampagne fra 2016, der inficerede over 10 millioner enheder og blev brugt til at generere svigagtig annoncering.

- Agent Smith: Opdaget i 2019, målrettede Android-enheder og inficerede over 25 millioner ved at erstatte legitime apps med ondsindede versioner uden brugerens viden.

- ADB.Miner: Rapporteret i 2018, inficerede Android-baserede smartphones, tablets og tv-apparater for at mine kryptovalutaen Monero (XMR).

- Ikee: Den første orm kendt for Apple iOS-platforme (2009), der virkede på jailbroken iOS-enheder og skiftede baggrundsbilledet til et billede af Rick Astley.

- Porn Droid: En Android-app fra 2015, der låste brugernes smartphones og ændrede adgangs-PIN-koder, krævende en løsesum på 500 dollars.

- IoT Ransomware: I 2016 demonstrerede forskere malware, der angreb, låste og krævede en løsesum på en bitcoin på en smart termostat.

Ondsindede Apps og Deres Funktionsmåde

Cyberkriminelle udvikler konstant nye, snedige måder at få deres ondsindede apps ind i officielle app-butikker som Google Play Store. Disse apps kan have været downloadet millioner af gange, før de opdages. Udover at stjæle legitimationsoplysninger og finansielle informationer tjener cyberkriminelle bag ondsindede apps ofte penge ved at vise påtrængende annoncer, der kan linke direkte til yderligere malware.

Hvad der gør disse apps særligt farlige, er deres evne til at skjule sig for brugere, der forsøger at slette dem. De kan ændre deres navne eller ikoner til at ligne systemapps (f.eks. 'Indstillinger'), eller de kan undgå at blive vist på lister over senest brugte apps. Udviklerne anvender ofte kompleks kode-obfuskering og kryptering for at gøre det svært at analysere appen. En app kan virke legitim ved den første installation, men levere skadelig nyttelast og fuldskærmsannoncer efterfølgende opdateringer.

For at omgå app-butikkernes sikkerhedskontroller kan udviklere uploade en ren version af appen først og derefter skubbe ondsindet funktionalitet via opdateringer. De kan også tilpasse appens ikoner til at matche forskellige telefonproducenters 'Indstillinger'-ikoner for at gøre det endnu sværere at genkende og slette dem.

Detektion og Forebyggelse af Mobil Malware

Mange værktøjer og teknikker anvendes til at opdage og forhindre mobil malware i at inficere enheder. Her er flere af de mest almindeligt anvendte taktikker:

- Signaturdetektion: Identificerer mobil malware ved at lede efter unikke træk ved forskellige varianter, såsom fil-hash, domæner, IP-adresser, den kontakter, og strenge inden i en eksekverbar fil. Effektiv, men kan ikke identificere zero-day trusler.

- Anomalidetektion: Bruger kunstig intelligens (AI) til at opbygge en model af normal drift og scanner kontinuerligt for afvigelser fra denne model. Effektiv til at identificere nye malware-trusler.

- Adfærdsdetektion: Ligesom anomalidetektion udnytter adfærdsdetektionsværktøjer AI og modeller af normal adfærd. Da mobil malware ofte udviser usædvanlig adfærd, er disse værktøjer effektive til at identificere potentiel mobil malware baseret på enhedens aktivitet.

Bedste Praksis for Beskyttelse mod Mobil Malware

De fleste standard cybersikkerheds-best practices gælder også for mobil malware. Her er flere specifikke for mobil malware:

- Brug Sikker Wi-Fi: Brug adgangskodebeskyttede Wi-Fi-forbindelser for at beskytte mod mand-i-midten-angreb. Undgå offentlige, usikre Wi-Fi-netværk til følsomme transaktioner.

- Undgå Jailbreaking eller Rooting af Mobile Enheder: Selvom det giver administratoradgang og udvidet tilpasning, øger det risikoen for infektion med mobil malware betydeligt, da det fjerner producentens sikkerhedsrestriktioner.

- Deaktiver Funktioner, når de ikke er i Brug: Wi-Fi-netværk, Bluetooth-forbindelser og infrarød er sårbare adgangspunkter for mobil malware. Deaktiver disse funktioner, når de ikke er i brug.

- Opdater Apps Hyppigt: Udviklere udgiver løbende opdateringer for at lukke sikkerhedshuller. Sørg for at holde dine apps og dit operativsystem (iOS/Android) opdateret til de nyeste versioner.

- Vær Forsigtig med App-Downloads: Download kun apps fra officielle og betroede kilder som Google Play Butik eller Apple App Store. Selv her kan ondsindede apps snige sig ind, så vær skeptisk over for apps med mange downloads, men få eller ingen anmeldelser, eller apps der anmoder om usædvanlige tilladelser. Tjek anmeldelser og forskning, før du installerer.

- Brug Mobil Sikkerhedssoftware: Overvej at installere en anerkendt mobil antivirus-app, og sørg for at Google Play Protect er aktiveret på Android-enheder.

- Vær Opmærksom på Phishing/Smishing: Vær forsigtig med links i e-mails eller tekstbeskeder, selvom de ser legitime ud. Dobbeltcheck afsenderen og konteksten, før du klikker.

Ofte Stillede Spørgsmål om Mobil Malware

Er mobil malware en trussel?

Ja, mobil malware er en voksende og alvorlig trussel, der målretter smartphones og tablets. Den udvikler sig konstant i sofistikation og udbredelse. Forståelse af mobil malware er afgørende for at beskytte personlige og organisatoriske data.

Hvad er mobil malware?

Mobil malware er ondsindet software, der specifikt er skrevet til at angribe mobile enheder som smartphones, tablets og smartwatches. Disse typer af malware udnytter sårbarheder i specifikke mobile operativsystemer og mobiltelefonteknologi. Selvom mobil malware ikke er lige så udbredt som malware, der angriber traditionelle arbejdsstationer, er det en voksende trussel mod forbrugerenheder. Mobil malware-udviklere, også kaldet cyberkriminelle, kan have et eller flere mål, herunder at stjæle data, tilmelde brugere til tjenester og opkræve gebyrer for tjenester, de ikke har accepteret, eller låse en enhed eller data og kræve penge for frigivelsen.

Hvilke er de mest almindelige mobil malware-angreb?

De mest almindelige mobil malware-angreb omfatter vira, orme, mobile bots, mobil phishing-angreb (SMiShing), ransomware, spyware og trojanere. Nogle mobil malware kombinerer mere end én type angreb for at maksimere deres effektivitet.

Hvordan spreder mobil malware sig?

Mobil malware kan spredes på flere måder: via downloading af inficerede apps (fra officielle eller tredjeparts app-butikker), besøg på ondsindede hjemmesider (drive-by downloads), åbning af ondsindede e-mail-vedhæftninger eller SMS/MMS-beskeder (phishing/smishing), og i sjældnere tilfælde via inficerede USB-drev.

Hvad er konsekvenserne af at blive inficeret med mobil malware?

Konsekvenserne kan variere fra mindre gener som uønskede annoncer og langsom ydeevne til alvorlige problemer som datatyveri (personlige oplysninger, bankdata), økonomisk tab (uautoriserede gebyrer, løsepenge), identitetstyveri, fuld kontroltab over enheden og spredning af malware til dit netværk og dine kontakter.

Kan iPhones få malware?

Ja, selvom iOS-enheder generelt anses for at være mere sikre på grund af Apples strengere app-gennemgangsproces og lukkede økosystem, er de ikke immune over for malware. Eksempler som Ikee-ormen og Pegasus spyware viser, at iPhones kan blive inficeret, især hvis de er jailbroken, eller hvis der udnyttes zero-day sårbarheder.

Hvad skal jeg gøre, hvis min mobiltelefon er inficeret?

Hvis du mistænker, at din telefon er inficeret, skal du straks afbryde den fra netværket (slå Wi-Fi og mobildata fra), slette mistænkelige apps, køre en scanning med en anerkendt mobil antivirus-app, ændre adgangskoder til vigtige konti, og i alvorlige tilfælde overveje at nulstille din enhed til fabriksindstillinger. Regelmæssig backup af dine data er også afgørende.

Hvis du vil læse andre artikler, der ligner Mobil Malware: Beskyt Din Smartphone Mod Trusler, kan du besøge kategorien Teknologi.